弱口令是安全问题里面最为严重的问题之一。

可以进行暴力破解的也是有条件限制的。

1.没有验证码,有验证码就不好进行有效的暴力破解。

2.没有多次登录失败后,禁止登录的机制

3.没有禁止同IP多次尝试登录。

等等。

所以要找符合这样的要求的站点还是很难的,so我自己写了个丑陋的演示环境。

演示环境源码:

登录页面login.php

<pre>

<html>

<head>

<meta charset="utf-8">

<title>暴力破解演示</title>

</head>

<body>

<form action="welcome.php" method="post">

用户名: <input type="text" name="username">

密码: <input type="text" name="password">

<input type="submit" value="提交">

</form>

</body>

</html><?php

if ($_POST["username"] == "admin"){

if ($_POST["password"] == "admin123456")

{echo "welcome admin login!";}

else

{echo "your password is wrong!";}

}

else

{

echo "not find this user";

}

?>浏览器打开演示环境的登录页面后启动本地代理。

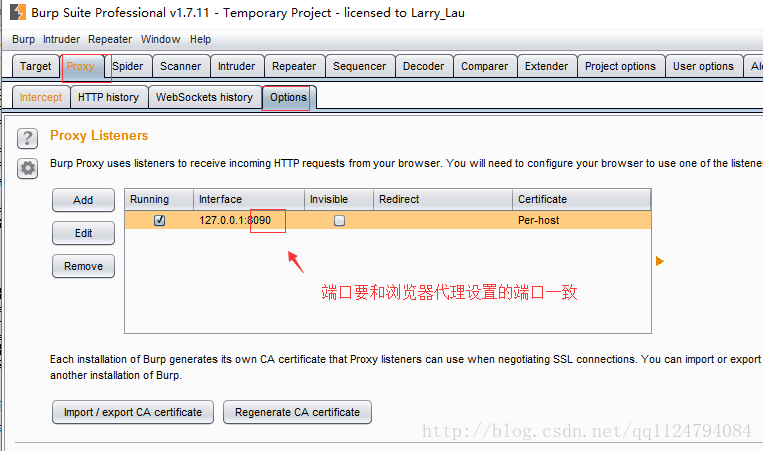

注意:本地代理设置的端口和Burp Suite代理设置的端口要一致,否则无法截到数据包

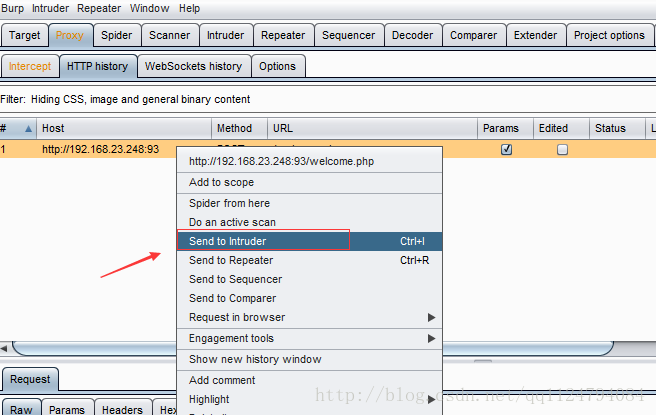

提交的时候截包,会在Burp Suite拦截到,我们把它发送到intruder中

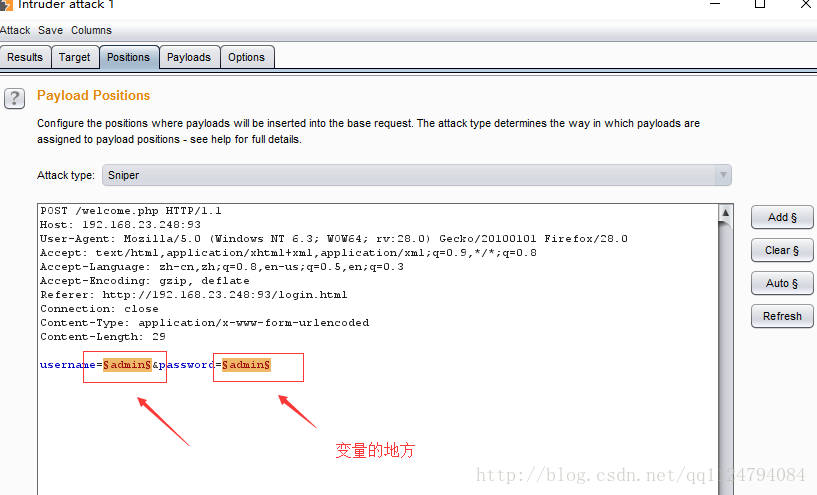

然后设置参数

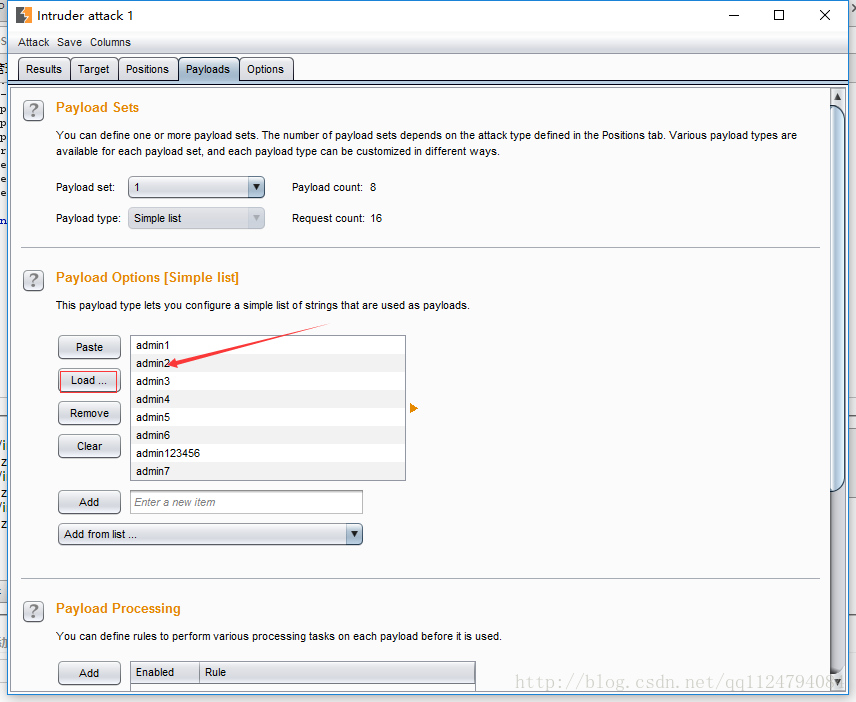

上传字典

字典可以用密码生成器去生成,下载地址:http://download.csdn.net/download/qq1124794084/9974235

然后启动扫描。

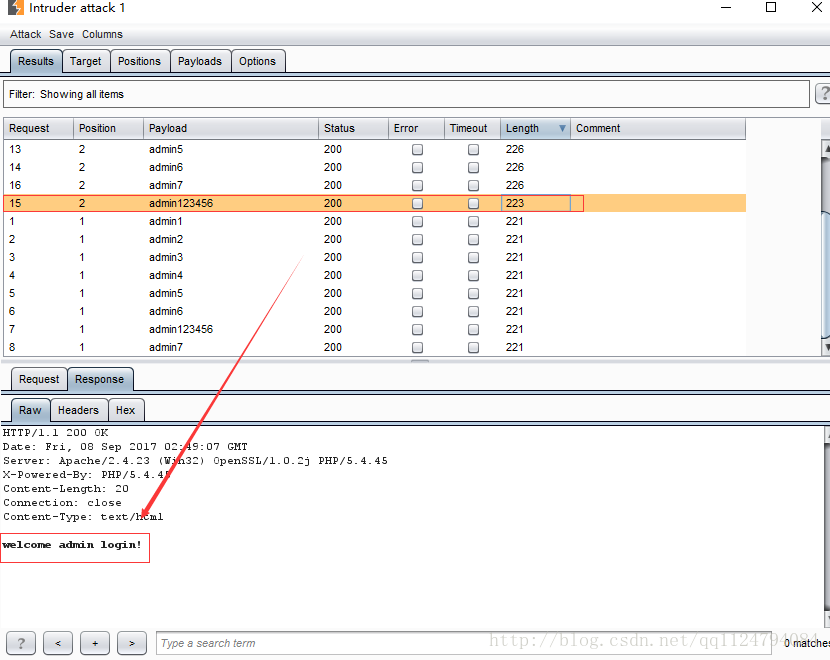

扫描结束以后,查看结果。。查看结果的方法一般是看返回包的大小。

排序一下,不同的包的大小点进去看看,例如我最后的扫描结果:

爆破完毕!

1403

1403

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?