首先介绍CSRF的攻击原理,我们才能更好进行攻击。

CSRF攻击原理

CSRF(Cross-site requestforgery跨站请求伪造,原理攻击者通过伪装成受信任用户向目标服务发送请求实现攻击。

攻击过程如下:

生成cookie:用户A通过输入账号/密码登录网站web1,此时浏览器将登录状态记录到本地cookie中;

获取cookie:攻击中构建一条恶意网站web2的链接,受害者打开恶意链接后,将把本地保存的cookie信息送到恶意网站web2;

伪造攻击:网站web2通过收到的用户A的cookie值,向网站web1发起恶意请求,例如转账支付,获取身份信息等目的。

使用到的工具:fiddler抓包工具,Jmeter

攻击步骤

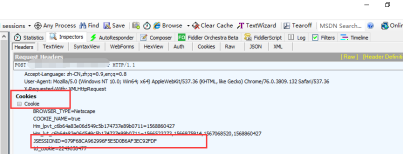

1,获取cookie值

登录网站,通过fiddler抓包工具,获取登录成功后的请求头中的cookie值。大家肯定奇怪,明明访问首页的时候就已经生成了cookie值,为什么还登录呢?虽然cookie值在打开首页时就已经生成,但此时的值未与具体用户关联,最多为游客的cookie值,因很多权限登录成功后才能访问,只有登录成功后才会将cookie值与用户进行关联。

2,实现CSRF攻击

1)在Jmeter中添加“HTTP Cookie管理器”;

填写cookie值,一般是JSESSIONID和域名;

2)添加攻击请求

添加进行攻击的目标请求地址和请求参数;

3)发起攻击

执行请求,查看结果。

成功实施攻击。

至于如何去修复这个漏洞,只能有劳开发大伽们了。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?