1 ciphey

https://github.com/Ciphey/Ciphey

Ciphey 是一个使用自然语言处理和人工智能的全自动解密/解码/破解工具。

简单地来讲,你只需要输入加密文本,它就能给你返回解密文本。就是这么牛逼。

有了Ciphey,你根本不需要知道你的密文是哪种类型的加密,你只知道它是加密的,那么Ciphey就能在3秒甚至更短的时间内给你解密,返回你想要的大部分密文的答案。

(1)创建虚拟环境

conda config --set ssl_verify false

conda create -n python38CTF python=3.8

acticate python38CTF

pip install ciphey -i https://pypi.mirrors.ustc.edu.cn/simple/

python使用3.8版本

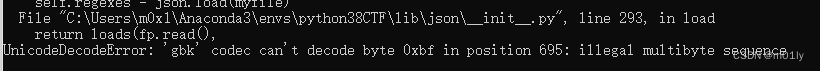

会报错:

Cypney –t krvX3fDmFjxmMNDQRjFORBOFMN9

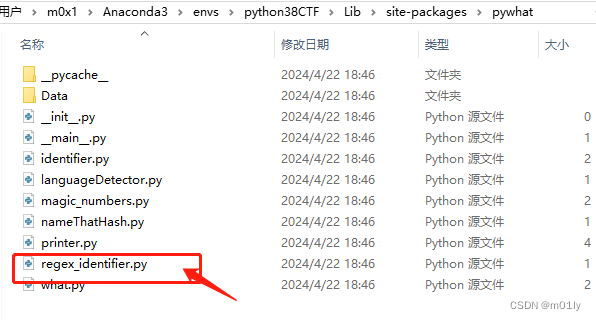

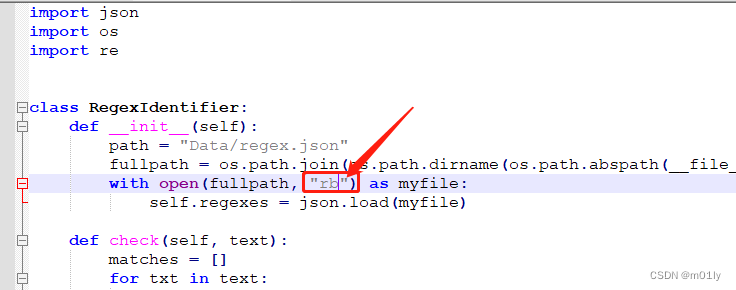

在C:\Users\m0x1\Anaconda3\envs\python38CTF\Lib\site-packages\pywhat的regex_identifier.py的

将r改成rb

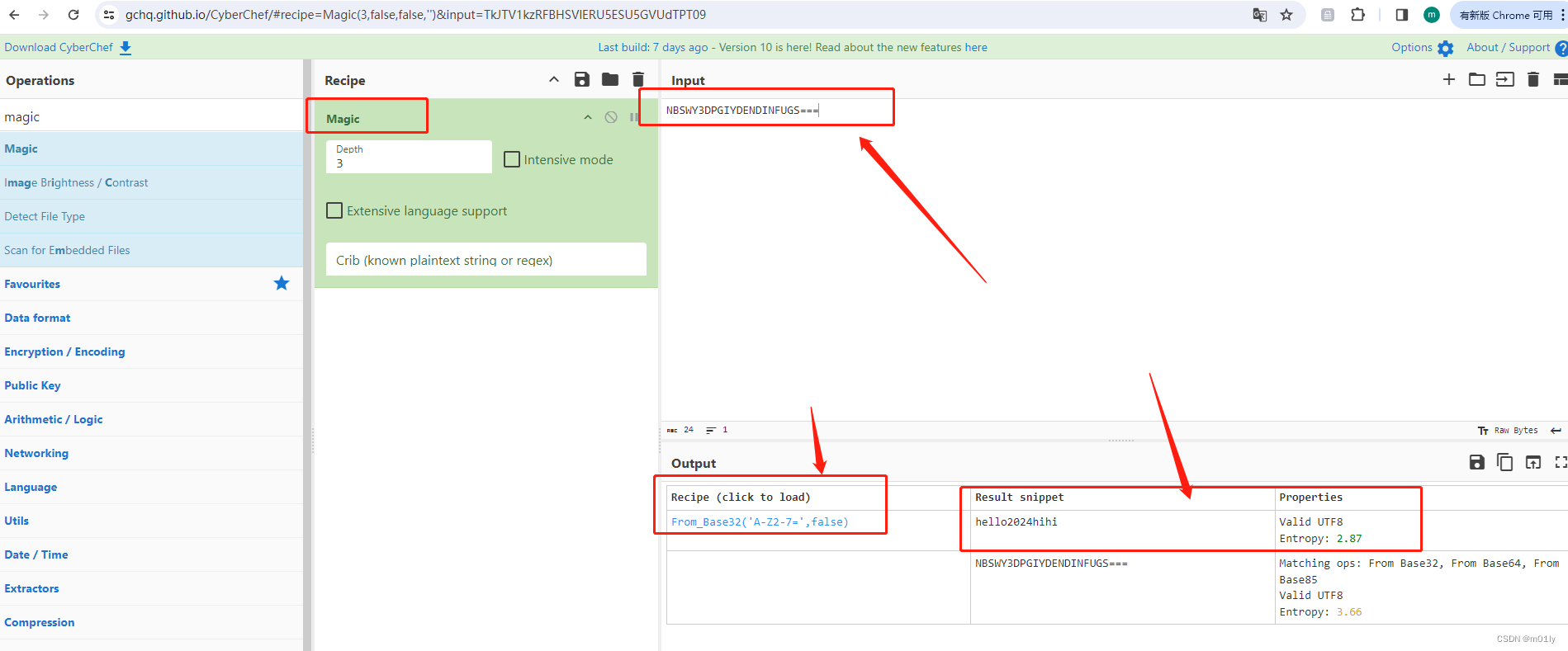

2 CyberChef

CyberChef是一个Web工具,直接访问:https://gchq.github.io/CyberChef/ 即可使用。

主区域有四个窗口,分别是Operations、Recipe、Input、Output。

Operations,选择需要进行的操作,是编码还是加解密,或者其他操作

Recipe,是相关操作需要的参数

Input,输入数据

Output,输出结果

最左边的Operations是转换工具集,把你挑选好的工具经过DIY组合及排序拖拽到Recipe中,就可以对Input中的字符串进行相应地解密操作了,工具很多,可以在Search框中搜索,输出结果会打印在Output窗口中。

其中magic 是可以将未知的加密编码字符串自动进行识别并解密:

3 小工具使用 tshark

tshark是wireshark的命令行版本:

tshark -r xxx.pcap -Y "过滤规则(直接复制wireshark的)" -T fields -e "提取的字段" >data

例如:

tshark -r fetus_pcap.pcap -Y 'ip.src_host=="192.168.3.73"' -e data -T fields > icmp_data.txt

tshark -r .\super_electric.pcapng -Y "mms.itemId == \"LLN0$CO$FunEna1$Oper\"" -T fields -e "mms.octet_string" > data.txt

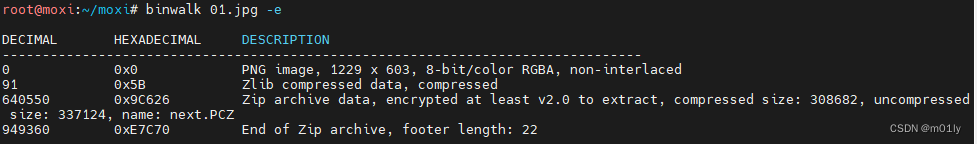

4 binwalk

Binwalk是一个用于分析和提取嵌入式设备中的固件镜像和嵌入式文件系统的工具。简单来说,在打CTF的时候,拿到一些文件,里面可能有隐写的数据,可以使用binwalk看下文件的组成成分。

使用方法很简单:查看01.jpg的组成成分,可以看到前半部分是PNG图片,后半部分是压缩文件

binwalk 01.jpg -e

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?