合天恶意流量分析(一)

在实验指导书的基础上学习

https://blog.csdn.net/yalecaltech/article/details/104176512

现有材料

用户机被入侵时的数据包;用户机警报日志

实验任务

任务

分析现有的材料,针对受害的windows主机写一份应急报告。建议的模板如下:

总结:

在xx时间, 一台window主机被xx感染

细节:

IP address:

MAC address:

Host name:

Windows user account name:

入侵指标IOC(Indicatorsof Compromised):

[URLs, domains, IP addresses, andSHA256 hashes related to the infection should appear in this section]

实验过程

首先观察警报日志:

第一条错误报告中:

ETPRO POLICYIP Check Domain (whatismyipaddress.com in HTTP Host)

这是一条对whatismyipaddress.com网站访问失败的报告,应该是用户自己进行的正常流量。

而第三条错误报告中:

ETINFO FTP STOR to External Network

FTP协议中的STOR命令是上传文件的指令,并且是上传到了External Network(外部网络)。所以可能是用户机上存在恶意软件将用户数据上传到了外部网络。

第四、五条错误报告:

ETPRO TROJAN Hawkeye Keylogger Sending Data

ETTROJAN HawkEye Keylogger FTP

TROJAN是特洛伊木马,记录并向外传输了键盘数据。

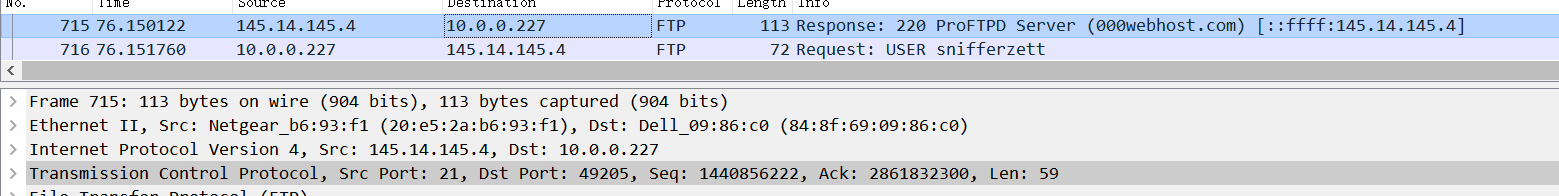

然后打开题目所给的流量包开始查找用户机的具体流量。因为错误报告都是由FTP协议传输的,那就从流量包里过滤出FTP协议来进行查看(WireShark的过滤语句还是比较符合自然语言的,如下)。

ftp.request.command eq USER or ftp.request.command eq PASS or ftp.request.command eq STOR

指令解析:

ftp.request.command:FTP.请求.指令

eq:等于

or:或者

USER;PASS;STOR:FTP协议中的不同请求指令

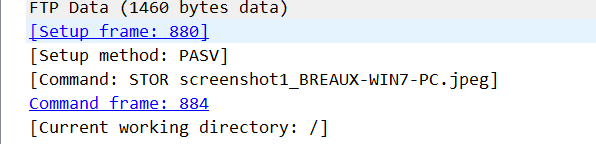

过滤出来的结果可以看到,用户机向这个IP地址为145.14.145.4和145.14.144.10的网络传输了几个txt文件和两张jpg图片。尽管这里的IP地址有两个,在变动,但是应该是攻击者在使用免费的虚拟主机,传输数据或者刷新页面之后会更换IP。

我们从jpg图片和txt文件的名字可以看出来应该是传输了一张PC端WIN7的桌面截图和记录了键盘输入记录的文件,但是我们没法确定,所以通过查看ftp-data来查看。我们选中第一条数据流,可以从详细信息里看到传输了一个txt文件。并且我们也在这里得到了Mac地址:84:8f:69:09:86:c0

追踪其TCP流,我们获得了这台电脑的许多数据,包括了我们需要的主机名称、用户名称、IP地址。

主机名称:BREAUX-WIN7-PC

用户名:adriana.breaux

IP地址:10.0.0.227

接下来我们选中传输了jpg图片的ftp数据流,对其进行tcp流追踪。

然后选择原始数据,将其复制下来输入010然后直接保存打开文件。

果然得到了一张桌面截屏,应该是攻击方在获取用户机的使用状况截屏。

IOC

FTP协议:

先过滤出完整的FTP流

ftp or ftp-data

一般的命令端口为21

IP:145.14.145.4

No.715的状态码220表明已经准备好服务,用户访问了一个000webhost.com的网站。

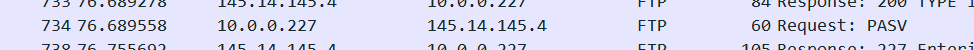

一般的数据端口是在20,然而在No.734数据中,用户机发送了一条PASV请求,这是表明用户机处于被动模式,此时的数据端口是会变动的。

所以直到No.744之前都是用户机与命令端口之中的数据流量。

此时的IOC为:

IP:145.14.145.4

port:21

URL:000webhost.com

No.745之后到No.755开始了被动模式下的数据传输,此时的目标端口被改到了37280。

所以此时的IOC为

IP:145.14.145.4

prot:37280

URL:000webhost.com

IP:145.14.145.10

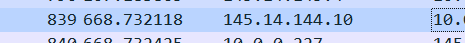

从No.839开始攻击者的IP就变成了145.14.145.10

根据上一条IP的经验从No.839到No.858都是命令端口传输的数据。

IOC

IP:145.14.145.10

port:21

URL:000webhost.com

接下去有好几次被动模式的数据传输

IOC

IP:145.14.145.10

port:40651

URL:000webhost.com

IOC

IP:145.14.145.10

port:47434

URL:000webhost.com

IOC

IP:145.14.145.10

port:35396

URL:000webhost.com

总结

1)Adriana.breaux的windows主机被Hawkeye Keylogger感染

2)细节:

主机名:BREAUX-WIN7-PC

用户名:adriana.breaux

IP地址:10.0.0.227

3)IOC:

IP:145.14.145.4 port:21 URL:000webhost.com

IP:145.14.145.4 port:37280 URL:000webhost.com

IP:145.14.145.10 port:21 URL:000webhost.com

IP:145.14.145.10 port:40651 URL:000webhost.com

IP:145.14.145.10 port:47434 URL:000webhost.com

IP:145.14.145.10 port:35396 URL:000webhost.com

2391

2391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?