本文将主要从以下几方面进行介绍:

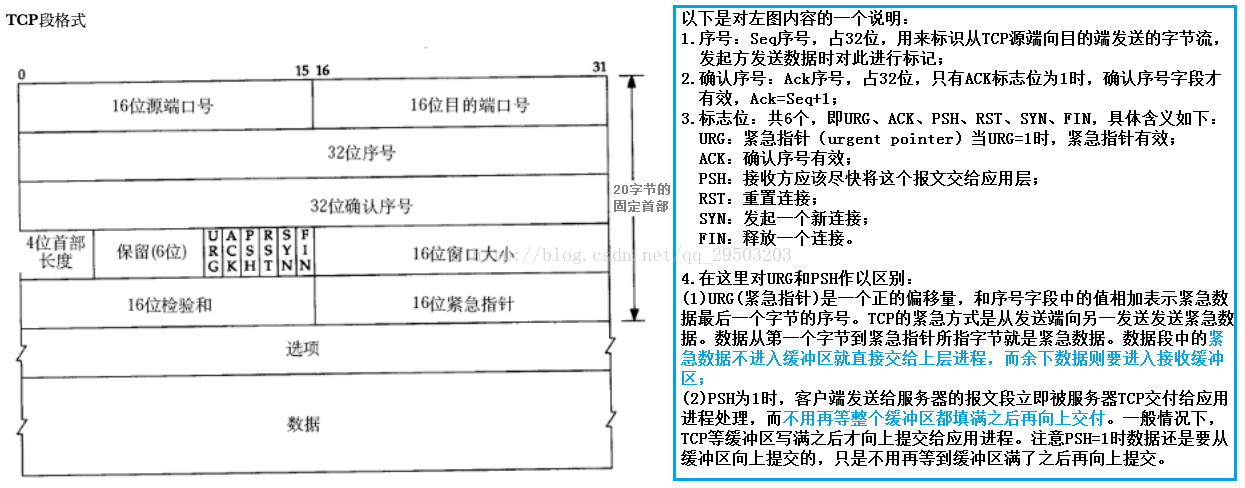

- TCP的段格式

- 三次握手四次挥手的详解过程

- 连接建立和释放过程中的状态转换

- 几个有关TCP连接和释放连接的常见问题

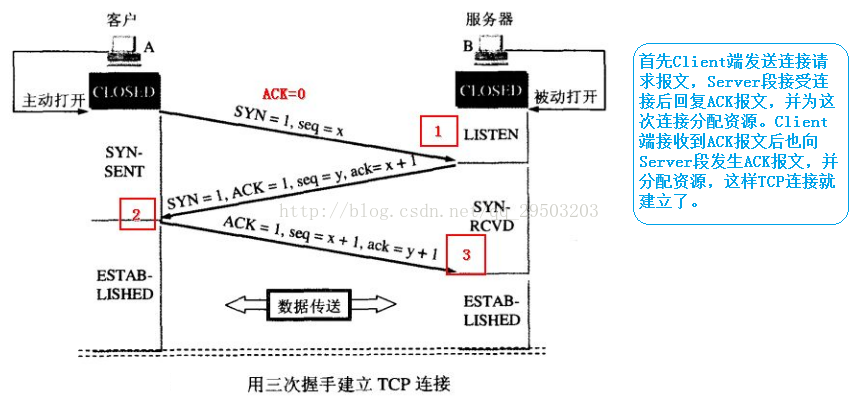

①第一次对话,主机A向主机B发出连接请求数据包:“我想给你发数据,可以吗?”;

在这个过程中主机A通过向主机B发送一个含有同步序列号的标志位的数据段给主机B ,向主机B请求建立连接,通过这个数据段,主机A告诉主机B两件事:

- 我想要和你通信;

- 你可以用哪个序列号作为起始数据段来回应我.

第二次握手时,主机B收到主机A的请求后,用一个带有确认应答(ACK)和同步序列号(SYN)标志位的数据段响应主机A,也告诉主机A两件事:

- 我已经收到你的请求了,你可以传输数据了;

- 要用哪种序列号作为起始数据段来回应我

此时,主机A收到这个数据段后,再发送一个确认应答,确认已收到主机B 的数据段,”我已收到回复,我现在要开始传输实际数据了,这样3次握手就完成了,主机A和主机B 就可以传输数据了.

注意两个问题:

- 在建立连接时至少进行三次握手,当然三次往上按道理来说也是可行的,但是考虑到数据冗余问题尽量就采取三次握手;

- 3次握手的特点

③握手完成后SYN标志位被置0.

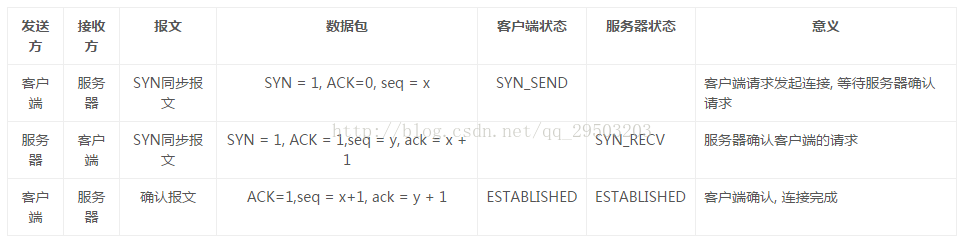

- 第一次握手:Client将标志位SYN置为1,随机产生一个值seq=x,并将该数据包发送给Server,Client进入SYN_SENT状态,等待Server确认。

- 第二次握手:Server收到数据包后由标志位SYN=1知道Client请求建立连接,Server将标志位SYN和ACK都置为1, ack=x+1,随机产生一个值seq=y,并将该数据包发送给Client以确认连接请求,Server进入SYN_RCVD状态。

- 第三次握手:Client收到确认后,检查ack是否为x+1,ACK是否为1,如果正确则将标志位ACK置为1,ack=y+1,并将该数据包发送给Server,Server检查ack是否为y+1,ACK是否为1,如果正确则连接建立成功,Client和Server进入ESTABLISHED状态,完成三次握手,随后Client与Server之间可以开始传输数据了。

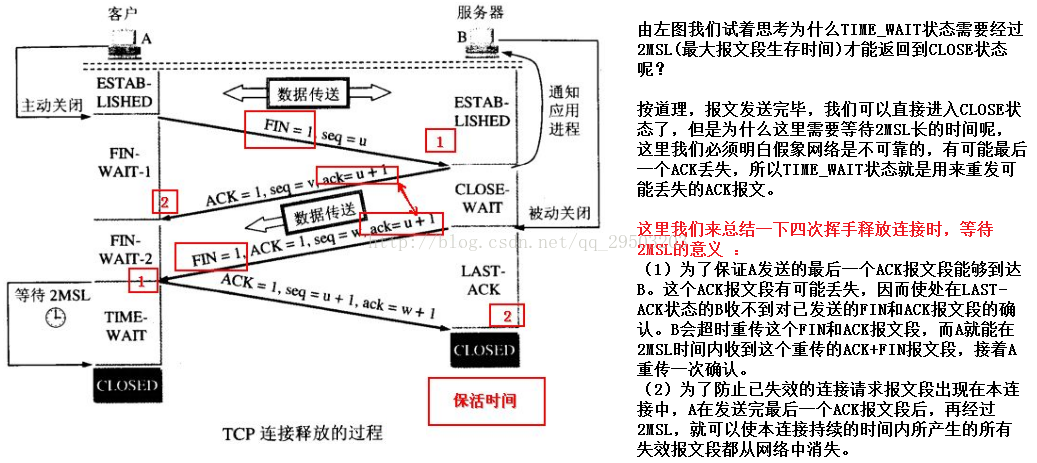

- 第一次挥手:Client发送一个FIN,用来关闭Client到Server的数据传送,Client进入FIN_WAIT_1状态;

- 第二次挥手:Server收到FIN后,发送一个ACK给Client,确认序号为收到序号+1(与SYN相同,一个FIN占用一个序号),Server进入CLOSE_WAIT状态;

- 第三次挥手:Server发送一个FIN,用来关闭Server到Client的数据传送,Server进入LAST_ACK状态;

- 第四次挥手:Client收到FIN后,Client进入TIME_WAIT状态,接着发送一个ACK给Server,确认序号为收到序号+1,Server进入CLOSED状态,完成四次挥手。

- 上面是一方主动关闭,另一方被动关闭的情况,实际中还会出现两方同时发起主动关闭的情况。

3.在分析三次握手和四次挥手的过程中常提到建立连接和释放连接的状态转换,下面将总结一下状态转换的情况

连接的建立和释放所要求的步骤可以用一个有限状态机来表达,该状态机有11种状态。每一种状态中都存在一些合法的事件,当合法事件发生的时候,可能需要采取某个动作。当其他事件发生的时候,则报告一个错误。

4.几个有关TCP连接和释放连接的常见问题

(1)TCP为什么要进行三次握手?

主要是为了防止已失效的连接请求报文段突然又传到了B,因而产生错误。假定出现一种异常情况,即A发出的第一个连接请求报文段并没有丢失,而是在某些网络结点长时间滞留了,一直延迟到连接释放以后的某个时间才到达B,本来这是一个早已失效的报文段。但B收到此失效的连接请求报文段后,就误认为是A又发出一次新的连接请求,于是就向A发出确认报文段,同意建立连接。假定不采用三次握手,那么只要B发出确认,新的连接就建立了,这样一直等待A发来数据,B的许多资源就这样白白浪费了,可能还会产生死锁问题,采用三次握手恰好就避免了这个问题。

参见谢希仁版《计算机网络》

(2)从上面的过程中我们了解了TCP的三次握手和四次挥手,那么为什么建立连接的时候是三次而释放连接的时候就是四次呢?

扩展:SYN攻击

在三次握手过程中,Server发送SYN-ACK之后,收到Client的ACK之前的TCP连接称为半连接(half-open connect),此时Server处于SYN_RCVD状态,当收到ACK后,Server转入ESTABLISHED状态。SYN攻击就是Client在短时间内伪造大量不存在的IP地址,并向Server不断地发送SYN包,Server回复确认包,并等待Client的确认,由于源地址是不存在的,因此,Server需要不断重发直至超时,这些伪造的SYN包将抢时间占用未连接队列,导致正常的SYN请求因为队列满而被丢弃,从而引起网络堵塞甚至系统瘫痪。SYN攻击是一种典型的DDOS攻击,检测SYN攻击的方式非常简单,即当Server上有大量半连接状态且源IP地址是随机的,则可以断定遭到SYN攻击了,使用如下命令可以让之现行: netstat -nap | grep SYN_RECV

-

-

-

48万+

48万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?