**

HackTheBox-windows-Mantis-Walkthrough

**

靶机地址:https://www.hackthebox.eu/home/machines/profile/98

靶机难度:中级(4.7/10)

靶机发布日期:2017年10月19日

靶机描述:

Mantis can definitely be one of the more challenging machines for some users. For successful exploitation, a fair bit of knowledge or research of Windows Servers and the domain controller system is required.

作者:大余

时间:2020-03-15

请注意:对于所有这些计算机,我是通过平台授权允许情况进行渗透的。我将使用Kali Linux作为解决该HTB的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

可以看到靶机的IP是10.10.10.52…

Nmap扫描发现开放了很多服务,这里主要关注1337端口上的IIS服务器和在1433端口上的SQL Server Express即可…扫描还显示了带有主机mantis.htb.local以及htb.local的域控制器…

看到了IIS7的图像没别的信息,爆破看看…

发现了secure_notes目录…访问

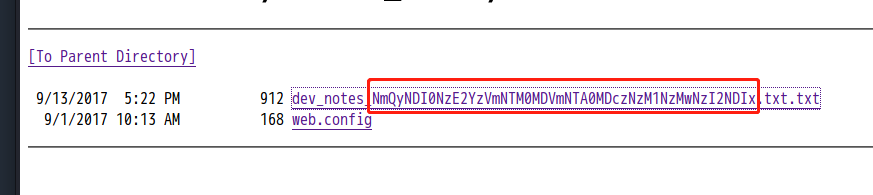

发现两个文件…

阅读发现,意思是用户名为admin,然后指向了数据库orcharddb…

这里只需要知道数据库密码即可登录…

回头看文件名称,应该是base64编码值,解析看看…

可以看到解析出十六进制字符串…将其转换为ASCII即可…

命令:echo 6d2424716c5f53405f504073735730726421 | xxd -r -p

m$$ql_S@_P@ssW0rd!

解析出了密码…

这里利用dbeaver工具进行链接数据库,本地没用的自行下载即可…

在表格blog_Orchad_Users_UserPartRecord里找到两个用户名和密码…

这里利用Impacket集成中的goldenPac.py进行登陆靶机…

Impacket是用于网络协议的Python类的组合。Impacket专注于提供对数据包的低级编程访问,而对于某些协议(例如NMB,SMB1-3和MS-DCERPC),协议实现本身也是如此。

命令:git clone https://github.com/CoreSecurity/impacket.git

命令:python3 setup.py install

更新完后执行即可…

利用goldenPac.py登陆即可…

命令:python3 goldenPac.py htb.local/james:J@m3s_P@ssW0rd\!@mantis.htb.local

利用goldenPac.py创建与域控制器的SMB连接,并使用PsExec技术提权…

成功获得user和root…信息…

还可以利用MSFconsole和MS14-068漏洞进行提权…

前面登陆数据库还有很多方法,MSF和别的工具都可以…

由于我们已经成功得到root权限查看user.txt和root.txt,因此完成了靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。

1184

1184

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?