0x001 脏牛dcow提权是什么?

脏牛漏洞(Dirty COW),也被称为DCOW,漏洞编号CVE-2016-5195,是Linux内核中存在的一个本地提权漏洞。攻击者可以利用该漏洞来提升非特权用户的权限,从而获得管理员权限

0x002 受影响版本

Linux内核版本2.6.22至4.8,其中包括常见的Linux发行版,如Ubuntu、Debian、Fedora、Red Hat Enterprise Linux(RHEL)、CentOS等

0x003 漏洞靶场搭建

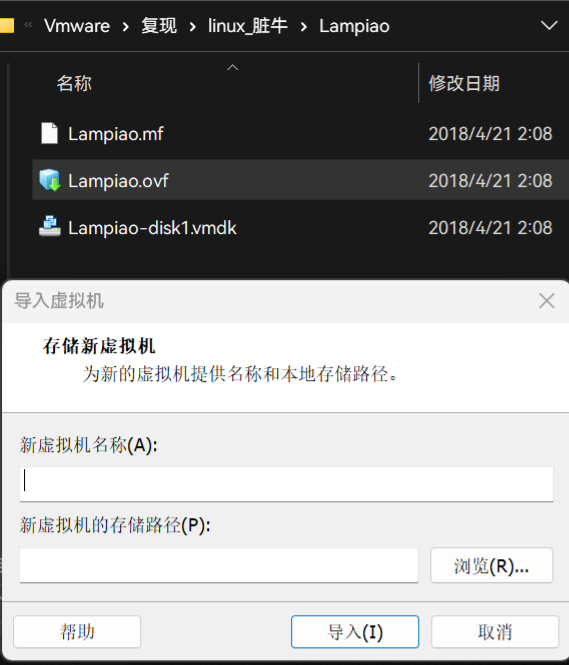

使用vulnhub靶场 下载地址:https://www.vulnhub.com/entry/lampiao-1,249/

下载解压出来后有一个ovf格式,导入即可

0x004 复现步骤

1.漏洞发现

靶场在vlhub下载

打开kali 使用nmap进行扫描

sudo nmap 192.168.8.0/24

本文详细介绍了Linux脏牛漏洞(CVE-2016-5195)的复现过程,包括受影响的Linux内核版本、漏洞靶场的搭建、复现步骤和修复建议。通过漏洞检测和利用,最终成功获取了root权限。

本文详细介绍了Linux脏牛漏洞(CVE-2016-5195)的复现过程,包括受影响的Linux内核版本、漏洞靶场的搭建、复现步骤和修复建议。通过漏洞检测和利用,最终成功获取了root权限。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8763

8763

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?