1.漏洞简介

由于微信采用的是google内核,前些日子google爆出0day远程代码执行漏洞,但是需要关闭沙箱,而微信采用的是老版本google内核,默认关闭沙箱,因此只要微信用户点击恶意连接,可直接获取该PC电脑权限。

2.影响版本

<=3.2.1.141(Windows系统)

3.漏洞EXP

![]()

4.漏洞复现

1)利用CS设置一个http或者https监听器

2)利用cs生成payload,语言选择c#

3)生成默认文件名称为payload.cs,内容如下

![]()

4)将payload.cs文件中的花括号中的内容复制到1.js文件中的shellcode值中

![]()

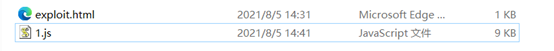

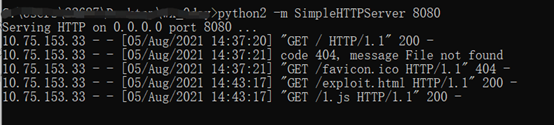

5)建立exploit.html文件调用该js,将exploit.html和1.js所在文件夹开启http服务

python2 -m SimpleHTTPServer 8080

![]()

6)查看微信版本

![]()

7)直接在微信点击该链接,CS上线

![]()

5.修复建议

更新微信至最新版本

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?