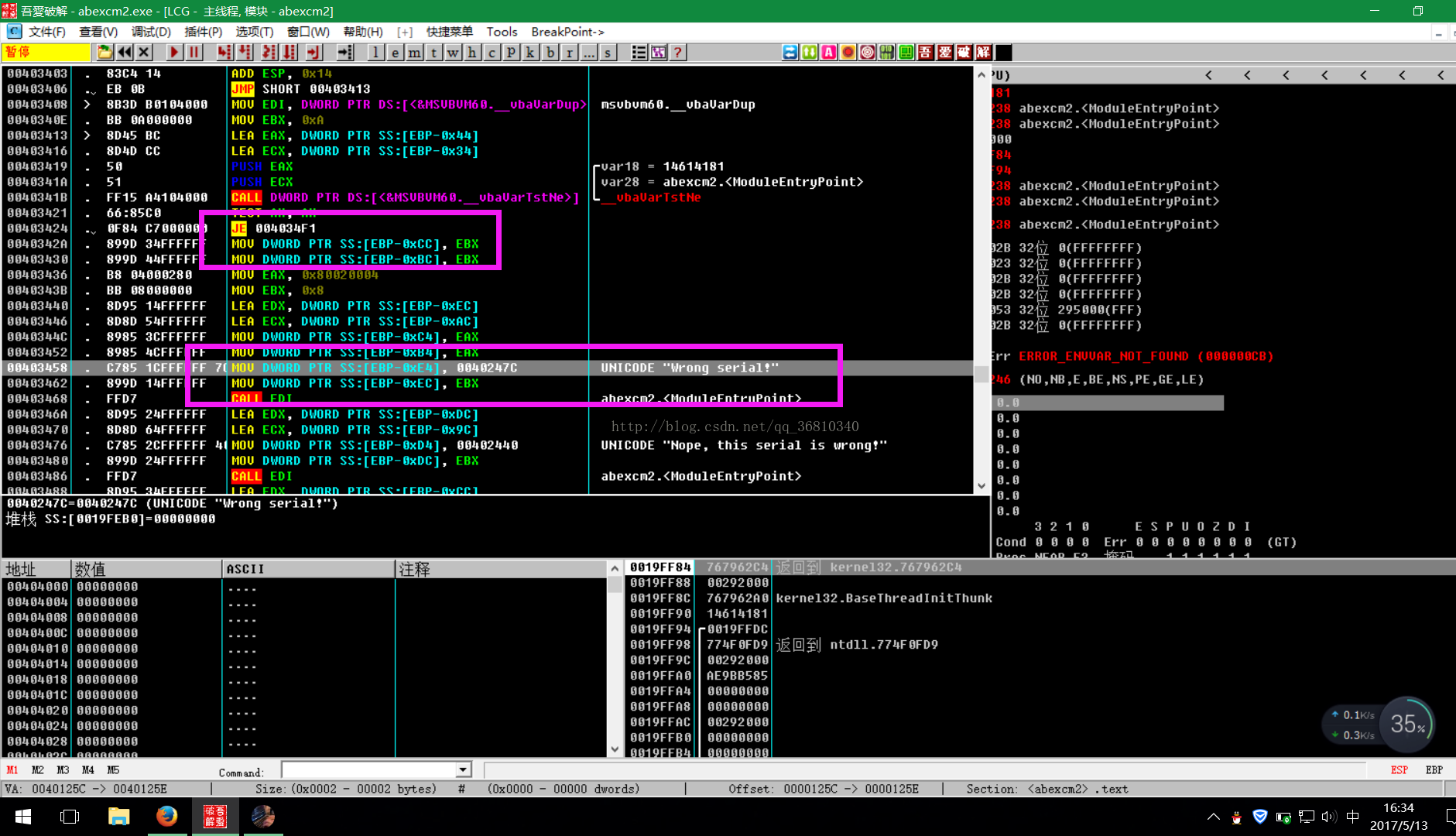

我们依然跳转到上一次的地址:

我们得知,信息框在这边弹出,而且上面有个JE,所以这些肯定在一个函数中,就像我们写代码一样,面向过程,这些代码被封装在了一个函数中,我们慢慢往上找

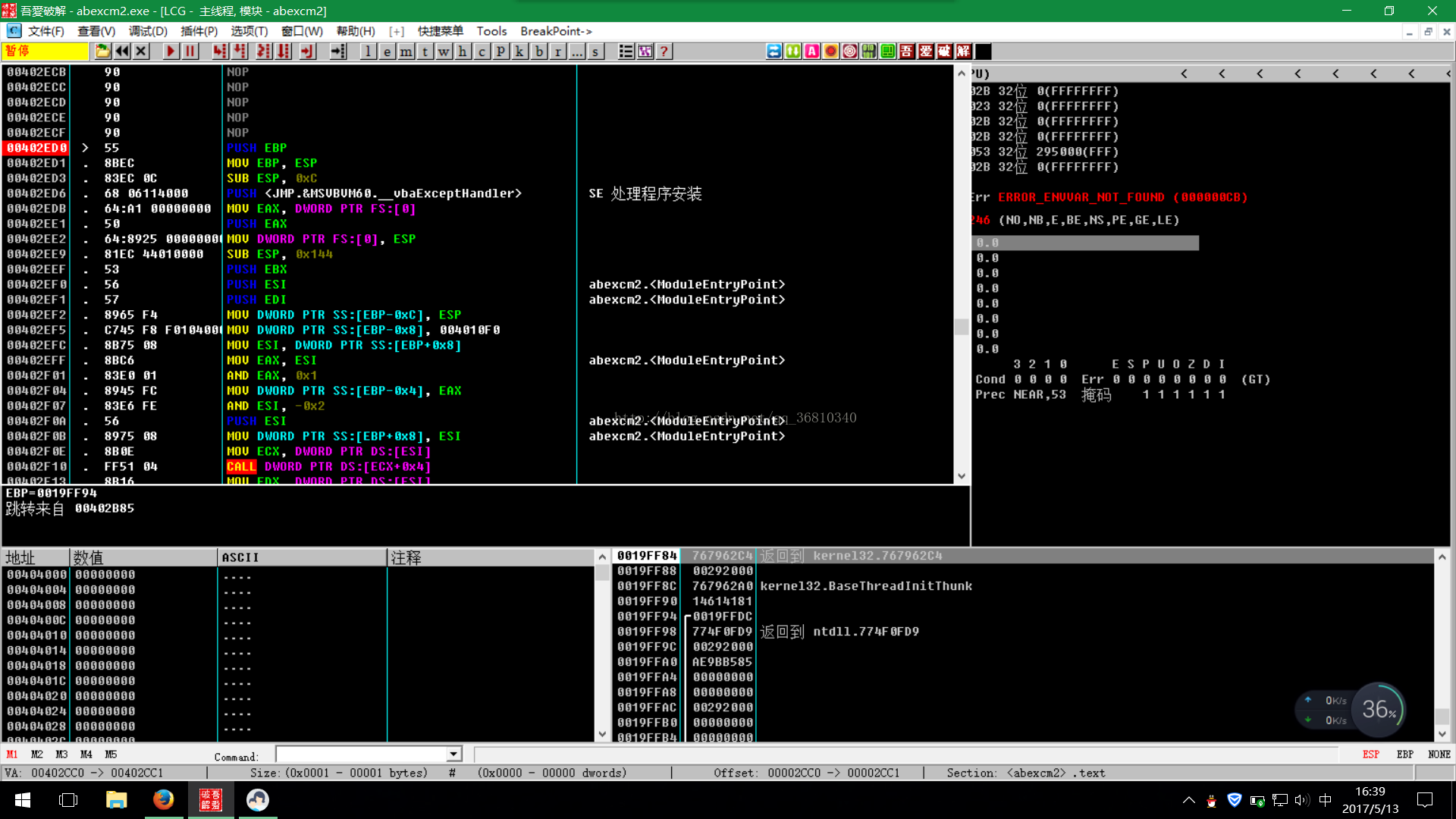

一直往上找,我们到了这个地方:

我们看到了栈帧,由此我们推断这个地方就是函数的开始。

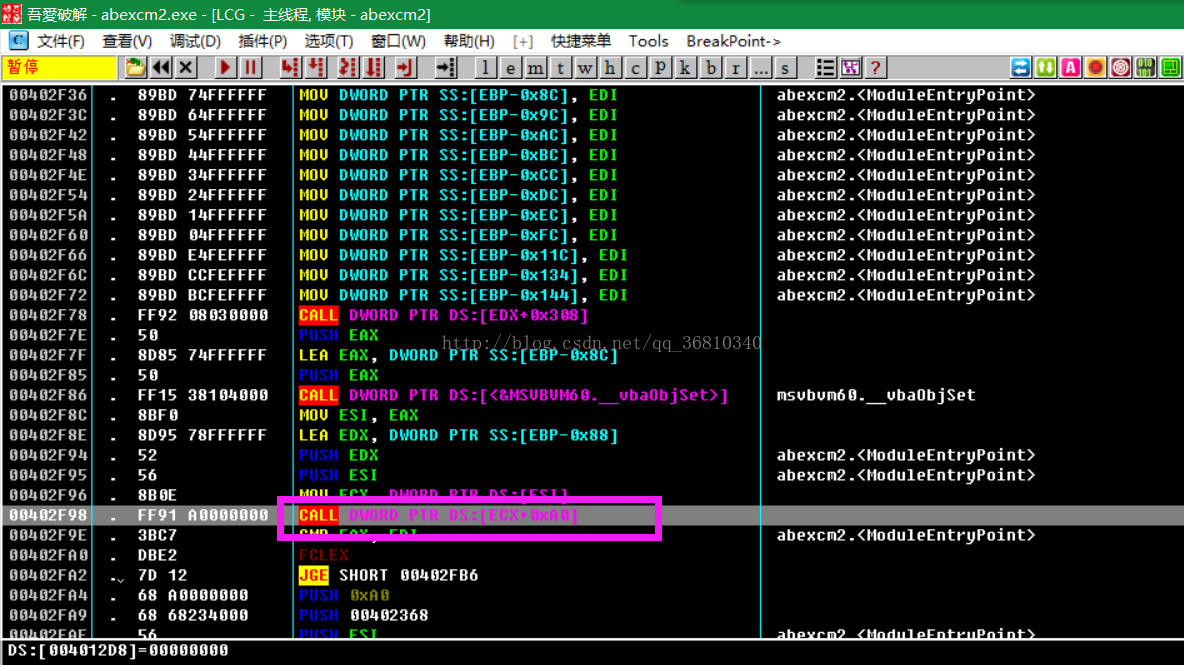

我们往下调试,对每一个call进行判断,

通过调试,我们来到了第四个call

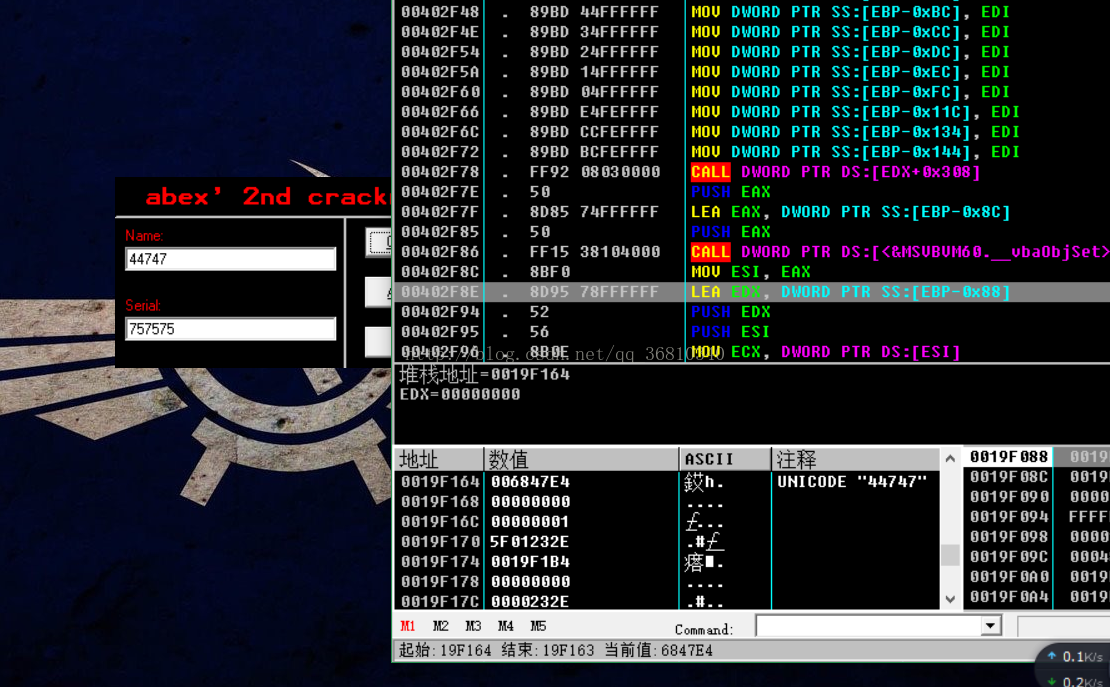

然后,我们再数据窗口观察:

所以:

00402F8E . 8D95 78FFFFFF LEA EDX, DWORD PTR SS:[EBP-0x88]

这段代码是用于存储name字符串的字符串对象

存储到了EBP-88地址

620

620

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?