用checksec看看

丢IDA看看

main函数里面有一个vuln漏洞函数

gets存在溢出问题

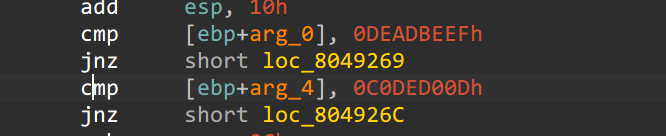

再去看看flag函数

这时候应该有个计划了,先利用gets溢出让ret地址为flag函数地址然后修改a1、a2值使之满足条件

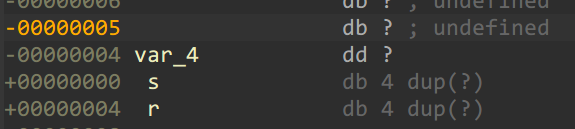

因为gets 给了180字节 还需要 4+4来覆盖var_4 和 s

也就是要gets 180+4+4 188个任意字符再覆盖掉ret为flag地址

去找找a1、a2

从这里可以看出arg_0 对应 a1 arg_4对应a2

然后可以构造wp了

这为什么要加p32(0)呢?

因为call指令会调用栈,调用以后要返回到原来地址。

调用之前先把原来地址r压入栈,因为flag函数需要两个参数然后再压入arg_0和arg_4 然后开始执行flag函数 执行到需要a1 a2的时候取出a1 a2 ,执行完flag函数后要retn回去,就要用r的地址,所以有一个四字节的ret需要覆盖

32位程序所以需要32位的地址要用p32

1811

1811

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?