下列所有方法,均针对需要重启应用才生效的参数,且容器无法通过configmap的方式改变参数

相关版本号

| 服务 | 版本号 |

| kubernetes | v1.28.2 |

| docker | Docker version 24.0.6, build ed223bc |

| centos | CentOS Linux release 7.9.2009 (Core) |

方法一、command sed替换参数

适用场景

- 修改单个文件的单个参数

前置条件

- 可以修改yaml文件并应用

详细步骤

1.修改YAML文件

command: ["/bin/bash", "-c", "sed -i '/AsyncLogger name=\"<company>.<application>.plugin.taskinstance\"/s/level=INFO/level=DEBUG/' /data/app/<application>Executor/conf/log4j2.xml && bash /data/app/<application>Executor/bin/<application>Executor start -f"]2.应用yaml文件,重启pod

方法二、docker commit修改

适用场景

- 可以直接进入容器中修改多个配置文件的参数

- 可以直接添加文件

前置条件

- 可以在宿主机上执行docker命令

- 可以上传docker镜像

- 可以修改yaml文件并应用

详细步骤

1.Docker操作

#运行容器并用sleep命令替换原来的entrypoint+cmd,并hang住容器

docker run -d 192.168.181.1:8888/app:v1 sleep 3600

#进入容器

docker exec -it 70b7a33e2fb6 bash

#修改相应配置文件或拷贝文件进去

#提交镜像

docker commit 70b7a33e2fb6 app_v2

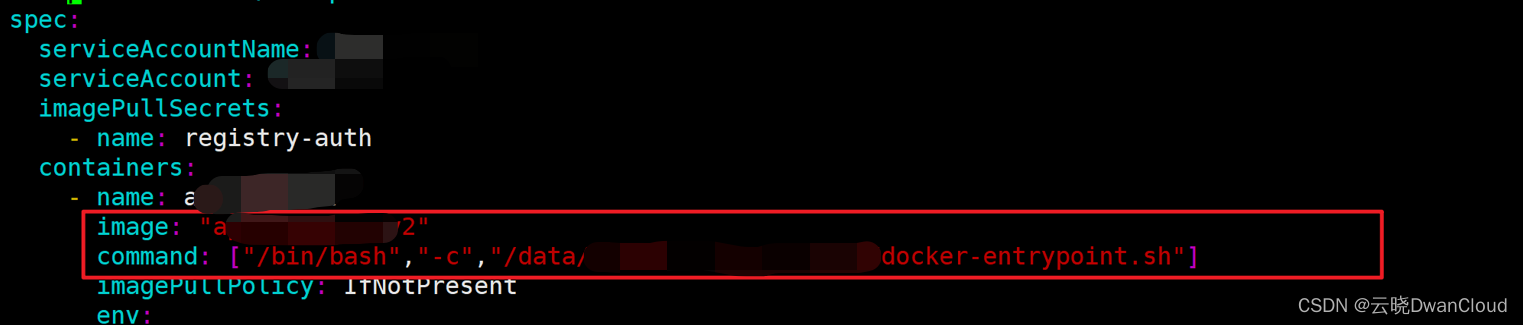

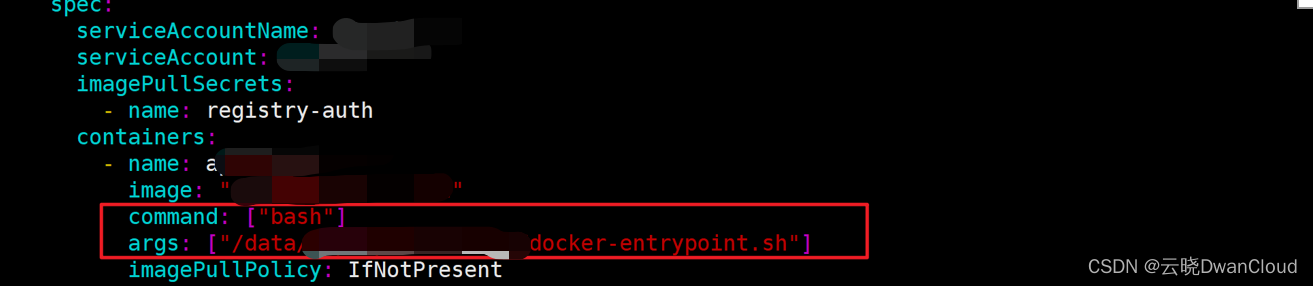

#上传镜像到镜像仓库2.修改YAML文件

image: "app_v2"

command: ["/bin/bash","-c","/data/docker-entrypoint.sh"]

或者

command: ["/bin/bash"]

args: ["/data/docker-entrypoint.sh "]

3.应用yaml文件,重启pod

方法三、新建Dockerfile打包镜像

适用场景

- 可以直接RUN sed修改参数

- 可以COPY直接添加文件

前置条件

- 可以在宿主机上执行docker命令

- 可以上传docker镜像

- 可以修改yaml文件并应用

详细步骤

1.配置Dockerfile文件

# 使用你指定的基础镜像

FROM 192.168.181.1:8888/app:v1

# 使用sed命令修改文件

# 例如: sed -i 's/原始字符串/新字符串/g' /path/to/file

RUN sed -i 's/old-string/new-string/g' /path/to/your/file

# 拷贝文件到镜像中

# COPY <源路径> <目标路径>

COPY ./local-file /path/in/container

# 设置容器启动时执行的命令

CMD ["bash","/data/docker-entrypoint.sh"]2.打包镜像

docker build -t 192.168.181.1:8888/app:v3 .3.上传镜像到镜像仓库

4.修改YAML文件

修改yaml文件中应用容器的镜像地址

image: "192.168.181.1:8888/app:v3"5.应用yaml文件,重启pod

注意事项

如果不确定容器中应用的启动主进程("bash","/data/docker-entrypoint.sh"),可以使用下列2种方法

方法1:使用dfimage

需要外网或者load alpine/dfimage到内网,此方法可以看到镜像Dockerfile的信息

alias dfimage="docker run -v /var/run/docker.sock:/var/run/docker.sock --rm alpine/dfimage"[root@abc ~]# dfimage -sV=1.36 nginx:latest

Analyzing nginx:latest

Docker Version: 20.10.23

GraphDriver: overlay2

Environment Variables

|PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

|NGINX_VERSION=1.25.3

|NJS_VERSION=0.8.2

|PKG_RELEASE=1~bookworm

Open Ports

|80

Image user

|User is root

Potential secrets:

|Found match etc/apt/trusted.gpg.d/debian-archive-bookworm-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-bookworm-security-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-bookworm-stable.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-bullseye-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-bullseye-security-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-bullseye-stable.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-buster-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-buster-security-automatic.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

|Found match etc/apt/trusted.gpg.d/debian-archive-buster-stable.asc Potential cryptographic key bundle \.asc$ 4476028992a0b3b79d42079ca1cf15099212ad48f14eedcd6242bd021f8534b3/layer.tar

Dockerfile:

CMD ["bash"]

LABEL maintainer=NGINX Docker Maintainers <docker-maint@nginx.com>

ENV NGINX_VERSION=1.25.3

ENV NJS_VERSION=0.8.2

ENV PKG_RELEASE=1~bookworm

RUN set -x \

&& groupadd --system --gid 101 nginx \

&& useradd --system --gid nginx --no-create-home --home /nonexistent --comment "nginx user" --shell /bin/false --uid 101 nginx \

&& apt-get update \

&& apt-get install --no-install-recommends --no-install-suggests -y gnupg1 ca-certificates \

&& NGINX_GPGKEY=573BFD6B3D8FBC641079A6ABABF5BD827BD9BF62; NGINX_GPGKEY_PATH=/usr/share/keyrings/nginx-archive-keyring.gpg; export GNUPGHOME="$(mktemp -d)"; found=''; for server in hkp://keyserver.ubuntu.com:80 pgp.mit.edu ; do echo "Fetching GPG key $NGINX_GPGKEY from $server"; gpg1 --keyserver "$server" --keyserver-options timeout=10 --recv-keys "$NGINX_GPGKEY" \

&& found=yes \

&& break; done; test -z "$found" \

&& echo >&2 "error: failed to fetch GPG key $NGINX_GPGKEY" \

&& exit 1; gpg1 --export "$NGINX_GPGKEY" > "$NGINX_GPGKEY_PATH" ; rm -rf "$GNUPGHOME"; apt-get remove --purge --auto-remove -y gnupg1 \

&& rm -rf /var/lib/apt/lists/* \

&& dpkgArch="$(dpkg --print-architecture)" \

&& nginxPackages=" nginx=${NGINX_VERSION}-${PKG_RELEASE} nginx-module-xslt=${NGINX_VERSION}-${PKG_RELEASE} nginx-module-geoip=${NGINX_VERSION}-${PKG_RELEASE} nginx-module-image-filter=${NGINX_VERSION}-${PKG_RELEASE} nginx-module-njs=${NGINX_VERSION}+${NJS_VERSION}-${PKG_RELEASE} " \

&& case "$dpkgArch" in amd64|arm64) echo "deb [signed-by=$NGINX_GPGKEY_PATH] https://nginx.org/packages/mainline/debian/ bookworm nginx" >> /etc/apt/sources.list.d/nginx.list \

&& apt-get update ;; *) echo "deb-src [signed-by=$NGINX_GPGKEY_PATH] https://nginx.org/packages/mainline/debian/ bookworm nginx" >> /etc/apt/sources.list.d/nginx.list \

&& tempDir="$(mktemp -d)" \

&& chmod 777 "$tempDir" \

&& savedAptMark="$(apt-mark showmanual)" \

&& apt-get update \

&& apt-get build-dep -y $nginxPackages \

&& ( cd "$tempDir" \

&& DEB_BUILD_OPTIONS="nocheck parallel=$(nproc)" apt-get source --compile $nginxPackages ) \

&& apt-mark showmanual | xargs apt-mark auto > /dev/null \

&& { [ -z "$savedAptMark" ] || apt-mark manual $savedAptMark; } \

&& ls -lAFh "$tempDir" \

&& ( cd "$tempDir" \

&& dpkg-scanpackages . > Packages ) \

&& grep '^Package: ' "$tempDir/Packages" \

&& echo "deb [ trusted=yes ] file://$tempDir ./" > /etc/apt/sources.list.d/temp.list \

&& apt-get -o Acquire::GzipIndexes=false update ;; esac \

&& apt-get install --no-install-recommends --no-install-suggests -y $nginxPackages gettext-base curl \

&& apt-get remove --purge --auto-remove -y \

&& rm -rf /var/lib/apt/lists/* /etc/apt/sources.list.d/nginx.list \

&& if [ -n "$tempDir" ]; then apt-get purge -y --auto-remove \

&& rm -rf "$tempDir" /etc/apt/sources.list.d/temp.list; fi \

&& ln -sf /dev/stdout /var/log/nginx/access.log \

&& ln -sf /dev/stderr /var/log/nginx/error.log \

&& mkdir /docker-entrypoint.d

COPY file:01e75c6dd0ce317d516928a17584d111cd082840c01e58be0afc851b33adb916 in /

docker-entrypoint.sh

COPY file:caec368f5a54f70a844a13005eb2255bed778809b3672d516e719ce2f4bce123 in /docker-entrypoint.d

docker-entrypoint.d/

docker-entrypoint.d/10-listen-on-ipv6-by-default.sh

COPY file:3b1b9915b7dd898a0e32f7eb9715a35c9feab914022efff68ba990bc1ec7d169 in /docker-entrypoint.d

docker-entrypoint.d/

docker-entrypoint.d/15-local-resolvers.envsh

COPY file:57846632accc89753f45cbc00cb9e6223d991e1d31297eec3395a7ca58eed6a6 in /docker-entrypoint.d

docker-entrypoint.d/

docker-entrypoint.d/20-envsubst-on-templates.sh

COPY file:9e3b2b63db9f8fc702e2dc2bdd0943be0d990c028cddcf1c159f5556a8ba3030 in /docker-entrypoint.d

docker-entrypoint.d/

docker-entrypoint.d/30-tune-worker-processes.sh

ENTRYPOINT ["/docker-entrypoint.sh"]

EXPOSE 80

STOPSIGNAL SIGQUIT

CMD ["nginx" "-g" "daemon off;"]

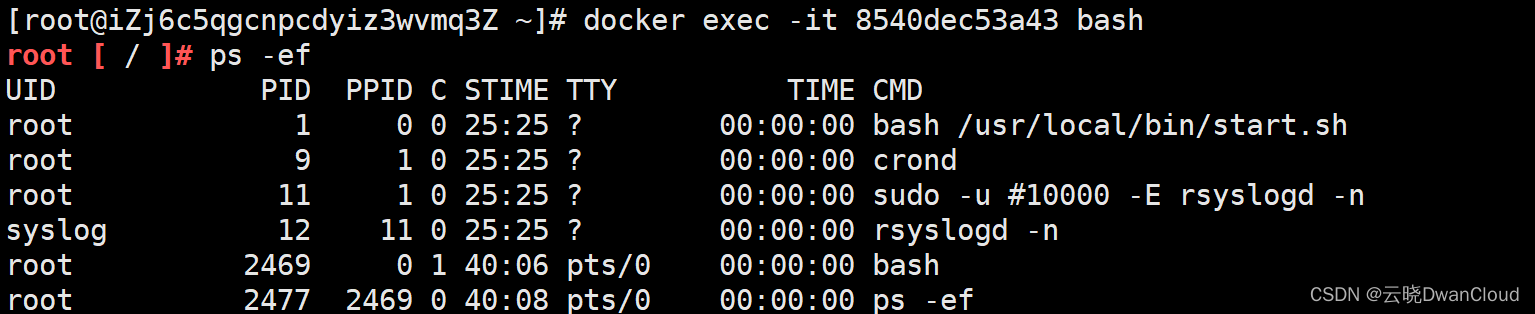

方法2:进入拉起的容器中使用ps -ef

PID=1的就是容器应用主进程

本文介绍了三种在Kubernetes环境下针对需要重启应用才能生效的参数进行修改的方法:通过sed替换yaml文件、dockercommit修改镜像和使用Dockerfile打包新镜像。这些方法适用于修改单个文件或多个配置文件,并提供详细步骤和适用场景。

本文介绍了三种在Kubernetes环境下针对需要重启应用才能生效的参数进行修改的方法:通过sed替换yaml文件、dockercommit修改镜像和使用Dockerfile打包新镜像。这些方法适用于修改单个文件或多个配置文件,并提供详细步骤和适用场景。

3840

3840

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?