1、Fragment,Activity,Service,广播,Binder,WebView安全漏洞

Ⅰ、四大组件放开不提(各种百度到处都是,全民皆知)

Ⅱ、Binder

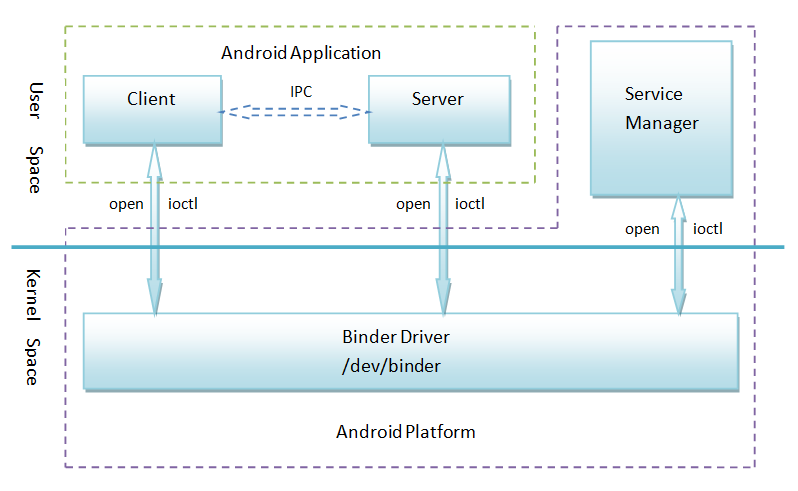

Android系统Binder机制中的四个组件Client、Server、Service Manager和Binder驱动程序的关系如下图所示:

①.Client、Server和Service Manager实现在用户空间中,Binder驱动程序实现在内核空间中

②. Binder驱动程序和Service Manager在Android平台中已经实现,开发者只需要在用户空间实现自己的Client和Server

③. Binder驱动程序提供设备文件/dev/binder与用户空间交互,Client、Server和Service Manager通过open和ioctl文件操作函数与Binder驱动程序进行通信

④. Client和Server之间的进程间通信通过Binder驱动程序间接实现

⑤. Service Manager是一个守护进程,用来管理Server,并向Client提供查询Server接口的能力

Ⅲ、WebView安全漏洞

①. addJavascriptInterface引发任意代码执行漏洞

addJavascriptInterface 接口引起远程代码执行漏洞

js通过addJavascriptInterface接口进行对象映射获取android本地对象

Android中的对象有一公共的方法:getClass() ;

该方法可以获取到当前类 类型Class

该类有一关键的方法: Class.forName;

该方法可以加载一个类(可加载 java.lang.Runtime 类)

而该类是可以执行本地命令的

解决方案:Google 在Android 4.2 版本中规定对被调用的函数以 @JavascriptInterface进行注解从而避免漏洞攻击

在Android 4.2版本之前采用拦截prompt()进行漏洞修复。继承 WebView ,重写 addJavascriptInterface 方法,然后在内部

自己维护一个对象映射关系的 Map,将需要添加的 JS 接口放入该Map中。

②.searchBoxJavaBridge_接口引起远程代码执行漏洞

Android 3.0以下,Android系统会默认通过searchBoxJavaBridge_的Js接口给 WebView 添加一个JS映射对象:

searchBoxJavaBridge_对象,该接口可能被利用,实现远程任意代码。

解决方案:通过调用removeJavascriptInterface()删除searchBoxJavaBridge_接口

③. 密码明文存储漏洞

WebView默认开启密码保存功能 ,开启后,在用户输入密码时,会弹出提示框:询问用户是否保存密码;如果选择”是”,密码会被

明文保到 /data/data/com.package.name/databases/webview.db 中,这样就有被盗取密码的危险

解决方案:WebSettings.setSavePassword(false) 关闭密码保存

更多参考点击这里

1、Handler,AsyncTask,IntentService,HandlerThreadⅠ、主要介绍handler//有事赶急,未完待续

4513

4513

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?