1、 计算样品文件解压之后得到的“嫌疑人计算机.dd”文件的MD5哈希值;(答案格式:MD5 128Bit值,例:A20CBF5AF6AB46814204CDCA7078F422)(5分)

答题内容:046DE7BBD659AFA47C9D7138BB3EF7EB。

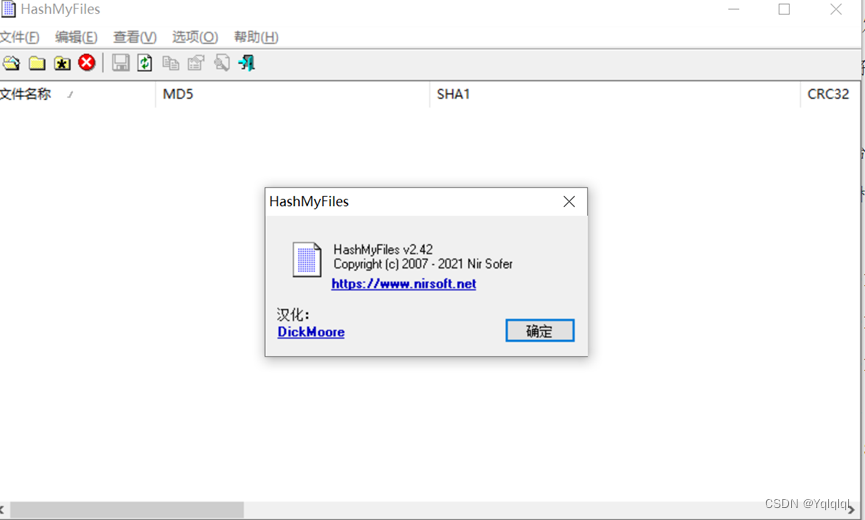

检验过程:使用电子物证检验工作站解压检材文件“2023GA-CNAS014.zip”,使用HashMyFiles计算“嫌疑人计算机.dd”校验值,校验值MD5值为:046DE7BBD659AFA47C9D7138BB3EF7EB。

校验值

2、 列出检验过程中使用的方法标准和软硬件工具(标准需包含编号,软件设备需包含版本号);(5分 )

答题内容:

方法标准

《GB/T 29361-2023 法庭科学 电子数据文件一致性检验规程》

《GB/T 29362-2023 法庭科学 电子数据搜索检验规程》

《GA/T 756-2021法庭科学 电子数据收集提取技术规范》

《GA/T 1480-2018法庭科学 计算机操作系统仿真检验技术规范》

《SF/Z JD0401002-2015 手机电子数据提取操作规范》

《SF/Z JD0402003-2015 即时通讯记录检验操作规范》

硬件:电子物证检验工作站,只读接口

软件:HashMyFile v2.42

取证大师64位 版本V6.2.04215RTM

电子数据仿真取证系统V6.2.03882RTM

手机大师-并行版V3 版本V3.2.04501RTM

WinHex/X-Ways Forensics 20.0

检验过程:

3、 通过分析受害人的手机备份,受害人卸载过的应用中,最早卸载的应用的包名称是什么?(答案格式如:com.abc.cn)(5分)

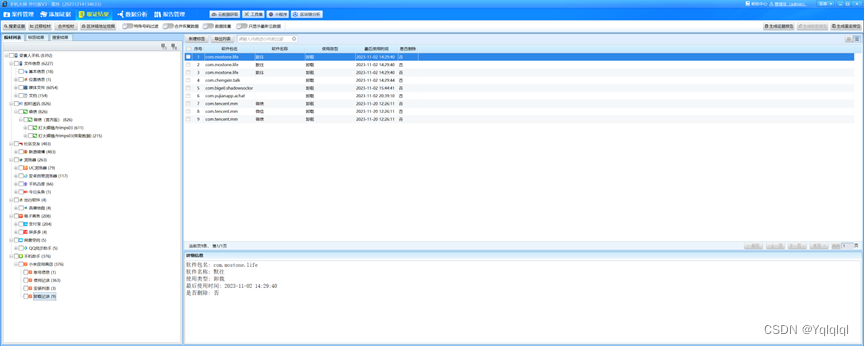

答题内容:com.mostone.life

检验过程:使用电子物证检验工作站查看解压的检材,发现“受害人手机”文件夹为备份文件,并且部分文件包名存在中文“小米”。使用手机大师-并行版V3,选择手动加载-文件取证,文件类型选择手机备份文件,手机平台为Andriod,并选择手机为小米,文件路径选择“受害人手机”文件夹所在路径。使用推荐策略进行扫描,查看取证结果,在手机助手-小米应用商店下发现存在卸载记录,最早卸载记录(最后使用时间最早2023-11-02 14:29:40)软件包名为“com.mostone.life”。

4、 通过分析受害人的手机备份,给出WIFI信号名称“HUAWEI”开头的热点的连接密码是什么?(5分 )(答案格式:仅填写密码)

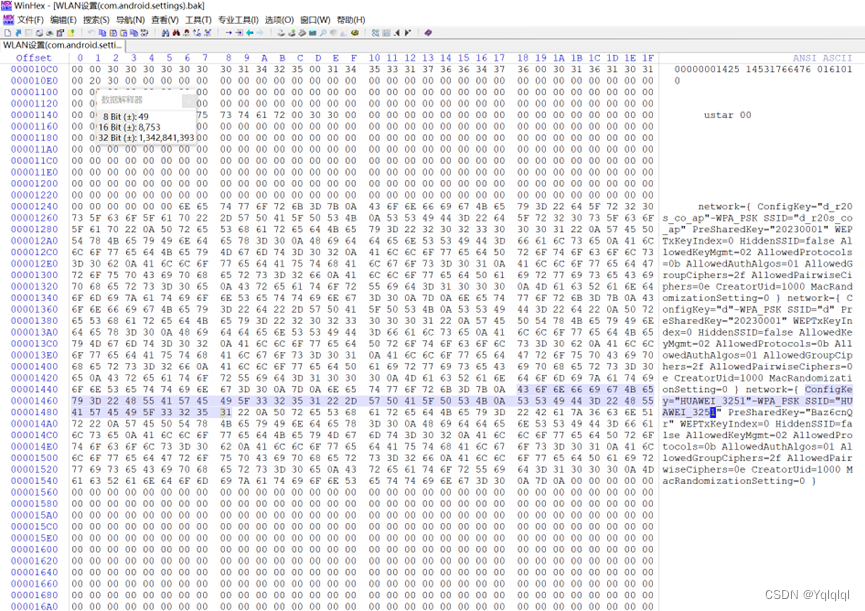

答题内容:Baz6cnQr

检验过程:使用电子物证检验工作站解压检材,使用winhex打开“\2023GA-CNAS014\受害人手机”下的“WLAN设置(com.android.settings).bak”,经分析,受害人的手机备份WIFI信号名称“HUAWEI_3251”的连接密码是Baz6cnQr。

5、 通过分析受害人的手机备份,请给出受害人真实老板的微信ID是什么(5分)(答案格式:仅填写微信ID)(5分)

答题内容:wxid_sihk5zddxr9a12

检验过程:使用手机大师对“受害人手机”备份文件进行默认策略分析,在即时通讯-微信(官方版)发现通讯录好友列表中存在好友备注为老板的通讯录好友,微信ID为wxid_sihk5zddxr9a12。

6、 通过分析受害人的手机备份数据,给出受害人转账的银行卡的卡号是多少?(答案格式:仅填写银行卡号)(5分)

答题内容:621785081231666544

检验过程:使用手机大师对“受害人手机”备份文件进行默认策略分析,在即时通讯-微信(官方版)发现与老板流水高山 (Liushenshen1693)好友聊天记录中存在转账信息,银行卡号为621785081231666544。

7、 通过分析受害人计算机镜像,请给出用户“user”登录操作系统的密码是什么?(答案格式:仅填写密码)(5分)

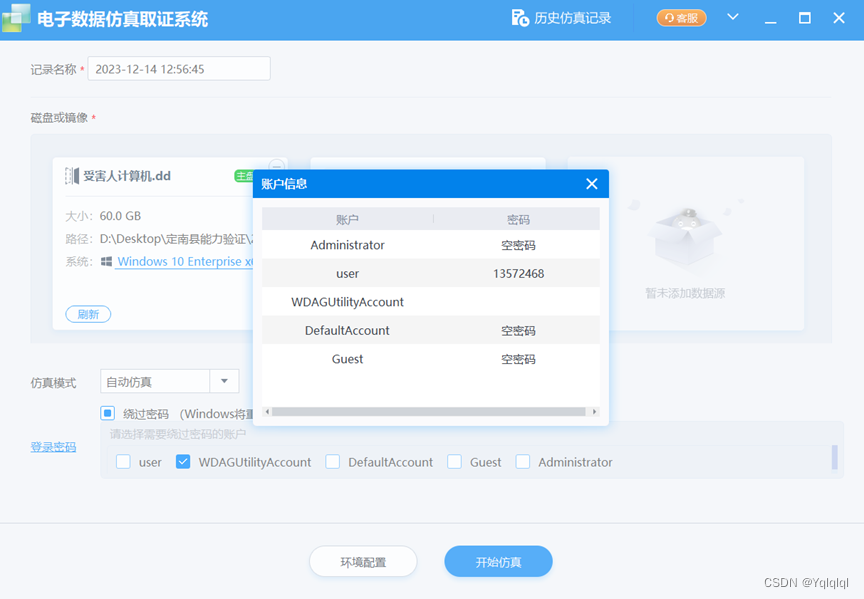

答题内容:13572468

检验过程:使用电子数据仿真取证系统,挂载“受害人计算机.dd”镜像,查看登录密码,发现账户user的密码为13572468。

8、 通过分析受害人计算机镜像,给出用户Samsung U盘的最后的插拔时间是什么?(答案格式:2022-02-02 11:11:11)(5分)

答题内容:2023-12-01 18:35:26

检验过程:使用取证大师挂载“受害人计算机.dd”镜像,选择默认策略进行扫描,查看取证结果,在系统痕迹-USB设备使用痕迹下,发现存在设备USB设备名称“USBSamsung Flash Drive USB Device”,最后插拔时间:2023-12-01 18:35:26。

9、 通过分析受害人计算机镜像,给出系统最后一次正常关闭电脑的时间? (答案格式:2022-02-02 11:11:11)(5分)

答题内容:2023-12-01 18:37:36

检验过程:使用取证大师挂载“受害人计算机.dd”镜像,选择默认策略进行扫描,查看取证结果,在系统痕迹-系统信息下,发现存在最后一次正常关机时间,时间为2023-12-01 18:37:36。

10、分析受害人计算机镜像,受害人电脑中名为“对账单”的压缩包解密密码是什么?(答案格式:仅填写密码)(5分)

答题内容:P@ssw0rd0rd

检验过程:使用取证大师挂载“受害人计算机.dd”镜像,选择默认策略进行扫描,查看取证结果,在邮件解析-电子邮件文件下存在一封本地eml文件“\Users\user\Documents\eml\对账单.eml”,查看内容为“你好,对账单已经生成,请注意查收,密码是P@ssw0rd0rd”。使用该密码解压“对账单.rar”,成功解压。

11、分析受害人计算机镜像,找到受害人收到的发件人为13024169908@163.com的邮件的来源IP地址是什么?(答案格式:仅填写IP地址,例:1.22.333.44)(5分)

答题内容:36.113.66.181

检验过程:使用取证大师挂载“受害人计算机.dd”镜像,选择默认策略进行扫描,查看取证结果,在邮件解析-电子邮件文件下存在一封本地eml文件“\Users\user\Documents\eml\对账单.eml”,发件人为lige<13024169908@163.com>,发件人IP为36.113.66.181。

12、经过前期勘察得知,嫌疑人在群发钓鱼邮件时,收件人邮箱地址从其计算机检材中的某一个文件中获得。分析嫌疑人计算机镜像,并找出上述文件中最后一个合法邮件地址(即满足xxx@xxx.xx格式)是什么(答案格式:xxx@xxx.xx,例:cornon21@163.com)(5分)

答题内容:vwfy9rlf1hkkeyn@163.com

检验过程:使用取证大师挂载“嫌疑人计算机.dd”镜像,选择默认策略进行扫描,查看取证结果,在邮件解析-Mozilla Thunderbird下发现“13024169908@163.com”发送的邮件,选择其中一个收件人邮箱地址“liu10231100@163.com”,使用取证大师搜索功能,对原始数据进行搜索,发现搜索结果中存在“\Users\Monday\Documents\邮箱地址.txt”文件,查看该文件,发现最后一个合法邮件地址为vwfy9rlf1hkkeyn@163.com。

13、分析嫌疑人计算机镜像,找出嫌疑人使用的视频换脸软件名字是什么(答案格式:仅包含启动程序文件名,不包含路径和后缀,例:wechat)(5分)

答题内容:DeepFaceLive

检验过程:使用取证大师挂载“嫌疑人计算.dd”镜像,选择默认策略进扫描,查看取证结果,取证大师用户痕迹中可查看软件使用的记录,然后通过仿真系统对镜像进行仿真后,运行软件确定为换脸软件,运行软件只运行脚本即可。

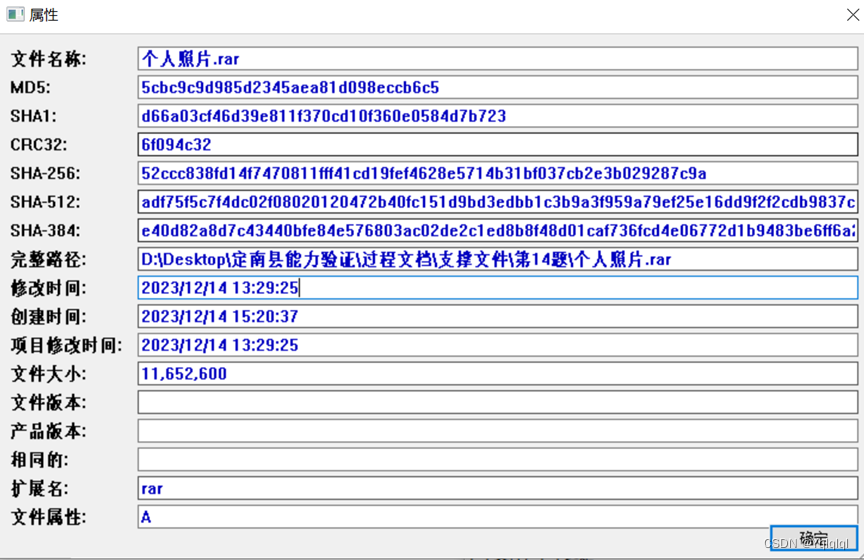

14、分析嫌疑人计算机镜像,找出在本案件中,嫌疑人在使用换脸软件时,针对“老板”训练的换脸模型MD5是什么(答案格式:MD5 128Bit值,例:A20CBF5AF6AB46814204CDCA7078F422)(5分)

答题内容:5CBC9C9D985D2345AEA81D098ECCB6C5

检验过程:使用取证大师对“嫌疑人计算机.dd”镜像使用默认策略进行分析,在邮件解析-Mozilla Thunderbird已发送邮件中,发现一封邮件主题为又来一单的邮件,内容为“老何,又来一单,再帮我练一下,我换脸要用。”,将附件到处并计算其MD5,MD5校验值为5CBC9C9D985D2345AEA81D098ECCB6C5。

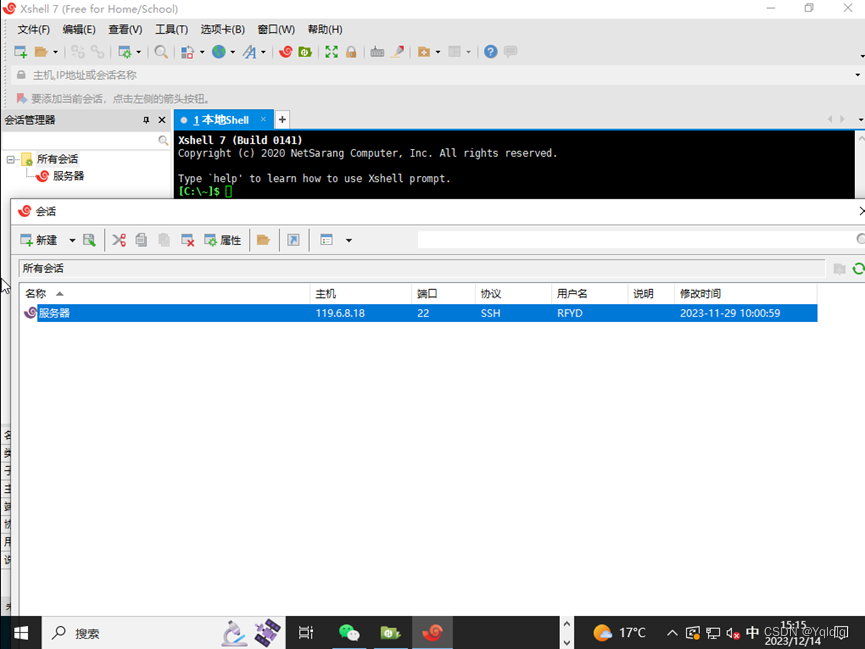

15、分析嫌疑人计算机镜像,找出嫌疑人使用什么远程工具登录到其服务器(答案格式:仅包含启动程序文件名,不包含路径和后缀,例:wechat)(5分)

答题内容:Xshell

检验过程:使用电子数据仿真取证系统对“嫌疑人计算机.dd”镜像进行仿真,打开Xshell,在会话记录中发现名称为“服务器”的远程记录。

16、分析嫌疑人计算机镜像,找出嫌疑人共计诈骗金额多少(不限于本案件)(答案格式:仅包含数值,例:100)(10分)

答题内容:1226188100。

检验过程:使用取证大师对“嫌疑人计复机.dd”镜像使用默认策略进行分析,在文件分类-Word 文档中发现有加密文件(0),打开文件发现一个通过TrueCryp 加密的文件,通过仿真“嫌疑人计算机dd”镜像发现 TrueCryp 加密密码在桌面上一个“jilu.txt”的文档(密码为: Zxcv 2580) 里面,通过打开文档对里面的账目进行数据求和复得总数为: 1226188100。

17、分析嫌疑人服务器镜像(登录密码YGVBNMJ2580),找出木马下载器所下载的木马,在服务器中的文件路径是什么(答案格式:包含完整路径:例:e:\123\456.txt)(10分)

答题内容:C:\inetpub\wwwroot\YH\pack.zip

检验过程:使用电子数据仿真取证系统对“嫌疑人服务器.dd”进行仿真,发现存在IIS,打开IIS,发现存在一个站点,查看IIS日志,发现均为请求(GET)下载/YH/pack.zip。浏览该目录,发现路径“C:\inetpub\wwwroot\YH\”下存在“pack.zip”文件。

18、分析嫌疑人服务器镜像(登录密码YGVBNMJ2580),找出木马程序控制端监听的端口号是多少(答案格式:仅包含数值,例:100)(5分)

答题内容:3270

检验过程:使用电子数据仿真取证系统对“嫌疑人服务器.dd”进行仿真,打开此电脑,选择快速访问,发现最近访问程序存在可疑文件“123.zip”,右键选择其打开文件夹位置,发现存在“client.exe”,执行该程序发现该程序为控端,可以进行远程桌面,虚拟桌面,开启摄像头,Telnet等多个控制他人电脑功能,端口号为3270。

1320

1320

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?