OmniGraffle 安装

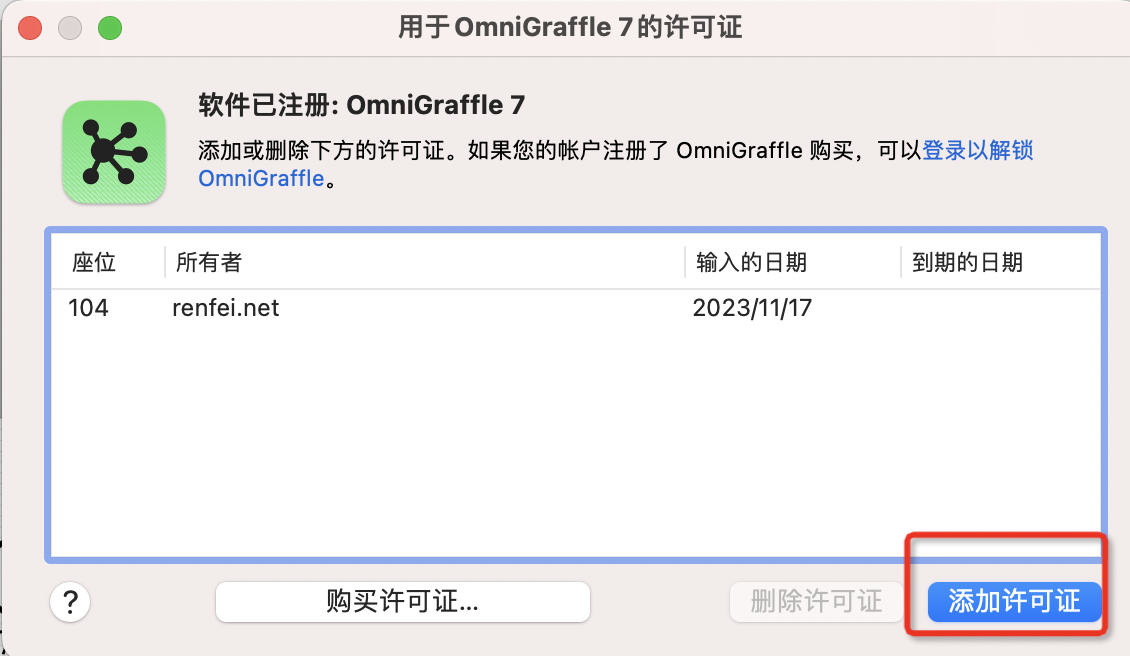

在mac上安装OmniGraffle,找一个正版或者啥的都行,安装好后,可以直接在网上找一个激活码,然后找到软件的许可证,进行添加即可。

参考:

OmniGraffle 使用

新建空白页

然后图形啥的看一眼工具栏就知道了,颜色形状还是挺多的。

输入公式

安装 BasicTeX 功能少-安装复杂

参考:https://www.tug.org/mactex/morepackages.html

依次下载安装下面的软件:

- BasicTeX.pkg: https://mirror.ctan.org/systems/mac/mactex/BasicTeX.pkg

- Ghostscript 10.03.0: https://mirror.ctan.org/systems/mac/mactex/Ghostscript.pkg

- latexit: https://www.chachatelier.fr/latexit/latexit-downloads.php?lang=en

- ps2pdf: https://macdownload.informer.com/ps2pdf/download/

安装 MacTeX (较大) -安装简单

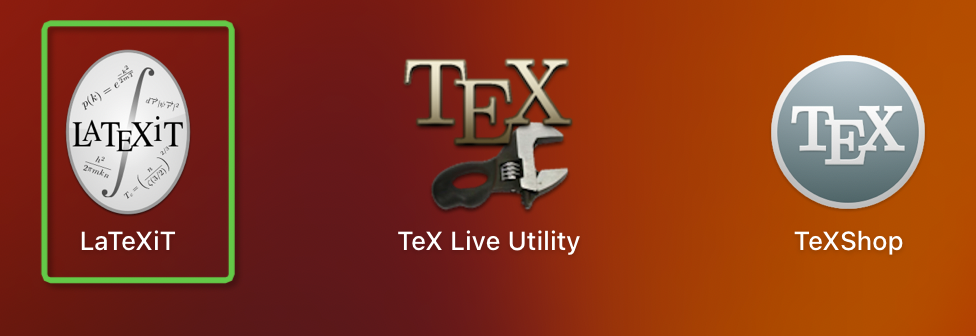

OmniGraffle不能直接输入公式,可以安装MacTeX(安装包约5G),官网下载,然后直接安装即可。安装后,会有如下三个软件,点击第一个:

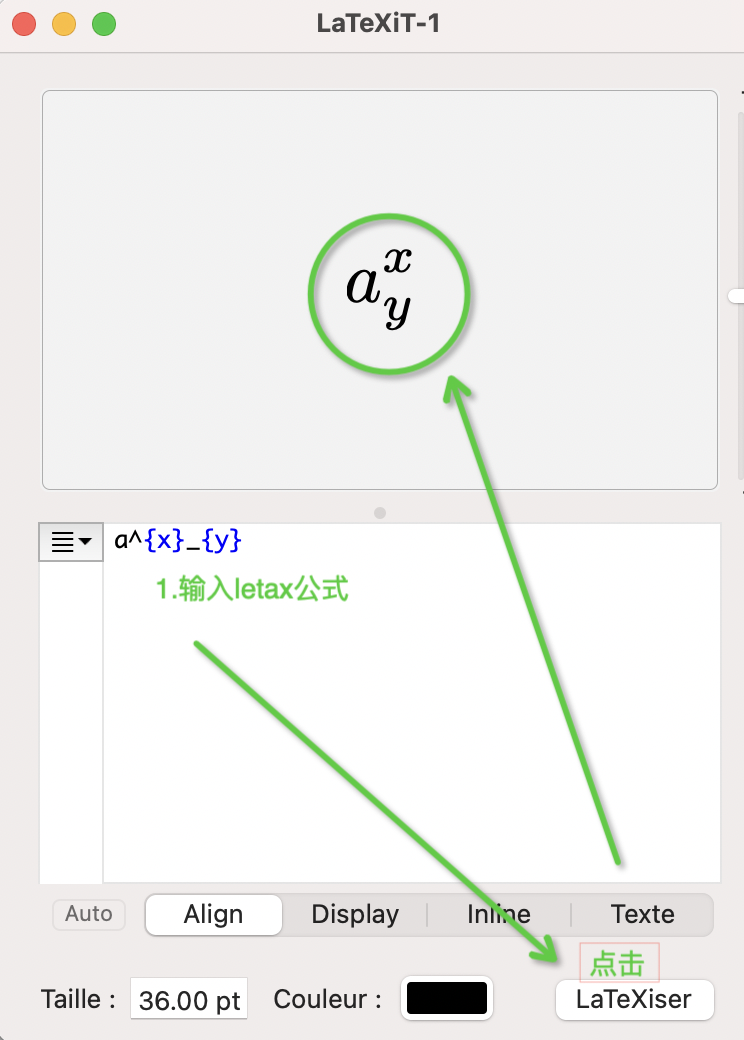

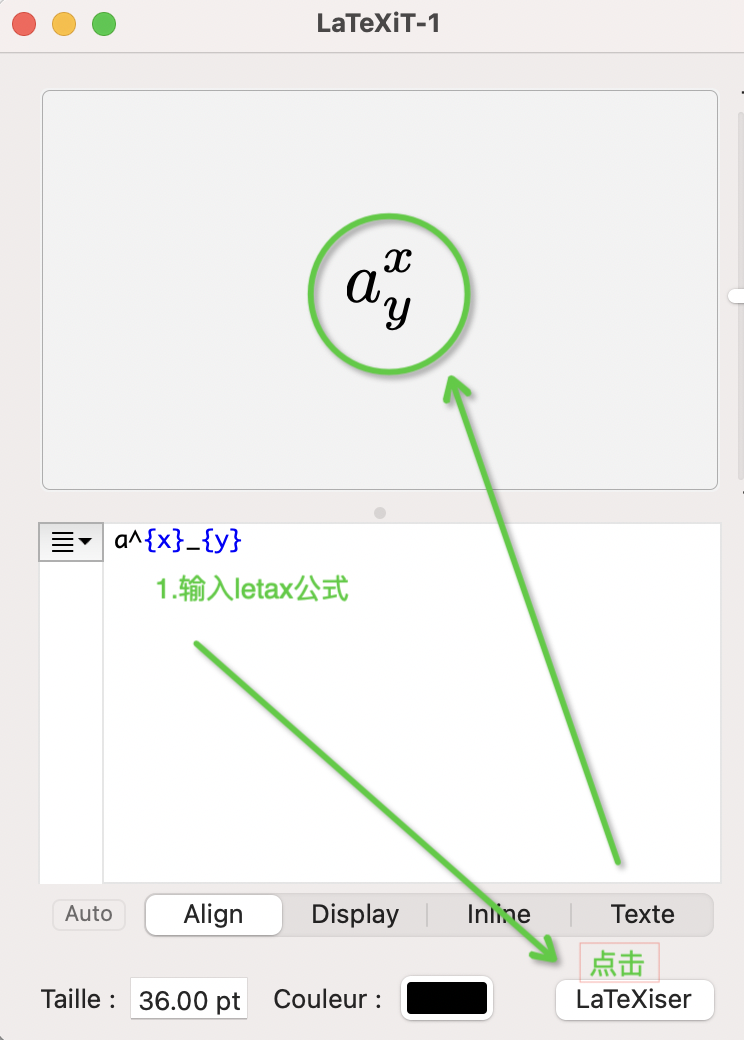

打开后,输入latex公式即可,最后将公式复制或者直接拖入到OmniGraffle中需要的版面即可.

本文指导如何在Mac上安装OmniGraffle,包括获取正版授权,以及如何利用MacTeX输入LaTeX公式并将其融入OmniGraffle中的步骤。

本文指导如何在Mac上安装OmniGraffle,包括获取正版授权,以及如何利用MacTeX输入LaTeX公式并将其融入OmniGraffle中的步骤。

554

554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?