web11是利用在线工具查询域名,题目直接给了flag,目的是让大家了解域名信息收集的过程

目录

web12

提示:

有时候网站上的公开信息,就是管理员常用密码到这一题,就是社工的入门级信息收集了

利用前面的方法,排查一下有没有暴露的敏感信息

发现robots.txt可以访问到

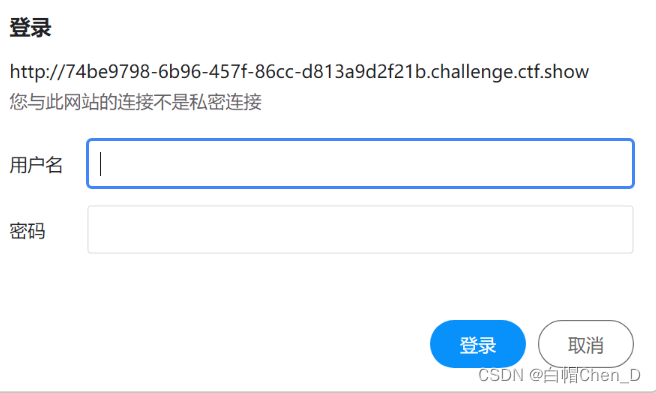

进入admin

找到登录框,接下来根据提示,在网页中寻找可疑字符串,尝试弱口令登陆

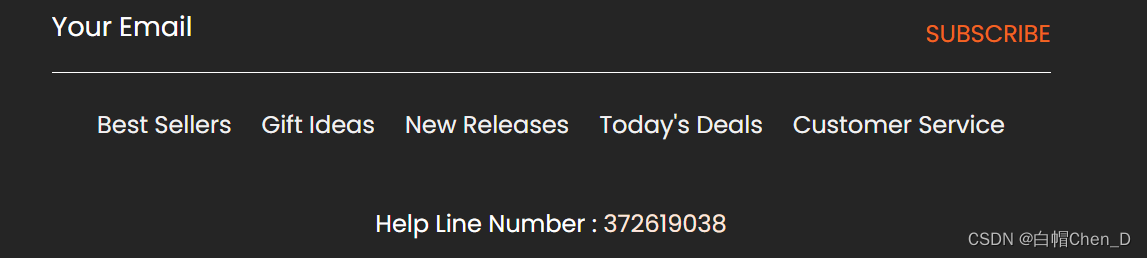

网页最下方暴露了一串数字字符,是帮助热线

网页最下方暴露了一串数字字符,是帮助热线

尝试用户名admin 密码372619038

登录成功拿到flag

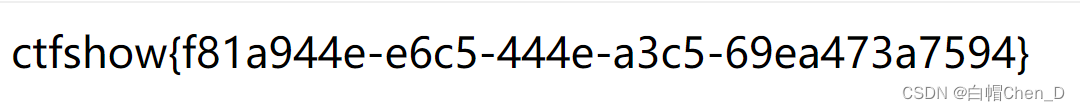

flag:

ctfshow{f81a944e-e6c5-444e-a3c5-69ea473a7594}

web13

提示:

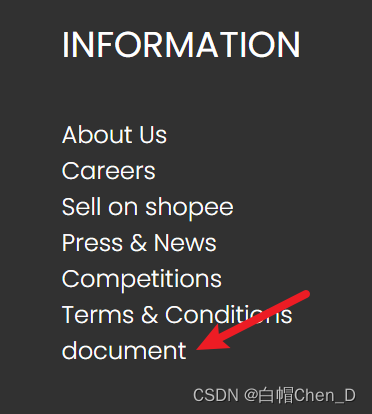

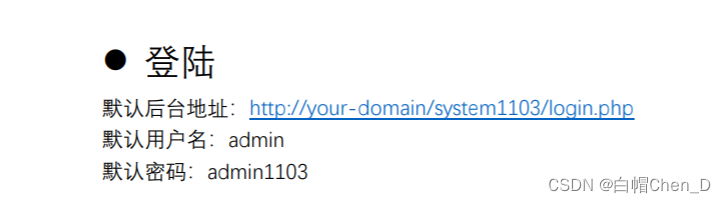

技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码跟上一题类似,提示我们技术文档里面可能有敏感信息,在网页上寻找一下是否存在可访问的文档

这一题藏的比较深,找了半天,还是在源码处看到这个document是个链接,点击

看到敏感信息尝试登陆

flag:

ctfshow{b4aa75be-be48-4f27-9c7b-1f782bf21649}

web14

提示:

有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人这一题考察的是源码中的敏感信息——目录

img标记中的src属性会暴露出图片的目录,如果图片没有单独存放在同一个文件夹中,则可能会暴露出敏感的目录名

为了方便查看源码,抓包发送到重发器

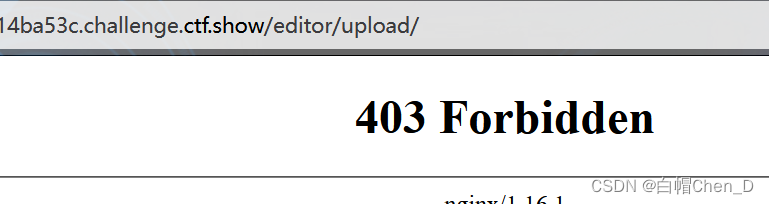

这一题比较考验眼力,/upload一般是文件上传的文件夹,且别的图片都不在该目录下,尝试访问

editor/upload/

访问不到,那访问一下/editor

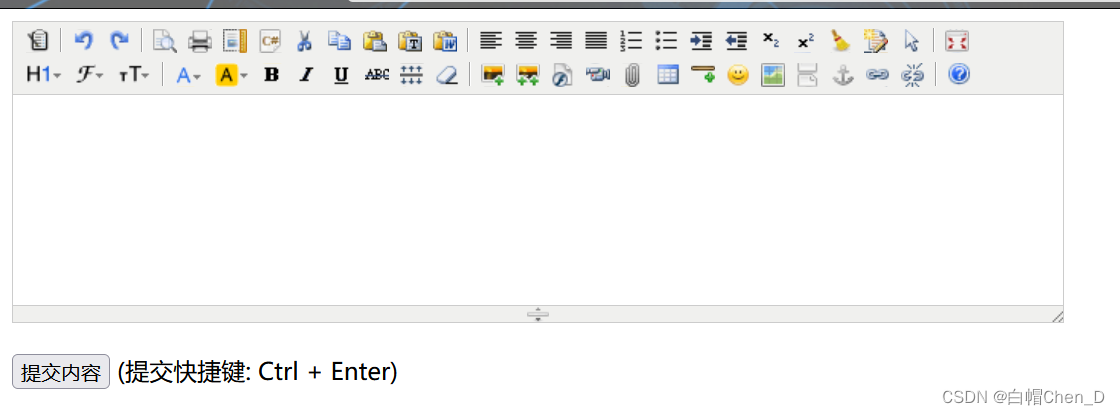

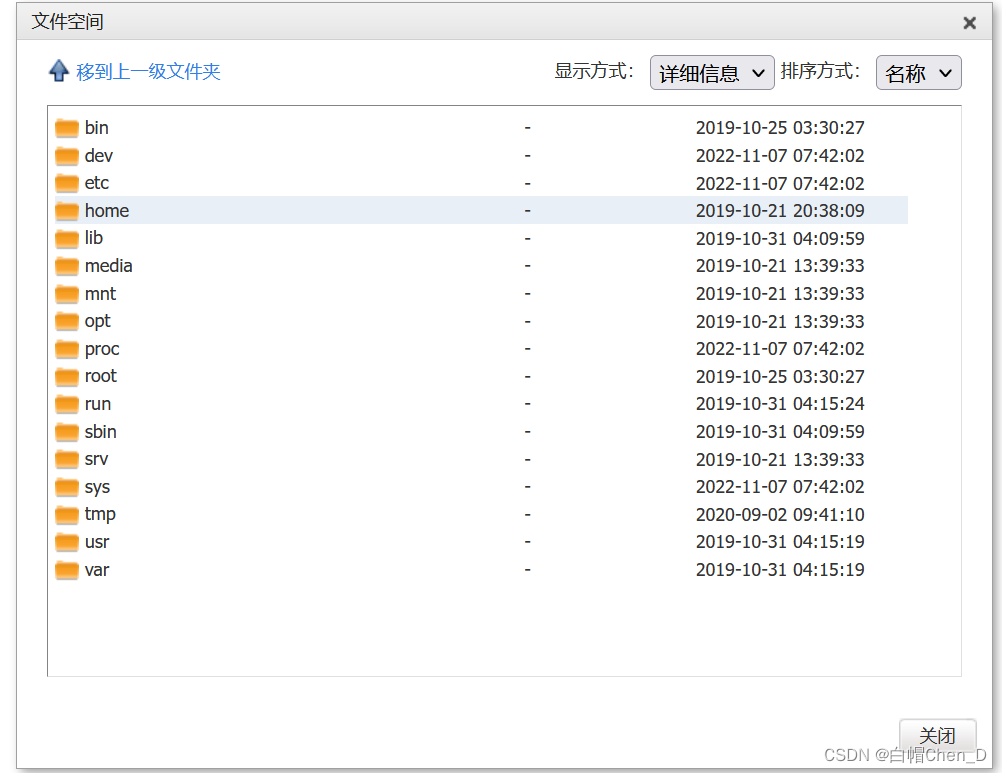

看到这个,瞬间反应是上传一句话木马,但是点开添加附件时发现可以直接访问网站的目录

看到这个,瞬间反应是上传一句话木马,但是点开添加附件时发现可以直接访问网站的目录

经过一番寻找找到了可疑文件

经过一番寻找找到了可疑文件

![]()

这里不能直接打开但是可以看到路径

html/nothinghere/fl000g.txt

直接访问/nothinghere/fl000g.txt

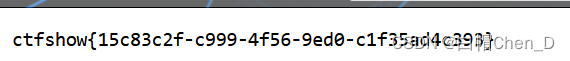

flag:

ctfshow{15c83c2f-c999-4f56-9ed0-c1f35ad4c393}

web15

提示:

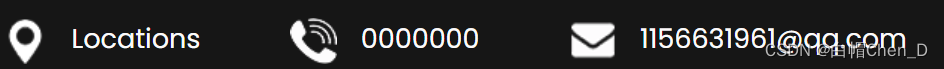

公开的信息比如邮箱,可能造成信息泄露,产生严重后果这一题也是社工入门题,寻找敏感信息——邮箱

根据提示找到网页最下面的邮箱

一般网站不会使用QQ邮箱,看到@qq.com第一反应就是先去QQ搜一下,很容易暴露出很多敏感信息

一般网站不会使用QQ邮箱,看到@qq.com第一反应就是先去QQ搜一下,很容易暴露出很多敏感信息

这里先不去搜索,接着往下做题

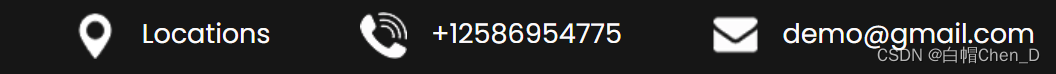

随便点了几个按钮又找到了一个邮箱,不知道有啥用

尝试访问一下/admin

尝试用admin和刚才找到的两个邮箱组合进行登陆

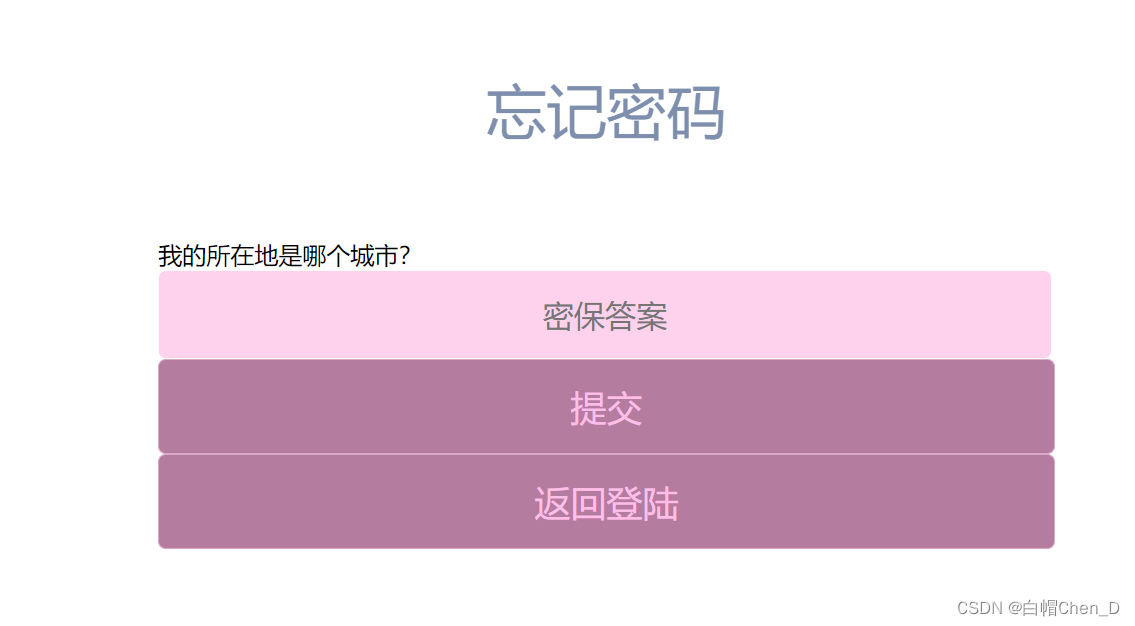

试了好多次都没有成功,看到了忘记密码

这就很明显了,从QQ可以看到归属地,我们尝试搜索一下1156631961

获得归属地在西安,尝试找回密码

成功重置密码,尝试登陆

![]()

flag:

ctfshow{88cd497f-f388-4f69-b4f7-74686eb94d91}

最后:

我们就业指导课老师讲过,在写简历的时候最好不要用QQ邮箱,不是说QQ邮箱不好,就是让人感觉不那么正式..........

231

231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?