进程迁移:

在刚获得Meterpreter shell时,该shell是及其脆弱和易受攻击的,例如攻击者可以利用浏览器漏洞攻陷目标机器,但攻击渗透后浏览器有可能被用户关闭。所以第一步就是要移动这个shell,把他和目标机中一个稳定的进程绑定在一起,而不需要对磁盘进行任何写入操作。这样做使得渗透更难被检测到。

输入 ps 命令 (获取目标机正在运行的进程)

输入 getpid 命令(查看meterpreter shell的进程号)

![]()

找到一个相对稳定的应用记住他的pid ,然后将 meterpreter shell 的pid换成它的。

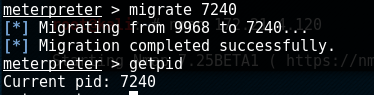

输入migrate 7240(将meterpreter shell的pid调到7240里相对稳定应用的进程里了,然后用getpid再次查看下是否更换成功)

如上图,表示pid进程已经迁移成功了,如果没有迁移成功,可以输入 kill 9968 命令“杀掉”进程,使用自动迁移进程命令(run post/windows/manage/migrate)后,系统会自动寻找合适的进程进行迁移

4580

4580

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?