攻与防的太极融合

类型趋势变化

突破电话系统-----偷源代码----做病毒、蠕虫-----开发流氓软件----挖漏洞,木马-----黑站--拖库----钓鱼-----社会工程学攻击-----APT/窃取情报/破坏

调查取证

马加爵网络犯罪,针对电脑取证分析,出逃之前已经把电脑格式化3遍,警察的取证对付一样可以恢复,查询了大量的海南交通租房之类的信息,

电子邮件勒索,发送电子邮件威胁香港富豪绑架子女,当地警察得到报警初步锁定犯罪者人员处在网吧,网吧100多人同事上网,警察定位到内网使用的哪台机器,通过上下机时间,通过邮件的时间,取到网管的net日志,主要担心删除相关的日志,就很难去调查,人员就位灯打开,手离开键盘和鼠标,通过网吧上网的日志判断哪台机器

爱康国民起诉美年大健康,找黑客组织入侵爱康国宾的系统,获取了投标的文件,客户档案,首先起诉的网络管理人员,判一年半

电子取证的要求

网络取证

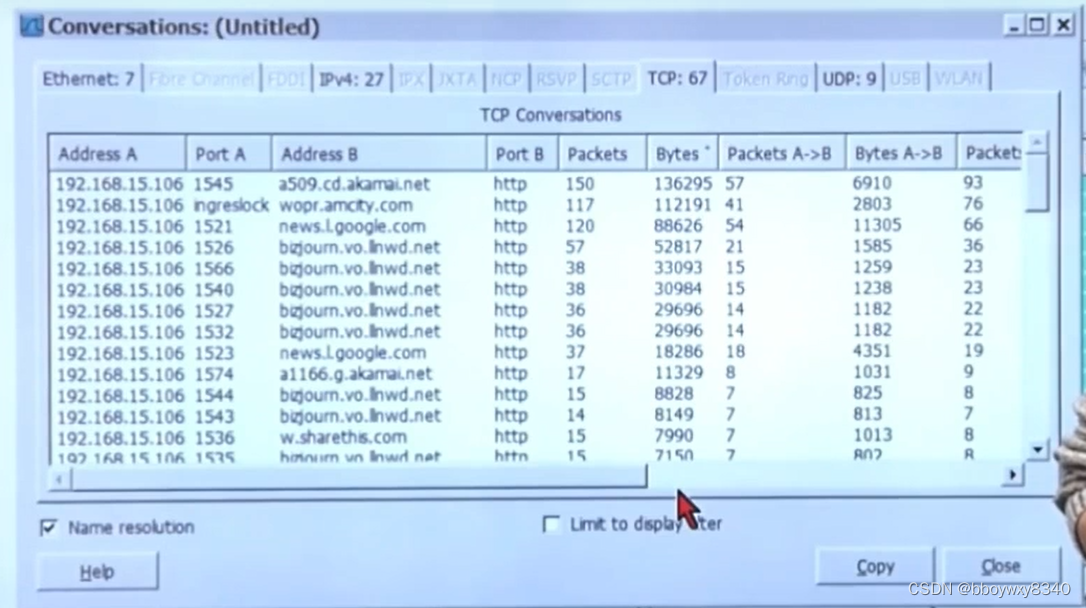

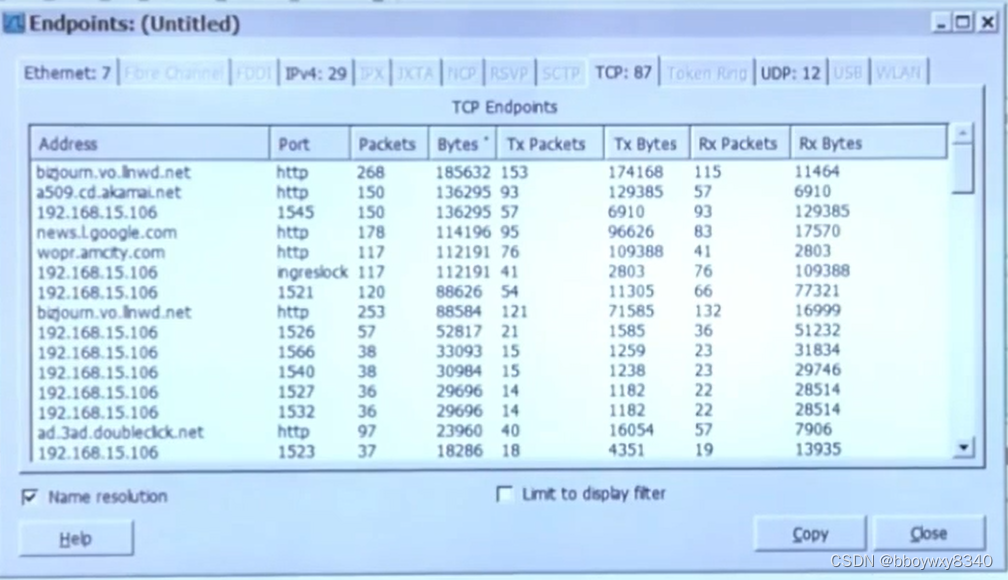

WireShark

注意时间,注意数量

所有数据的流量

会话过程

如果说中了木马或者是网络,就会连接一些僵尸网络服务器的数据

可以梳理公司内部的资产

终端分析

数据图形化的表格

过滤

可以把会话全部串起来

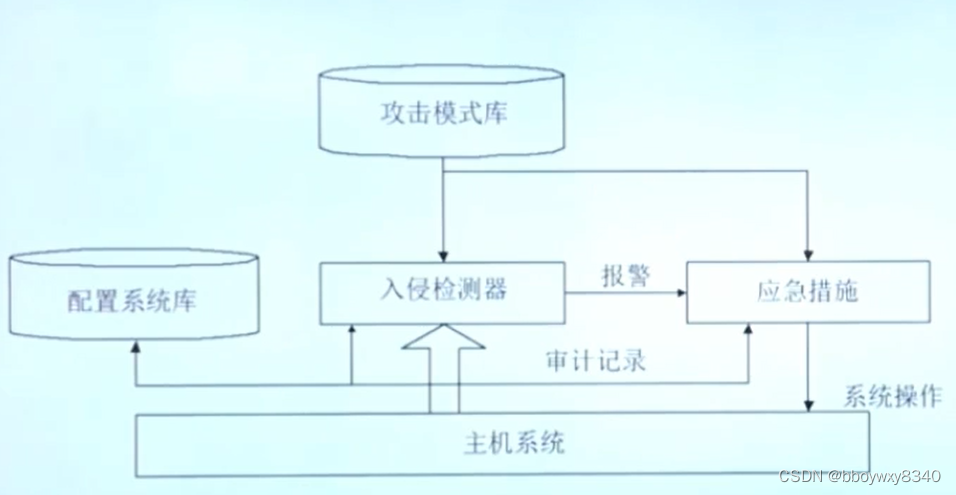

网络数据自动化分析工具-IDS

基于主机的入侵检测

蜜网

别让人把蜜罐给破了,从虚拟机中逃逸到主机

网络安全事件综合分析

771

771

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?