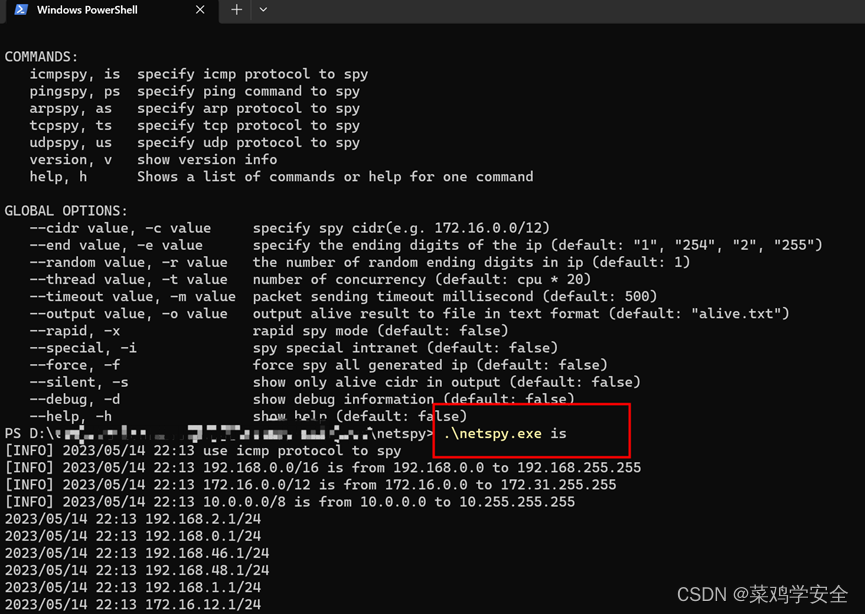

netspy

netspy是一款快速探测内网可达网段工具

下载地址

https://github.com/shmilylty/netspy

使用

详细使用方法

- 查看帮助信息

netspy -h - 使用icmpspy模块进行探测

使用icmpspy模块进行自动探测,自动探测网段为:“192.168.0.0/16”, “172.16.0.0/12”, “10.0.0.0/8”。

netspy is

注:当没有权限发送icmp包时可以尝试使用pingspy模块。 - 使用arpspy模块进行探测

指定使用eth0网络接口进行arp协议探测,探测网段为192.168.0.0/16和59.192.0.0/10。

netspy -c 192.168.0.0/16 -c 59.192.0.0/10 as -i eth0 - 使用tcpspy模块进行探测

netspy ts -p 22 -p 3389

注:如果不指定-p参数,netspy默认探测21, 22, 23, 80, 135, 139, 443, 445, 3389, 8080端口。 - 使用udpspy模块进行探测

netspy us -p 53 -p 137

注:如果不指定-p参数,netspy默认探测53, 123, 137, 161, 520, 523, 1645, 1701, 1900, 5353端口。 - 使用icmpspy模块强制进行段内所有IP存活探测

netspy -c 192.168.91.0/24 -r 255 -f is - 使用icmpspy模块急速探测模式

netspy -x is

注:急速模式协程数量为cpu核数*40,只探测段内网关。

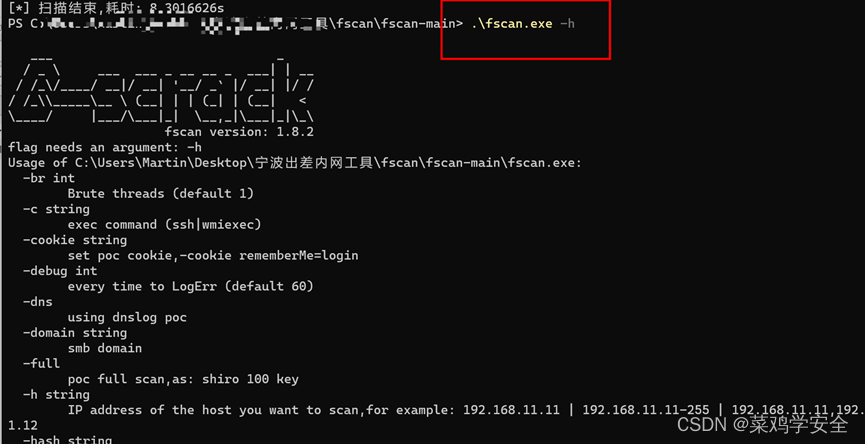

fscan

将netspy探测到的网段交给fscan快速对漏洞进行扫描,快速发现内网中易受攻击的面。

下载

https://github.com/shadow1ng/fscan

使用

简单用法

fscan.exe -h 192.168.1.1/24 (默认使用全部模块)

fscan.exe -h 192.168.1.1/16 (B段扫描)

详细的命令请看

fscan.exe -h 呼出帮助

fscan.exe -h

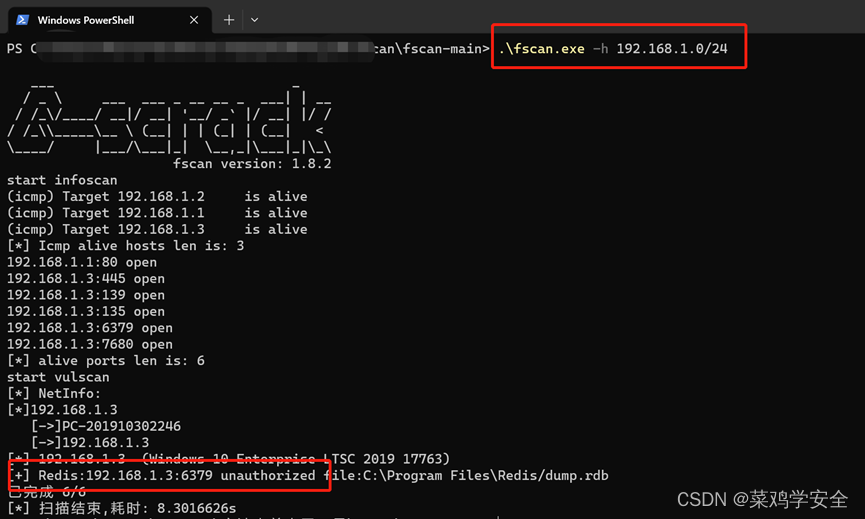

案例

例如对内网中192.168.1.0/24 这个c端进行扫描

.\fscan.exe -h 192.168.1.0/24

这里发现同网段下面有一台windows的redis存在未授权漏洞。

nmap

将fscan 扫描到的高危主机,再用nmap扫描其全端口进行进一步的测试

下载

https://nmap.org/download

使用

例如:

nmap -sS -p- -O 192.168.1.3

-sS 半连接扫描减少流量信息, -p- 扫描全端口 -O 扫描系统信息

参考文章

https://github.com/shmilylty/netspy

https://github.com/shadow1ng/fscan

https://nmap.org/download

886

886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?