前言

base64的解密算法,开始还以为是什么变种加密手段

分析

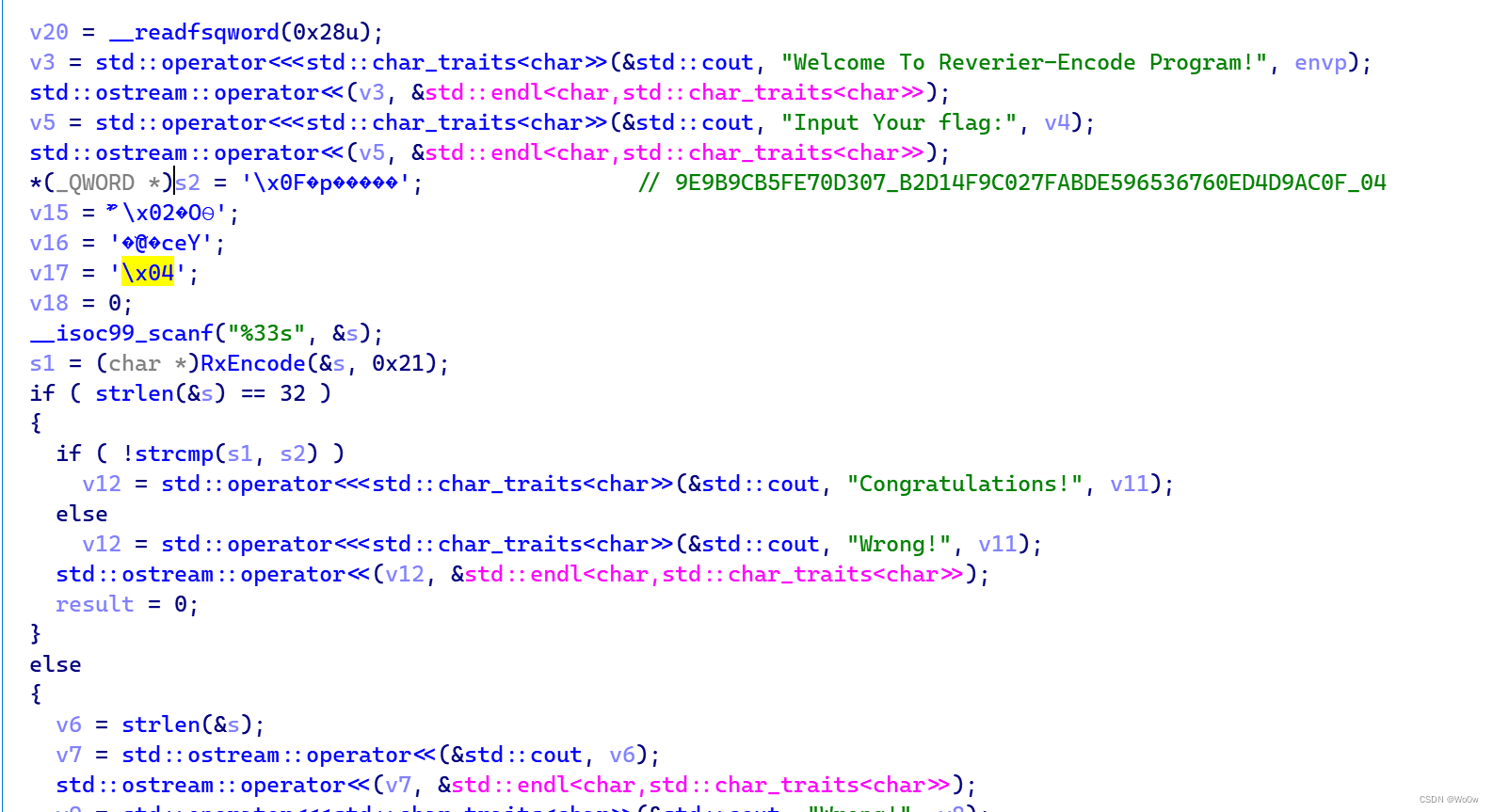

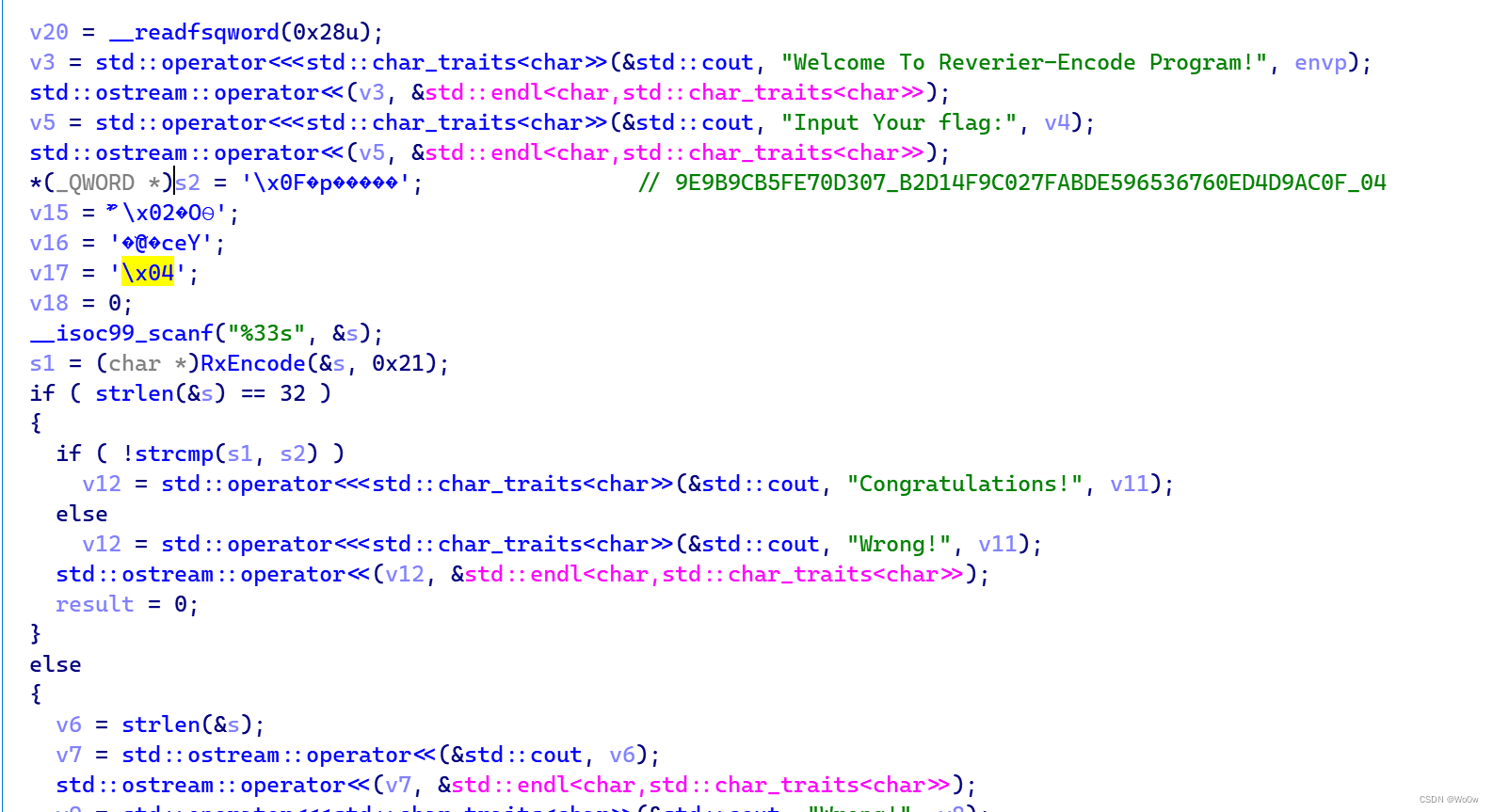

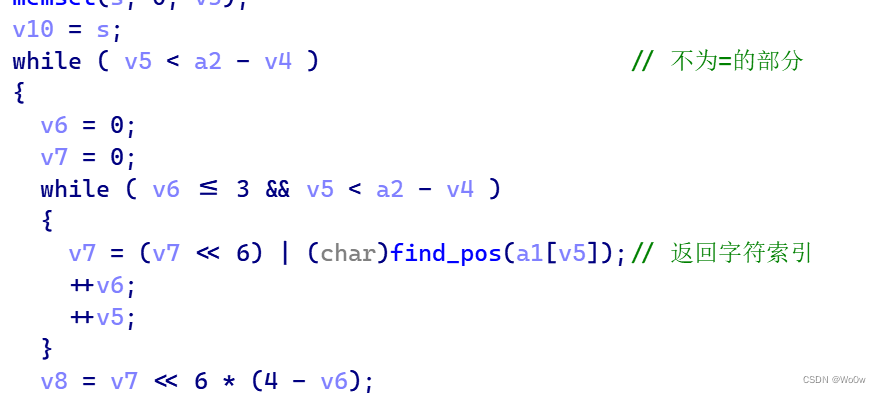

可以发现加密区域主要位于RxEncode中,最终结果为s中保存数据

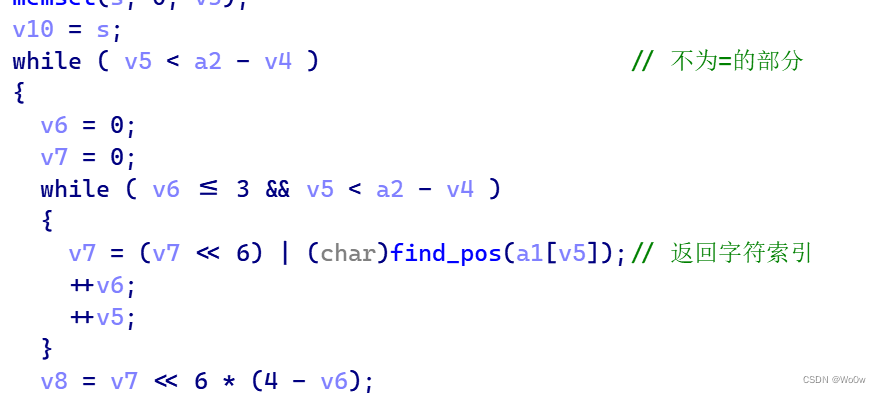

解密算法写的有点怪怪的,知道是4转3但给人1的感觉不像是在解密,更像是在换表之类的操作

strchr的作用为返回指定字符的指针,与字符串指针相减即为索引

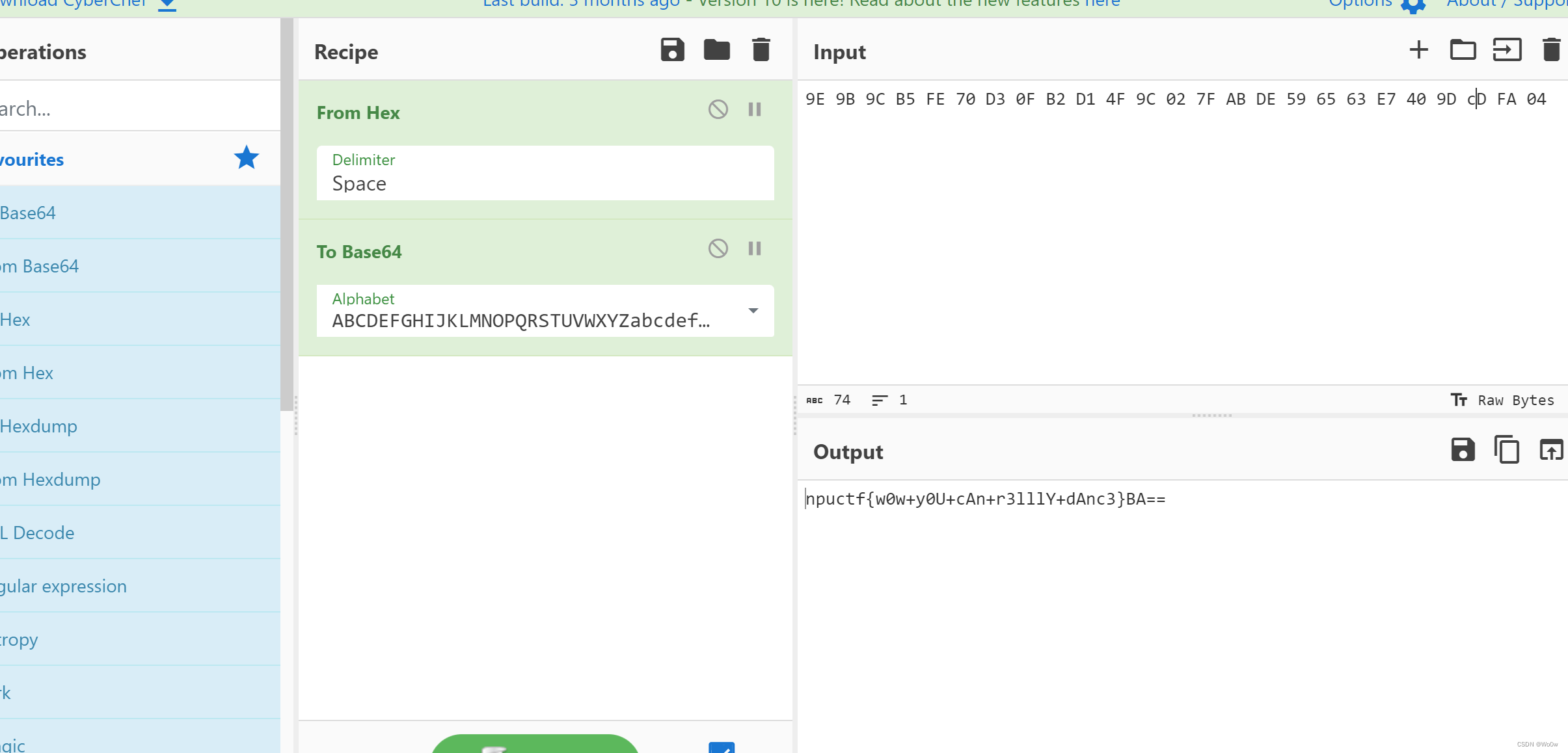

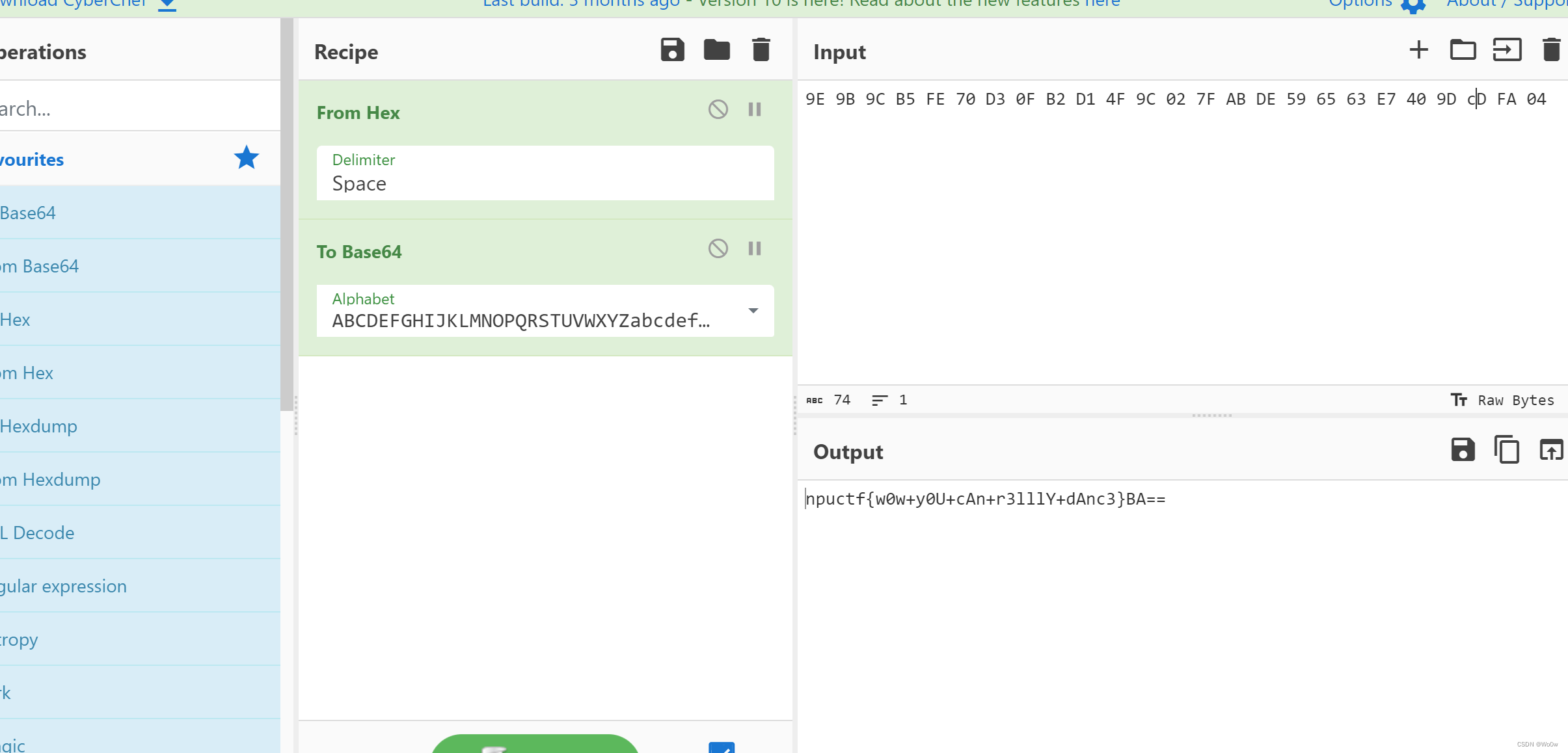

我们可以直接用cyberChef解编码

npuctf{w0w+y0U+cAn+r3lllY+dAnc3}BA==

base64的解密算法,开始还以为是什么变种加密手段

可以发现加密区域主要位于RxEncode中,最终结果为s中保存数据

解密算法写的有点怪怪的,知道是4转3但给人1的感觉不像是在解密,更像是在换表之类的操作

strchr的作用为返回指定字符的指针,与字符串指针相减即为索引

我们可以直接用cyberChef解编码

npuctf{w0w+y0U+cAn+r3lllY+dAnc3}BA==

865

865

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?