打卡第一天的ctf脚本学习编写,一个想学ctf的菜鸡的成长之路,求带

(第一次发文,大佬们指点一下,勿喷)

题目链接:https://buuoj.cn/challenges#RoarCTF2019]%E9%BB%84%E9%87%916%E5%B9%B4

题目名称:attachment.mp4

(你知道我学CTF怎么过的吗)

首先是看了一遍视频,啥也没看出来,然后,慢放再看一遍发现

key1:i然后是第二个

key2:want然后是第三个

key3:play第四个不注意还是真的找不到

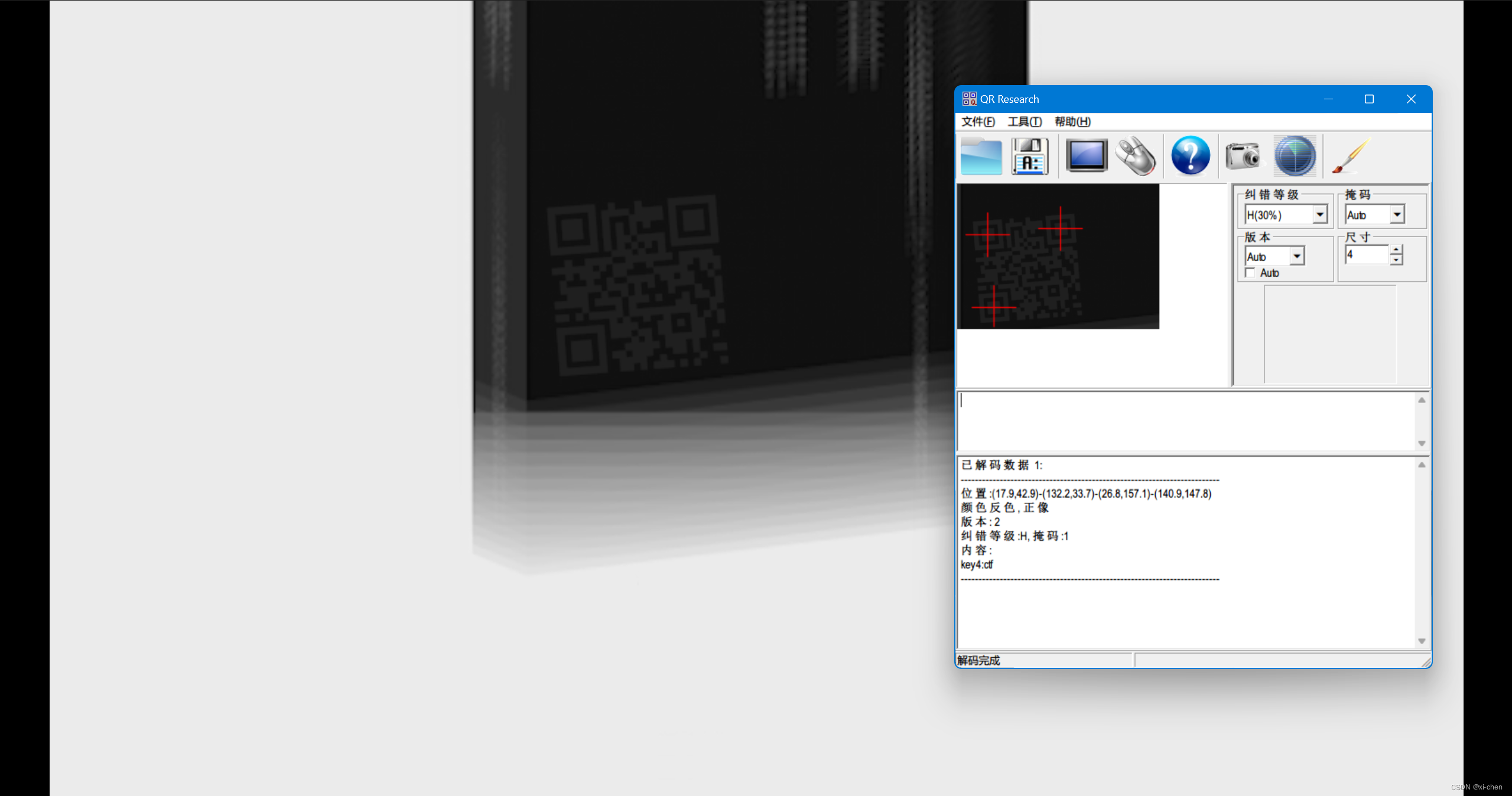

在《活着》这本书的前几帧,我将对比度拉满才可以看到

key4:ctf连起来的key是

iwantplayctf但是这个并不是flag

用十六进制编辑器打开视频,在文件尾部发现了一堆填充并且没用的东西,最尾部似乎像是一段base64编码

解码试试:

根据开头判断是一个RAR文件

然后最关键的部分来了:使用脚本将base64解码后的字符串以字节流数据写入成为Rar文件

python脚本部分:

import base64

str = 'UmFyIRoHAQAzkrXlCgEFBgAFAQGAgADh7ek5VQIDPLAABKEAIEvsUpGAAwAIZmxhZy50eHQwAQADDx43HyOdLMGWfCE9WEsBZprAJQoBSVlWkJNS9TP5du2kyJ275JzsNo29BnSZCgMC3h+UFV9p1QEfJkBPPR6MrYwXmsMCMz67DN/k5u1NYw9ga53a83/B/t2G9FkG/IITuR+9gIvr/LEdd1ZRAwUEAA=='

wri1 = base64.b64decode(str)

open('flag.rar','wb').write(wri1)解压密码是:

iwantplayctf得到flag

roarctf{CTF-from-RuMen-to-RuYuan}

3346

3346

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?