介绍

-

Cobalt Strike是一款美国Red Team开发的渗透测试神器,常被业界人内称为CS.

-

Cobaltstrike升级到3.0版本,脱离了MSF框架后在国内安全圈大火,成为了渗透测试中不可缺少的利器。

-

Cobalt Strike是一款超级好用的渗透测试工具,拥有多种协议主机上线方式,

-

集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等多种功能。

-

同时,Cobalt Strike还可以调用Mimikatz等其他知名工具

-

目前已是4.1版本 项目官网:https://www.cobaltstrike.com

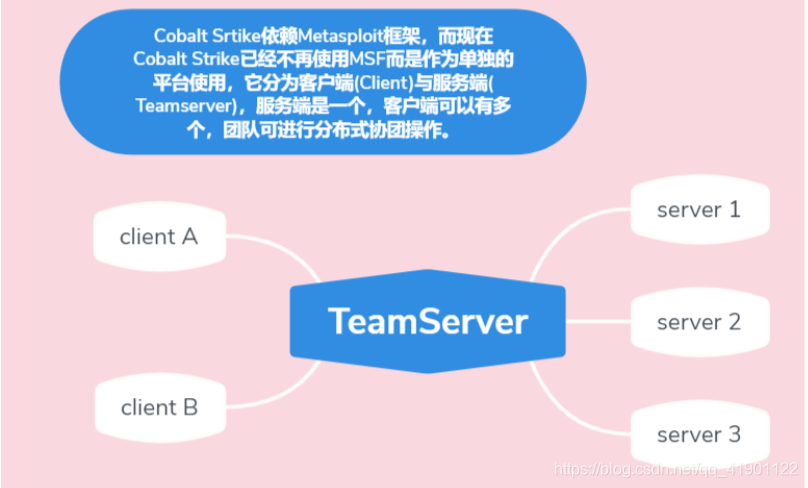

原理

- 这个工具的社区版是大家熟知的Armitage(一个MSF的图形化界面工具),

- 而Cobalt Strike大家可以理解其为Armitage的商业版

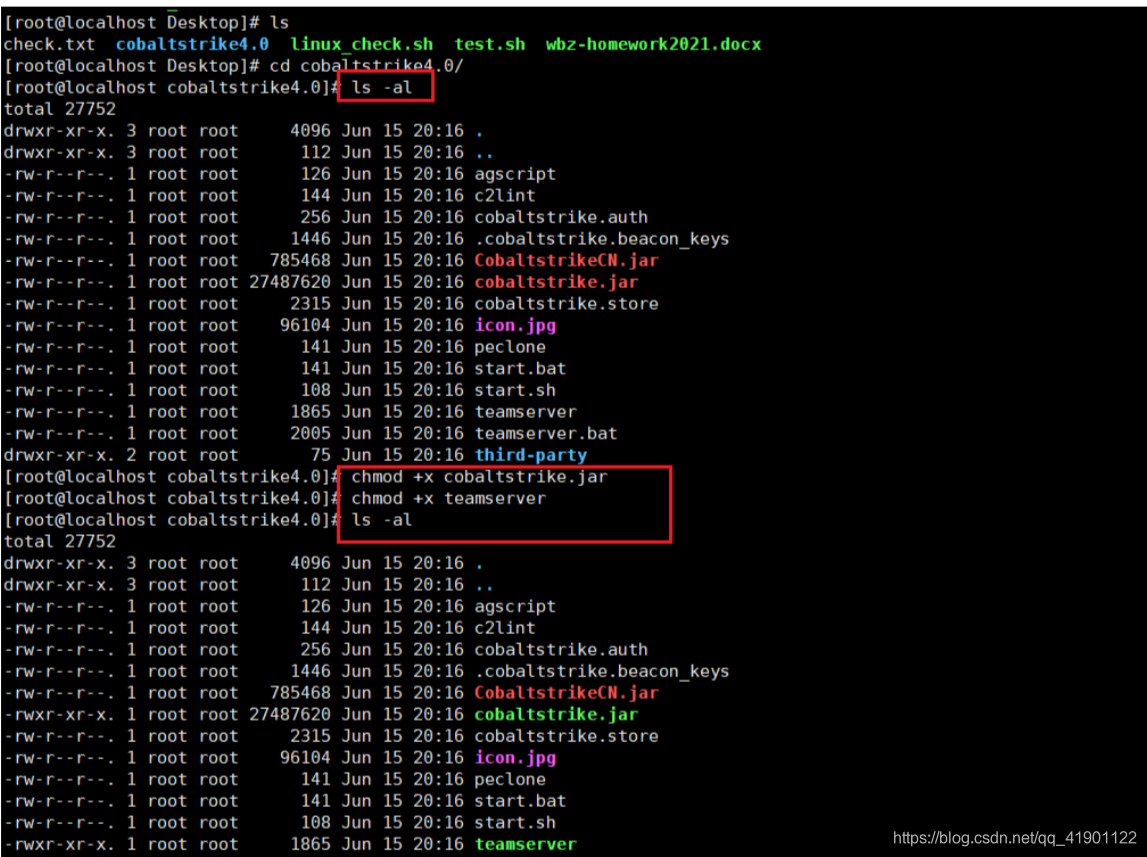

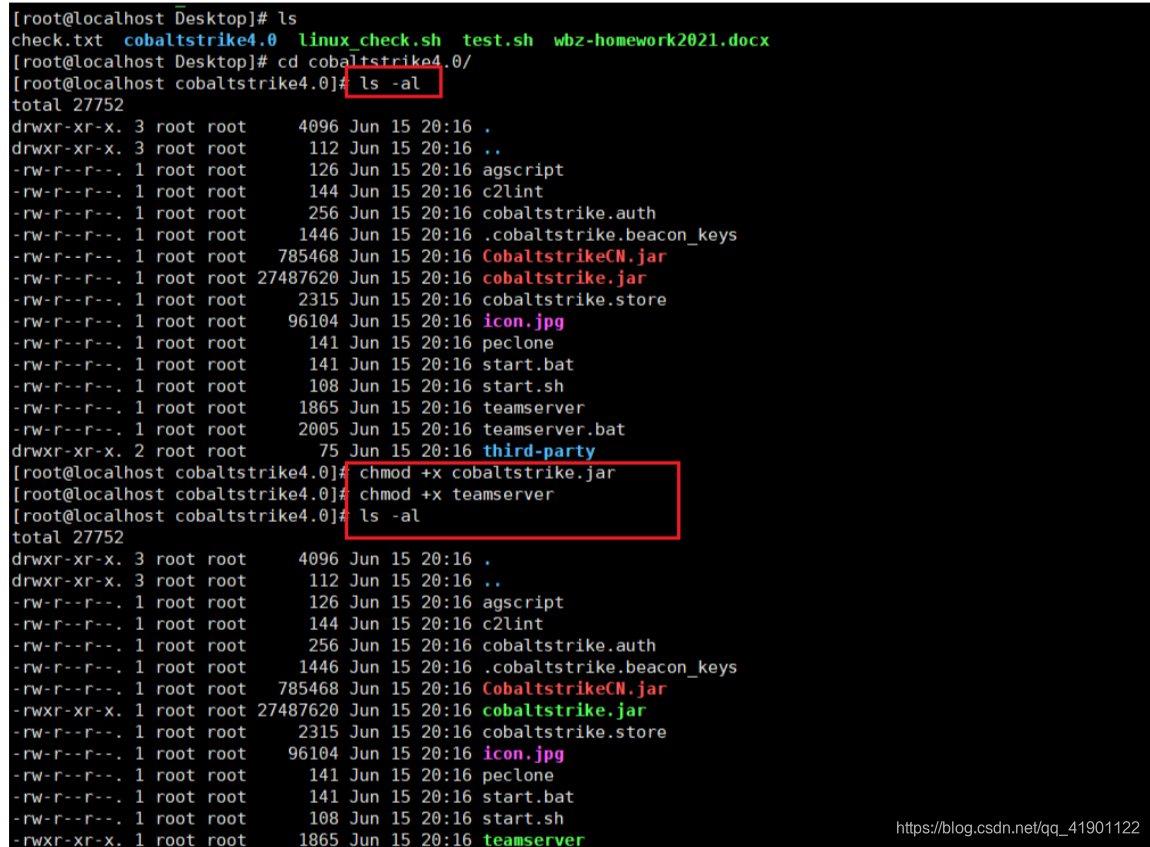

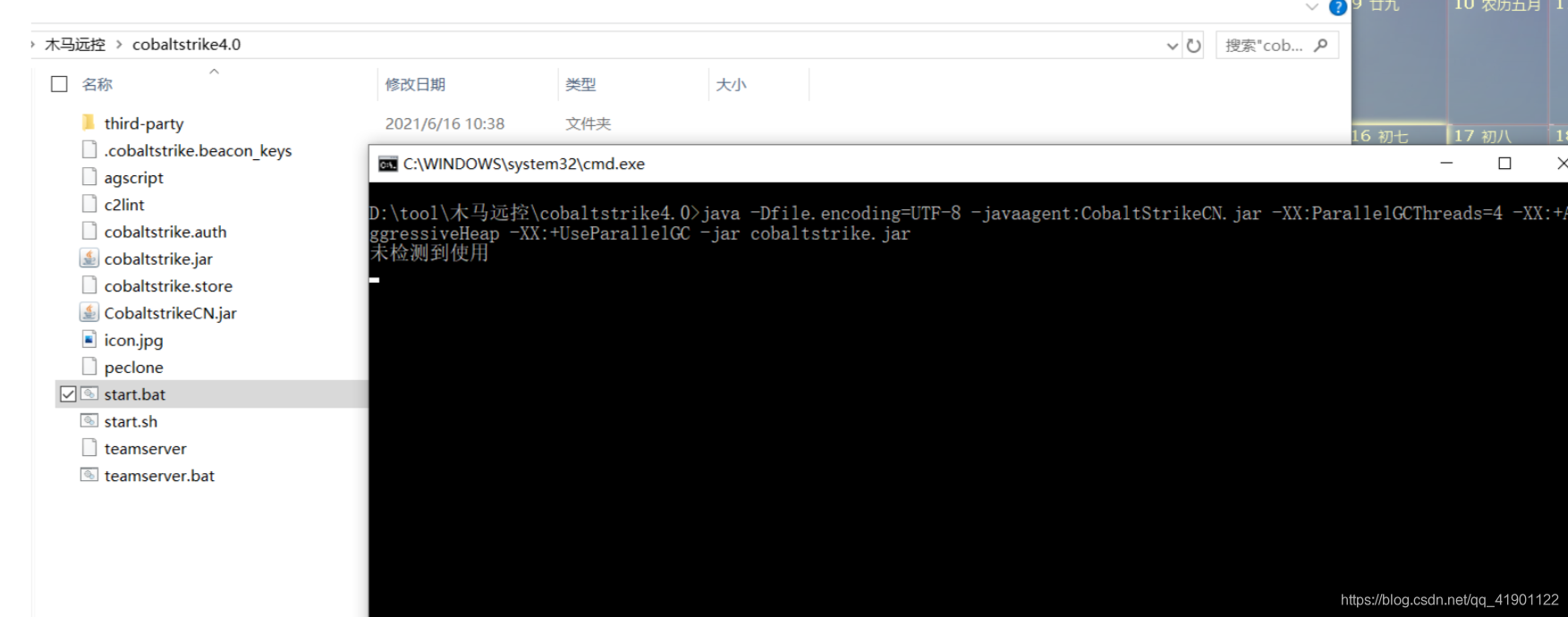

目录结构

agscript 拓展应用的脚本c2lint 用于检查profile的错误异常

teamserver 服务端程序

cobaltstrike,cobaltstrike.jar客户端程序(java跨平台)

license.pdf 许可证文件

logs 目录记录与目标主机的相关信息

update,update.jar用于更新CS

third-party 第三方工具

server配置

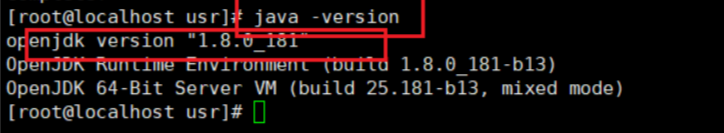

Linux环境配置(需提前安装好Java与JDK)

java -version

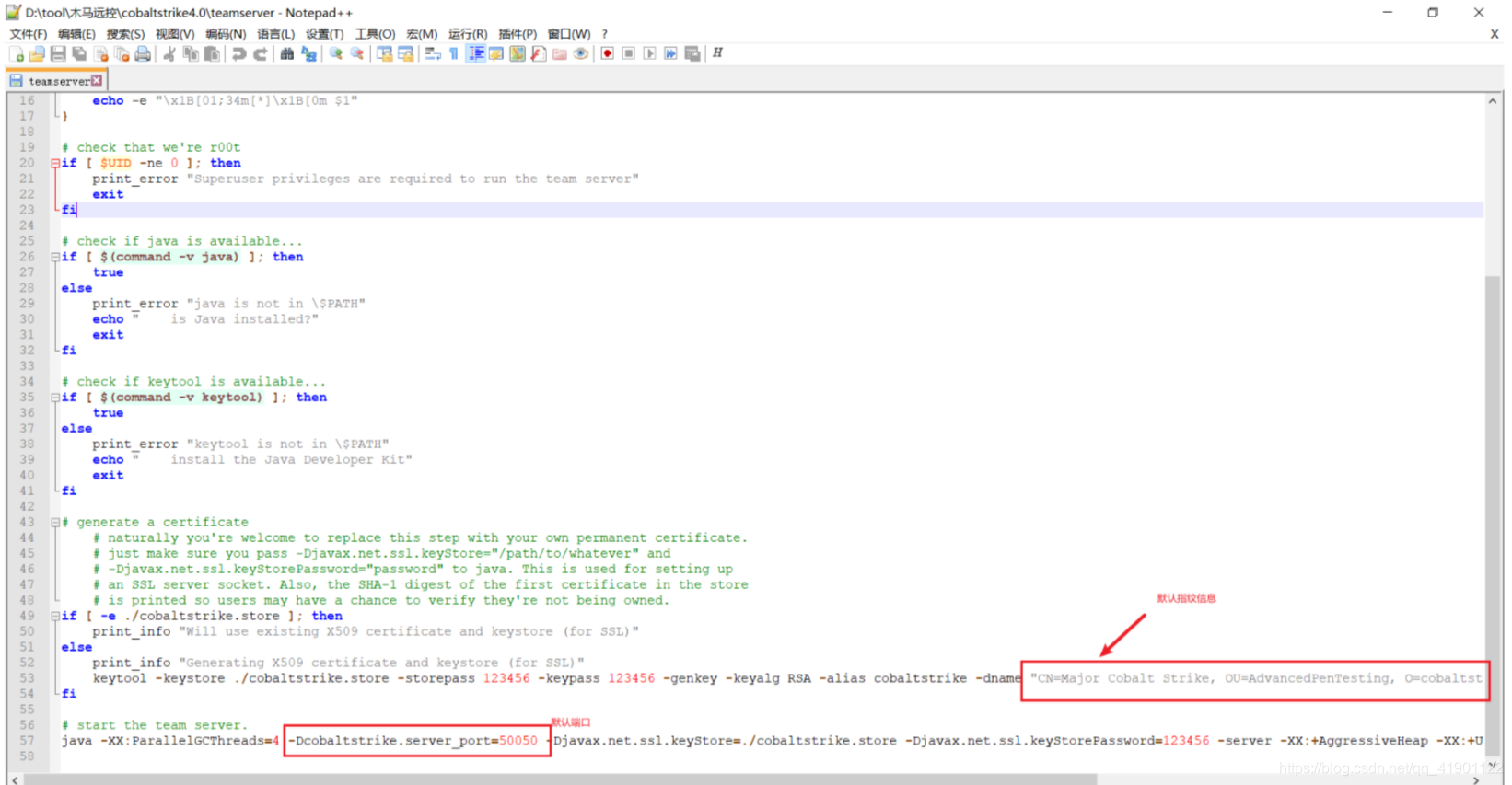

端口以及指纹信息、更改cs的默认ssl证书信息修改

vim teamserver

运行

chmod +x teamserver

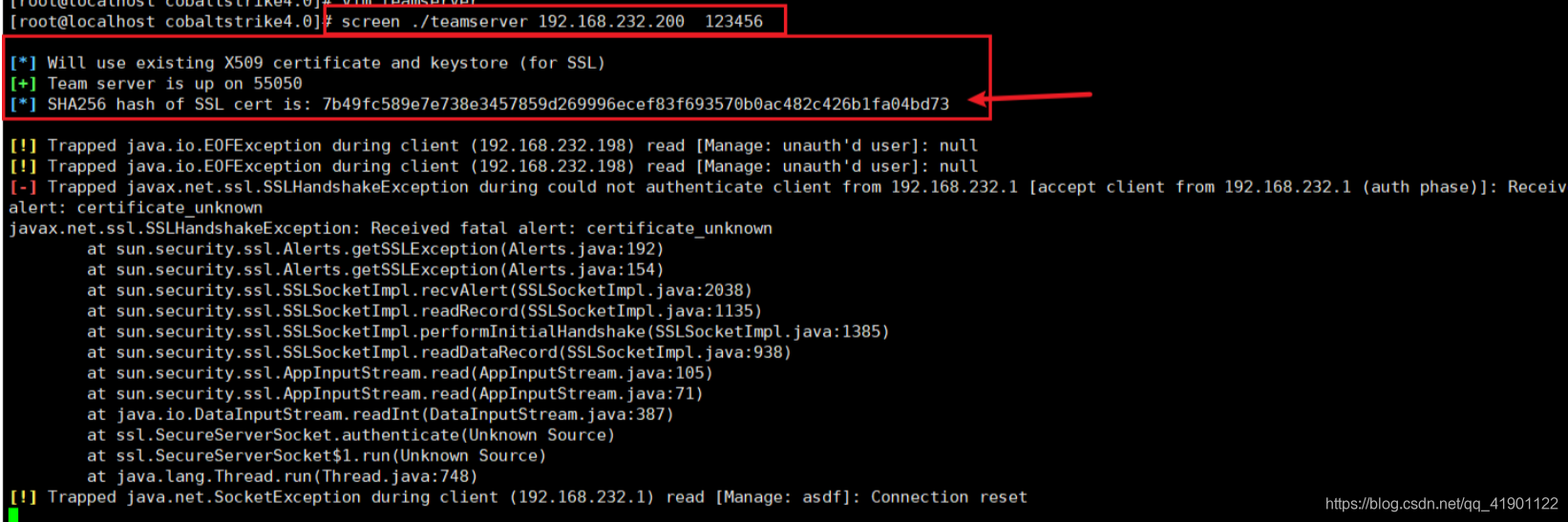

screen ./teamserver ip 密码

#screen是在linux后台运行

# 设置强密码,否则容易被爆破

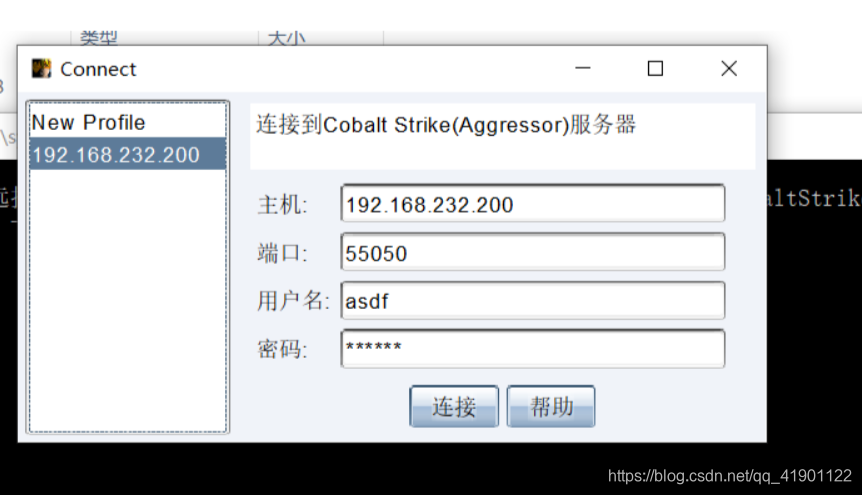

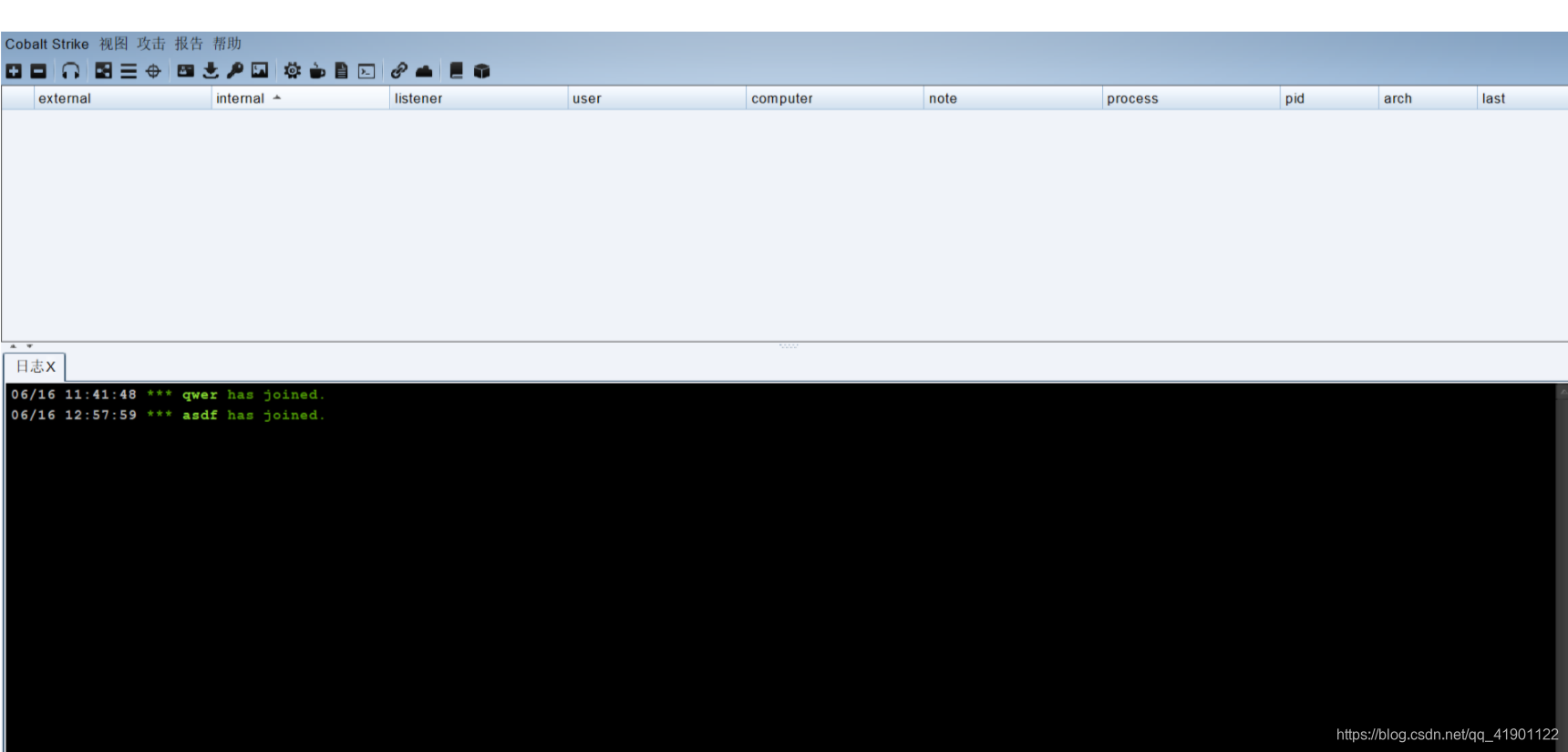

client配置

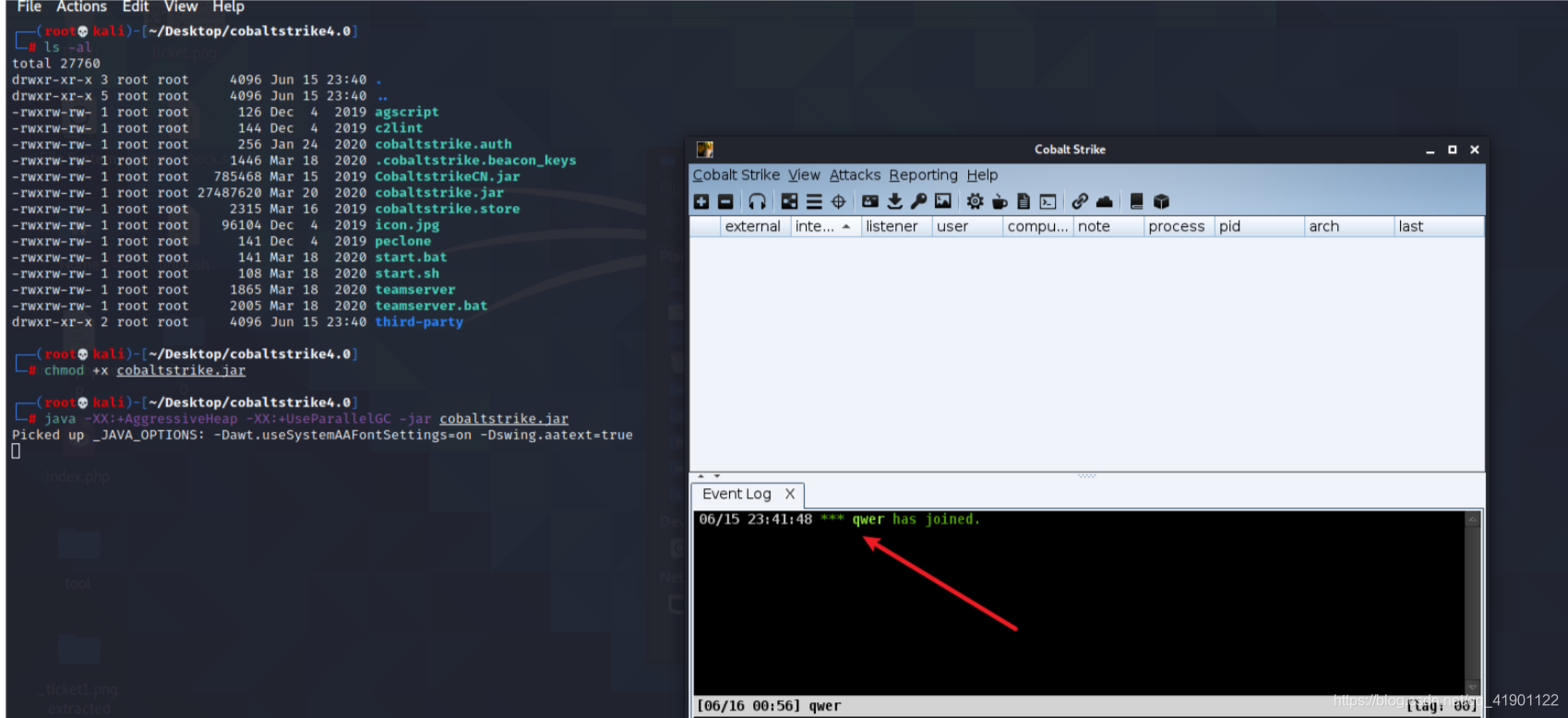

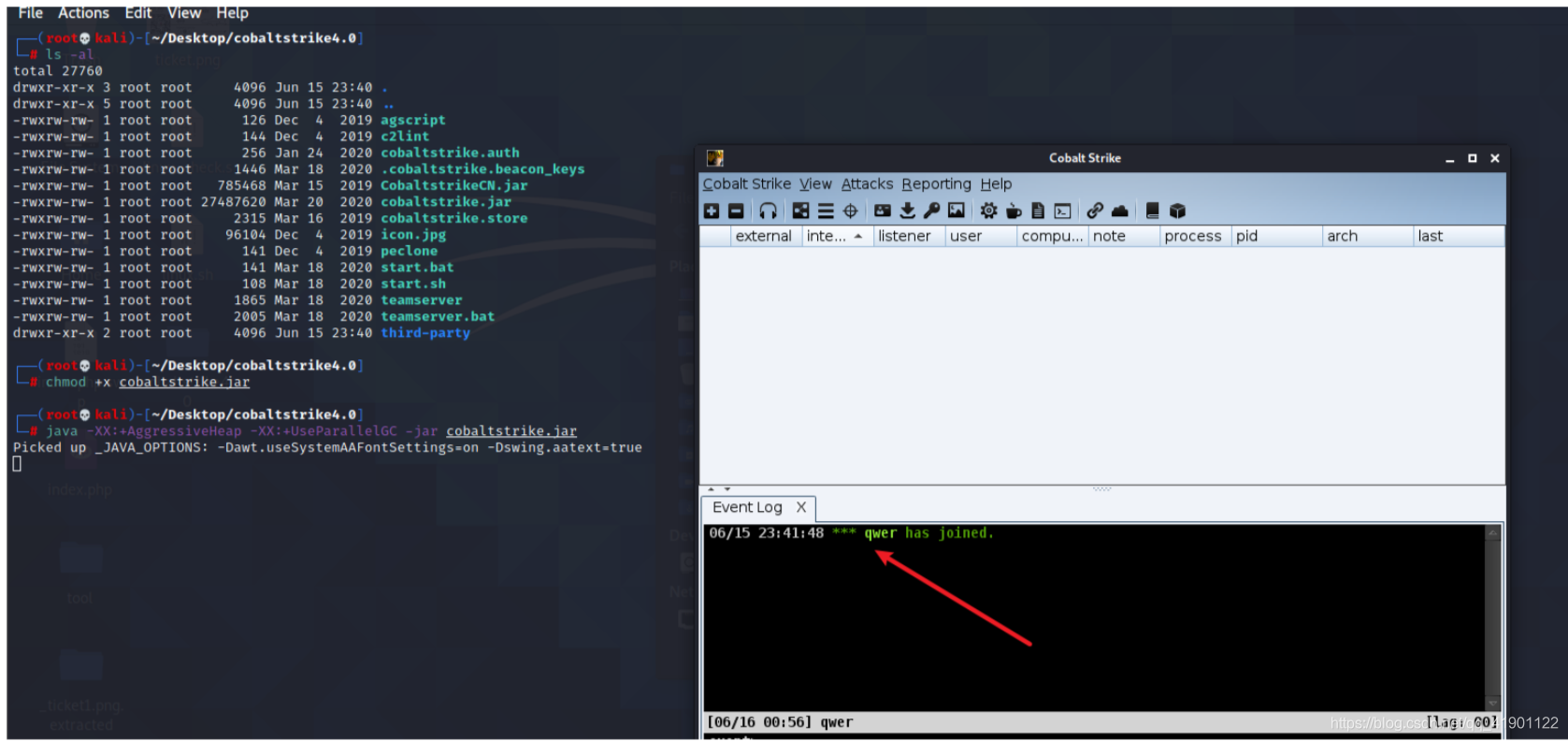

linux使用

- 第一步 启动

chmod +x cobaltstrike

./cobaltstrike或

java -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar

- 第二步 输入信息 进行连接

192.168.0.102 输入服务端IP,

55050 #端口是刚才teamview自己修改后的端口,默认是50050

qwer # 用户名随意即可

root123456#密码为之前设置的密码,

点击connect。

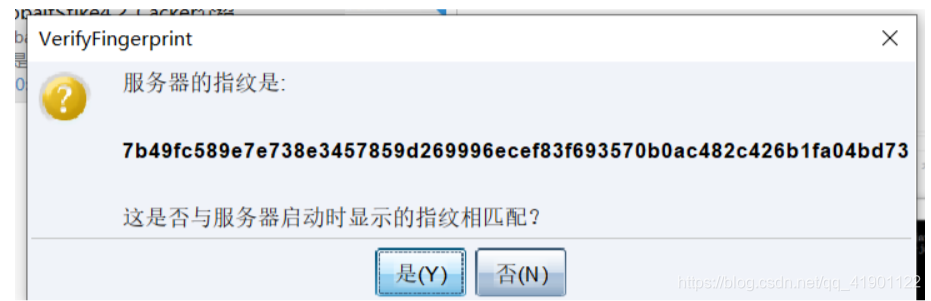

- 第三步 hash值比对,确认,连接成功

第一次连接会出现hash校验,

这里的hash等于前面的启动teamserver时的hash,

直接点击‘是’即可连接到团队服务器上。

windows使用

重新启动

ps -ef|grep 55050

kill -9 67027

CobaltStrike是一款强大的渗透测试工具,从3.0版本开始独立于MSF框架,提供多种协议的主机上线方式,包括提权、凭据导出、端口转发等功能。它支持与Mimikatz等工具集成,广泛应用于红队测试。配置包括Linux服务器端和客户端的设定,通过特定端口连接并验证哈希值以建立安全连接。在Windows环境下也有相应的使用步骤。

CobaltStrike是一款强大的渗透测试工具,从3.0版本开始独立于MSF框架,提供多种协议的主机上线方式,包括提权、凭据导出、端口转发等功能。它支持与Mimikatz等工具集成,广泛应用于红队测试。配置包括Linux服务器端和客户端的设定,通过特定端口连接并验证哈希值以建立安全连接。在Windows环境下也有相应的使用步骤。

7789

7789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?