1、产品简介

Solr 是基于 Lucene 的面向企业搜索的 web 应用 ,Solr 是一个独立的企业级搜索应用服务器。它对外提供类似于 Web-service 的 API 接 口。用户可以通过 http 请求,向搜索引擎服务器提交一定格式的 XML 文件,生成索引;也 可以通过 Http Get 操作提出查找请求,并得到 xml/json 格式的返回结果。

2、漏洞概述

Apache Solr 是一个开源的搜索服务器。Solr 使用 Java 语言开发,主要基于 HTTP 和 Apache Lucene 实现。原理大致是文档通过Http利用XML加到一个搜索集合中。查询该集合也是通过 http收到一个XML/JSON响应来实现。此次7.1.0之前版本总共爆出两个漏洞:XML实体扩展漏洞(XXE)和远程命令执行漏洞(RCE),二者可以连接成利用链,编号均为CVE-2017-12629。

3、影响范围

Apache Solr < 7.1

Apache Lucene < 7.1

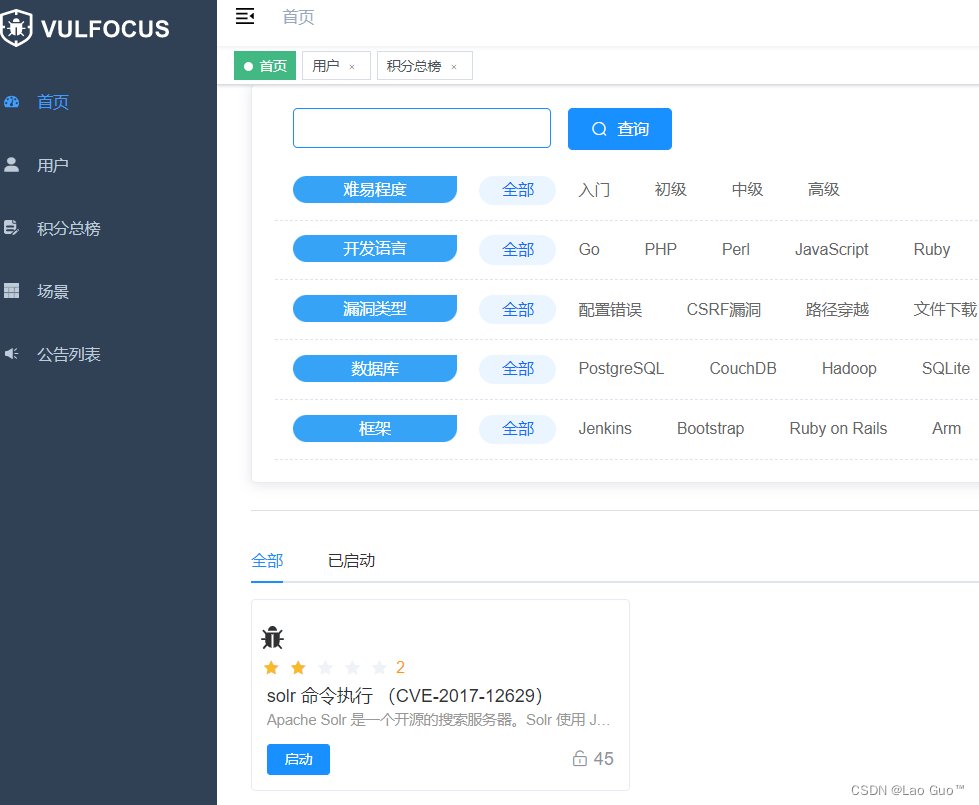

4、环境搭建

使用vulfocus靶场进行复现

5、利用流程

1、访问http://ip:8983,bp抓包发送Repeater模块进行利用

订阅专栏 解锁全文

订阅专栏 解锁全文

2531

2531

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?