vulhub靶场 Apache HTTPD 换行解析漏洞

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞

- 在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

在本地启动你的漏洞环境之后访问http:// +你的IP:8080

漏洞复现

- 在网页打开你的漏洞环境

-

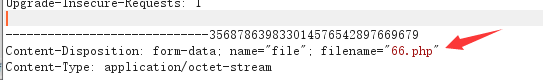

上传一个任意的php脚本文件

-

设置你的本地环境,使用burp suite 进行抓包

-

将你的数据包发送到Repeater模块

- 可以看到这里,我们不进行任何绕过,是发送失败的。

- 在请求这里选择Hex模式

- 注意点:不是这个filename=66.php ,不是你文件的名字

-

这里他的传输的服务器的文件名字,是按照下面这个框的名字来的,所有千万别弄错了

-

所以我们在下面找到这个对应的文件名

在这个文件名对应的字节这里,0d的模块上,插入一个字节

- 修改完成之后,服务器成功接收php文件

- 在浏览器访问你刚刚上传的文件路径http:// 你的ip:8080/789.php%0a

- 成功上传php文件,服务器执行

1587

1587

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?