VulnHub是一个安全平台,内含众多渗透测试的靶场镜像,只需要下载至本地并在虚拟机上运行,即可得到一个完整的渗透测试练习系统,每一个靶机都有相关目标去完成(万分感谢提供靶机镜像的同学)。

文章目录

一、相关简介

靶机:

该靶机设定了一些常见的Web应用漏洞,如文件包含、任意文件下载、注入等。

- 名称:Billu_b0x

- 系统:Linux Ubuntu(32位)

- 难度:中级

- 目标:利用Web应用程序进入系统并提权至root权限

- 软件包:Apache、PHP、MySql

环境:

- 靶机:Billu_b0x——192,168.11.22

- 攻击机:Kali——192.168.11.11

- 工具:Nmap、dirb、NetCat(nc)、BurpSuit、Sqlmap、whatweb、Xshell等

流程:

- 信息搜集

- 逐一服务进行渗透

二、信息搜集

注:(信息搜集也包含在渗透测试里边,但是为了过程更加直观,我将信息搜集单独写出来,望悉知)

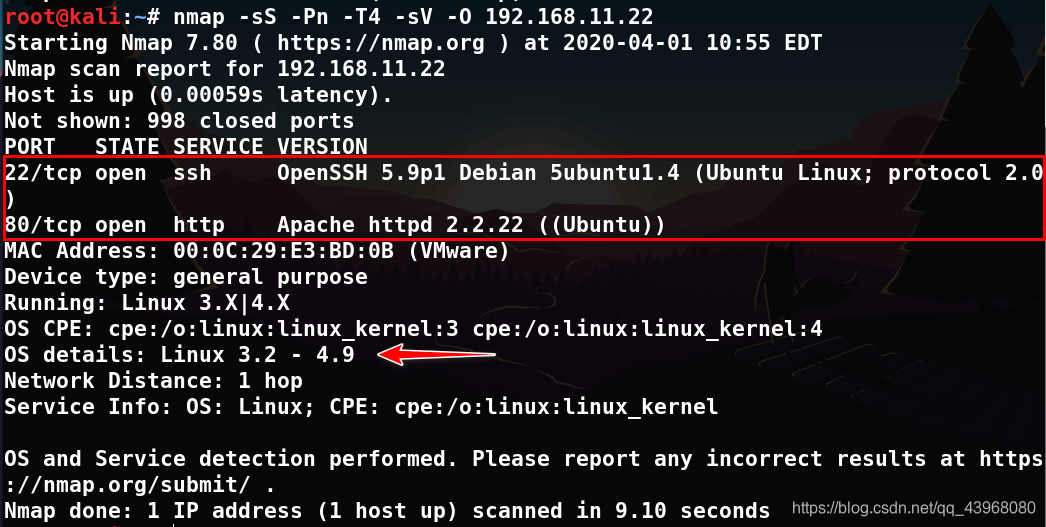

nmap进行主机端口信息扫描

nmap -sS -Pn -T4 -sV -O 192.168.11.22

使用 whatweb 识别 Web 指纹信息

whatweb -v -a 3 192.168.11.22

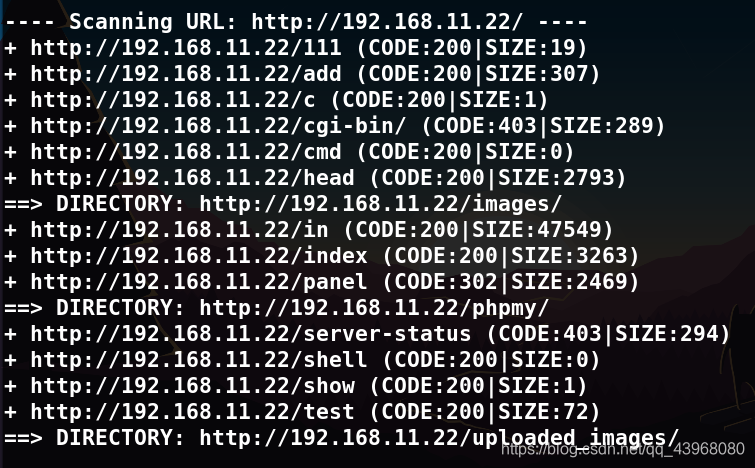

使用dirb爆破Web目录

通过扫描大致得到以下信息:

- 目标IP:192.168.11.22

- OS:Linux(Ubuntu)

- 22端口:ssh,OpenSSH

- 80端口:http,Apache 2.2.22

访问扫描到的Web路径,得到以下信息:

- http://192.168.11.22/add:上传文件

- http://192.168.11.22/in:phpinfo函数

- http://192.168.11.22/index.php:登录界面

- http://192.168.11.22/phpmy/:phpmyadmin

- http://192.168.11.22/test:文件参数

- http://192.168.11.22/c:空页面

- http://192.168.11.22/cmd:空页面

- http://192.168.11.22/head:空页面

- http://192.168.11.22/panel:空页面

- http://192.168.11.22/shell:空页面

- http://192.168.11.22/show:空页面

- http://192.168.11.22/server-status:权限不足

- http://192.168.11.22/cgi-bin/:权限不足

- http://192.168.11.22/index:登录界面,同 ./index.php

- http://192.168.11.22/uploaded_images/:图片文件夹

三、渗透步骤

1、ssh账户爆破

1)爆破并连接ssh服务

首先试一下22端口爆破

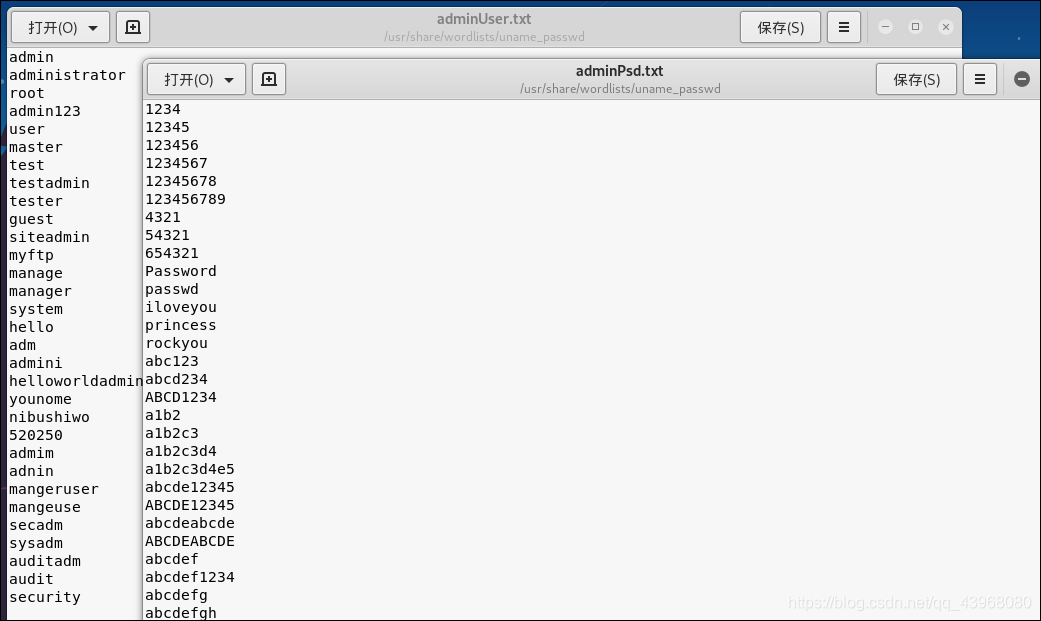

hydra -L /usr/share/wordlists/uname_passwd/adminUser.txt -P /usr/share/wordlists/uname_passwd/adminPsd.txt -vV -t4 192.168.11.22 ssh

字典文件如下,是一个我经常用的小字典:

妈耶,直接爆出了账户:root,

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

494

494

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?