常见MISC解题之二

目前主要以BUUCTF平台的为例

通过这些题型总结一些常见的misc解题套路

7、LSB

这个题目,是一个LSB隐写。

下载题目,得到一张图片:

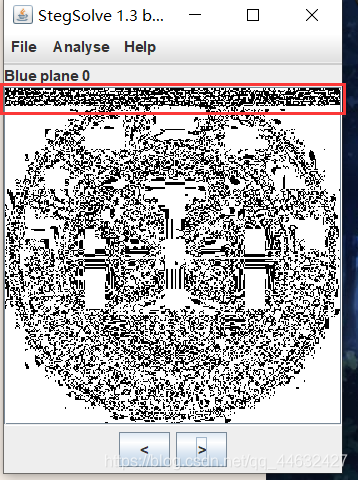

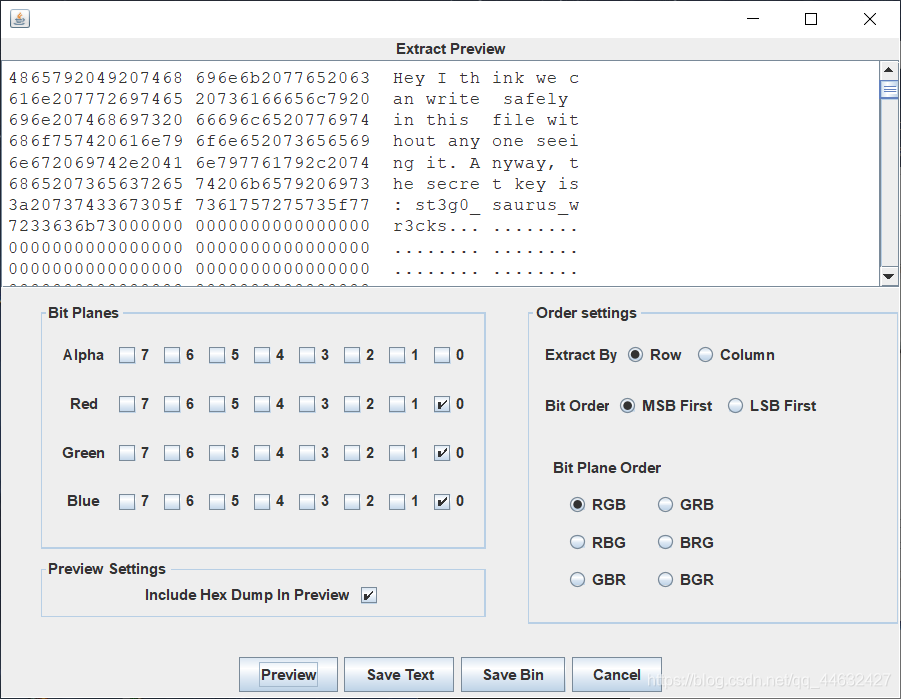

从题目的名字,大致就往LSB隐写的方向去考虑。用Stegsolve打开,发现在通道为0的时候,出现了上面这一栏。

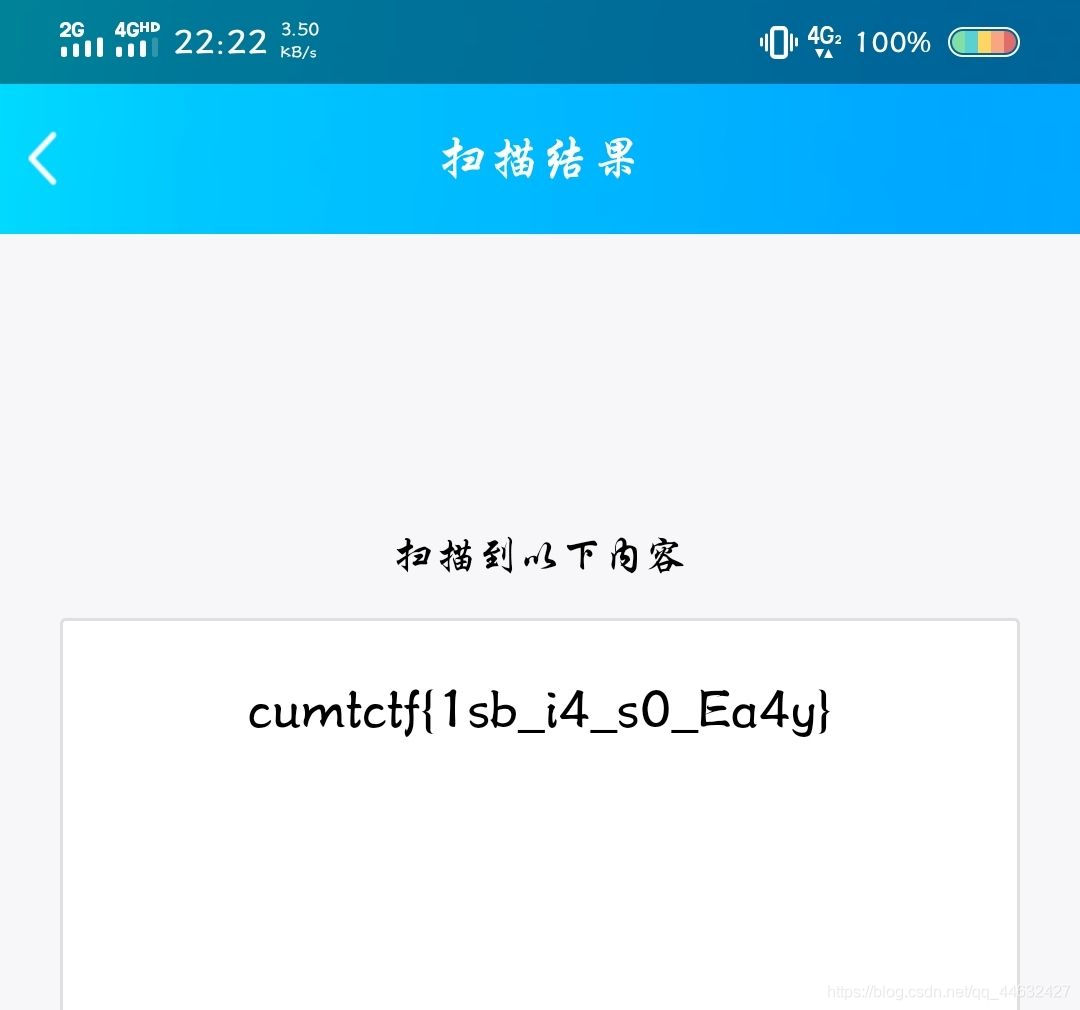

另所有通道为0,save bin,然后用以图片格式打开,得到一个二维码

然后扫二维码得到,flag

8、乌镇峰会种图

这个我用notepad++打开的,直接搜索flag,得到

9、rar

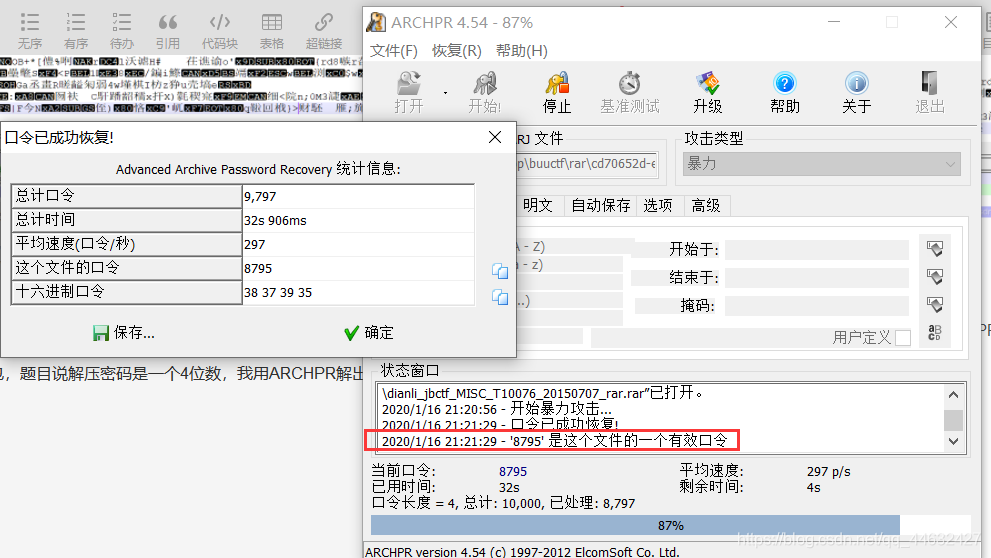

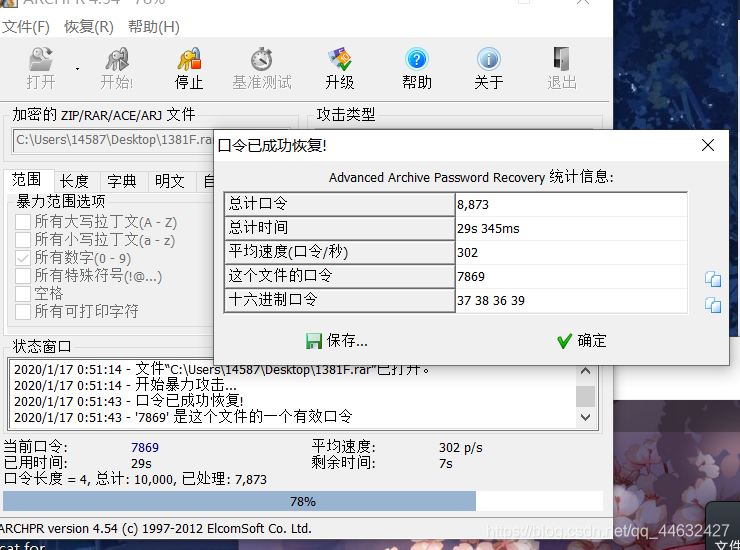

这个下载下来是一个压缩包,题目说解压密码是一个4位数,我用ARCHPR解出解压密码。

得到解压密码,打开获得flag。

10、qr

这个扫完,就出结果。

11、ningen

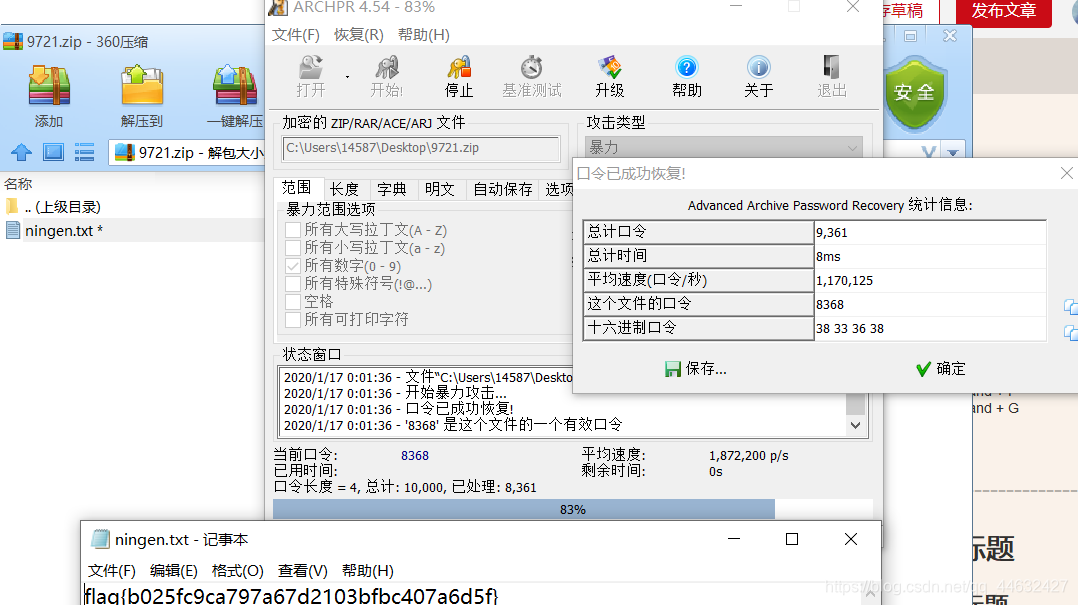

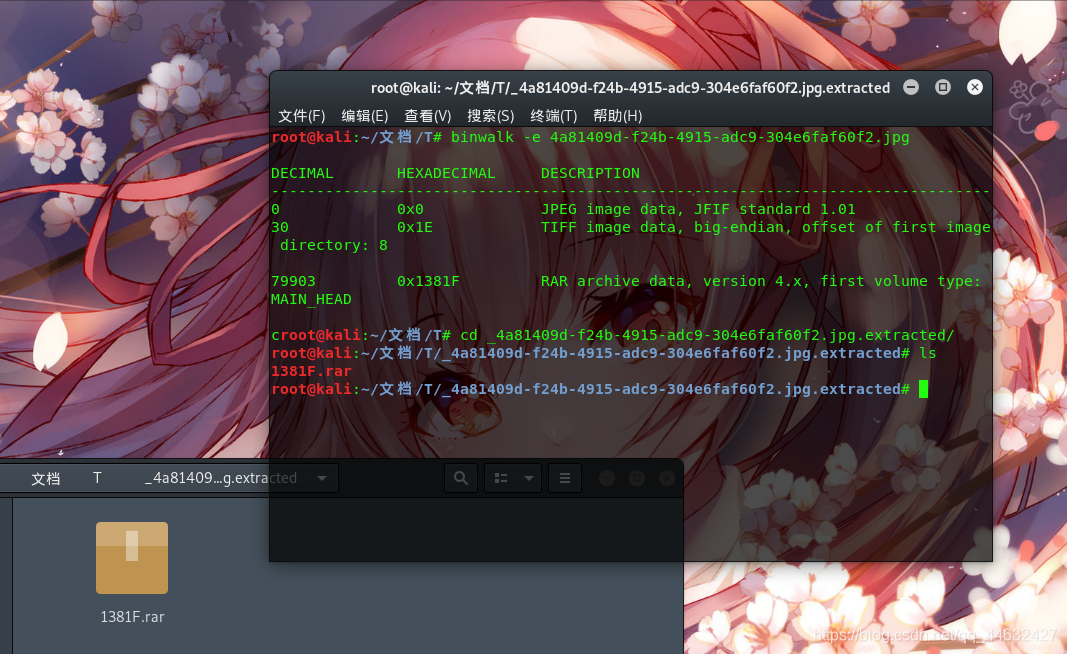

通过题目,可以推出,图片中可能有压缩包,并且压缩包的密码是4位数。

然后,破解解压密码,得到flag。

12、文件中的秘密

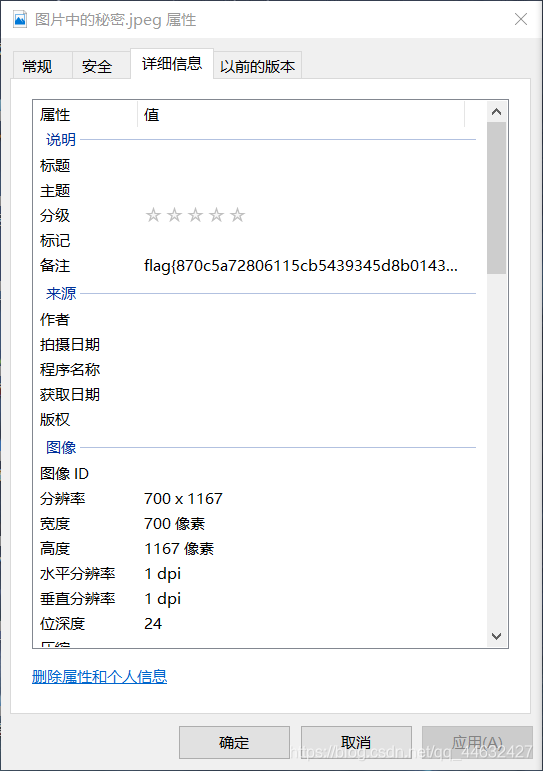

一个压缩包,打开后是一张图片。

找了半天,没找到,后来在右键,属性,详细信息里,备注中发现了flag。

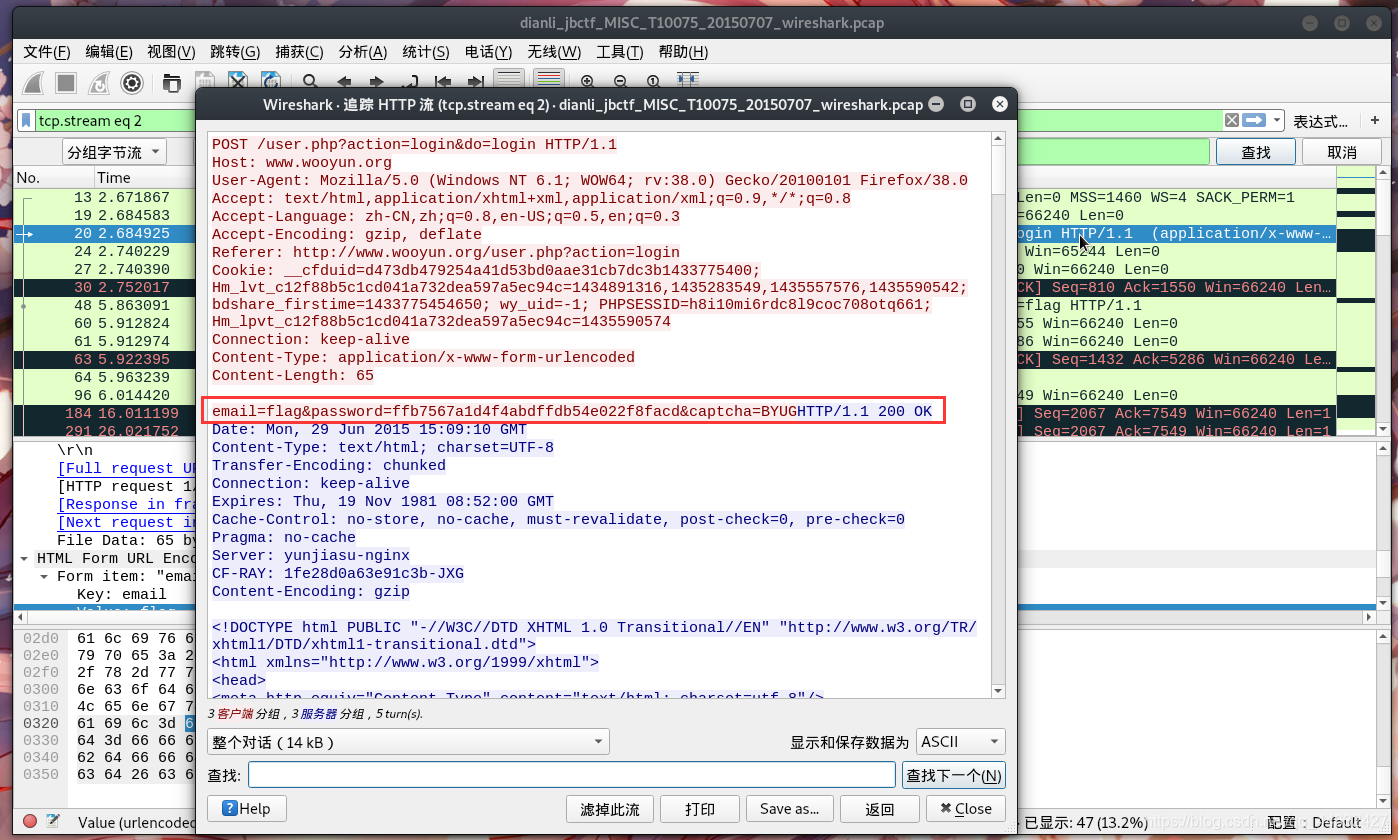

13、wireshark

这个是一个wireshark抓取的流量包,用wireshark打开。打开后,按照分组字节流查找flag,找到流量包后,再按照http流追踪。就能发现flag了。

14、镜子里面的世界

用图片神器打开后,发现,在通道为0 的时候,图片出现问题,因此。在图片分析时。把对应的通道调为0。得到flag。

15、小明的保险箱

由题可知,又是一个图片隐写,加密码破解的。

先解出压缩包:

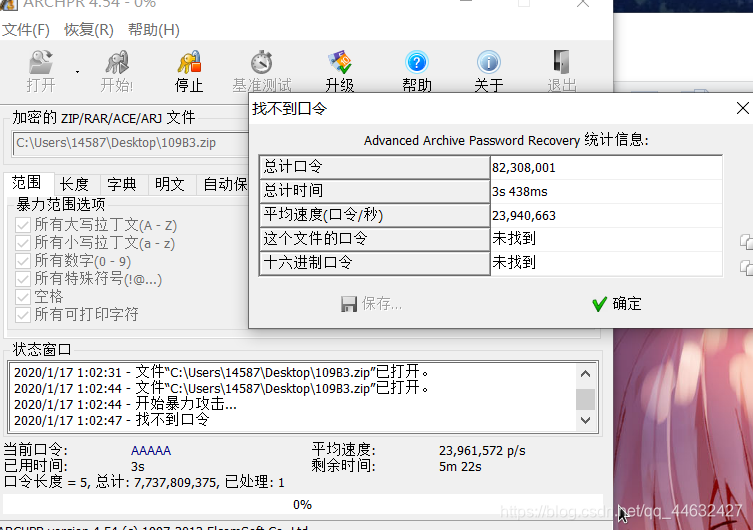

再破解压缩包。

打开压缩包得flag。

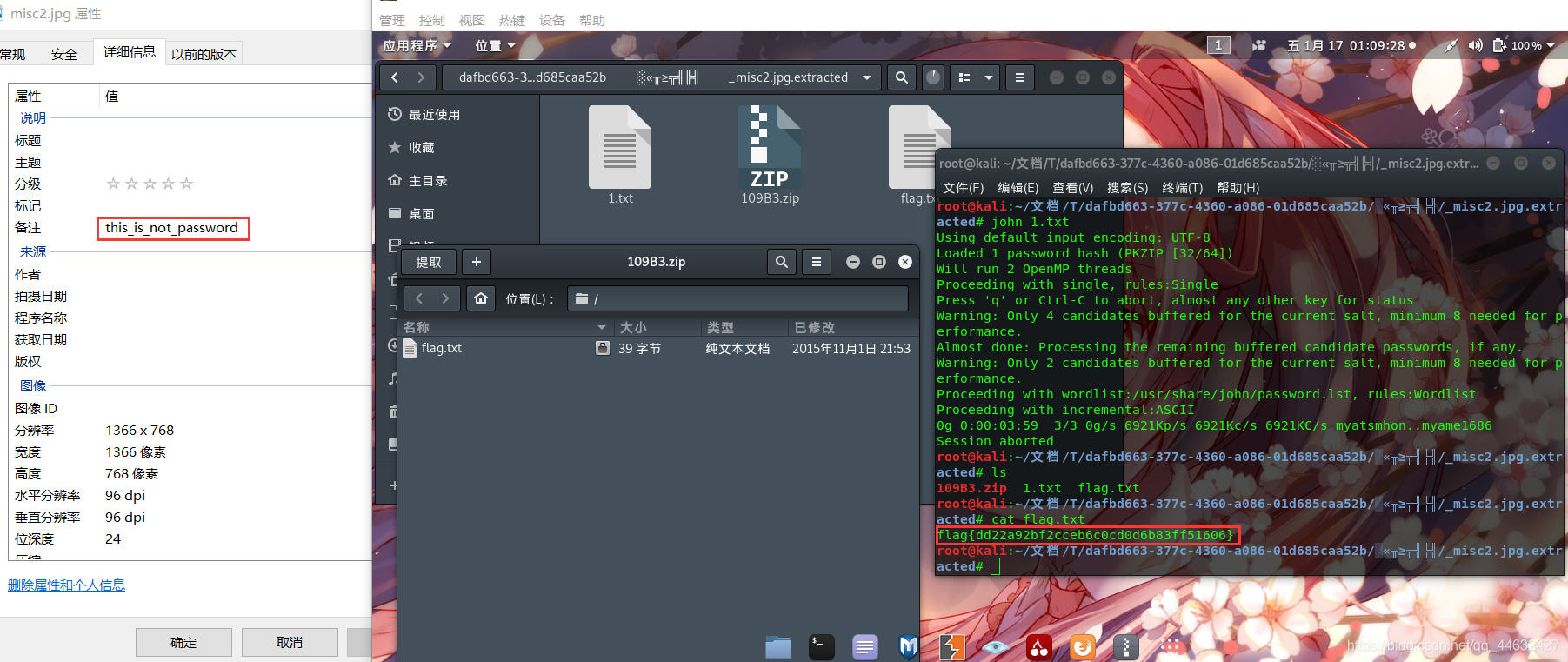

16、爱因斯坦

打开后,我检查了一下备注

这个不是flag,别问我为什么,因为我提交过。用binwalk提取出压缩包,发现需要密码。我又打开工具破解,然后,,,,,

这玩意儿破不开了。然后,我突然想到,之前那个不是flag,会不会是压缩包密码。试了一下,解开压缩包了。我就说怎么破解不出来,压缩密码这么长。。。。。

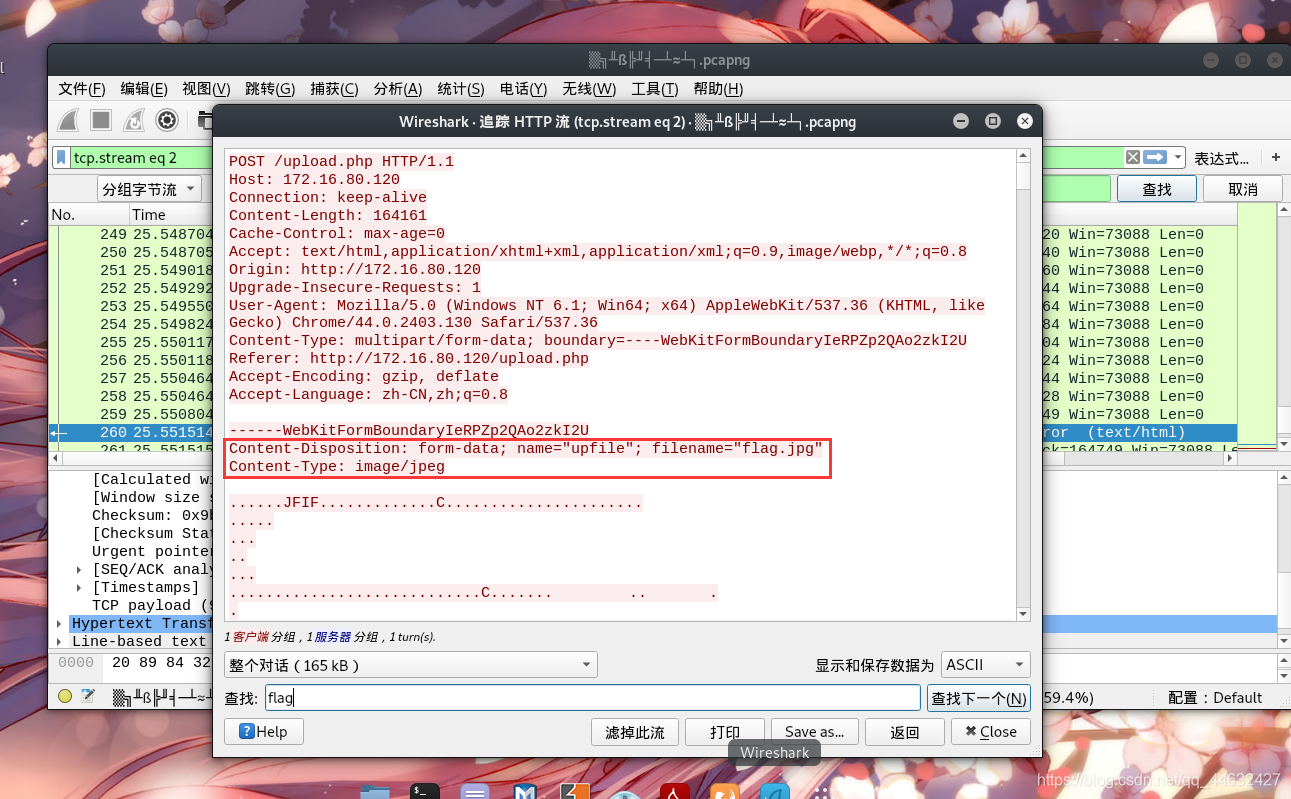

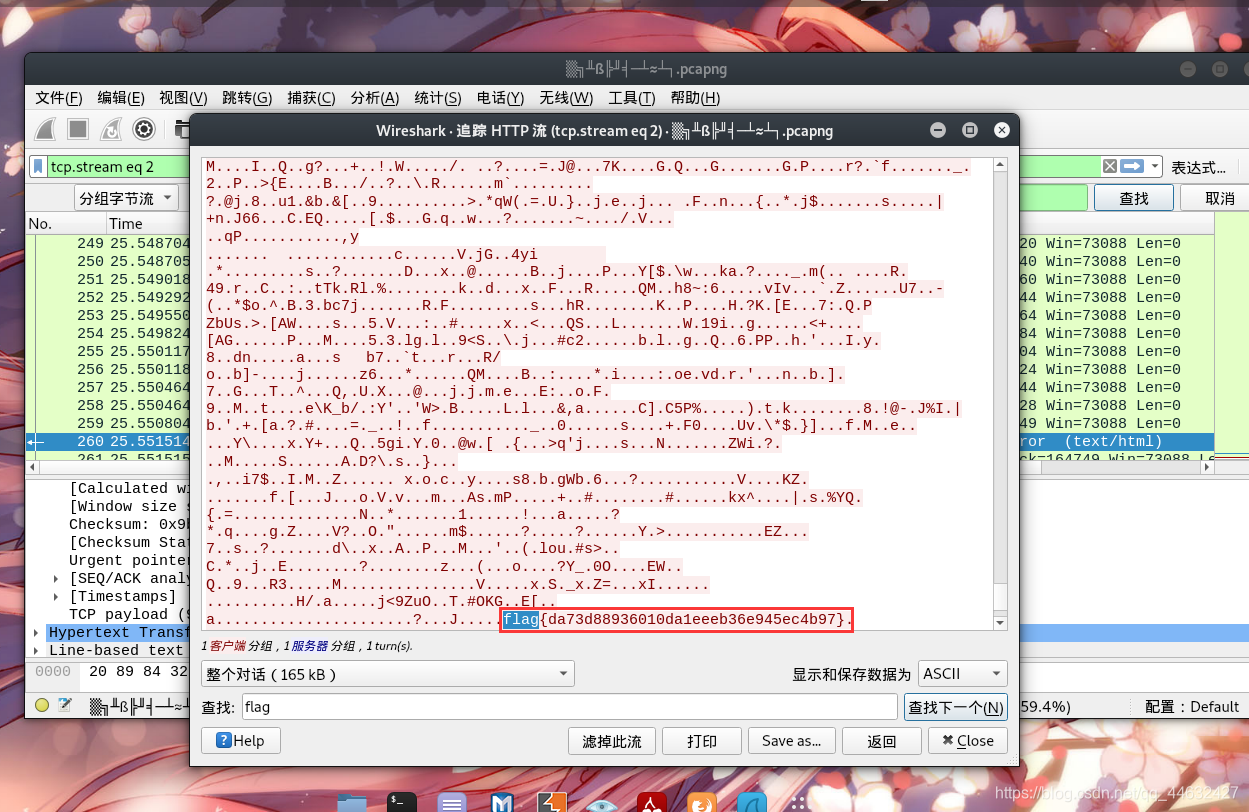

17、被嗅探的流量

看这题目,是一个流量包分析的问题,用wireshark打开,查找flag,http流追踪。发现这数据是一张jpg图片。

额,不说废话了,直接上flag。在下面过滤搜索flag,得到flag。

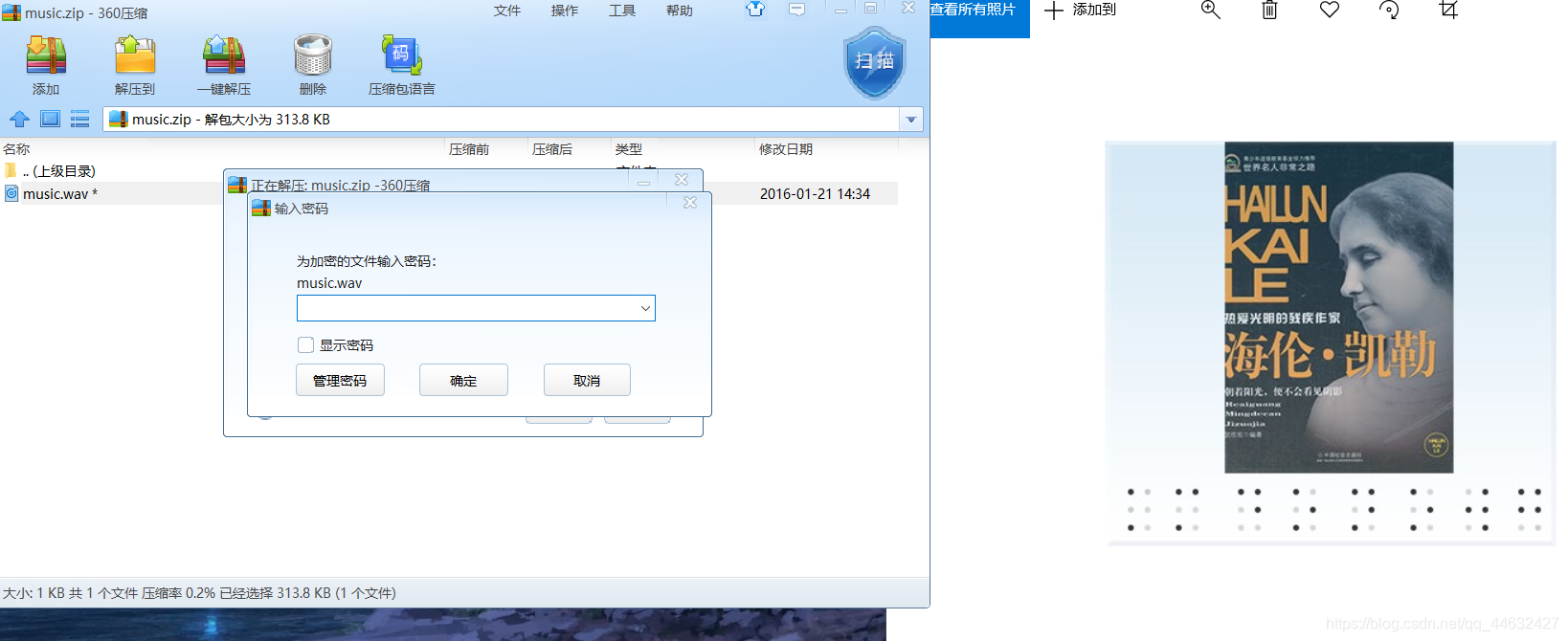

18、假如给我三天光明

这个打开后,发现是一个压缩包和一张图片。图片下面有点。结合题目,猜测可能是盲文。通过盲文对照表,解出压缩包的压缩密码。打开后,发现压缩包里是一个wav音频。

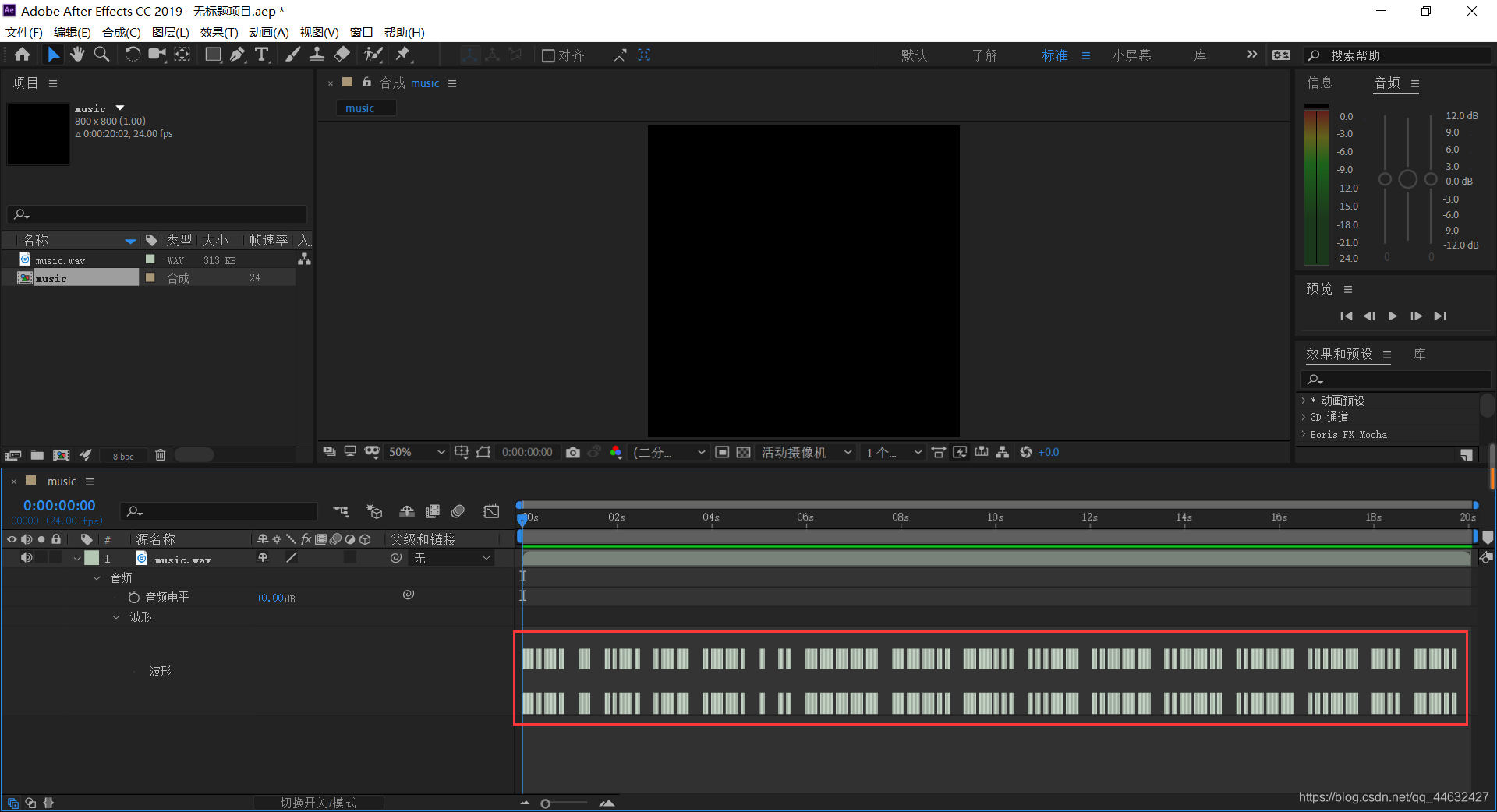

音频是一段电报。因为我电脑上没有其它音频剪辑软件,我就用AE打开了。

能看到音频的波形。看波的宽度分辨长短音,比较细的就是短音,代表".",读“滴”;比较粗的就是长音,代表"-",读“嗒”;中间的间隔就是“ ”,分析波长得到摩斯电码如下:

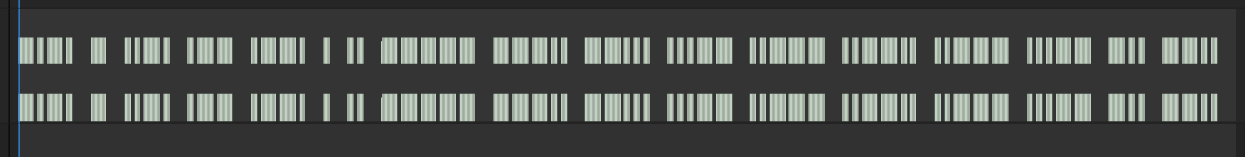

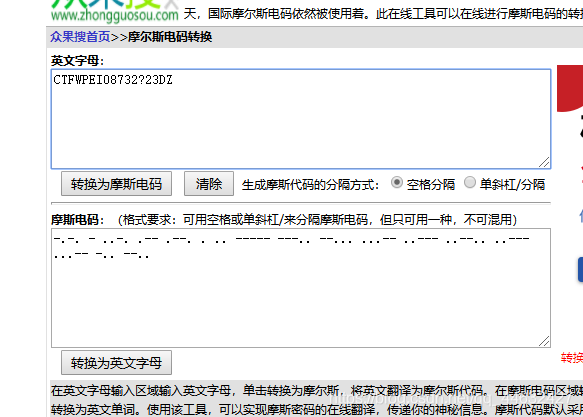

-.-. - ..-. .-- .--. . .. ----- ---.. --... ...-- ..--- ..--.. ..--- ...-- -.. --..

在摩斯电码解码网站解出结果为:

最后提交不成功,尝试几次后,把CTF删掉,把大写字母变成小写,即flag为:flag{wpei08732?23dz}

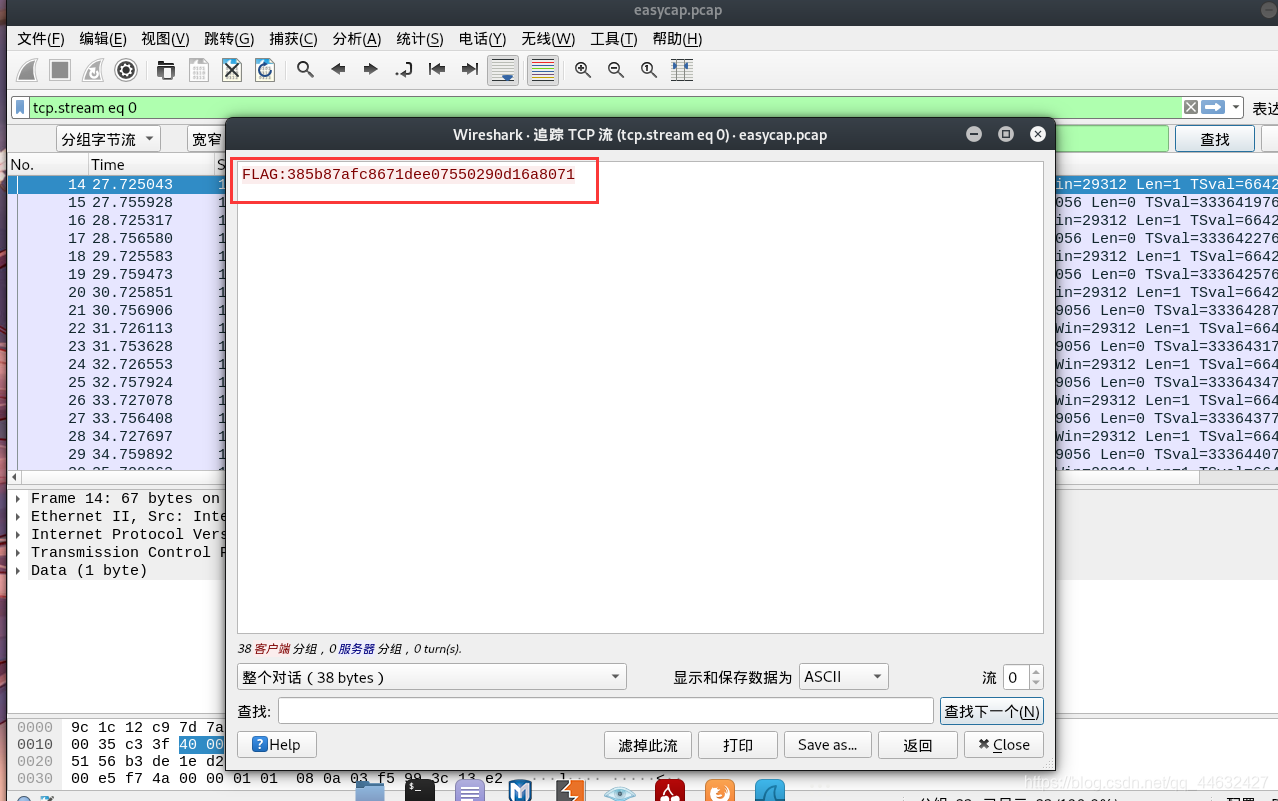

19、easycap

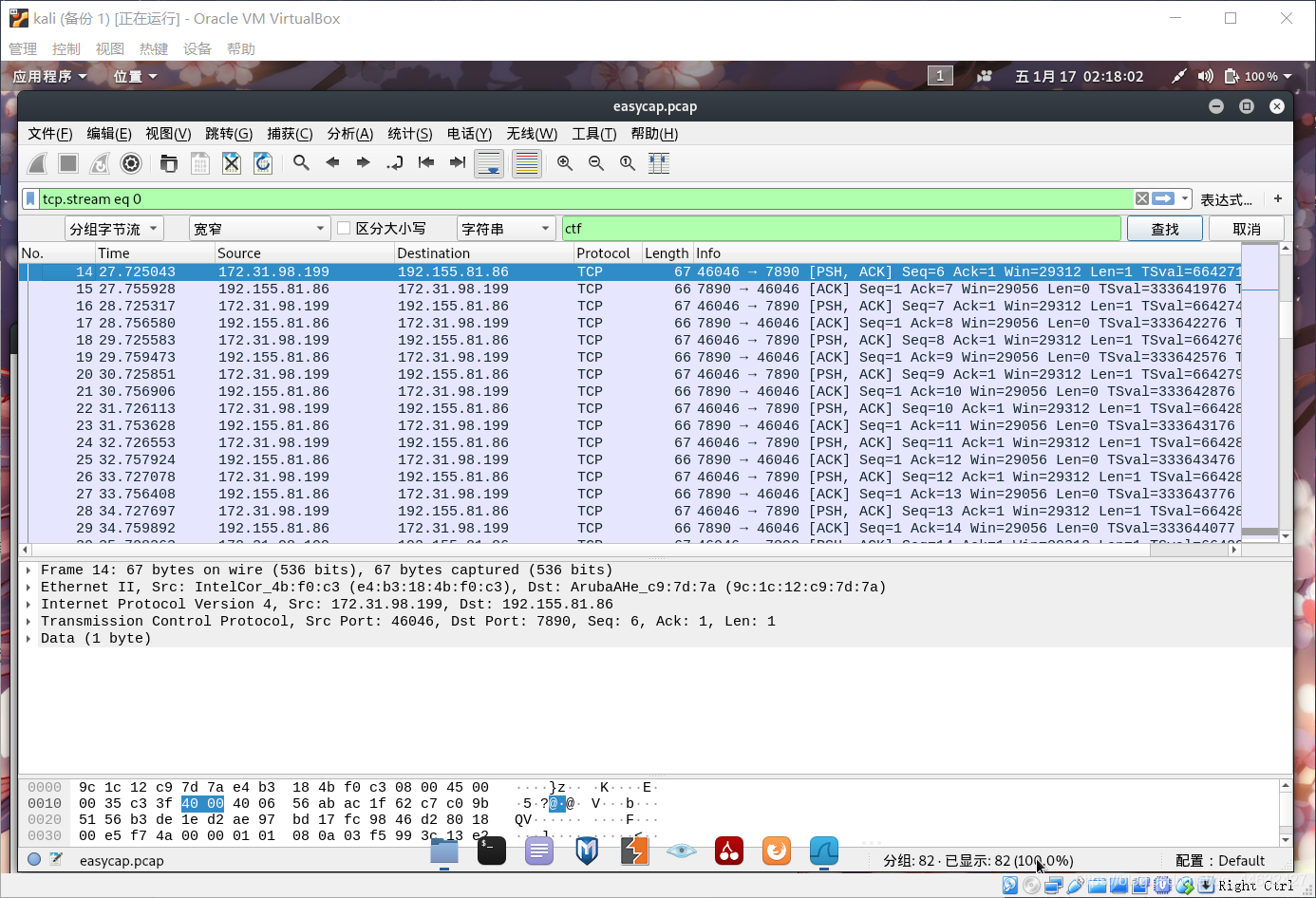

流量分析,打开压缩包,看后缀可知,是wireshark流量包。用wireshark打开看看。

发现数据包里面全是TCP协议的数据包。用TCP流追踪发现flag。

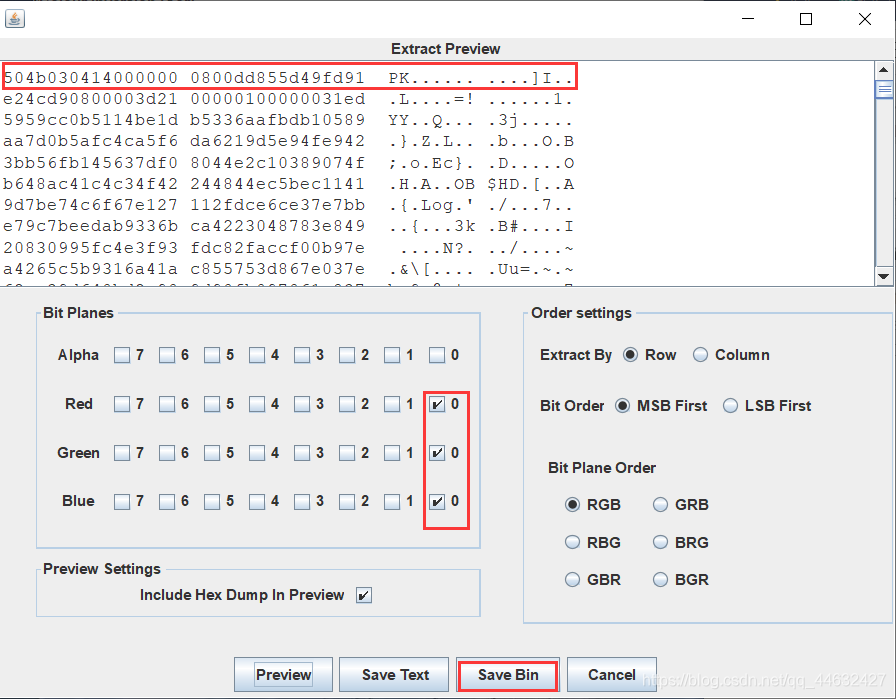

20、FLAG

最低位隐写时,它是个zip。

保存文件,在kali中打开zip文件。再用strings查看文件内容。加管道符过滤不需要的信息。最后筛选出flag。

627

627

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?