常见的漏洞分析工具

NMAP

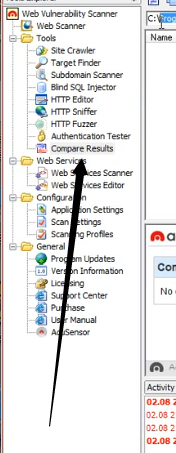

AWVS

Appscan

Burpsuite

Netsparker

JsKy

Safe3wvs

椰树

M7Lrv

一

Nmap(主要扫描端口,检测在网络上存活的主机,看主机开放的那些端口)

(一般用ping扫描的话一般会被拦截,nmap具有绕过防火墙的功能)

主机探测

扫描单个主机

nmap192.168.1.x

扫描整个子网,命令如下:

nmap 192.168.1.1/24

扫描多个目标,命令如下:

nmap192.168.1.2 192.168.1.5(例子)

扫描一个范围内的目标 如下:

nmap 192.168.1.1-100(扫描ip地址为192.168.1.1-192.168.1.100内的所有主机)

如果你有一个ip地址列表,将这个保存为一个txt文件1 和nmap在同一目录下,扫描这个txt内的所有主机,命令如下;

nmap-iL target.txt

例如 nmap -sL 192.168.1.1/24

扫描除过某个ip外的所有子网主机命令:

nmap192.168.1.1/24 -exclude192.168.1.1

扫描除过某个文件中的ip外得子网主机命令

nmap192.168.1.1/24 -excludefile xxx.txt(xxx.txt

中的文件将会从扫描的主机中排除)

端口扫描

常用命令

nmap -F -sT -v nmap.org

–F: 扫描100个最有可能开放的端口 -v获取扫描的信息

-sT: 采用的是TCP扫描 不写也是可以的,默认采用的就是TCP扫描

–p指定要扫描的端口

Open 就是说明端口开启

Closed 就是端口关闭

Filtered 数据没到达主机 返回的结果为空,数据被防火墙或者是ids过滤

TCP扫描模式 -sT

运行原理

1 Client端发送SYN

2 Server端返回SYN/ACK,表明端口开放

3Client端返回ACK,表明连接已建立

4Client端主动断开

(是比较可靠的)

服务版本扫描

主机系统指纹识别

然后 我们可以ping一下 找一下你目标的ip

比如

然后看下ip类型 推断下他的ip范围

然后看下ip类型 推断下他的ip范围

然后点击这里开始扫描

然后点击这里开始扫描

所扫描后的结果

所扫描后的结果

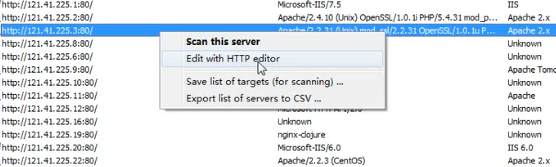

可以去右击在进行扫描 或者编辑消息头

可以去右击在进行扫描 或者编辑消息头

就可以了

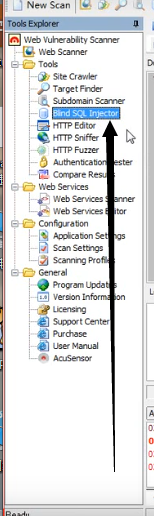

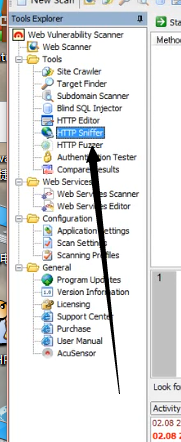

这里是个注入工具

这里是个注入工具

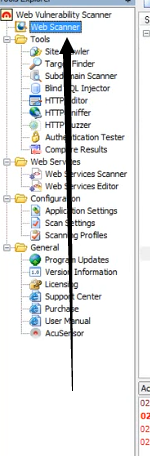

比如这个扫描工具 在这里扫描之后

比如这个扫描工具 在这里扫描之后

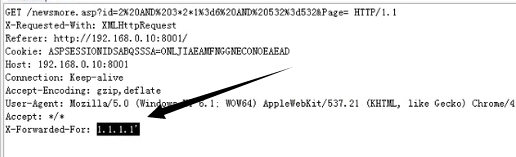

在扫描之后的出来的问题右击

利用这个注入 就发到了那个注入的工具

利用这个注入 就发到了那个注入的工具

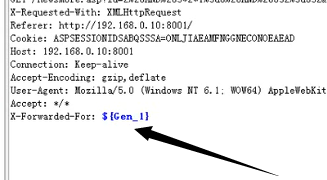

把这块 添加注入的地方加进去

把这块 添加注入的地方加进去

把那里选中直接添加下

就是相当于设置个变量

就是相当于设置个变量

然后我们默认开始就可以了

然后也可以设置这里

然后也可以设置这里

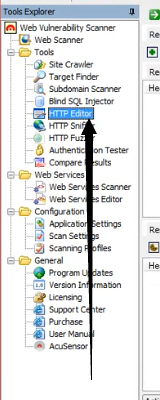

然后这里就是h头编辑了

然后这里就是h头编辑了

就是在之前的扫描后的问题 右击就可以编辑h头了

这就直接发给了编辑头的那个工具.

你就可以在消息头里添加一些东西

这个就是代理 抓包功能

这个就是代理 抓包功能

这个功能要先设置(浏览器)代理

在右上角的工具里127.0.0.1 8080端口

设置好后 就开始抓包

设置好后 就开始抓包

开始后 你就去浏览下网页

开始后 你就去浏览下网页

浏览的同时,他就进行抓包 了

浏览的同时,他就进行抓包 了

但他并不会拦截

想要拦截

点击这里

这叫圈套

这叫圈套

然后勾选这里 这里是请求包

然后勾选这里 这里是请求包

我们只拦截请求包

然后启用陷阱 点击这里

然后再去访问他就会拦截了

然后再去访问他就会拦截了

然后可以修改这个包

然后可以修改这个包

然后在释放这个包

这就形成了 这个的代理功能

然后看下这个功能

他也是可以设置变量加载一些东西,加载字典来跑的

可以把刚才的消息头的数据包复制粘贴过来

然后放到这个工具里

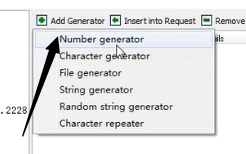

然后你要添加一个你要爆破的类型

比如这个

然后这个

然后就把那个添加进来的类型替换到那个位置

然后就把那个添加进来的类型替换到那个位置

然后

然后选中下面的 再点击第二个 插入进来

然后选中下面的 再点击第二个 插入进来

这样

然后这里可以加载文件的路径自己设置下

然后这里可以设置下文件类型 一般是text型

然后这里可以设置下文件类型 一般是text型

接下来

接下来

下一个功能

认证 就是爆破功能

认证 就是爆破功能

比如想要爆破一个登陆网址

比如想要爆破一个登陆网址

将网址粘贴到目标地址

将目标地址放在这里

然后这里通过form表单来进行爆破

然后这里通过form表单来进行爆破

然后进行选择

然后进行选择

然后用户名对应用户名

然后用户名对应用户名

密码对密码

然后ok

然后这里选择一个状态码,或者一个结果返回内容,给它对应上

然后这个是自带的密码和用户名进行爆破

然后这个是自带的密码和用户名进行爆破

点击start

这种爆破成率成功率很低

这种爆破成率成功率很低

要多扫几遍 受网络限制

不要扫一遍就完了

还有一个这个功能就是两次的结果扫描对比

还有一个这个功能就是两次的结果扫描对比

2672

2672

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?