0x01 前言

cockpit在2.4.1版本之前存在任意文件上传漏洞PS:通过在浏览器中打开/install来运行安装。

影响范围:

- cockpit <= 2.4.1

搜索语法:

# fofa 语法

title="Authenticate Please!" || body="password:this.refs.password.value" || body="UIkit.components.formPassword.prototype.defaults.lblShow" || body="App.request('/auth/check'"

复现准备:

- 靶机:春秋云境 http://xxxxx.cloudeci1.ichunqiu.com

0x02 复现

1. 发现漏洞

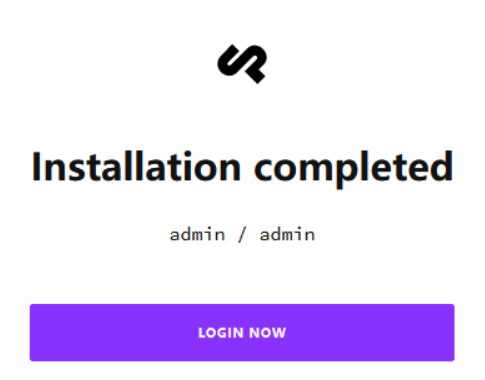

根据漏洞描述,尝试打开/install。

http://xxxxx.cloudeci1.ichunqiu.com/install

发现竟直接运行了 install 安装程序,对系统重新进行了安装并显示了默认用户名密码。

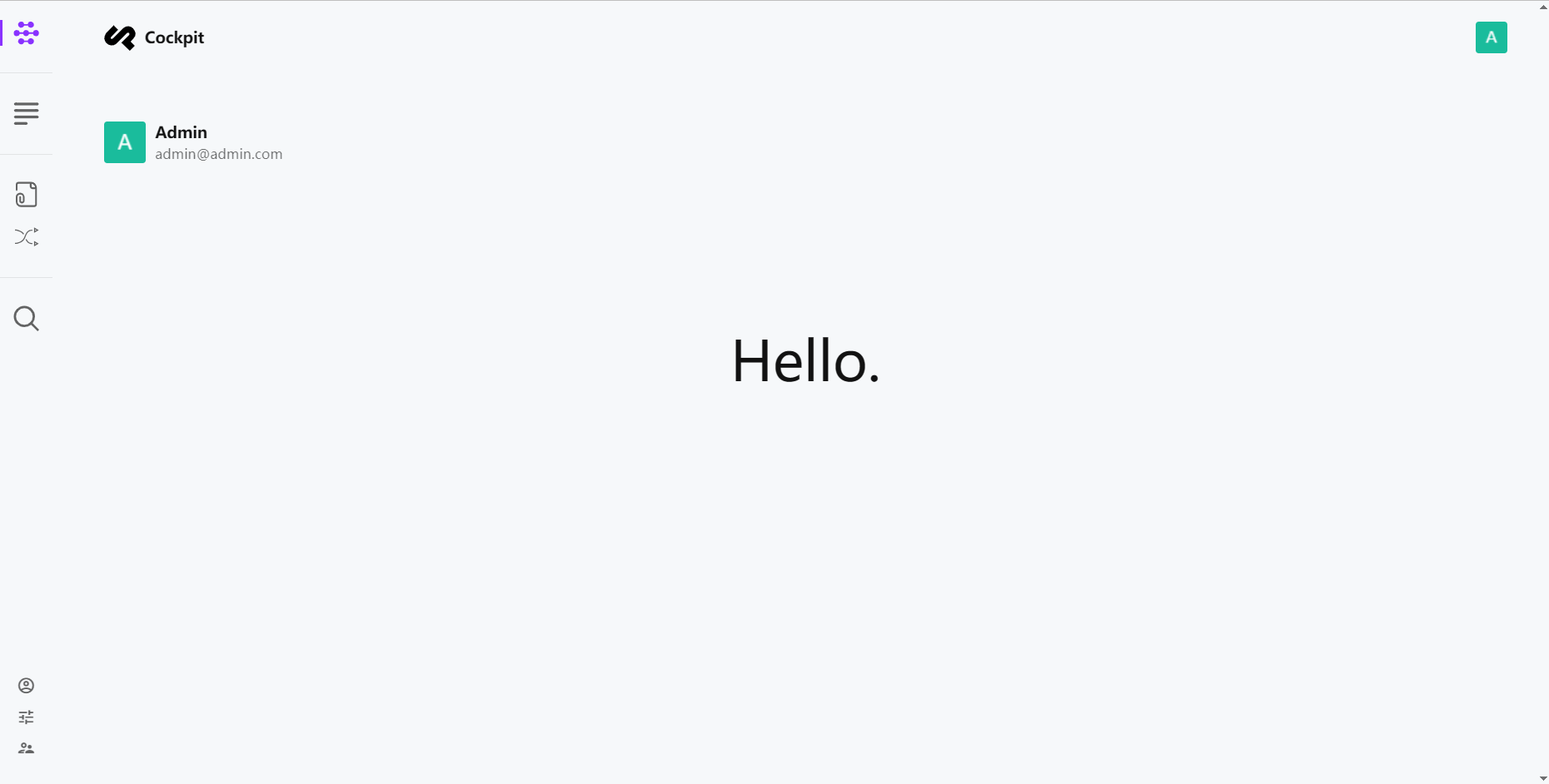

点击 login,输入用户名密码进入后台。

2. 漏洞利用

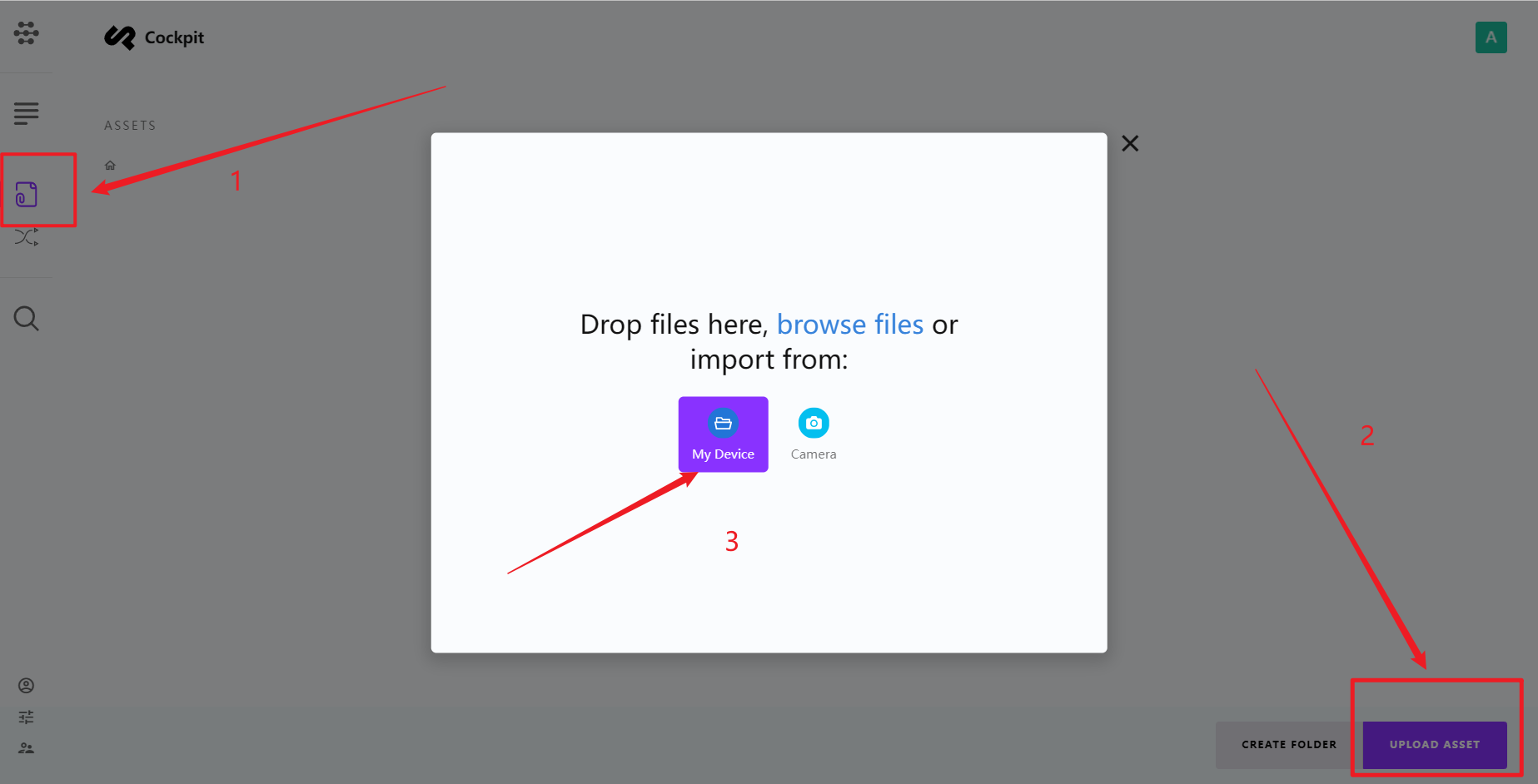

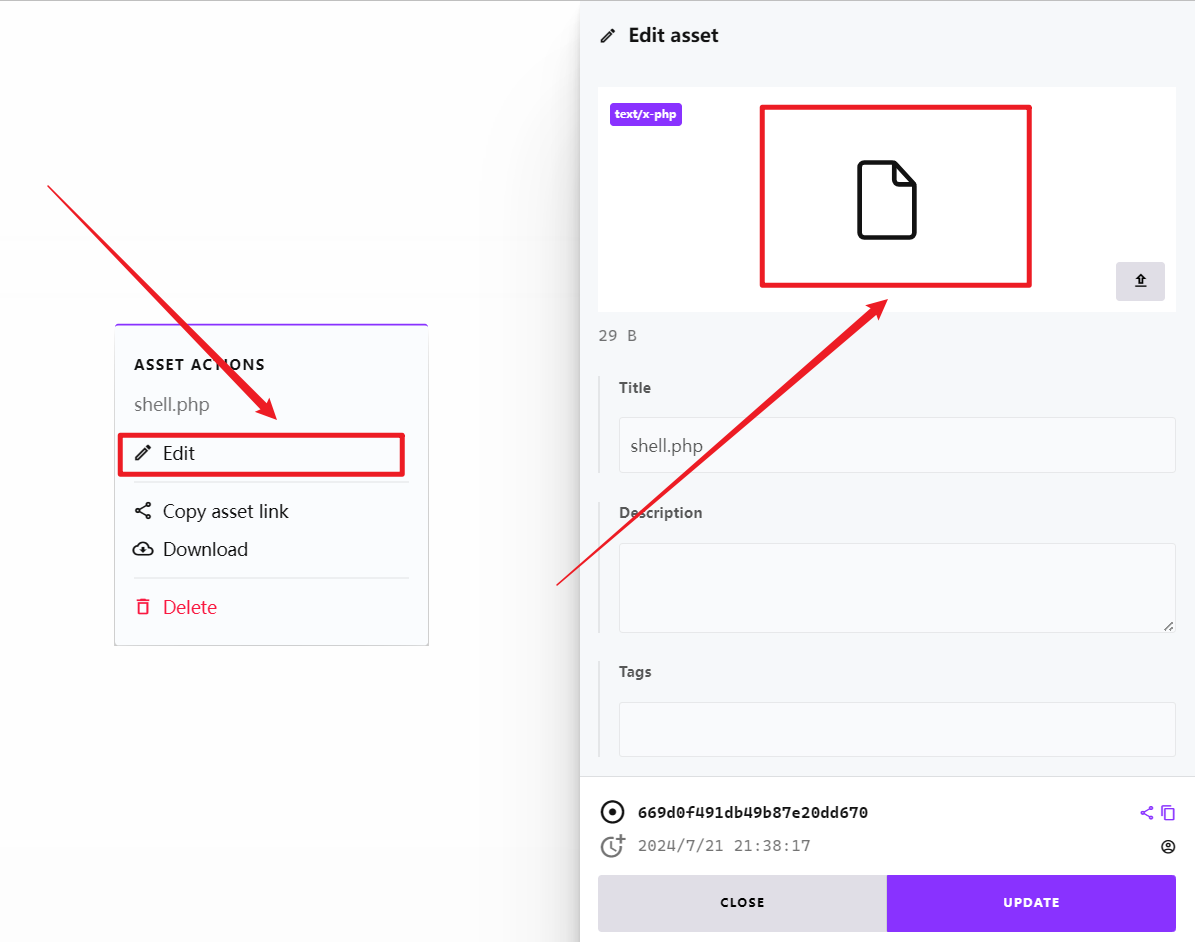

成功寻找到漏洞点:assets - upload asset - my device;

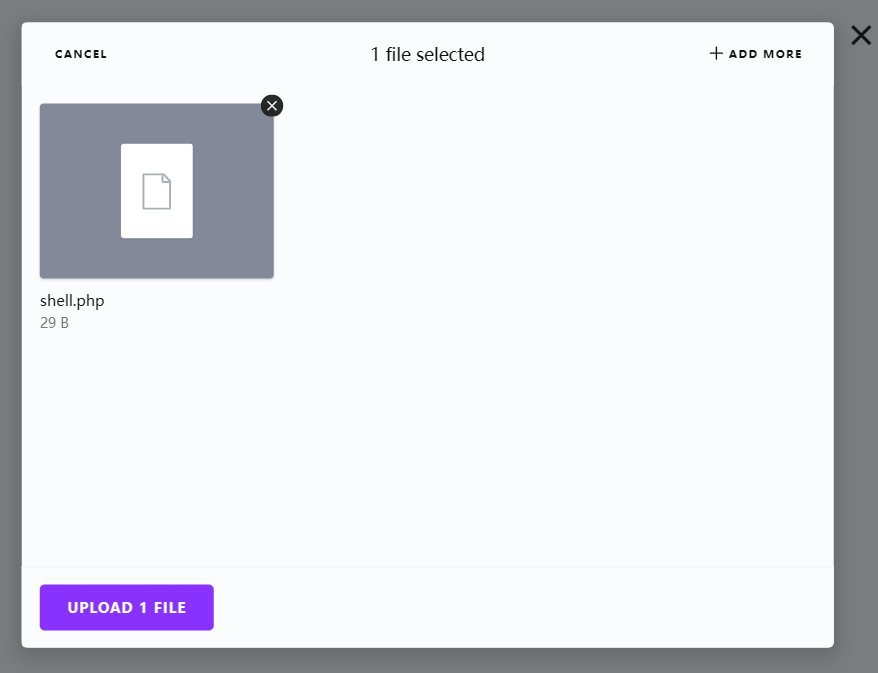

上传木马文件;

选择上传的文件,选择编辑,点击图标;

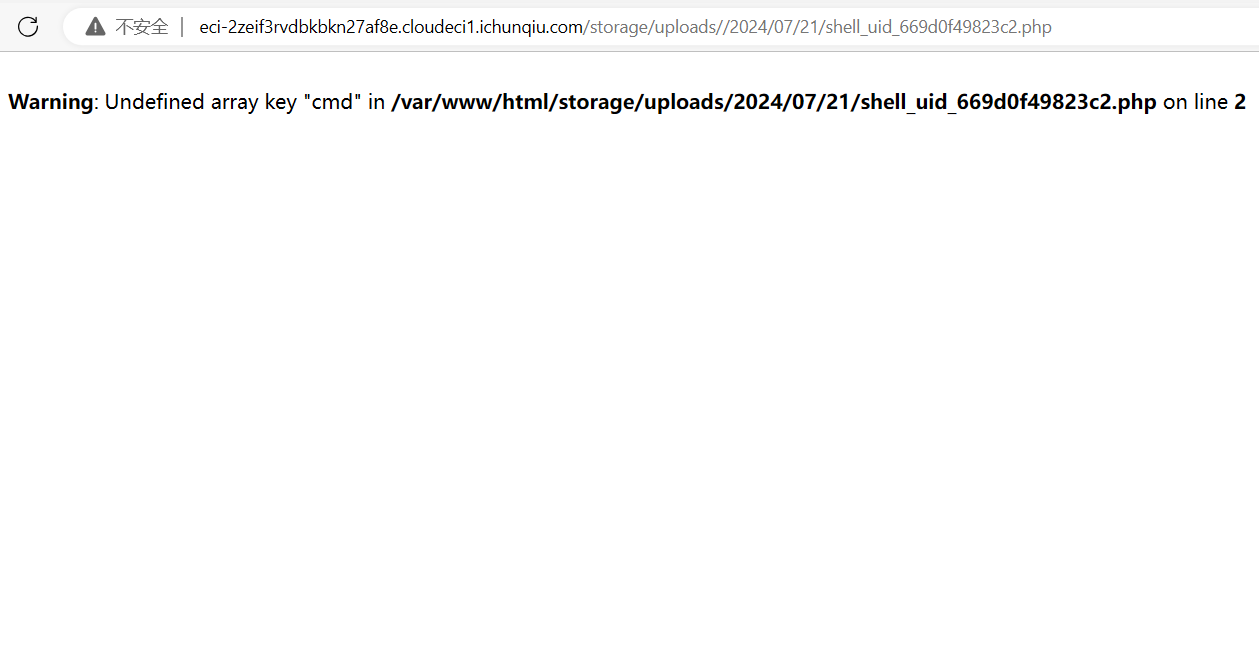

提示报错,其中包含了木马文件的绝对路径;

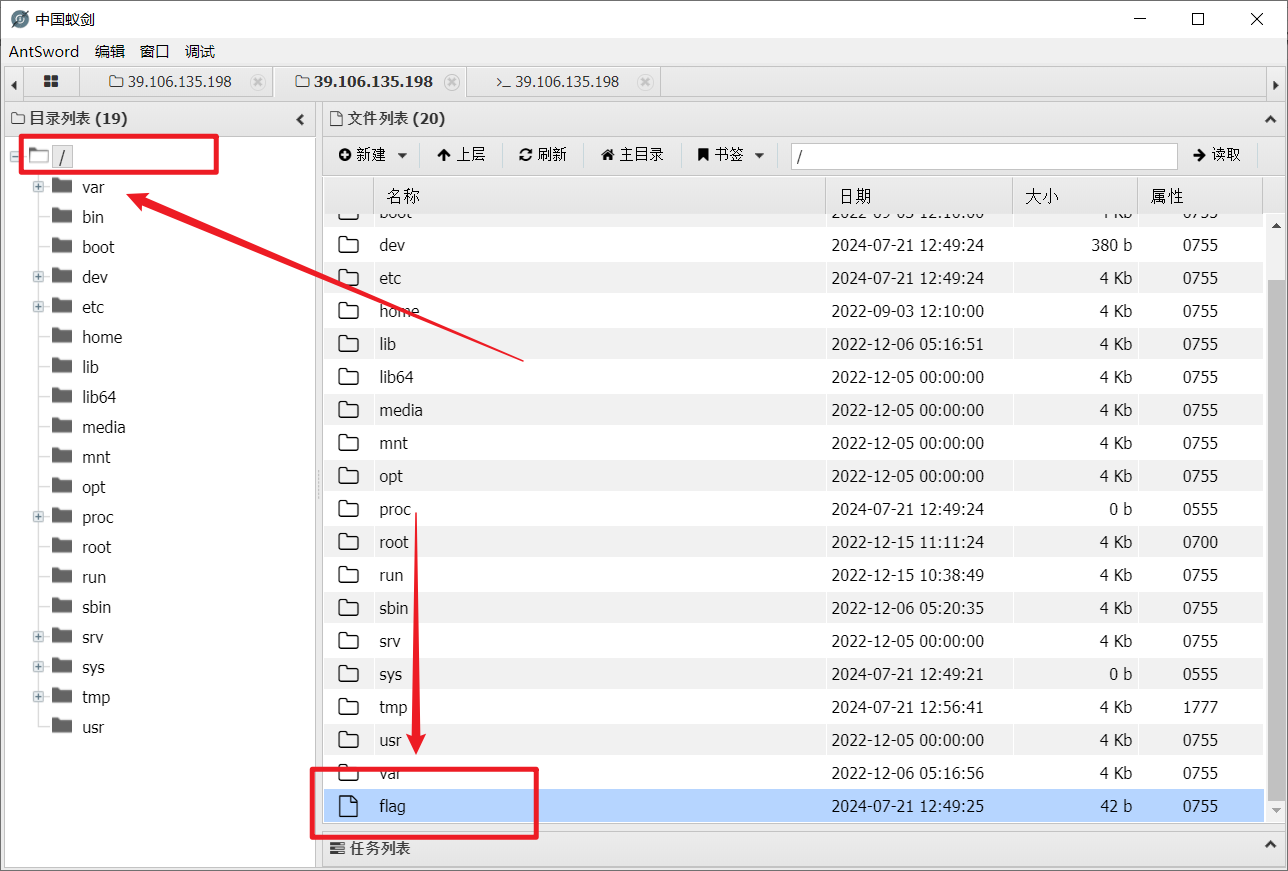

3. 蚁剑连接

在 linux 系统中,web 页面通常建立在 /var/www/html/ 目录下,尝试连接 url;

http://xxxxx.cloudeci1.ichunqiu.com/storage/uploads/2024/07/21/shell_uid_669d0f49823c2.php

连接成功,根目录下找到 flag;

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!

1802

1802

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?