所有的验证码都会在数据包里传输。

靶场地址(验证码可以重复)

用一个验证码可以重复使用,就算出现了下一个验证码,也可以使用上一个验证码。

http://59.63.200.79:8010/csrf/uploads/dede

七

11 登录5后就必须用验证码登录了(换seseion)

密码找回漏洞

前段返回验证码。

编码问题

直接访问重置密码地址。直接重置。

越权漏洞。把自己的ID替换成别人的,然后来接受验证码,然后就可以修改密码了

进靶场之前,先看下源码的验证码的范围。

靶场地址。

https://hack.zkaq.cn/battle/target?id=6f9b4e51bd03a68c

然后重置密码页面

http://59.63.200.79:8010//hahq_Admin/?umail=408362692@qq.com&type=ok

注意:经过楼主测试,这里的重置密码不能填000000,否则会爆破失败

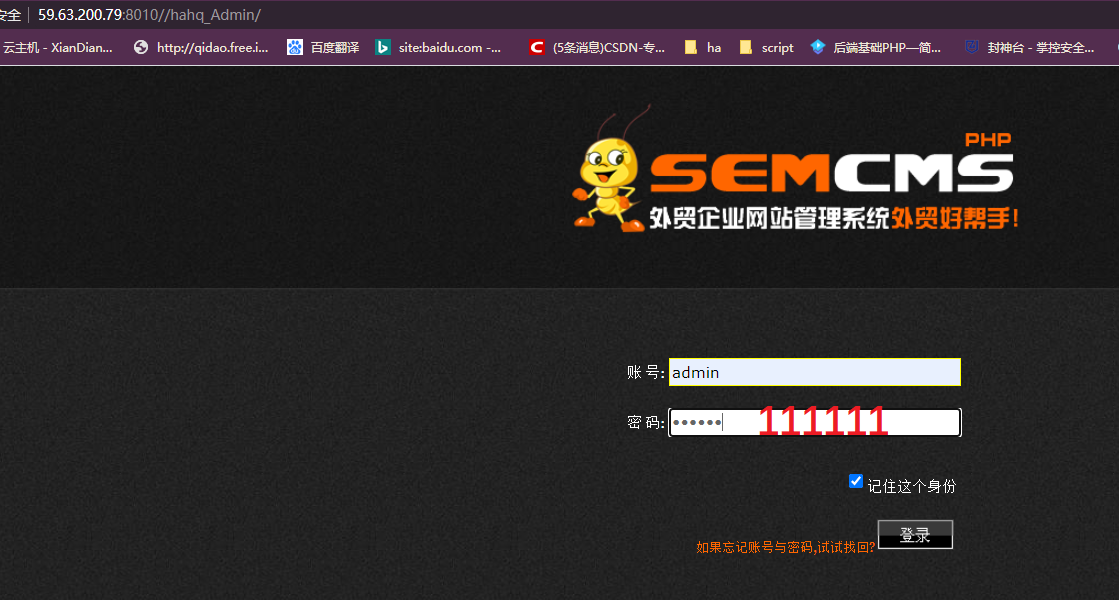

http://59.63.200.79:8010//hahq_Admin

1324

1324

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?