svg + image/svg+xml 文件上传实现xss

- 环境:dvwa靶场

- 靶场关卡:文件上传

- 靶场难度:低级

我的吾爱破解帖子:XSS新思路-----XSS+SVG漏洞复现

https://www.52pojie.cn/thread-1554237-1-1.html

(出处: 吾爱破解论坛)

复现过程

-

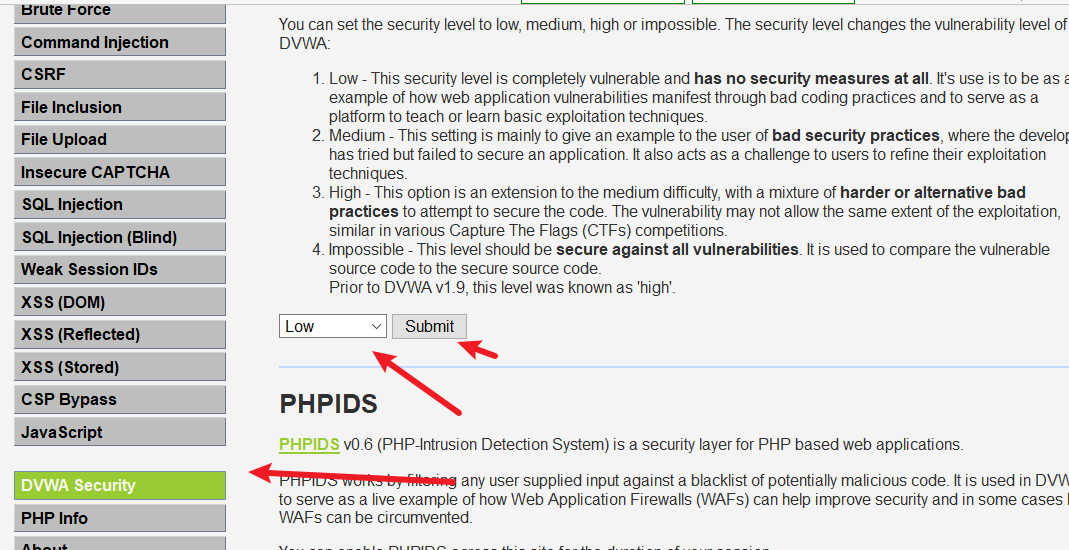

调整靶场难度为low

-

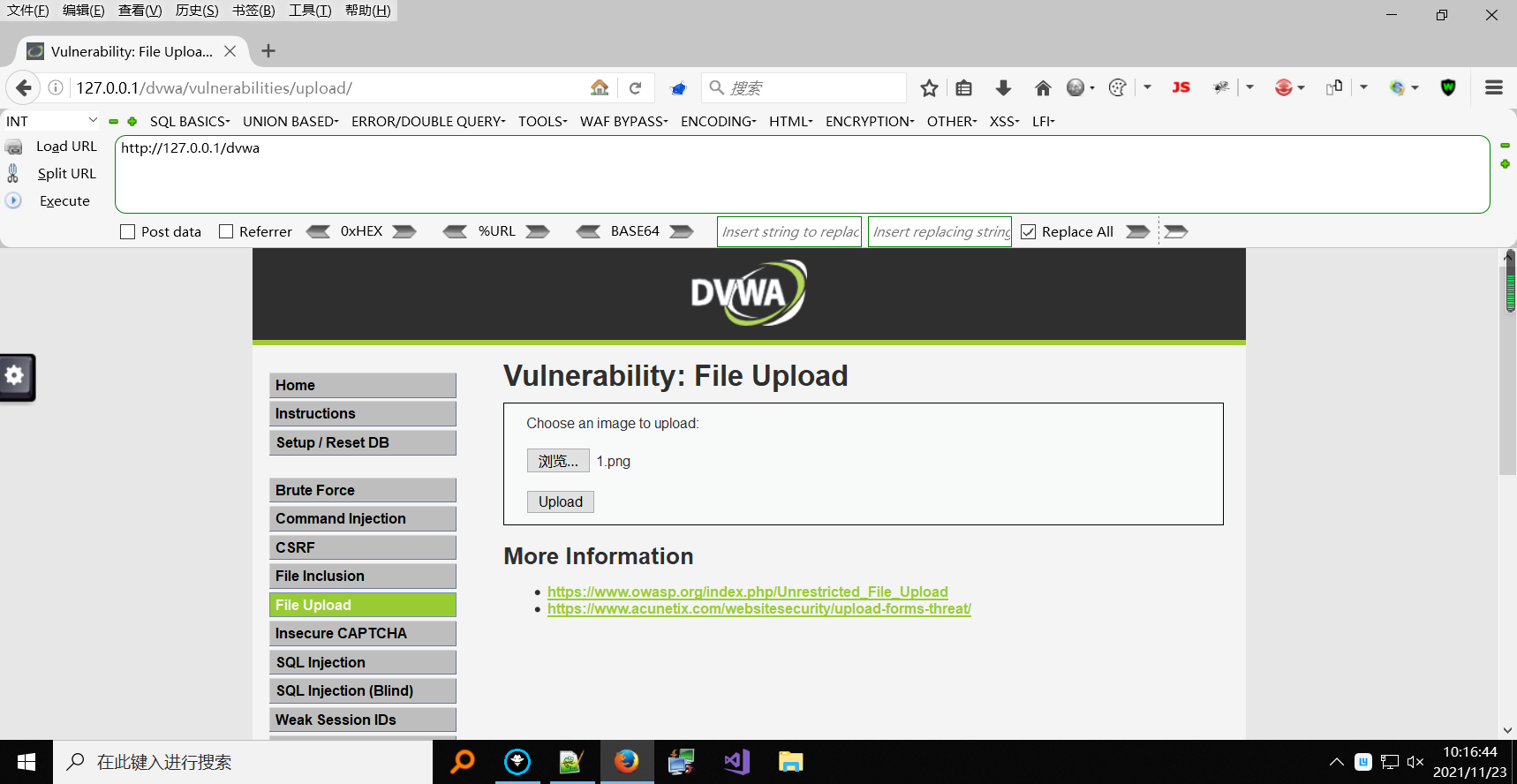

选择文件上传关卡,选择一个图片或者其他文件均可,本关是任意文件上传。我使用的是一个png图片。

-

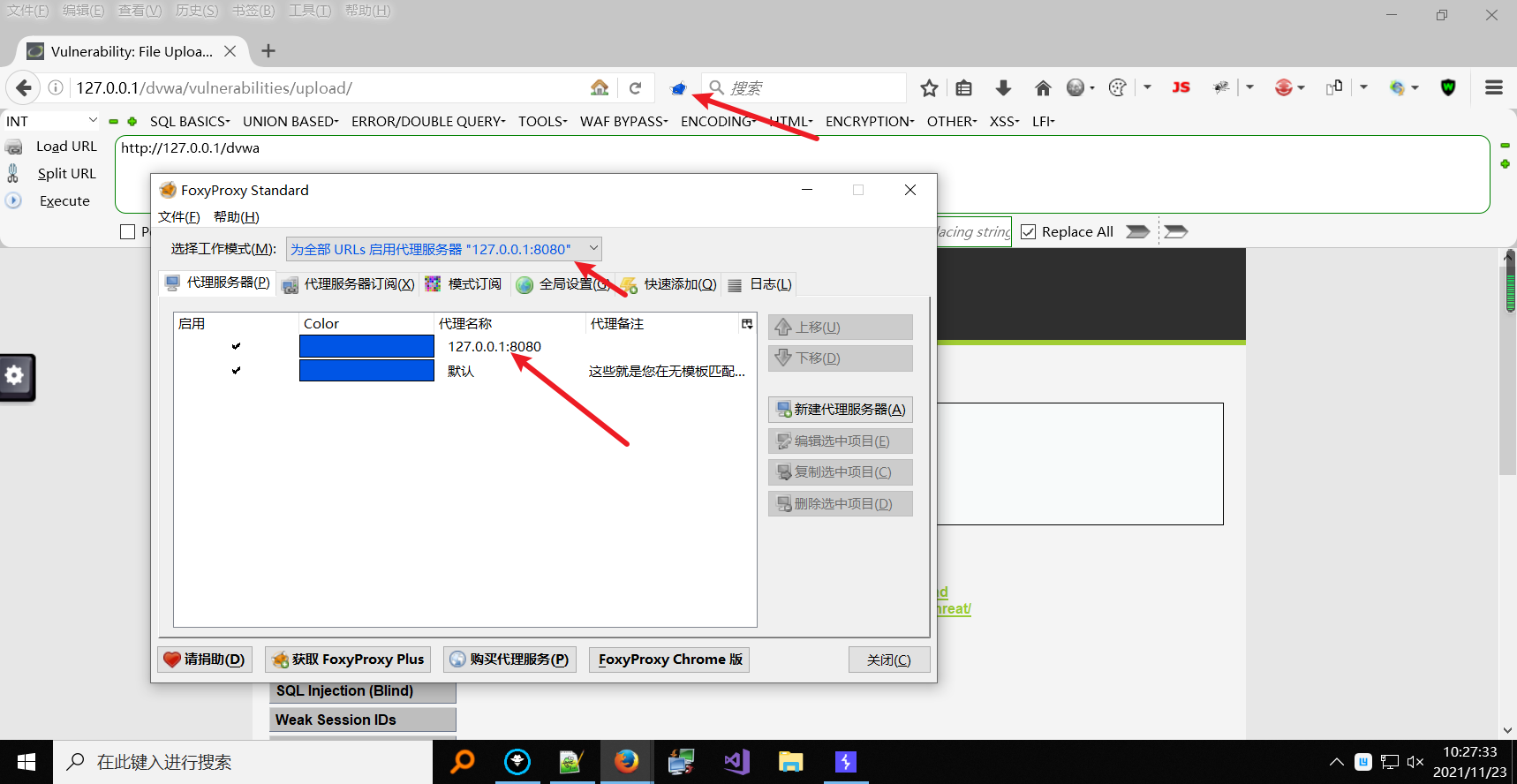

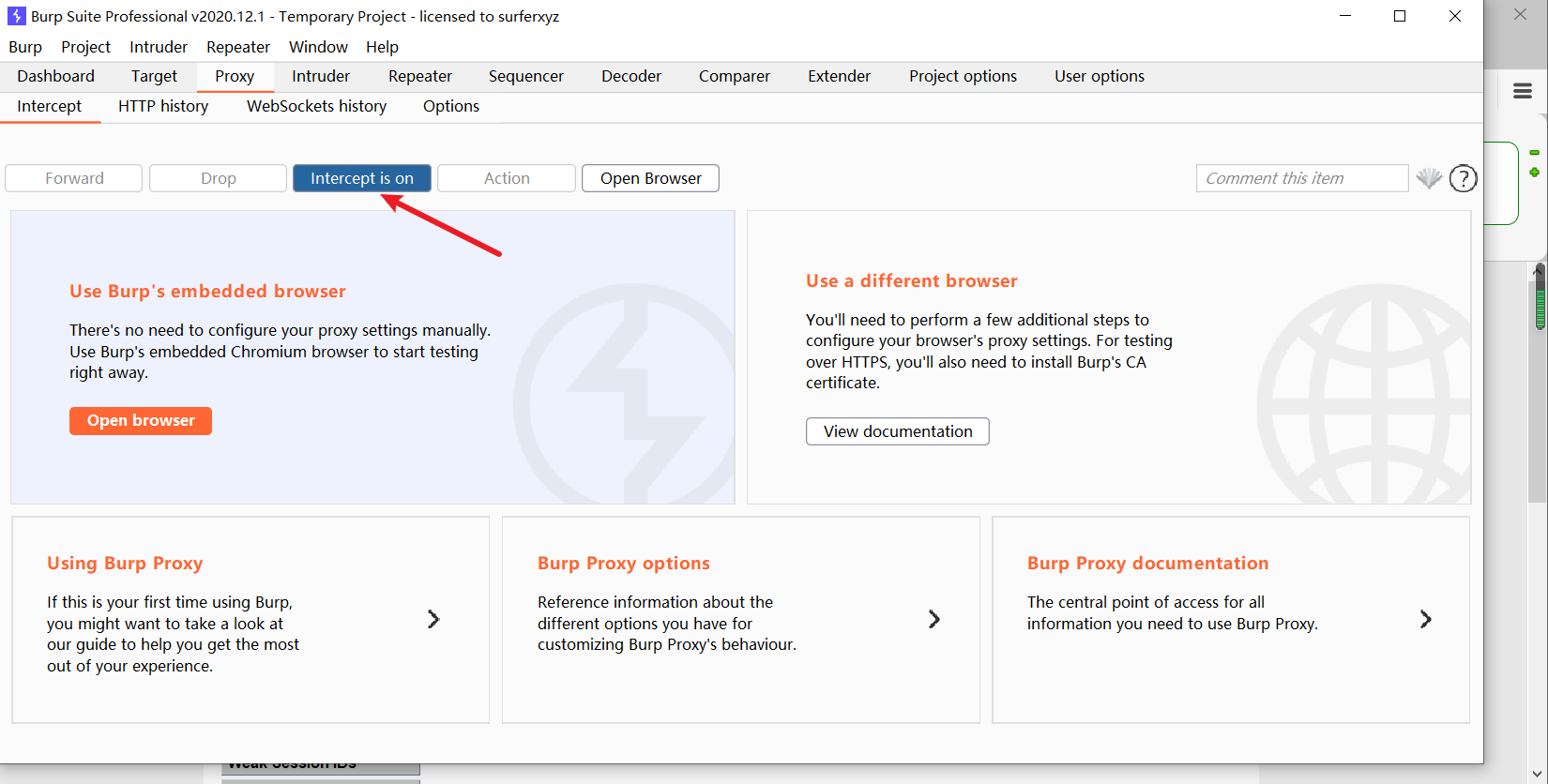

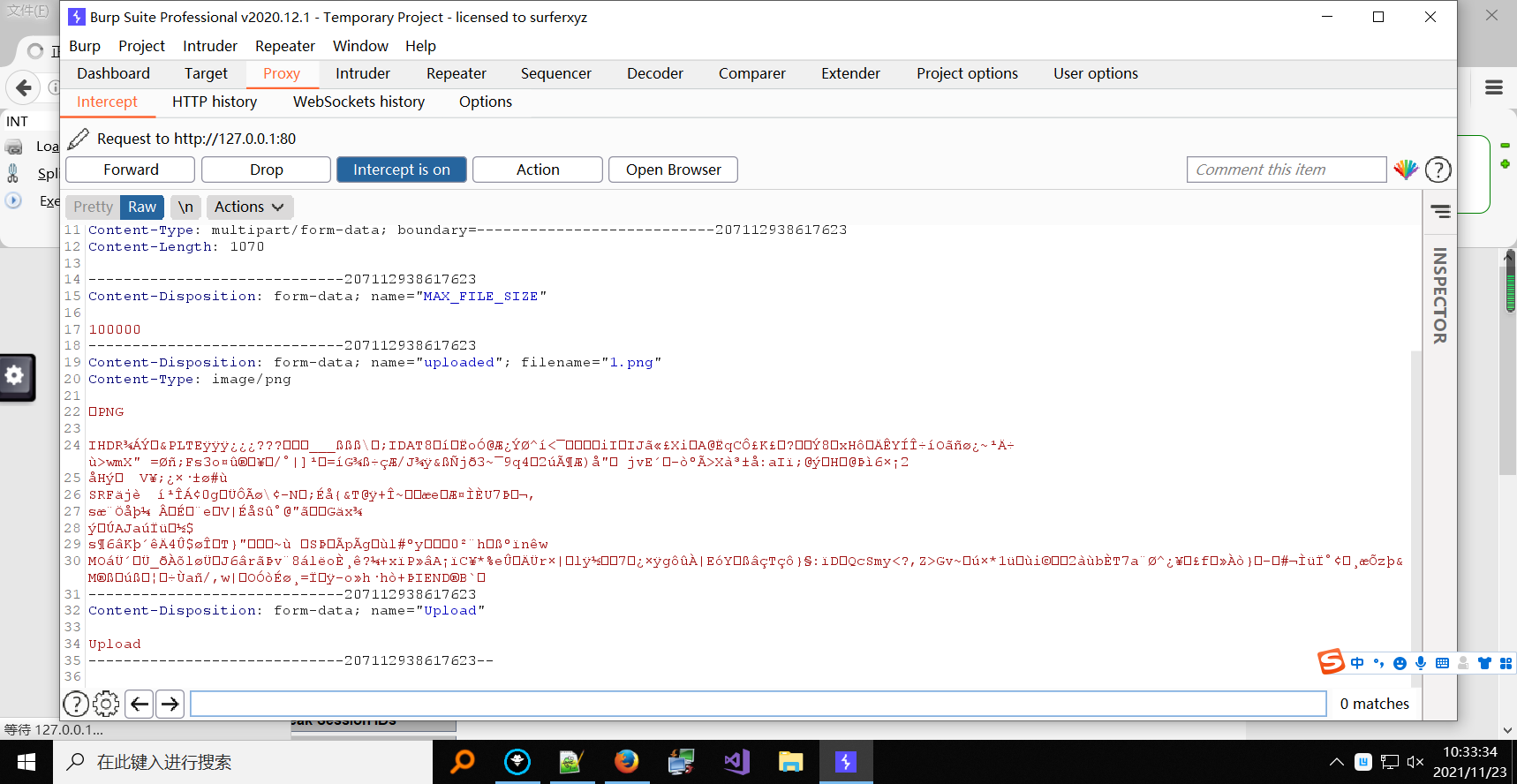

打开代理,使用burpsuite进行抓包

-

点击上传按钮,获取抓包内容

-

修改抓包内容

-

将png图片内容替换为svg内容

<?xml version="1.0" encoding="UTF-8" standalone="yes"?> <svg onload="alert(1)" xmlns="http://www.w3.org/2000/svg"> <polygon id="triangle" points="0,0 0,50 50,0" fill="#009900" stroke="#004400"/> </svg> -

将filename改为1.svg

-

将Content-Type(也就是mime)改为Content-Type: image/svg+xml

-

-

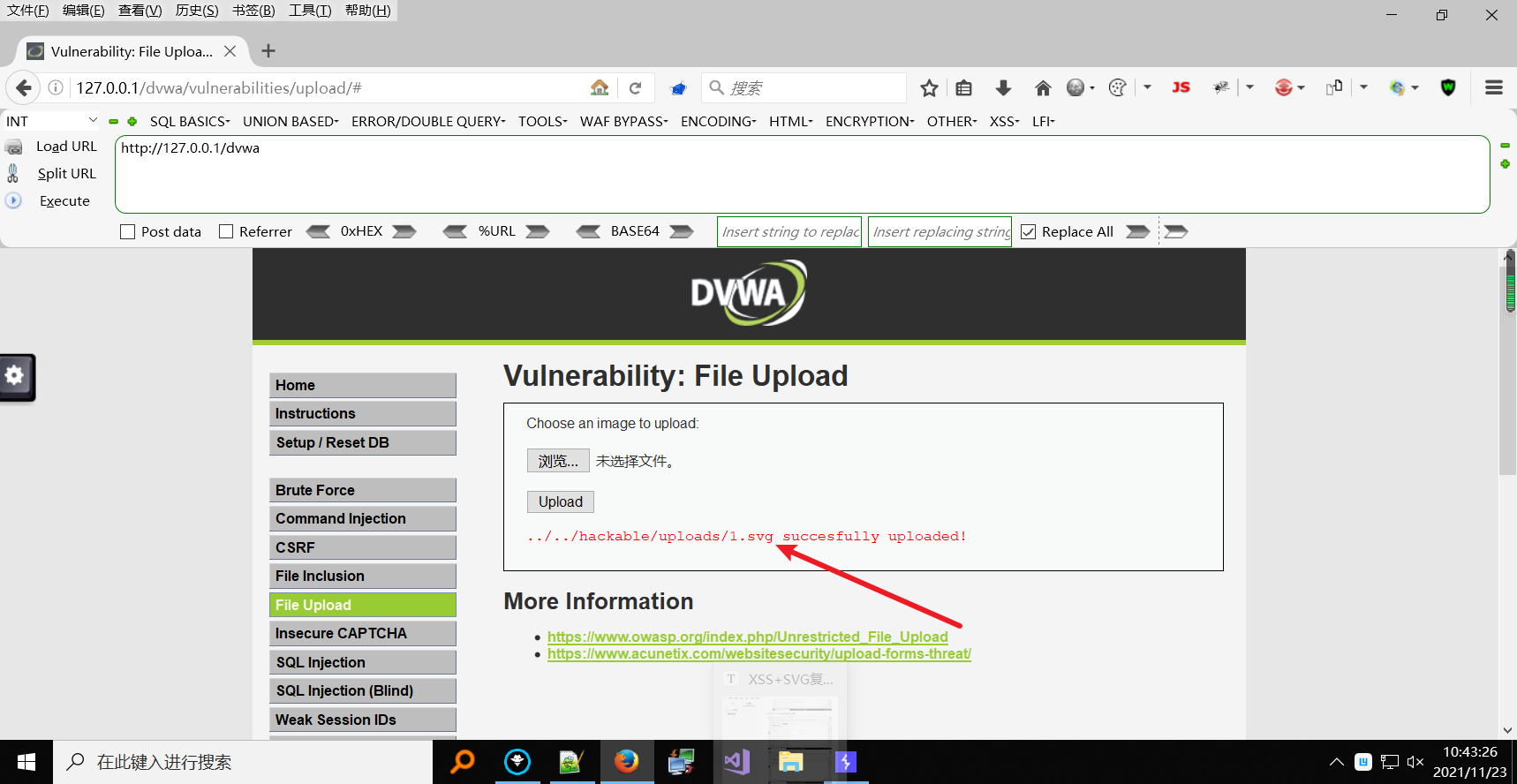

点击Forward按钮进行放包

-

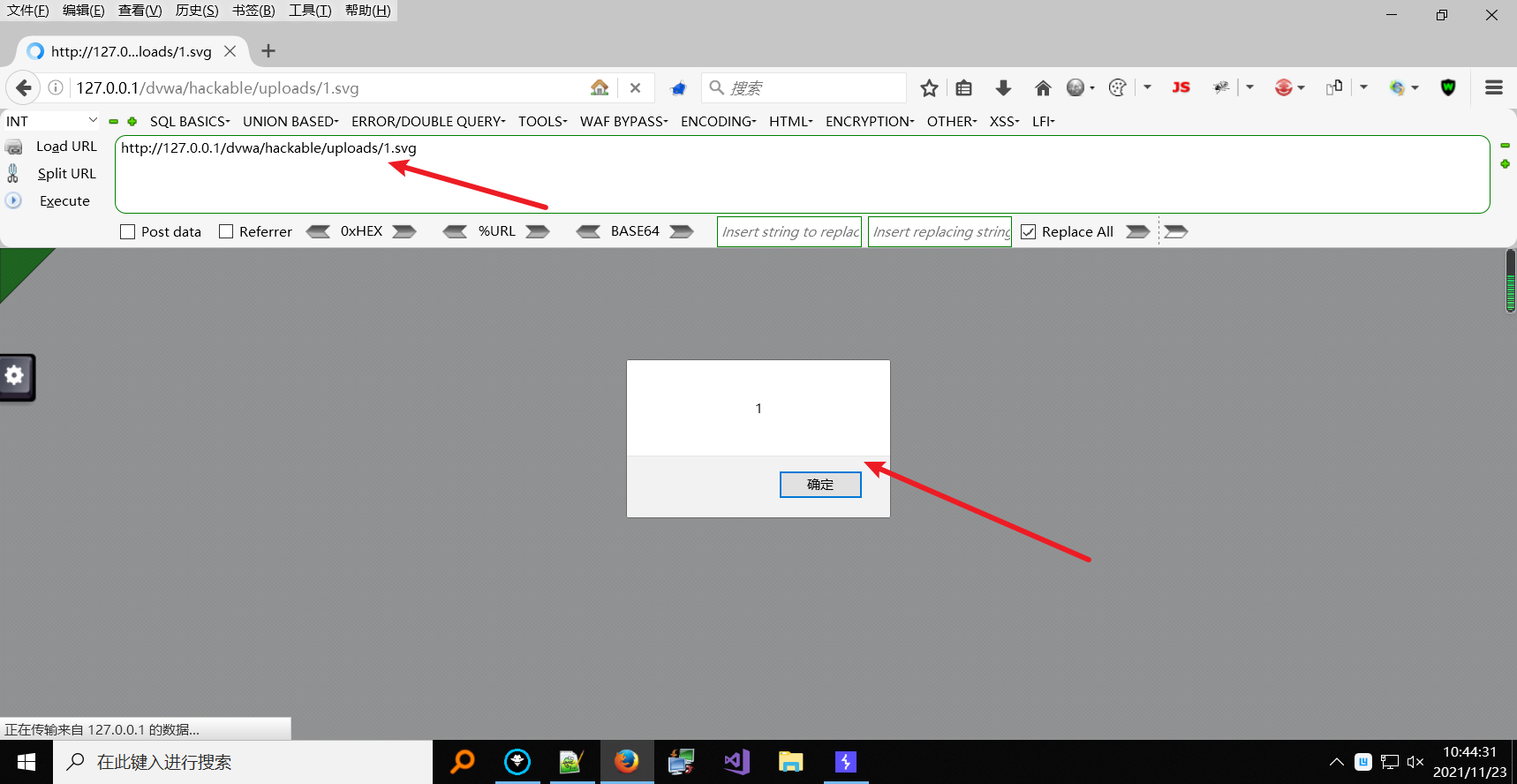

访问文件上传的路径:http://127.0.0.1/dvwa/hackable/uploads/1.svg,看是否出现xss,结果出现xss,复现成功。

781

781

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?